Microsoft chiude 55 falle nel Patch Tuesday di febbraio 2025, tra cui 4 zero-day, due già sfruttate. Focus su escalation di privilegi ed esecuzione di codice remoto.

Autore: Redazione SecurityOpenLab

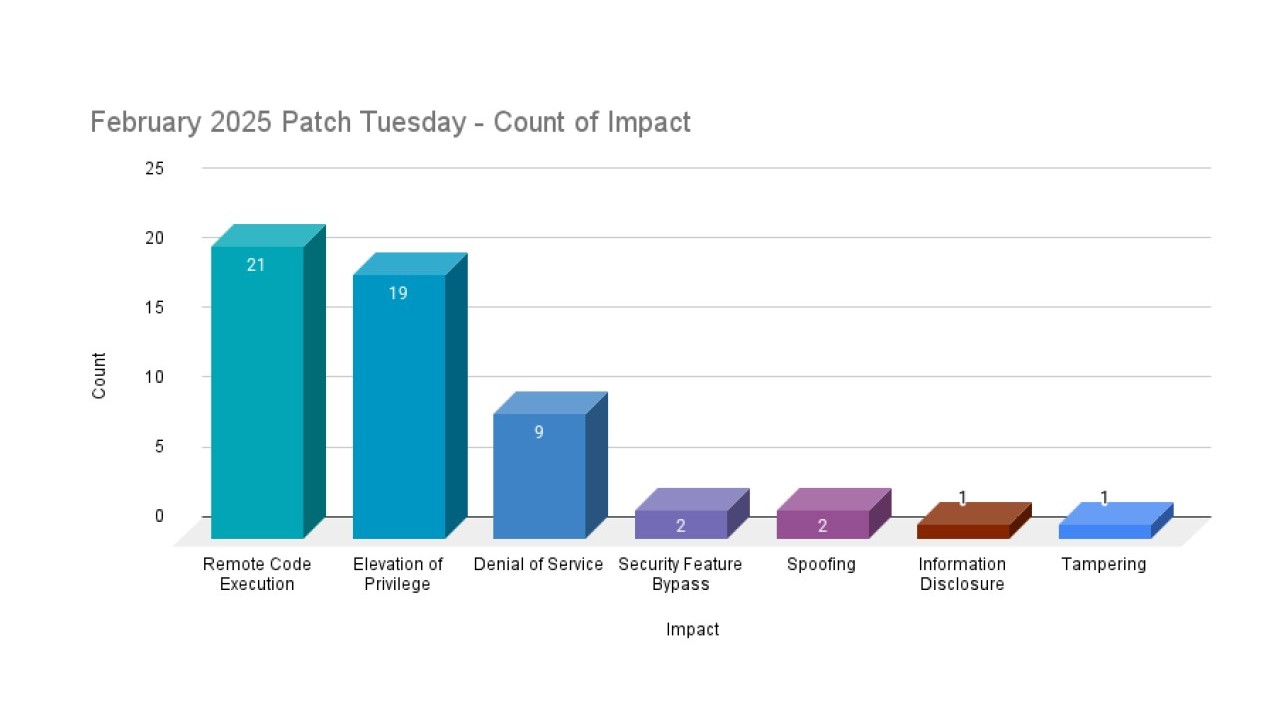

L’abituale appuntamento con il Patch Tuesday ha visto, per il mese di febbraio 2025, la pubblicazione da parte di Microsoft degli aggiornamenti di sicurezza che chiudono 55 vulnerabilità, tra cui tre classificate come “critiche”, 52 come “importanti” e quattro zero-day (due già sfruttate attivamente negli attacchi). Le falle più temibili riguardano l’escalation di privilegi (19) e l’esecuzione di codice da remoto (22); a questo giro di update si annotano poi 2 vulnerabilità di bypass delle funzioni di sicurezza, una legata alla divulgazione di informazioni e 9 di tipo Denial of Service.

Come sempre approfondiamo i casi meritevoli di maggiore attenzione. In particolare, partiamo dalle due vulnerabilità zero-day, che ricordiamo identificano le falle divulgate pubblicamente o attivamente sfruttate nel momento in cui non è ancora disponibile alcuna patch.

Il secondo punto di attenzione riguarda la vulnerabilità monitorata con la sigla CVE-2025-21418. È un altro problema di escalation dei privilegi, ha un punteggio CVSS di 7.8 e riguarda l’AFD (Ancillary Function Driver for Winsock), un driver essenziale in Windows in quanto associato alla scheda di interfaccia di rete. Se correttamente sfruttata, questa falla consente a un attaccante di ottenere privilegi di SISTEMA. Non ci sono altre informazioni pubbliche al riguardo e non si sa come questo bug sia stato utilizzato negli attacchi.

Passiamo poi alle due vulnerabilità zero-day divulgate pubblicamente ma di cui non risultano ancora sfruttamenti attivi. La prima è la CVE-2025-21194 relativa al bypass delle funzionalità di sicurezza di Microsoft Surface. Il punteggio CVSS assegnato è di 7.1 e il suo sfruttamento richiede più passaggi, fra cui l'accesso dell’attaccante alla stessa rete del dispositivo target. Inoltre, lo sfruttamento richiede che il cyber criminale convinca l'utente a riavviare il dispositivo. Questi due requisiti rendono l’attacco di difficile attuazione, per questo la falla è stata valutata come a "sfruttamento meno probabile".

L’ultima zero-day è la vulnerabilità monitorata con la sigla CVE-2025-21377. Nonostante il punteggio CVSS di media gravità (6.5), Microsoft valuta questa falla come a "sfruttamento probabile" perché richiede solo che l’attaccante convinca la vittima a compiere un’interazione minima con un file dannoso, (un clic singolo oppure l'ispezione con un clic sul pulsante destro del mouse) o "eseguendo un'azione diversa dall'apertura o dall'esecuzione del file". Lo sfruttamento consentirebbe di autenticarsi il legittimo utente.

Chiudiamo come sempre ricordando che la classificazione standard della gravità delle falle non autorizza a tenere in considerazione sono quelle più gravi, perché l’impatto sulla sicurezza di una determinata rete è influenzato dalla struttura e dalla configurazione della rete stessa. Le patch devono quindi essere gestite nell’ambito di un processo strutturato.