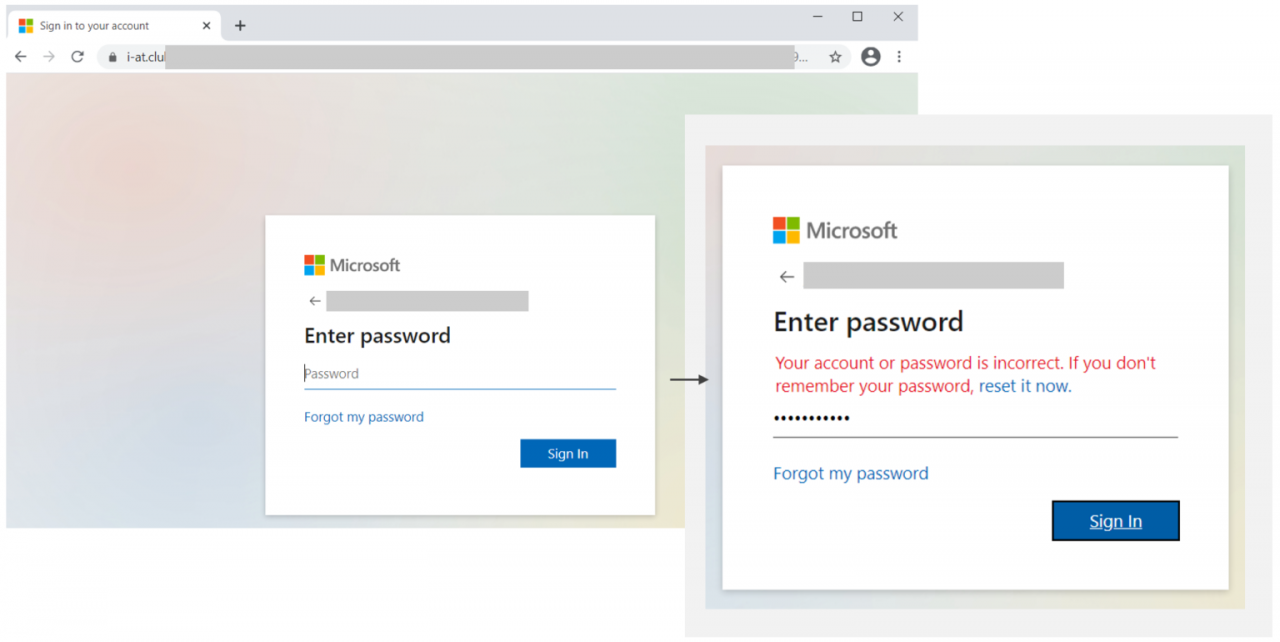

Furto di credenziali Microsoft con una sofisticata campagna di phishing

Open redirector link, CAPTCHA, centinaia di domini e altro: i connotati di una campagna di phishing…

NAS QNAP e Synology alle prese con due falle di sicurezza

QNAP e Synology sono al lavoro per chiudere due vulnerabilità di sicurezza dei NAS. Se sfruttate possono…

5 principali vulnerabilità di cyber security e come risolverle

Le prime cinque vulnerabilità della sicurezza informatica e alcuni suggerimenti per prevenire la perdita…

Attacco DDoS usato come esca per diffondere il malware BazaLoader

Una variante al tema della violazione del copyright è l'esca architettata dai criminali informatici…

Il phishing costa mediamente alle aziende 14,8 milioni di dollari all'anno

Attacchi BEC e ransomware sono le conseguenze più costose degli attacchi di phishing contro le grandi…

Gruppi ransomware da tenere d'occhio: minacce emergenti

AvosLocker e Hive Ransomware sono due temibili new entry nel settore ransomware. I noti HelloKitty e…

Phishing contro le aziende +57% in Italia

Una ricerca mette in evidenza le proporzioni del problema del phishing. La buona notizia è che la maggior…

F5: patch per falle critiche nei dispositivi BIG-IP e BIG-IQ

F5 risolve 29 falle, di cui una che diventa critica per chi usa la modalità appliance. Consigliata l'installazione…

Italia minacciata dal trojan Blindingcan e dal keylogger Snake

Nel mese di luglio i malware più attivi in Italia sono stati Blindingcan e Formbook. Trickbot adesso…

Cyber security: l'Amministrazione Biden coinvolge i grandi nomi dell'IT

Amazon, Apple, Google, IBM, Microsoft coinvolte in programmi federali di cyber security per migliorare…

FireEye XDR, un aiuto per i security analyst

FireEye XDR promette una gestione integrata della cyber security per tutta la rete, aprendosi anche…

Server Exchange ancora nel mirino

Un gran numero di server Exchange non protetti viene ancora colpito da attacchi ProxyShell

Regione Lazio: la catena (provvisoria) dell'attacco

Da dov'è partito l'attacco alla Regione Lazio: i dettagli di una catena d'attacco classica che ha funzionato…

Attacchi distruttivi e mirati: colpa dell'industrializzazione del cyber crime

Le nuove tecnologie per orchestrare attacchi sempre più micidiali sono frutto dell'industrializzazione…

Gli attacchi alle Web app sono gettonati dagli APT

Egli exploit contro le app web sono la principale minaccia per le aziende e sono molto usati dai gruppi…

Truffa a scopo di estorsione: italiani vittime di una nuova campagna

I criminali informatici minacciano le potenziali vittime di diffondere video con scene d’intimità riprese…

Attacco alla Regione Lazio: supply chain, Lockbit e gli altri sospetti

Appurato che è stato un ransomware a mettere fuori gioco i sistemi informatici della regione Lazio,…

Regione Lazio: è stato un ransomware, sistemi ancora bloccati

Il Presidente della Regione Lazio conferma che nella notte fra sabato e domenica un attacco informatico…

Previsioni 2021: attacchi in crescita

Nel primo semestre del 2021 sono aumentati gli attacchi informatici in generale e quelli ransomware…

DarkSide e REvil tornano sotto il nome di BlackMatter

Si chiama BlackMatter il nuovo gruppo ransomware nato dallo scioglimento di DarkSide e REvil, che include…

Attacco informatico alla regione Lazio: ransomware o altro?

Il CED della Regione Lazio ha registrato blocchi e malfunzionamenti nella notte fra sabato e domenica,…

APT: nuove armi per il threat actor cinese GhostEmperor

Nuovi exploit e linguaggi di programmazione inediti sono alcune delle costanti che hanno caratterizzato…

Malware: aumentano gli attacchi e le armi

I malware sono sempre più diffusi. Oltre a quelli noti, ce ne sono di nuovi che leggono i Captcha e…

Ransomware: tendenze comuni ed evoluzioni

Payload multistadio, scelta accurata delle vittime e punti di ingresso sono alcuni degli elementi che…

Le falle sfruttate dagli APT per attaccare l'occidente

Gli APT hanno sfruttato una manciata di vulnerabilità note per attaccare aziende e istituzioni occidentali…

Dispositivi OT e IoT al sicuro con i container? Si può fare

Endian spiega come creare container sicuri per mettere in sicurezza dispositivi e applicazioni OT e…

Audit delle password: perché è importante

Controllare periodicamente le password con tool automatici dovrebbe essere una consuetudine nelle aziende…

Data breach: costi da record durante la pandemia

Il costo medio di una violazione dei dati ora supera 4 milioni di dollari. Chi usa Intelligenza Artificiale,…

Ransomware LockBit automatizza la distribuzione del malware

Una nuova versione del ransomware LockBit automatizza la distribuzione del malware tramite criteri di…

Malware Trickbot ha una nuova arma: il modulo vncDll

Scoperto un nuovo modulo del malware Trickbot usato per monitorare e raccogliere informazioni sulle…

Stampanti e archiviazione rimovibile sotto controllo con Defender ATP

Novità interessanti per l'antivirus Defender for Endpoint: Microsoft integra la protezione contro l'uso…

Pagamento medio dei riscatti ransomware sceso del 40%

Complice il Ransomware-as-a-Service e la consapevolezza delle aziende che pagare il riscatto non dà…

Sanità italiana bersagliata da malware e ransomware nel 2020

Nel 2020 malware e ransomware hanno sferzato la sanità italiana come non mai. I criminali informatici…

Falla PetitPotam di Windows: mitigazioni consigliate da Microsoft

Una nuova falla di Windows affligge i sistemi con Windows Server 2008 fino alla release 2019. Microsoft…

Giochi Olimpici e frodi online: 5 schemi vincenti

La popolarità delle Olimpiadi scatena la fantasia dei criminali informatici. Ecco le truffe che hanno…

Un incidente di sicurezza su 10 potrebbe causare gravi danni

Attacchi mirati e ransomware hanno costituito la maggior parte degli attacchi informatici nell'ultimo…

Ransomware-as-a-service minaccia infrastrutture critiche e industriali

Le vulnerabilità critiche in ambito manufacturing sono aumentate del 148% nella prima metà del 2021…

Supply chain di Kaseya: c'è il decryptor universale

Kaseya è in possesso di un decryptor universale per sbloccare i dati di tutti i clienti coinvolti nell'attacco…

Thales lancia la carta di credito biometrica

La Thales Gemalto Biometric Payment Card integra un sensore di impronte digitali per identificare il…

Gruppo APT cinese attacca router domestici e di piccoli uffici

I router compromessi vengono utilizzati nell'ambito di una campagna su larga scala ben più ampia contro…

Grave vulnerabilità di FortiManager e FortiAnalyzer, c'è la patch

Fortinet ha corretto una falla che consentiva agli attaccanti non autenticati di eseguire codice arbitrario…

Italia di nuovo assediata dal malware Trickbot

Trickbot, spesso utilizzato nelle fasi iniziali degli attacchi ransomware, è il malware più diffuso…

Malware MosaicLoader bersaglia i PC con software illegali

Spazi pubblicitari a pagamento visualizzano nei motori di ricerca i link malevoli per contagiare chi…

Microsoft si riconferma il brand più sfruttato negli attacchi di phishing

Microsoft, DHL e Amazon sono i tre marchi più sfruttati dai criminali informatici per indurre gli utenti…

Stampanti HP, Xerox e Samsung vulnerabili da 16 anni

Una vulnerabilità critica di un driver per stampanti HP, Xerox e Samsung potrebbe consentire un'escalation…

Attacchi malware IoT aumentati del 700% durante la pandemia

Gli attacchi contro i dispositivi IoT sono aumentati in maniera esponenziale durante la pandemia. Fra…

Estate del cybercrime: attacchi ransomware e come fermarli

Alcuni consigli di Trend Micro per proteggere le aziende dagli attacchi ransomware.

Smart home: gli attacchi più geniali di tutti i tempi

Le violazioni ai dispositivi delle smart home sono all'ordine del giorno. Per prevenire gli attacchi…

Vulnerabilità Exchange: è colpa della Cina

USA, Europa e Gran Bretagna accusano ufficialmente Pechino di essere dietro agli attacchi dello scorso…

La corsa all'oro del ransomware

Gli alti guadagni hanno portato a un impressionante aumento degli attacchi ransomware. Serve una strategia…

D-Link Smart AC3000: cinque vulnerabilità da correggere subito

Pubblicata la nuova versione firmware per il router Smart AC3000 afflitto da cinque vulnerabilità.

Spooler di stampa Windows di nuovo nei guai

L'ennesima vulnerabilità dello spooler di stampa di Windows mette a rischio la sicurezza. Ecco di che…

SonicWall: ransomware sfrutta falle senza patch in SRA e SMA

SonicWall invita i clienti a disconnettere dalla rete i dispositivi SMA e SRA con firmware 8.x non più…

Vulnerabilità del BIOS per molti notebook Lenovo

Lenovo ha iniziato a pubblicare le patch per chiudere tre vulnerabilità che hanno impatto sui BIOS di…

DHL: tre campagne di phishing, coinvolta anche l’Italia

Credenziali email e dati delle carte di credito sono gli obiettivi di tre campagne di phishing che sfruttano…

Le strategie di cybersecurity per proteggere la forza lavoro distribuita

Una indagine che ha coinvolto anche aziende italiane aiuta a stabilire gli aspetti su cui intervenire…

Il 22% degli exploit venduti sul darkweb ha più di tre anni

Una nuova ricerca Trend Micro rivela che le vecchie vulnerabilità sono ancora molto popolari fra i criminali…

Vulnerabilità critica nei PLC Modicon di Schneider Electric

Schneider ha pubblicato le misure di mitigazione per rimediare a una vulnerabilità che interessa i PLC…

Guess e Spread Group vittime di data breach

Si ritiene che l'attacco a Guess sia opera del gruppo ransomware DarkSide. Il data breach a Spread Group…

Patch Tuesday: chiuse 117 vulnerabilità, di cui 9 zero-day

Quello di luglio è stato un Patch Tuesday molto ricco, con la correzione di 117 vulnerabilità. quattro…