Violazione di KeePass, ransomware e malvertising: un attacco combinato micidiale

WithSecure scopre una campagna ransomware altamente sofisticata che ha previsto l’alterazione del codice…

Skitnet, il nuovo malware multistadio difficile da debellare

Skitnet è un nuovo e sofisticato malware multistadio usato dai cybercriminali per attacchi mirati: tecniche…

FakeUpdates ancora in vetta alla classifica dei malware in Italia

FakeUpdates si conferma il malware più diffuso in Italia anche ad aprile, seguito da Androxgh0st e Remcos.…

V-Valley in partnership distributiva con Rubrik

La partnership consentirà a Rubrik, con il supporto di V-Valley, di portare la propria piattaforma Zero…

Cyberspionaggio: le tecniche evolute che minacciano l’Europa

Il cyberspionaggio si evolve: attacchi sofisticati colpiscono governi e aziende europee sfruttando vulnerabilità…

Evoluzione delle tecniche di elusione: come gli attaccanti aggirano le difese

Gli attaccanti perfezionano tecniche di elusione come Fast Flux per aggirare le difese e prolungare…

Proofpoint acquisisce Hornetsecurity

Proofpoint acquisisce Hornetsecurity per oltre 1 miliardo di dollari e rafforza la sicurezza cloud e…

Velocità e tecniche combinate: l’evoluzione degli attacchi impone un cambio di passo

APT cinesi sfruttano una vulnerabilità zero-day per colpire aziende strategiche anche in Europa. Ecco…

Sanità e sicurezza: dati regolamentati e GenAI nel mirino

L’81% delle violazioni nel settore sanitario riguarda dati regolamentati. GenAI e cloud amplificano…

Cybersecurity in Italia: aziende ancora impreparate di fronte alle nuove sfide

Solo l’1% delle aziende italiane è davvero pronta contro i cyberattacchi. Dal report Cisco emergono…

Patch Tuesday di maggio: Microsoft corregge 71 falle, 5 critiche

Microsoft risolve 71 vulnerabilità, tra cui 5 critiche e 5 zero-day già sfruttate. Aggiornamenti urgenti…

Cybersecurity: la supply chain è il nuovo fronte, serve un cambio di paradigma

Gli attacchi alla supply chain sono in forte crescita: servono strategie di sicurezza estese a tutta…

Cybercrime in evoluzione: AI, cloud e credenziali nel mirino

Il nuovo report globale di Fortinet rivela come AI, cloud e credenziali compromesse stiano ridefinendo…

Lancio ufficiale per lo European Vulnerability Database

L'alternativa europea al programma statunitense NVD è pienamente operativa, dopo qualche mese di test…

Deepfake e identità sintetiche: nuove sfide per la sicurezza IT

I deepfake facilitano la creazione di identità digitali false, aumentando i rischi di infiltrazione…

Locked Shields 2025: sempre più cyber defense

L'edizione 2025 dell'esercitazione Nato ha visto susseguirsi scenari di cyber difesa sempre più complessi.…

La GenAI in Chrome contro i "tech support scam"

Chrome userà le funzioni di "comprensione" di Gemini Nano per scoprire contenuti malevoli all'interno…

La minaccia cyber della Corea del Nord: le nuove frontiere degli attacchi fileless

A marzo 2025 un threat actor sponsorizzato dal Governo nordcoreano ha colpito istituzioni sudcoreane…

5 tecniche con cui gli hacker sfruttano i software obsoleti… e come difendersi

Cinque tecniche usate dagli hacker per colpire chi usa software obsoleti e le migliori strategie per…

Sanità sotto attacco: come proteggere il cuore pulsante della società digitale

Il settore sanitario è sempre più bersaglio di attacchi informatici: ecco strategie e tecnologie per…

Attacchi in Italia: +15% nel 2024, phishing e ransomware al 70%

Nel 2024 gli incidenti cyber in Italia sono scresciuti del 15%. Il 70% dei casi è dovuto a phishing…

Il 91% degli esperti si aspetta più minacce basate su AI

L’adozione dell’AI accelera l’innovazione ma espone le aziende a minacce cyber sempre più sofisticate…

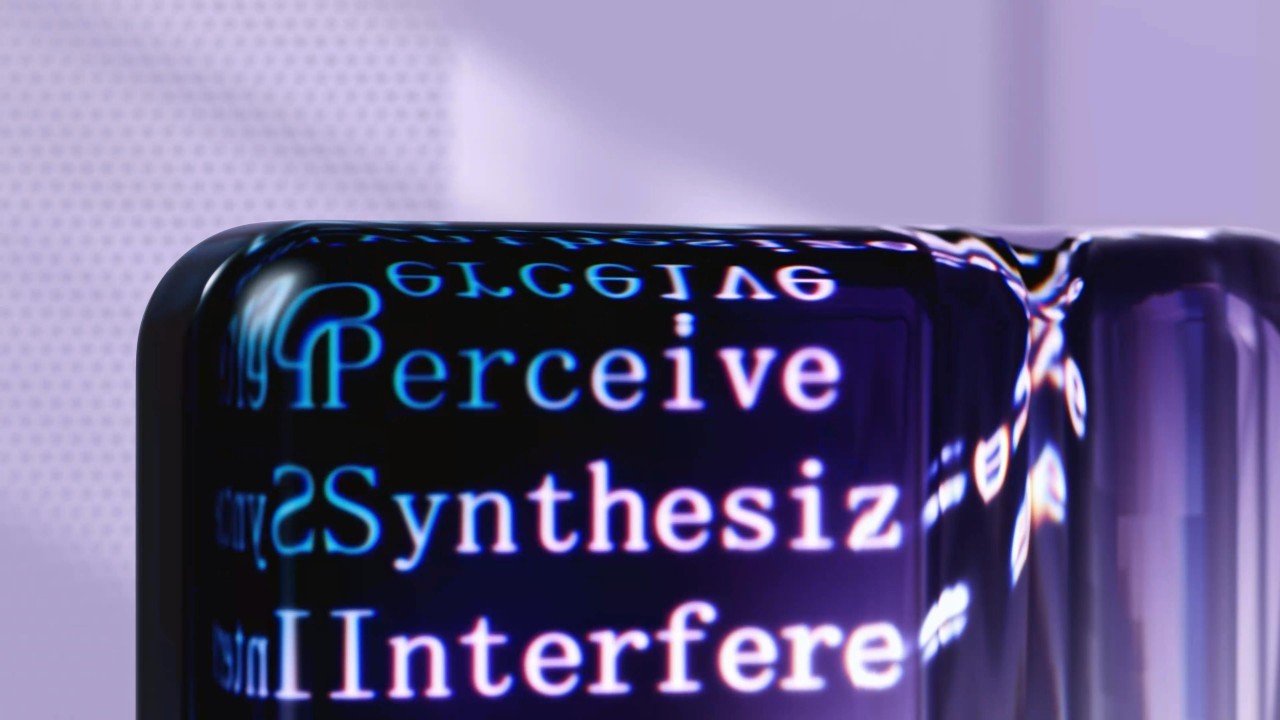

Agenti AI in cybersecurity: rischi reali e strategie di difesa

Gli agenti AI trasformano la difesa cyber, ma comportano nuove vulnerabilità. Dall’integrazione di strumenti…

Phishing 2025: Microsoft, Google e Apple restano i marchi più imitati

Nel primo trimestre 2025 Microsoft guida la classifica dei brand più imitati nel phishing. Mastercard…

Motori di ricerca come Shodan: la nuova arma dei cybercriminali

I motori di ricerca di metadati come Shodan e FOFA accelerano gli attacchi cyber globali, permettendo…

Identità macchina: la nuova minaccia invisibile per le aziende

Le identità macchina superano quelle umane e restano spesso senza controlli adeguati, aumentando i rischi…

AI Act: il trionfo del caos normativo

L’AI Act europeo punta a regolare l’intelligenza artificiale per tutelare cittadini e promuovere trasparenza,…

ESET estende il supporto agli MSP con Kaseya VSA X

Il vendor integra le soluzioni di protezione per gli endpoint con la piattaforma RMM Kaseya VSA X, semplificando…

Trend Micro, i servizi di sicurezza proattivi incrementano il successo dei partner

La piattaforma del vendor consente ai partner di migliorare i ricavi e offrire ai clienti ancora più…

Spagna e Portogallo colpite da un blackout massivo: c'è anche l'ipotesi cyber

Intere regioni della Spagna e del Portogallo non hanno energia elettrica dalle 12 circa di oggi. E c'è…

La gestione delle crisi cyber? È da migliorare.

Una ricerca Semperis indica che le aziende sono molto meno pronte a gestire le emergenze cyber di quanto…

Agenti AI auto-apprendenti per la sicurezza del codice AI

Agenti AI collaborativi analizzano, testano e correggono vulnerabilità nel codice generato dagli LLM,…

Catena di attacco multilivello: phishing e malware sempre più evoluti

La Unit42 di Palo Alto analizza una campagna di phishing con una catena di attacco multilivello che…

Verizon DBIR 2025: EMEA, più intrusioni e occhio agli accessi interni

Il report Verizon 2025 rivela che nell’area EMEA le intrusioni sono raddoppiate (53%) e il 29% delle…

Resilienza OT: come cambia la difesa nelle industrie digitali

Digitalizzazione e regolamenti spingono l’OT a ripensare sicurezza e resilienza. Esperti e manager discutono…

Cyber Immunity e sicurezza: la sfida europea nella digitalizzazione OT

La digitalizzazione OT in Europa avanza tra ostacoli di cybersecurity e nuove strategie resilienti.…

Telefono perso o rubato? Alcuni suggerimenti da SentinelOne per proteggere i nostri dati

Se perdi o subisci il furto del telefono, agisci subito: blocca SIM, denuncia, cambia password, esegui…

Protezione dei dati: mitigare i rischi legati alle terze parti nel settore sanitario

Sanità sempre più esposta a violazioni dati: gestione proattiva dei rischi delle terze parti è essenziale…

Check Point Software, aderire alla NIS2 e il ruolo centrale degli MSSP

Il vendor sottolinea l’importanza della normativa NIS2 e il fondamentale ruolo che gli MSSP giocano…

Cybercrime e APT uniti dalla stessa tecnica di social engineering

Lo strumento ClickFix, usato dal cybercrime, ora è sfruttato anche da gruppi APT legati a stati come…

Furto di credenziali e attacchi alle infrastrutture critiche in crescita

Nel 2024 il furto di credenziali supera il ransomware, colpendo soprattutto infrastrutture critiche…

Mustang Panda: arsenale offensivo e tecniche evasive per eludere le difese

Analisi delle nuove backdoor, keylogger e strumenti kernel usati dal gruppo APT cinese per bypassare…

CyberArk affina la sicurezza delle identità macchina

CyberArk presenta Secure Workload Access, piattaforma per la gestione e la protezione delle identità…

Nuove minacce GenAI: classificazione, impatti e difese efficaci

Le minacce GenAI evolvono: una guida tecnica alle categorie di attacco, ai rischi per le aziende e alle…

Interpol guida maxi-operazione contro il cybercrime in Africa

Operazione Red Card: sette Paesi africani e Interpol smantellano reti di truffe digitali, con oltre…

ESET amplia la Cyber Threat Intelligence

ESET annuncia nuovi feed, report avanzati e integrazioni per la Cyber Threat Intelligence, ora accessibili…

Aumento di malware Zero Day e attacchi di rete a fine 2024

Nel quarto trimestre 2024 crescono del 94% i malware di rete e si rafforza il malware Zero Day. In aumento…

FakeUpdates domina la scena malware in Italia per sei mesi di fila

A marzo 2025 FakeUpdates resta il malware più diffuso in Italia, seguito da Androxgh0st e Formbook.…

Pacchetti NPM malevoli sfruttano PayPal per colpire la supply chain

Una campagna di pacchetti NPM falsi mira agli utenti PayPal, esfiltrando dati sensibili e mettendo a…

Tagli di Washington: affossato il programma CVE.

Basta fondi a MITRE per il programma Common Vulnerabilities and Exposures (CVE): le informazioni strutturate…

Come i certificati EV diventano armi per il ransomware

Black Basta sfrutta certificati EV per firmare malware e aggirare i controlli. L’analisi delle tecniche…

Vulnerabilità Nvidia e Docker minacciano AI e container

Una patch incompleta di Nvidia e una falla DoS in Docker espongono infrastrutture AI e container a furti…

Come rispondere alla crescita esponenziale dei dati non strutturati?

Cubbit DS3 Composer offre cloud object storage sicuro, scalabile e personalizzabile, ideale per gestire…

I nuovi confini del digitale: le API sono una sfida per la cybersecurity?

La diffusione delle API amplia le superfici d’attacco: vulnerabilità e minacce crescono, servono soluzioni…

AI Agent vs. Agentic AI: quali sono le differenze? Il futuro è ibrido, in sinergia

AI agent e agentic AI differiscono per autonomia e adattabilità: il futuro dell’automazione sarà ibrido,…

INPS e Agenzia delle Entrate: se vi scrivono occhio alla truffa

Nel periodo delle dichiarazioni dei redditi crescono le truffe online mirate ai contribuenti. Ecco alcuni…

FireMon e Westcon-Comstor rafforzano la partnership in Emea

FireMon e Westcon-Comstor consolidano la loro collaborazione per offrire ai partner una soluzione dedicata…

CrowdStrike vince il Google Cloud Security Partner of the Year Award 2025

Le nuove funzionalità di Falcon Cloud Security consentono una protezione end-to-end per l’innovazione…

Crittografia e computer quantistici, l’approccio ibrido

Stormshield propone soluzioni ibride con algoritmi attuali e post-quantistici per proteggere i dati…

Resilienza informatica: Rubrik e Google Cloud uniscono le forze

Rubrik e Google Cloud collaborano per potenziare la resilienza informatica con ripristino isolato, protezione…