Categoria

Tecnologie/Scenari

Tecnologie/Scenari

Kaspersky Password Manager supporta 2FA e i browser Opera

Due novità di Kaspersky Password Manager: archiviare in sicurezza chiavi uniche per l’autenticazione a due fattori (2FA) e l’ampliamento dei browser supportati.

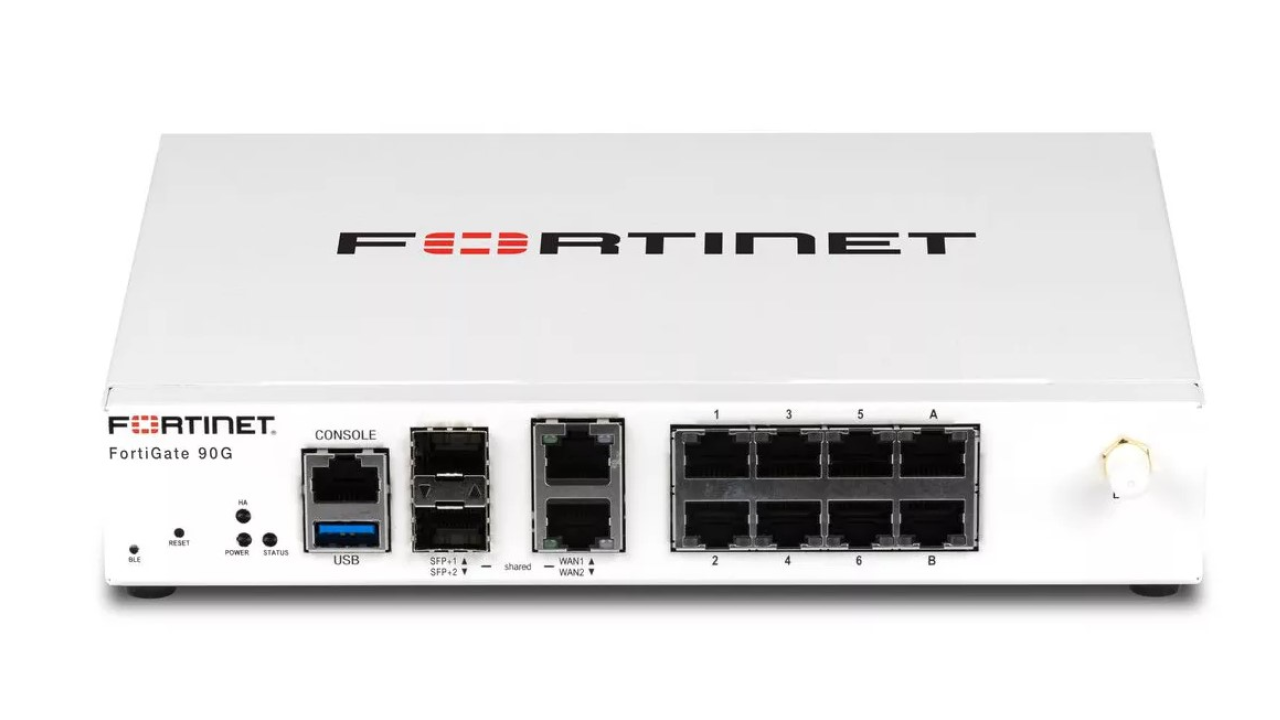

Fortinet espande il portfolio di secure networking con FortiGate 90G

FortiGate 90G è la nuova appliance di Fortinet potenziata dall’ASIC SP5 e dai servizi di sicurezza AI-Powered FortiGuard.

SASE, la prima linea di difesa contro il ransomware

Una risposta concreta ed efficace contro la minaccia del ransomware esiste, è il Secure Access Service Edge.

Silent patching: un ostacolo alla sicurezza dell’ecosistema

Nel 2023 è cresciuto il numero delle vulnerabilità scoperte da Trend Micro, ma anche la preoccupante tendenza del silent patching: la pratica di rallentare la divulgazione pubblica di vulnerabilità e…

Affidarsi all’Intelligenza Artificiale: come farlo senza rischi

L’entusiasmo per le opportunità di business che si aprono con l’adozione dell’AI non deve far bassare la guardia sulla cybersecurity.

Energie rinnovabili a rischio cyber, la top 10 dei pericoli

I sistemi per l'energia rinnovabile non sono diversi da altri apparati IoT, quindi come questi devono essere gestiti sotto il profilo del rischio cyber. Ecco che cosa potrebbero cercare di attaccare i…

Check Point acquisisce Perimeter 81 per potenziare l’offerta SASE

È costata 490 milioni di dollari l’acquisizione di Perimeter 81 da parte di Check Point Software Technologies.

Kingston IronKey Keypad 200: il pendrive con sicurezza di livello militare

Il nuovo pendrive KP200C offre una crittografia hardware XTS-AES a 256 bit e la compatibilità con qualsiasi sistema supporti un dispositivo di archiviazione di massa USB.

Codici QR utilizzati per il phishing per le credenziali Microsoft

Una massiva campagna di phishing distribuisce codice QR falsi per una fasulla autenticazione Microsoft.

Malware Qbot e RAT Remcos fra i pericoli maggiori per l’Italia

In Italia sono state Remcos e Qbot le maggiori minacce del mese di luglio 2023.

Aumentano le vittime ransomware nell'area EMEA

L’industria manifatturiera, i servizi alle imprese e il retail sono i settori più a rischio di attacchi ransomware in Europa.

Cybercrime-as-a-Service: le 5 specializzazioni da monitorare

Trend Micro Research mette a fuoco le specializzazioni del Cybercrime-as-a-Service, sempre più importante e preoccupante.

Italiani terzuItimi al mondo nella conoscenza della cybersecurity

Nonostante cresca la disponibilità di soluzioni per la protezione cyber, cala la consapevolezza sui temi della privacy online e della cybersecurity.

Come si attacca un sistema OT air-gapped

I ricercatori Kaspersky hanno studiato le tecniche di attacco usate contro diversi impianti OT per violare anche i sistemi sconnessi dalle reti

Sale il costo medio dei data breach, ma con l'AI la difesa è più efficiente

Il costo medio di un data breach aumenta del 15%, chi denuncia l'attacco risparmia rispetto a chi collabora con i criminali informatici.

Kyndryl amplia i servizi di sicurezza gestiti

Kyndryl amplia la sua offerta di funzionalità servizi di sicurezza che fanno capo alla sua piattaforma agnostica Security Operations as a platform.

Ransomware e phishing: i consigli dell’esperto per contrastarli efficacemente

Bloccare la kill chain sul nascere è difficile, ma con gli strumenti e gli accorgimenti corretti è possibile almeno impedire che si spinga troppo oltre. Ecco i suggerimenti chiave di Zscaler.

F5: la sicurezza delle app è il futuro

La sicurezza delle app riscuote ancora poca importanza, ma la sua considerazione aumenterà nel prossimo futuro perché è la chiave per difendere al meglio le aziende. La parola all’esperto.

Passwordless è meglio

Uno studio promosso da Cisco rivela che le soluzioni di protezione delle credenziali che non fanno uso di MFA sono più gradite ai dipendenti e più efficaci sul piano della sicurezza complessiva dell’azienda.…

La strategia di deception: come ti inganno gli attaccanti

Evolvere la cybersecurity con strumenti sempre più potenti e intelligenti a volte non è sufficiente. Ecco il caso di Active Directory e dell’idea di SentinelOne per metterlo al sicuro.

Sistemi Linux sotto attacco, arriva la protezione specifica per loro

Ampliando le opzioni di protezione per i sistemi embedded, Kaspersky propone una nuova soluzione adattabile e multi-livello per i sistemi basati su Linux.

Analisti alle prese con stress e strumenti inadeguati

Gestire la sicurezza informatica delle aziende sta diventando sempre più stressante. Una ricerca mette in evidenza problemi e possibili soluzioni.

Cisco affina la strategia di cybersecurity per l’Italia

Potenziamento della threat intelligence sul territorio nazionale e alleanze strategiche sono alla base del consolidamento di Cisco come vendor di security di prim’ordine in tutti i comparti di mercato.…

In viaggio con Mandiant dentro a un attacco ransomware

Che cosa succede davvero in un’azienda quando viene attaccata da un ransomware? Quali sono le fasi su cui si deve sviluppare la difesa e quali decisioni ne agevolano il successo? Le risposte in una simulazione…

Come affrontare le questioni di sicurezza su ChatGPT

L’uso dell'AI generativa comporta rischi a diversi livelli: Giovanni Vigna di VMware spiega come affrontarli.

SentinelOne, l’evoluzione della cybersecurity tra AI, cloud e data lake

La piattaforma di sicurezza dell’azienda californiana continua ad arricchirsi con nuovi strumenti di AI generativa conversazionale e con l’integrazione di Wiz

Cybercrime e Italia: l’analisi dell’esperto

L’Italia è bersagliata dagli attacchi basati sul social engineering, serve incrementare l’attività di security awareness e investire di più nella protezione.

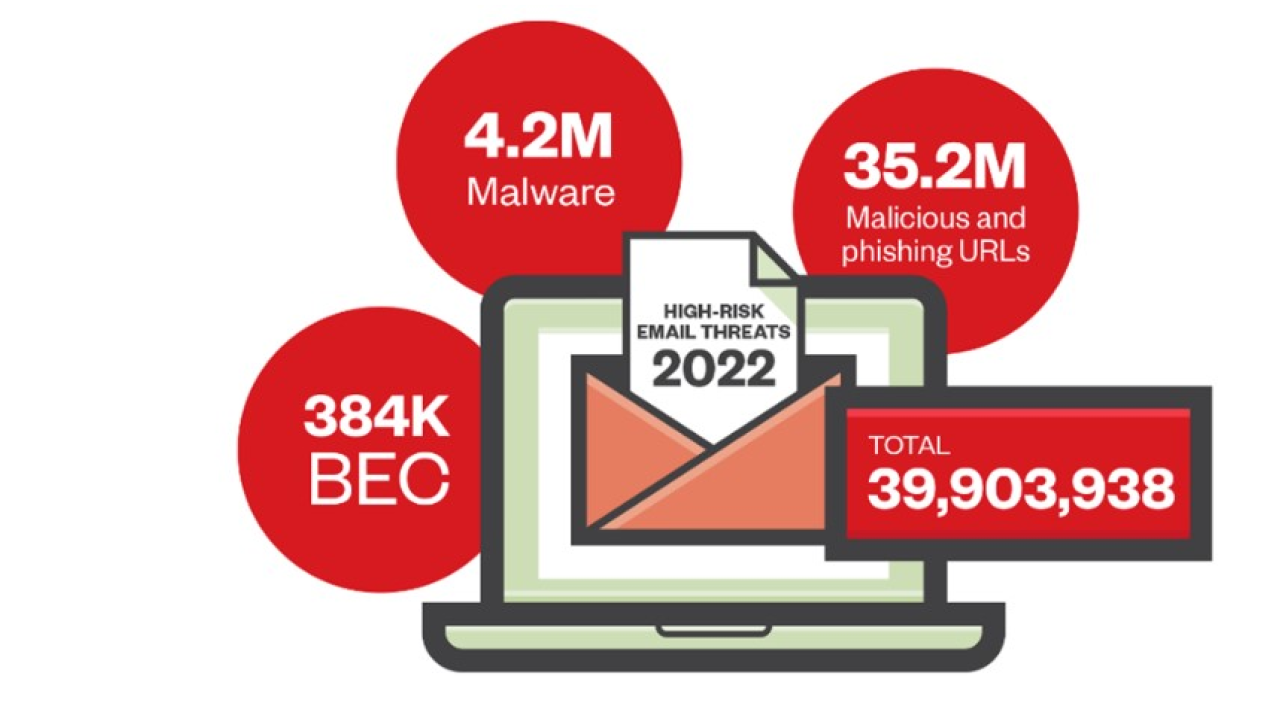

Attacchi via email in aumento del 464%

L’uso sempre più massivo dell’intelligenza artificiale da parte degli attaccanti sta portando a un successo crescente degli attacchi cyber. Occorrono strumenti di difesa evoluti.

APT cinesi contro Paesi europei: la nuova campagna SmugX

Una serie di attacchi finalizzati allo spionaggio hanno avuto come protagonista un APT cinese interessato alla politica interna ed estera di diversi Paesi europei.

La cybersecurity è alla base dell’evoluzione digitale

Una sicurezza informatica efficace può accelerare il processo di digitalizzazione di un’organizzazione, ma sono pochi i responsabili aziendali che riconoscono la connessione tra sicurezza IT e la possibilità…

Aziende negligenti: solo un terzo denuncia il furto di dati

Una indagine condotta nel darknet evidenzia che sono ancora troppo poche le aziende che sanno gestire un cyberattacco.

Cyber difesa: Thin Client e Threat Detection con AI sono un’opzione

Una difesa efficace contro i cyber attacchi moderni può passare anche per la combinazione di Thin Client e una Threat Detection avanzata.

Cyber security più sostenibile con il programma di WithSecure

Si chiama W/Sustainability il programma promosso da WithSecure per ridurre il consumo energetico e salvaguardare l’ambiente.

Sistemi OT, la vera vulnerabilità delle infrastrutture critiche

Palo Alto Networks pone in primo piano la protezione dell’OT e gli emuli fake dei servizi di AI generativa.

SGBox punta all'Enterprise e inaugura CyberTrust365

L’azienda di security italiana pensa in grande e lancia la nuova business unit di servizi di sicurezza gestita.

Resilienza: la maggior parte delle aziende si sente inadeguata

Il 53% degli executive reputa inadeguato il livello di resilienza della propria azienda. SAS fornisce un tool di auto valutazione

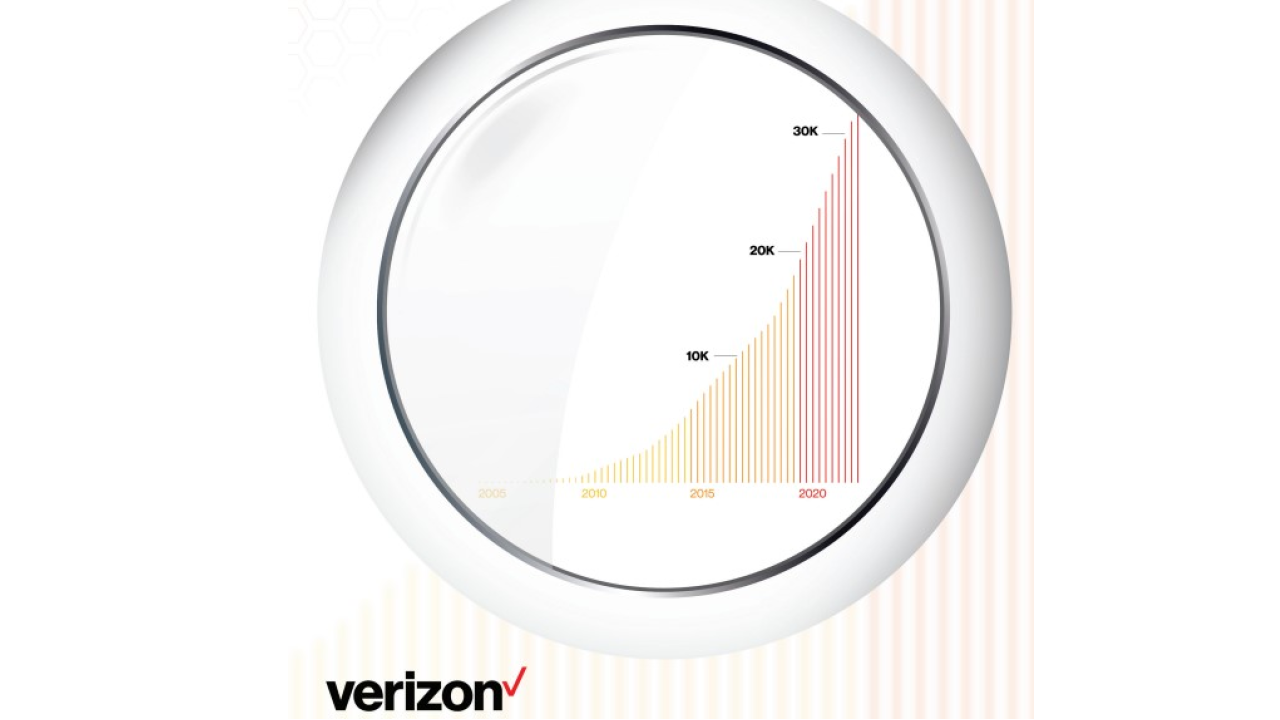

Cybersecurity: che cos’abbiamo imparato in 20 anni

Il progresso degli attacchi e della sicurezza IT è andato di pari passo: ecco la scansione degli ultimi vent’anni.

L’autenticazione a due fattori fallisce? Bisogna usare l’MFA

Le password troppo semplici e riciclate su diverse piattaforme ad uso sia personale sia professionale alzano i rischi di violazione dei dati. l’autenticazione a più fattori resta di fatto l’opzione migliore…

Armis: visibilità e automazione rafforzano la difesa cyber delle aziende

Una soluzione cloud che aiuta nell’inventario degli asset, nell’identificazione e chiusura delle vulnerabilità e nella definizione del rischio.

La sicurezza cambia approccio: ecco la co-security di WithSecure

Nell'evento globale di Helsinki WithSecure ha presentato le sue soluzioni per affrontare in maniera efficiente le nuove sfide della cybersecurity: AI generativa, Cloud Security Posture Management e una…

Aziende italiane e cybersecurity: c’è ancora molto da lavorare

Fra mancanza di fiducia verso i responsabili della sicurezza informatica e scarsa consapevolezza del rischio, la cybersecurity in Italia deve ancora crescere.

Malware as-a-Service: i modelli di business del darkweb

Il monitoraggio del darkweb per sette anni ha permesso di fare una descrizione precisa dei modelli di business del cybercrime, degli obiettivi e degli strumenti in uso.

Nella mente dei cyber criminali: le TTP che ogni professionista della sicurezza dovrebbe conoscere

Perché è importante comprendere le TTP degli attaccanti e come usare queste informazioni per una difesa davvero efficacie: le spiegazioni dell'esperto.

Analisi comportamentale e firme insieme abbattono gli ostacoli culturali

Con un approccio conciliante verso il passato si possono mettere in sicurezza le aziende attuali, usando le tecnologie innovative ma con una componente d'epoca.

Entro il 2026 la cloud security sarà gestita dai SOC

L’evoluzione della security legata alla necessità di una sempre maggiore visibilità cloud sta favorendo il successo dei Security Operation Center.

Cisco punta su Networking Cloud e AI generativa per una sicurezza semplice ed efficace

Al centro dell’evento mondiale svoltosi a Las Vegas, una nuova visione per semplificare il networking, con numerose novità anche per cloud, sicurezza, AI e lavoro ibrido

Quattro fasi per riportare ordine dopo il caos di un attacco ransomware

La disorganizzazione è controproducente nella gestione di un attacco ransomware. Ecco come prevenirla e gestire l’evento con la massima efficacia.

AI: tre scenari di attacco preoccupanti

Fino a che punto l’Intelligenza Artificiale può agevolare un attacco cyber? La risposta in tre possibili scenari proposti da un esperto di CyberArk.

Ransomware e social engineering spopolano, colpa del fattore umano

Il social engineering avanza, il cybercrime è sempre protagonista della stragrande maggioranza deli attacchi. La causa più diffusa degli incidenti resta l’errore umano.

Assicurazioni e ransomware: la cyber insurance non compensa i rischi

Le assicurazioni contro i rischi informatici sono un aiuto economico per la ripresa dopo un attacco, ma non compensano i rischi e non coprono tutti i costi. Inoltre non sono accessibili a tutti.

ChatGPT può creare problemi in azienda. Come monitorarlo

Una soluzione NDR può essere utile anche per monitorare l’uso in azienda di ChatGPT ed evitare problemi legati alla violazione della privacy, del copyright e altro.

Minacce via email in continuo aumento, serve più visibilità

Nel 2022 sono aumentate le minacce via email, soprattutto gli attacchi BEC e di credential phishing.

Le tre lacune della cybersecurity e la soluzione brillante per chiuderle

Copertura, chiarezza e controllo sono gli elementi che oggi ostacolano maggiormente la cybersecurity. La soluzione è l’intelligence dei segnali di attacco.

Proofpoint, ecco a cosa guardano oggi i Ciso

Lo specialista della cybersecurity pubblica la terza edizione dell’indagine ‘Voice of The Ciso’: ne parlano il Country manager italiano Luca Maiocchi e Matteo Colella della Community dei Ciso italiani

La security cloud-based per le PMI è firmata Kaspersky

Endpoint Security Cloud Pro è un prodotto in cloud facile da usare, che include sia la protezione per gli endpoint sia la formazione per gli amministratori IT.

VMware l'impatto di Kubernetes e la necessità di cybersecurity

Kubernetes è sempre più presente nelle aziende: come viene usato e quali sono le sfide esistenti sono al centro di un nuovo report di VMware,

Ransomware e professionalizzazione del crimine informatico

L'industria del crimine informatico è sempre più professionale e orientata ai servizi.

N-able amplia le funzionalità di disaster recovery aaS

Grazie all’architettura cloud first è possibile offrire ai professionisti IT un servizio di disaster recovery più economico rispetto alle appliance proprietarie ma altrettanto efficiente.

In Italia: cala il cybercrime ma peggiora la sicurezza IoT

Fra gennaio e marzo 2023 sono i calati i fenomeni legati al cybercrime ma è cresciuto il rischio per i dispositivi IoT esposti, soprattutto in ambito medicale.

Acronis risponde agli attacchi moderni con un EDR di ultima generazione

Sfruttare l’Intelligenza Artificiale per bloccare sul nascere gli attacchi nuovi e sconosciuti è fra le priorità del nuovo EDR di Acronis.