Categoria

Tecnologie/Scenari

Tecnologie/Scenari

Vulnerabilità in needrestart: una minaccia per Ubuntu Server

Cinque vulnerabilità di escalation dei privilegi in needrestart possono aprire all’accesso non autorizzato a dati sensibili, all'installazione di malware e all'interruzione delle operazioni aziendali.

Il Vaso di Pandora dello spyware italiano

Il caso Equalize ha portato alla ribalta il sottobosco dello spyware italiano e del suo ecosistema: un caso di (dubbia) eccellenza italiana sullo scenario mondiale

La morale del caso Equalize

Il caso Equalize ha fatto notizia ma non ha portato a grandi prese di coscienza. Forse perché la questione di fondo è decisamente più di metodo che di tecnologie.

Cybersecurity Scholarship Italia 2024/25, aperte le candidature

In palio 500 borse di studio per diventare un esperto di sicurezza informatica.

Malware cloud: una novità da monitorare attentamente

l malware cloud sfruttano falle di sicurezza o misconfigurazioni dei servizi cloud. La loro analisi è complessa ma possibile, ecco alcuni suggerimenti.

Il supporto degli MSP ai rischi digitali per le aziende della Generazione Z

La Gen Z, esperta digitale, porta rischi IT nelle aziende: gli MSP devono innovare la cybersecurity con sensibilizzazione mirata e approcci creativi.

FortiDLP è la nuova soluzione di Fortinet per prevenire la perdita di dati

Fortinet presenta FortiDLP, una soluzione di prevenzione della perdita di dati basata su AI che promette visibilità sulle minacce interne, protezione dagli strumenti di shadow AI, sicurezza dei dati SaaS…

SentinelOne evidenzia le nuove sfide di hacking etico da affrontare

L’importanza di una sinergia attiva fra team interno di security e hacker etici esterni ai fini dell’ottenimento di una sicurezza informatica efficiente, che lascia poco spazio agli attaccanti.

Attacchi DDoS più che raddoppiati nel 2023

L’area EMEA è stata la più colpita per via del quadro geopolitico. Gli attacchi inoltre sono sempre più sofisticati, occorrono misure adeguate di difesa e contenimento.

CyberArk e Wiz alleati per tutelare le identità create nel cloud

L'integrazione tra CyberArk Identity Security Platform e Wiz Cloud Security Platform si propone come una soluzione innovativa che tiene conto della velocità e dell’ampiezza dello sviluppo cloud.

Vectra AI rafforza la difesa degli ambienti Microsoft

Nuove funzionalità basate sull’Intelligenza Artificiale permettono alla piattaforma di Vectra AI di includere una protezione avanzata per gli ambienti Microsoft Azure.

Veeam amplia l’offerta di archiviazione con Data Cloud Vault

Focus su sicurezza, prevedibilità e semplicità per il Data Cloud Vault di Veeam.

Scacco matto al rischio insider: cinque mosse per vincere una partita rischiosa

Gestire il rischio legato agli insider è possibile. Ecco qualche indicazione di Proofpoint sui passi da seguire.

Campagna malware contro gli utenti Mac

BlueNoroff prende di mira gli utenti Mac con la campagna Hidden Risk che diffonde malware tramite email di phishing e falsi PDF su criptovalute. Spiccano le tecniche di infezione e di persistenza sofisticate.…

APT: dall'Europa all'Oriente l’evoluzione avanza

APT Report di ESET: i gruppi filo-cinesi ampliano il raggio d’azione; l'Iran intensifica lo spionaggio diplomatico.

Ymir: è entrato in scena un nuovo ransomware

Ymir è una nuova famiglia di ransomware che evade il rilevamento operando in memoria e cifra i file con l'algoritmo ChaCha20. La distribuzione chiama in causa RustyStealer e SystemBC.

Patch Tuesday di novembre 2024: Microsoft chiude 4 zero-day e 4 falle critiche

Nel Patch Tuesday di novembre 2024 Microsoft chiude 4 vulnerabilità zero-day e altrettante critiche. Le vulnerabilità zero-day includono NTLM, Exchange Server e Active Directory. Le critiche riguardano…

OpenAI al centro di una campagna di phishing su larga scala

Barracuda Networks ha analizzato una campagna di phishing su larga scala che sfrutta il brand di OpenAI per rubare dati.

Italia: il malware più diffuso a ottobre resta FakeUpdates

In Italia i malware più diffusi a ottobre 2024 sono stati FakeUpdates, Androxgh0st e Lumma Stealer. Formbook scende al settimo posto.

MSP: 7 elementi chiave con cui valutare le soluzioni EDR e MDR

Scegliere una soluzione per la protezione degli endpoint o un MSP a cui affidare in esterno la cybersecurity della propria azienda non è un compito semplice. Ecco alcune indicazioni che possono essere…

Italian Security Awards 2024: G11 Media premia il meglio della cybersecurity italiana

Il magazine SecurityOpenLab di G11 Media premia l’eccellenza nella cybersecurity: riconoscimenti ai principali produttori sulla base dei voti degli utenti

Splunk AppDynamics amplia il contesto di observability

Il portafoglio di osservabilità di Splunk si potenzia con Splunk AppDynamics e fornisce un contesto più ricco sull'impatto aziendale di problematiche critiche quali interruzioni nelle transazioni degli…

Bitdefender GravityZone ottiene la certificazione ACN

Bitdefender GravityZone certificata dall’ACN, conforme agli standard di sicurezza per proteggere aziende e infrastrutture critiche.

Clusit: un piccolo spiraglio per la cybersecurity italiana

Il numero di incidenti cyber in Italia è sceso anno su anno, ma per consolidare questo piccolo miglioramento serve continuare a investire decisamente in cybersecurity

OpenText: il ransomware è sempre dietro l'angolo

Secondo il Cybersecurity Ransomware Survey di OpenText cresce il numero delle imprese che vengono colpite dai ransomware. Ma anche le strategie di difesa si stanno facendo più articolate.

Attacchi informatici in aumento, ecco le nuove tendenze

Il furto di credenziali e i ransomware dominano le minacce, con nuove varianti in azione e vulnerabilità sfruttate. Il nuovo report di Cisco Talos evidenzia rischi in evoluzione e debolezze di sicurezza.…

Fortinet e Lacework: una piattaforma unificata per la sicurezza cloud-native

La sicurezza degli ambienti cloud è sempre più importante per le imprese. Fortinet propone Lacework FortiCNAPP che promette di ridurre il tempo necessario per rilevare, investigare e rispondere alle minacce.…

Autonomous SOC: i super poteri per gli analisti

Intelligenza Artificiale, hyper automation e Autonomous SOC: l'approccio di SentinelOne migliora l’efficacia degli analisti di sicurezza e accelera la risposta agli attacchi. Marco Rottigni racconta come…

Garantire la resilienza informatica: 12 best practice per implementarla

Un’analisi delle minacce informatiche che colpiscono le aziende e delle migliori pratiche suggerite dall'esperto di Acronis per mitigare i rischi e garantire la resilienza digitale.

L’impegno di Trend Micro per la sicurezza dei workload AI

La nuova strategia AI di Trend Micro include collaborazioni e innovazione per proteggere il futuro digitale delle imprese

Dispositivi e account gli asset più colpiti

Dispositivi, account e cloud sono i bersagli principali. Le piccole e medie imprese sono particolarmente vulnerabili. Trend Micro sottolinea l'importanza di un approccio proattivo alla sicurezza, basato…

Deceptive Delight: una nuova minaccia per gli LLM

Una nuova tecnica di jailbreak sfrutta la limitata capacità di attenzione dei modelli LLM per ottenere contenuti dannosi. Ecco le misure di mitigazione.

Alstom: la cybersecurity come elemento strategico

Per chi fa infrastrutture e sistemi critici la sicurezza è un elemento non negoziabile: è vero anche per la cybersecurity, ed è il momento di considerarla in un’ottica decisamente più pervasiva che in…

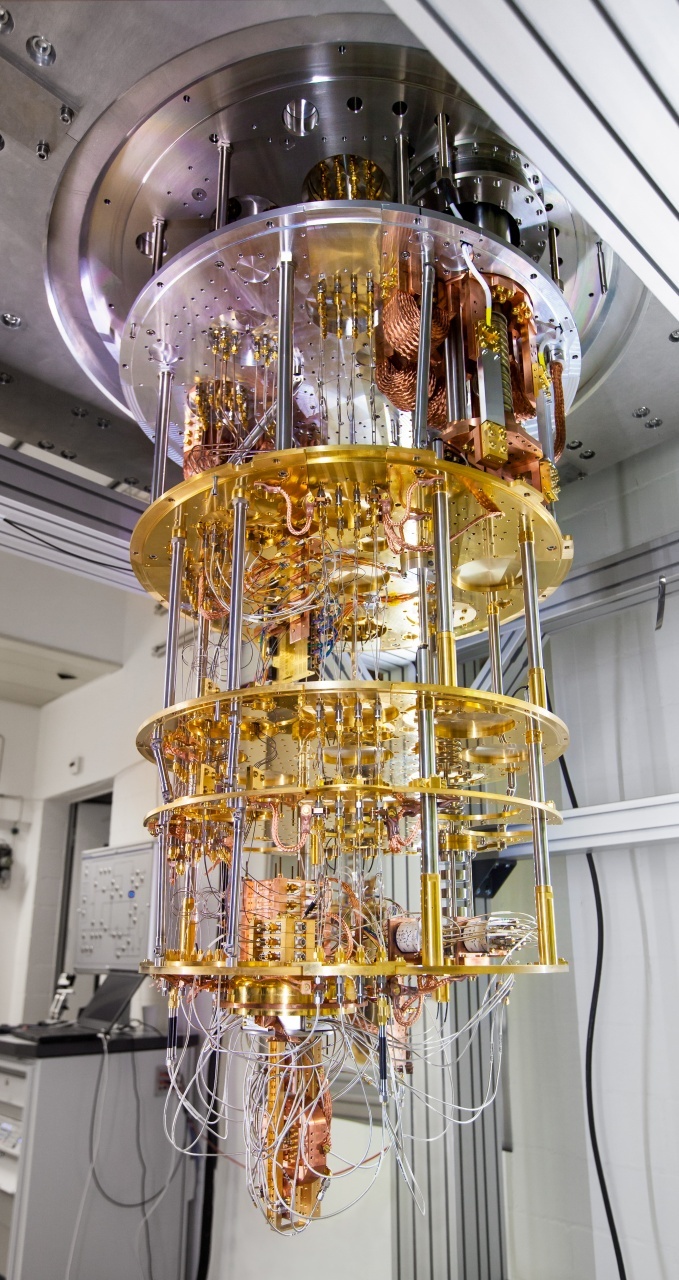

Sicurezza dei dati nell'era dell'AI e del Quantum Computing

IBM Guardium Data Security Center: una soluzione per la sicurezza dei dati nell'era dell'AI e del Quantum Computing.

Observability e AI, la chiave per il vantaggio competitivo nel 2024

Il report "The State of Observability 2024" di Splunk evidenzia come l'integrazione di AI e observability permetta alle aziende di migliorare operatività e innovazione. Molte aziende italiane restano…

Leonardo: la cybersecurity fa un salto di qualità

Leonardo ha scelto la cybersecurity come una direttrice di sviluppo strategica e ha iniziato a “irrobustirla” anche attraverso le nuove tecnologie trasformative, per adattarla alle esigenze dei settori…

Come cambia la cybersecurity: parola di CISO

La cybersecurity sta cambiano sulla spinta di threat actor sempre più sofisticati e delle nuove tecnologie: anche i CISO devono adeguarsi. Ne abbiamo parlato con Ross McKerchar, Chief Information Security…

Nuove soluzioni OT firmate da Palo Alto Networks

Intelligenza artificiale, virtual patching e firewall rugged sono le novità di Palo Alto Networks per fronteggiare le necessità di messa in sicurezza degli ambienti OT.

Telsy: la cybersecurity delle tecnologie avanzate

Telsy lavora su crittografia quantistica e chip secure enclave, tecnologie che le permettono di avere un ruolo sempre più internazionale

La cybersecurity dell'era AI

L'AI può aiutare sia chi difende le infrastrutture sia chi le attacca, ma i primi hanno bisogno di una strategia ampia e focalizzata su risultati concreti e a breve termine

Blockchain che ospitano malware, la nuova frontiera degli attacchi

La continua evoluzione degli attacchi ha portato all'uso di tecnologie innovative come le blockchain per ospitare contenuti malevoli.

Il debito di sicurezza mette a rischio le aziende in EMEA

Le aziende EMEA si trovano a fronteggiare un debito di sicurezza in costante crescita, con quasi il 68% delle organizzazioni che riportano vulnerabilità irrisolte da oltre un anno. È necessario intervenire…

Settembre 2024: FakeUpdates è il malware più diffuso in Italia

Una classifica di malware e ransomware molto simile a quella del mese passato, ma una novità importante e preoccupante: gli attaccanti usano sempre di più l’AI.

Attacchi alla supply chain: la compromissione delle email dei fornitori

Si chiama Vendor Email Compromise il nuovo tipo di attacco alla supply chain che sfrutta il fattore umano per andare a segno. Ecco i consigli per prevenire brutte sorprese.

L’hyper automation è il futuro della cybersecurity, parola di SentinelOne

Un futuro di automazione spinta in cui AI e Machine Learning avranno un ruolo sempre più cruciale per la difesa proattiva delle aziende. SentinelOne apre una finestra sul panorama di domani.

APT attacca obiettivi mirati in Europa

ESET sta monitorando una campagna contro obiettivi europei mirati che sfrutta pendrive USB infetti per sottrarre dati dai sistemi disconnessi da Internet.

Come adottare l’AI con un occhio alla cybersecurity

I benefici dell'AI sono evidenti, ma prima di implementarla serve mettere in sicurezza l'ambiente in cui opererà. Per poi sfruttarne le funzioni anche in logica cybersecurity.

Cosa ci ha insegnato il mese della consapevolezza sulla cybersecurity?

Essere a conoscenza delle best practice di sicurezza non significa necessariamente applicarle: ecco perché c’è ancora molto da fare in merito alla consapevolezza sulla cybersecurity.

Cybertech Europe 2024: la sicurezza passa per le tecnologie digitali innovative

Confronto e innovazione della cybersecurity hanno animato la settima edizione del Cybertech 2024 a Roma, facilitando il dialogo tra industria e istituzioni e creando un terreno fertile per la cooperazione.

Rubrik garantisce la recuperabilità completa dei dati in caso di attacco

Capacità di adattamento all’evoluzione degli attacchi cyber, velocità di risposta e recuperabilità dei dati: le promesse di Rubrik al Cybertech 2024.

Cisco e Splunk, un’unione dalle potenzialità incredibili

Gian Marco Pizzuti di Splunk spiega al Cybertech 2024 le sfide che Cisco e Splunk potranno vincere insieme grazie all’unione delle rispettive competenze.

Bisogna chiudere le debolezze anziché cercare le minacce

Un nuovo approccio alla difesa può fare la differenza nella gestione degli attacchi sempre più complessi. La visione di Cynet al Cybertech.

Integrazione fra sicurezza e infrastruttura è la chiave per la security

Cisco traccia la strategia per garantire la migliore protezione possibile ai clienti: integrare sicurezza e infrastruttura.

Threat intelligence e visibilità sono le chiavi per una security efficace

Quali minacce stanno affrontando le aziende, che cosa serve per gestirle al meglio e che cosa ci aspetta nell’immediato futuro, secondo CrowdStrike.

Cybertech Europe 2024: verso una nuova cybersecurity

Chi ha esigenze evolute di cybersecurity vuole sempre più tecnologie adattabili e aperte all'integrazione, in un modello di sviluppo in cui è l'utente a dettare le regole

La formazione resta la chiave di volta per la difesa

Cyber Guru ha ricordato a Cybertech 2024 come l’esigenza di formazione non sia diminuita con l’aumento della consapevolezza, anzi è vero l’opposto.

Infrastrutture critiche protette meglio con un approccio OT

Claroty: per proteggere al meglio le infrastrutture critiche occorre adottare soluzioni native per l’OT.

XM Cyber: la gestione dell’esposizione come evoluzione della cybersecurity

XM Cyber propone una piattaforma integrata che fornisce una visione completa e prioritaria delle problematiche di sicurezza per proteggere le aziende in modo più efficace, sia a livello tecnico che strategico.…

Troppi sistemi IoT non protetti aumentano il rischio

Soprattutto in ambito sanitario sono ancora troppi i sistemi IoT che non beneficiano di monitoraggio costante e protezione. Armis propone una soluzione basata su AI.

Identity Security: l’approccio unificato di OneIdentity

Massimiliano Micucci di OneIdentity, in occasione del Cybertech ha sottolineato la necessità di una maggiore attenzione verso la governance delle identità.