Categoria

Vulnerabilità

Vulnerabilità

Social engineering è un’arma vincente per il cybercrime

L’ingegneria sociale resta un’arma che resta sempre vincente nelle mani dei criminali informatici.

Malware ZuoRAT attacca router SOHO in Europa dal 2020

È in corso dal 2020 una campagna contro i router domestici e per piccoli uffici presenti in USA ed Europa. Gli attaccanti sono probabilmente sponsorizzati da uno stato nazionale.

Attacchi al firmware sempre più insidiosi

Gli attacchi al firmware sono spesso sottovalutati ma molto insidiosi, e i responsabili IT iniziano a preoccuparsi per la mancanza di strumenti di visibilità e controllo adeguati.

Ransomware: esplosione di attacchi nel primo trimestre 2022

Nel primo trimetre del 2022 i rilevamenti di Log4Shell sono triplicati, gli script di PowerShell influenzano pesantemente l’aumento degli attacchi agli endpoint, la botnet Emotet è tornata in grande stile.…

APT ToddyCat sfrutta un nuovo malware per attacchi in Europa

È tuttora in atto la campagna dell’APT ToddyCat che compromette server Microsoft Exchange utilizzando la backdoor Samurai e il trojan Ninja. Colpisce principalmente i settori governativi e militari in…

Siemens SINEC NMS ha 15 vulnerabilità, alcune critiche

Sono state corrette con un update le 15 vulnerabilità del sistema di gestione e configurazione della rete SINEC NMS di Siemens. Potevano permettere a un attaccante di condurre attacchi Living-Off-The-Land.…

Application Protection Report 2022: cresce il malware, phishing sottostimato

Il malware ricopre un ruolo sempre più centrale negli attacchi informatici. Su ransomware, phishing e credential stuffing, i pochi dettagli tecnici ostacolano una risposta adeguata.

Aziende italiane incentrate sulla prevenzione invece che sulla detection

Un approccio datato e sbagliato delle aziende italiane favorisce gli attacchi e mette sotto pressione i responsabili della sicurezza informatica.

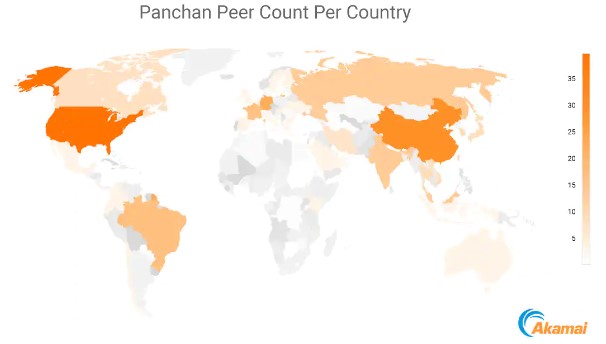

Panchan: botnet elusiva che esegue malware

Una botnet rilevata di recente mostra un approccio unico e tattiche elusive interessanti. Sta mietendo vittime anche in Europa, benché per ora il focus degli obiettivi sia in Asia.

Patch Tuesday: Microsoft corregge 61 falle, fra cui Follina

Nel Patch Tuesday di maggio Microsoft ha chiuso oltre 60 falle, fra cui la temibile Follina che era già sfruttata attivamente per i cyber attacchi.

IT e SecOps non collaborano? I cyber criminali ne approfittano

Una intervista fra esponenti di IT Security e SecOps mette in luce nuovamente il problema della mancanza di comunicazione e collaborazione fra dipartimenti aziendali, con tutti i rischi che ne seguono.…

Ransomware: a maggio l’8% degli attacchi è arrivato dall’Italia

Prosegue a maggio la diffusione degli attacchi ransomware, favoriti dallo spear phishing e dai gruppi RaaS. L’8% degli attacchi proviene dall’Italia.

Ritorna Snake Keylogger, ma Emotet resta la minaccia numero uno

Emotet rimane la prima minaccia informatica a livello globale, il keylogger Snake scala di nuovo la classifica e ora viene distribuito tramite file PDF.

Guerra in Ucraina: come ha cambiato il panorama delle minacce

Con la guerra in Ucraina sono fortemente i calati gli attacchi RDP, mentre i ransomware hanno iniziato a colpire pesantemente anche la Russia. Da monitorare il ritorno di Emotet e alcuni APT cinesi.

APT cinese sfrutta una nuova tecnica per lo spionaggio

Una tecnica particolarmente insidiosa consente a un APT cinese di condurre azioni di spionaggio avanzate, senza bisogno dell’interazione degli utenti.

Vulnerabilità di Office sfruttata attivamente

Si chiama Follina la nuova vulnerabilità di Office sfruttata in un nuovo exploit zero-day usato da un APT cinese. L’attacco si attiva anche se le macro sono disabilitate.

Status sulle minacce informatiche: le tecniche di attacco alle reti cloud

Marco Rottigni, Technical Director di SentinelOne, mette in luce i più pericolosi metodi di attacco in cloud.

Aumentano gli incidenti critici contro le aziende

La quota di incidenti critici riscontrati dalle aziende nel 2021 è stata del 14%, contro il 9% del 2020.

Scam alla base del 57% di tutti i crimini informatici del 2021

Nel 2021 lo scam è stato il tipo più comune di frode informatica. In Europa si è registrato un incremento dell’89% delle piattaforme di scam.

Malware FluBot colpisce dispositivi Android e iOS europei

Uno SMS menzognero istiga le potenziali vittime a scaricare un’app per ascoltare un messaggio vocale. Al suo posto però s’installa il trojan bancario FluBot.

Phishing: nuova campagna distribuisce malware via PDF

Microsoft disattiva le macro per default, i cyber criminali scatenano la fantasia e inviano i malware tramite PDF.

Attacchi brute force contro i server MSSQL

Una nuova ondata di attacchi brute force colpisce SQL Server. Che cosa succede, e le regole di base per proteggersi.

VMware chiude una falla critica di authentication bypass

Due falle che interessano prodotti VMware destano preoccupazione: le patch devono essere installate rapidamente, sono attesi tentativi di sfruttamento a breve.

2021 annata record per il ransomware, in crescita attacchi e riscatti

Group-IB presenta il suo report annuale sul ransomware, che è sempre più diffuso e garantisce guadagni in crescita.

Phishing: la maggior parte degli attacchi porta alla violazione dei dati

Un report dettagliato sullo stato del phishing rivela tutte le insidie che si sviluppano a seguito di un attacco di phishing andato a buon fine.

Emotet è di nuovo la minaccia più diffusa

Nel mese di aprile Emotet è tornano ad essere il malware più diffuso a livello globale.

WannaCry compie cinque anni, che cosa ci ha insegnato

Sono trascorsi cinque anni dal primo attacco ransomware su larga scala. Molto è stato fatto per la difesa, tuttavia bisogna ripensare le strategie di sicurezza.

Eternity, il kit malware modulare as-a-service

Una nuova minaccia modulare e ceduta in abbonamento può consentire a criminali informatici senza alcuna esperienza di sferrare attacchi di vario tipo, dal ransomware al malware passando per infostealer…

Falla critica nei firewall Zyxel, c’è la patch

Disponibile la patch che chiude una vulnerabilità critica in alcuni firewall Zyxel. Un esempio di expolit e video demo sono in circolazione, meglio mettersi al sicuro quanto prima.

Nerbian è un nuovo RAT elusivo che colpisce l’Italia

L’Italia è fra i paesi maggiormente interessati da una campagna malevola orchestrata con un malware basato su librerie open source e dotato di tecniche avanzate di evasione.

Attacchi DDoS russi contro l’Italia: chi è Killnet e qual è il suo scopo

Sette siti italiani sono stati inaccessibili per qualche ora ieri a seguito di un attacco DDoS rivendicato da un gruppo filorusso. C’è da aspettarsi che non si sia trattato di un episodio isolato.

Patch Tuesday di maggio: chiuse 74 falle, una zero day

Una vulnerabilità zero-day già sfruttata attivamente e sette falle critiche richiedono l’installazione urgente delle patch pubblicate in questa tornata del Patch Tuesday.

Nuovo malware si nasconde nei registri eventi di Windows

Una nuova campagna sfrutta malware fileless iniettati nel file system di Windows. Tecniche e strumenti sono talmente avanzati da far pensare a un APT.

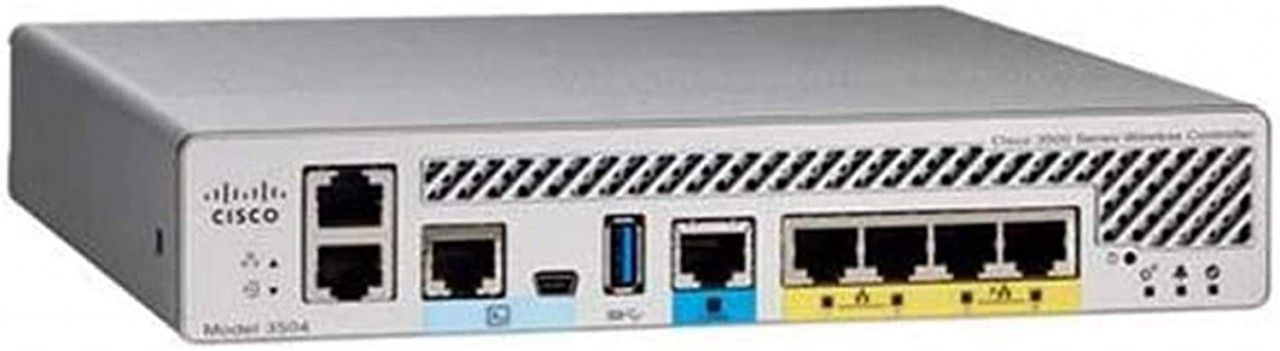

Falle critiche per F5 e Cisco, è urgente installare le patch

F5 ha pubblicato le patch che chiudono 43 vulnerabilità, Cisco ne ha corrette tre che hanno punteggio CVSS di 9.9 su 10. In entrambi i casi non risultano tentativi di sfruttamento, ma è prioritario seguire…

World Password Day: la sicurezza aziendale passa dall’integrità delle password

Una passphrase è meglio di una password, indottrinare i dipendenti sulla lunghezza e difficoltà delle password non è sufficiente, bisogna anche insegnargli a non abboccare al phishing.

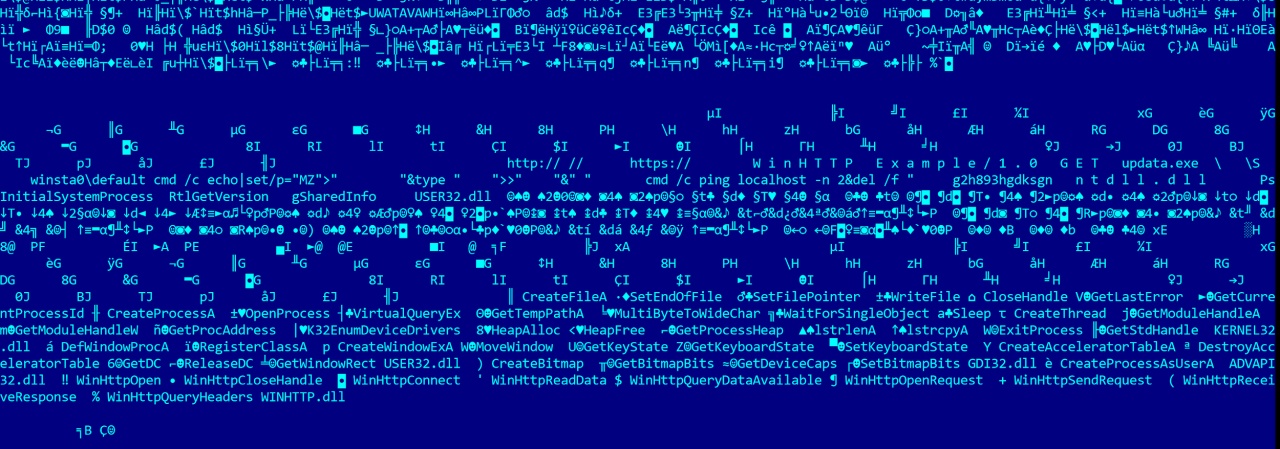

Campagna cinese di cyber spionaggio ha colpito aziende Europee per 3 anni

È attribuita al gruppo APT Winnti sponsorizzato dalla Cina la Operazione CuckooBees che ha operato inosservato dal 2019 contro aziende in Nord America, Europa e Asia.

Bug decennale negli antivirus Avast e AVG

Due vulnerabilità attive dal 2012 mettono a rischio gli utenti degli antivirus Avast e AVG che non sono stati aggiornati in maniera automatica.

Switch Aruba e Avaya a rischio per falle critiche TLStorm 2.0

Potrebbero essere circa 10 milioni i dispositivi Aruba e Avaya interessati da cinque vulnerabilità critiche che consentono agli attaccanti di assumerne il controllo da remoto.

Ransomware AvosLocker sfrutta le falle e disabilita gli antivirus

Sfruttamento di vulnerabilità senza patch per entrare in rete, abuso di strumenti legittimi e disattivazione degli antivirus per mascherare le attività dannose, sono alcune delle peculiarità di una nuova…

90.000 app Java ancora vulnerabili a Log4Shell

Secondo una stima sarebbero almeno 90.000 le applicazioni Java connesse a Internet ancora vulnerabili a Log4Shell.

Ransomware che cancella i file, una buona ragione per non pagare

Di chiama Onyx il ransomware che finge di cifrare i file, in realtà li sovrascrive con bit casuali che ne impediscono il ripristino. Chi paga spreca solo denaro.

Emotet testa nuove tattiche e tecniche

Gli operatori di Emotet avrebbero testato nuove tecniche e tattiche di phishing. Potrebbero essere impiegate in campagne selettive o su larga scala.

NAS Synology, QNAP e Asustor in attesa di patch per sette falle critiche

Sette vulnerabilità critiche di Netatalk mettono a rischio i NAS di Synology, QNAP e Asustor. Le patch sono in arrivo.

Il calcolo dei riscatti ransomware e le regole di contrattazione

Pagare il riscatto non fa risparmiare, perché i costi nascosti comportano una spesa sette volte superiore.

308.000 database esposti nel 2021, Italia nella Top 10

L’Italia è il decimo Paese per numero di database espositi sul web nel 2021. La maggior parte degli indicenti era prevenibile.

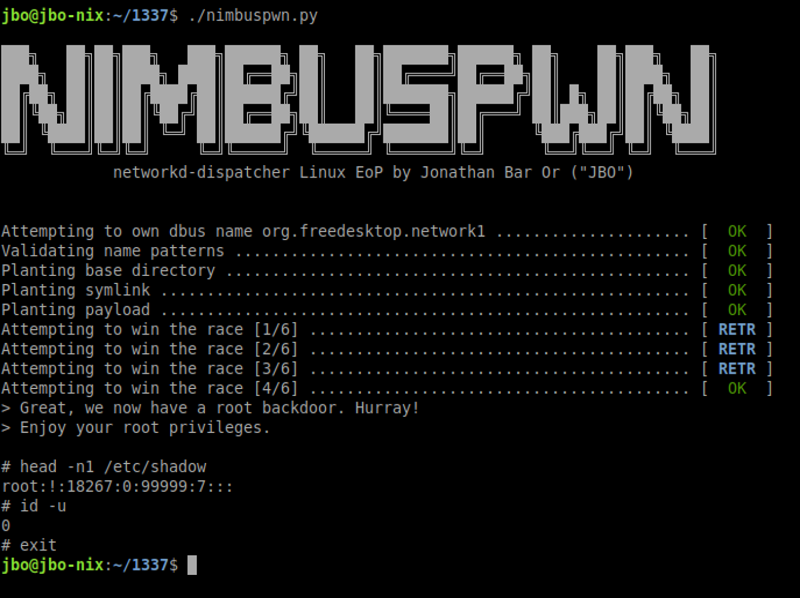

Linux: scoperte altre due falle di escalation dei privilegi

Due vulnerabilità di escalation dei privilegi identificate come Nimbuspwn permettono agli attaccanti di distribuire payload sui sistemi Linux vulnerabili. È necessario aggiornare le istanze alla versione…

Phishing cresciuto del 400% nel 2021

Il phishing-as-a-Service e lo smishing sono le fonti principali degli attacchi sia per le aziende che per gli utenti finali a livello globale.

Hacking delle webcam: un pericolo reale da cui guardarsi

Il camfecting viola la privacy a vari livelli: è bene imparare a tenere sotto controllo le webcam dei propri dispositivi portatili.

7 falle note attivamente sfruttate: le patch sono urgenti

CISA ha aggiunto 7 nuove vulnerabilità all’elenco di falle da correggere urgentemente. Riguardano Microsoft, Linux e Jenkins.

Cyber attacchi: finalmente diminuisce il Dwell Time

L’efficacia degli strumenti di detection e response e l’incremento degli attacchi ransomware ha contribuito alla diminuzione del tempo di permanenza degli attaccanti all’interno delle reti prima che vengano…

Torna l’incubo del ransomware REvil

Un sito di rivendicazione reindirizza il vecchio sito REvil e include, oltre alle vittime note del gruppo, anche due obiettivi inediti.

Industrie europee e cybersecurity: un rapporto conflittuale

I problemi di compatibilità delle tecnologie OT e ICS obsolete sono all'origine dei problemi di cybersecurity delle industrie.

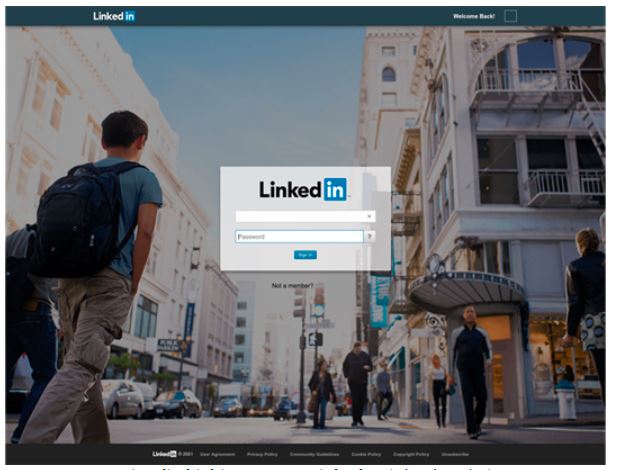

LinkedIn è il brand più imitato negli attacchi di phishing

La popolarità dei social e la specializzazione verticale di LinkedIn sui professionisti, lo rendono il marchio più abusato per le campagne di spear phishing.

Tre bug firmware su oltre 100 modelli di notebook Lenovo

ESET ha individuato tre vulnerabilità firmware su oltre 100 modelli di notebook consumer prodotti da Lenovo. È disponibile la patch.

Attività di Emotet cresciute del 200% in un mese

Emotet cresce grazie a una serie di moduli che possono eseguire una varietà di compiti diversi sui dispositivi infetti. Ecco i numeri relativi a marzo 2022.

Cisco chiude una falla critica di bypass dell'autenticazione

Il produttore ha pubblicato la patch, che è da installare urgentemente perché un exploit riuscito potrebbe consegnare a un attaccante l'accesso come amministratore.

Malware per sistemi ICS: una nuova minaccia per i membri NATO

Oltre Industroyer, il malware impiegato per attaccare un fornitore di energia ucraino, c’è una minaccia ICS ben peggiore: Incontroller.

Falla critica di WatchGuard: patch e chiusura della botnet

Un gruppo criminale russo ha sfruttato un bug critico nei firewall WatchGuard Firebox e XTM per creare una botnet. Le patch sono disponibili dal 2021 e la botnet è stata chiusa.

Patch Tuesday di aprile: preoccupano 2 zero-day e 10 falle critiche

Nella tornata di aprile 2022 del Patch Tuesday Microsoft chiude 145 vulnerabilità. Una è segnalata dalla NSA perché attivamente sfruttata, un’altra lo sarà a breve.

Browser-in-the-Middle buca anche l’autenticazione a due fattori

Check Point riporta l’attenzione su un tipo di attacco individuato tempo fa ma mai contrastato efficacemente, che consente il furto di dati sensibili e credenziali.