NimzaLoader: nuovo malware difficile da rilevare

I ricercatori di Proofpoint hanno studiato un nuovo malware che sfrutta diverse tecniche di offuscamento e che potrebbe essere impiegato per scaricare ed eseguire Cobalt Strike.

Una nuova campagna di phishing ad opera del gruppo TA800 sta diffondendo una nuova cyber minaccia. Il gruppo, attivo da aprile 2020, in passato ha usato prevalentemente la backdoor BazaLoader, che probabilmente era uno spinoff del noto e temuto TrickBot. Da febbraio 2021 sta invece distribuendo un nuovo malware, identificato come NimzaLoader. È su questa minaccia che si sono concentrati i ricercatori di Proofpoint. Hanno scoperto che NimzaLoader e BazaLoader non hanno nulla in comune. Anzi, la nuova minaccia ha degli elementi di originalità non indifferenti.

Il primo è che NimzaLoader è scritto nel linguaggio di programmazione Nim, una rarità nel panorama delle minacce informatiche. Il motivo dietro a questa scelta potrebbe essere il tentativo di aggirare gli strumenti di detection e le sandbox, che potrebbero avere difficoltà ad analizzare il campione.

Sempre nell'ambito delle soluzioni per aggirare la detection, NimzaLoader sfrutta un differente offuscatore di codice. Differenti sono anche lo stile di decrittazione delle stringhe e l'algoritmo di hashing API di Windows basato su XOR/rotate. Inoltre, la nuova minaccia ha una tecnica differente per la connessione ai server di comando e controllo (C&C), per le quali fa uso di JSON, e non usa un algoritmo di generazione del dominio (DGA).

Nel codice analizzato i ricercatori hanno individuato una lunga serie di comandi, che lasciano intendere le sue potenzialità. Fra questi cmd per attivare eseguibili dalla riga di comando, powershell, shellcode con codifica esadecimale e altri.

I ricercatori non hanno potuto condurre indagini approfondite sui server C2 perché al momento dei test l'attività era in calo. Tuttavia NimzaLoader è motivo di preoccupazione perché alcune delle prove raccolte dimostrano come sia stato utilizzato per scaricare ed eseguire Cobalt Strike come payload secondario. Non è chiaro se questo fosse il suo scopo principale, e se questa arma sia sfruttata anche da altri gruppi criminali.

I ricercatori non hanno potuto condurre indagini approfondite sui server C2 perché al momento dei test l'attività era in calo. Tuttavia NimzaLoader è motivo di preoccupazione perché alcune delle prove raccolte dimostrano come sia stato utilizzato per scaricare ed eseguire Cobalt Strike come payload secondario. Non è chiaro se questo fosse il suo scopo principale, e se questa arma sia sfruttata anche da altri gruppi criminali.

Il primo è che NimzaLoader è scritto nel linguaggio di programmazione Nim, una rarità nel panorama delle minacce informatiche. Il motivo dietro a questa scelta potrebbe essere il tentativo di aggirare gli strumenti di detection e le sandbox, che potrebbero avere difficoltà ad analizzare il campione.

Sempre nell'ambito delle soluzioni per aggirare la detection, NimzaLoader sfrutta un differente offuscatore di codice. Differenti sono anche lo stile di decrittazione delle stringhe e l'algoritmo di hashing API di Windows basato su XOR/rotate. Inoltre, la nuova minaccia ha una tecnica differente per la connessione ai server di comando e controllo (C&C), per le quali fa uso di JSON, e non usa un algoritmo di generazione del dominio (DGA).

La campagna

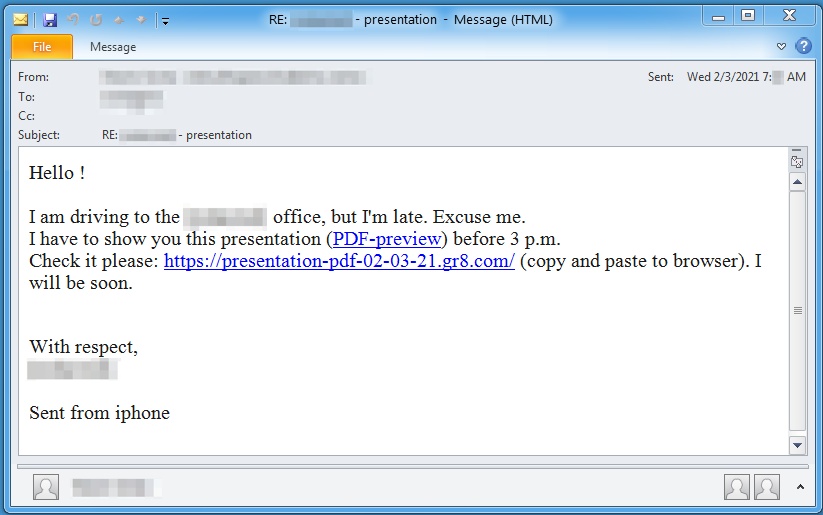

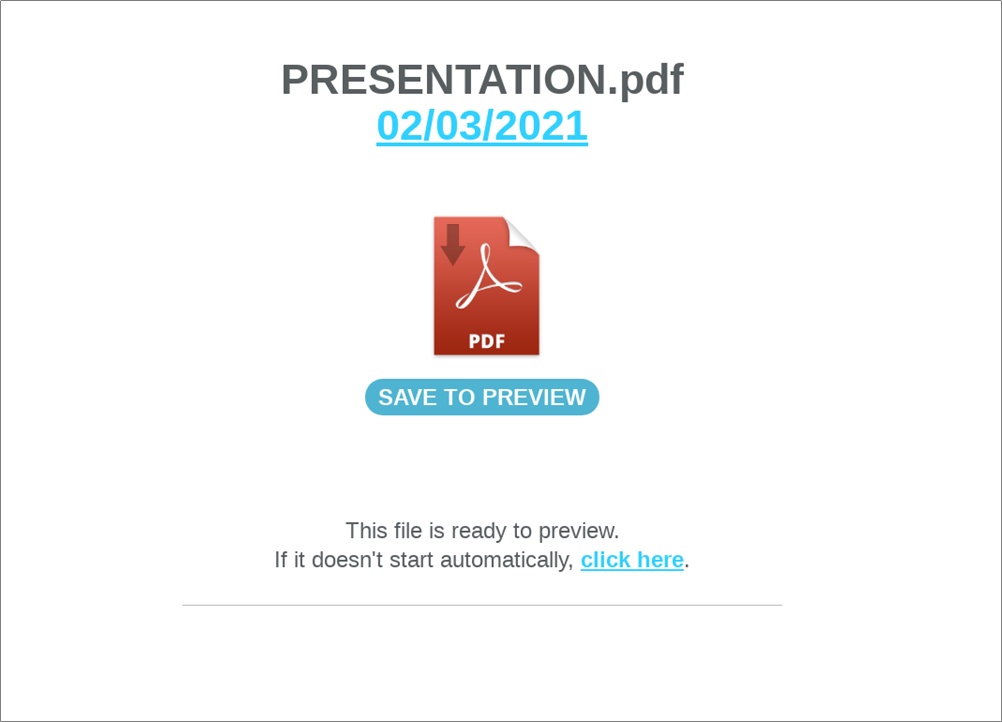

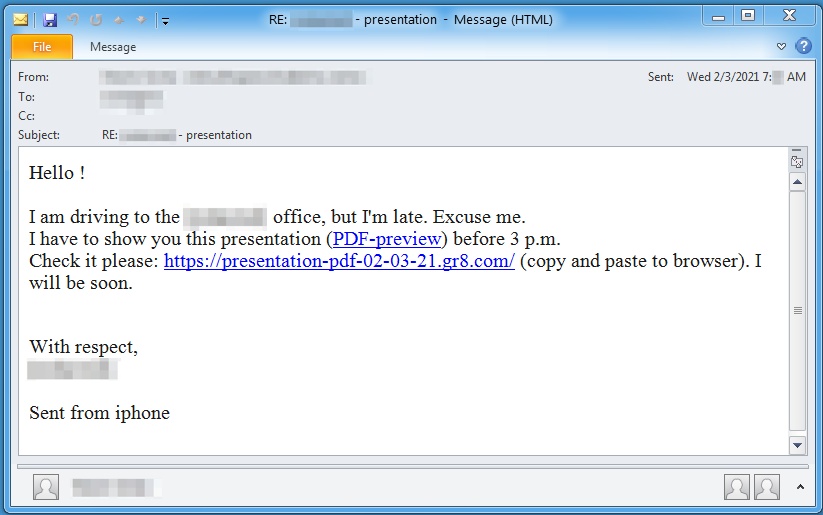

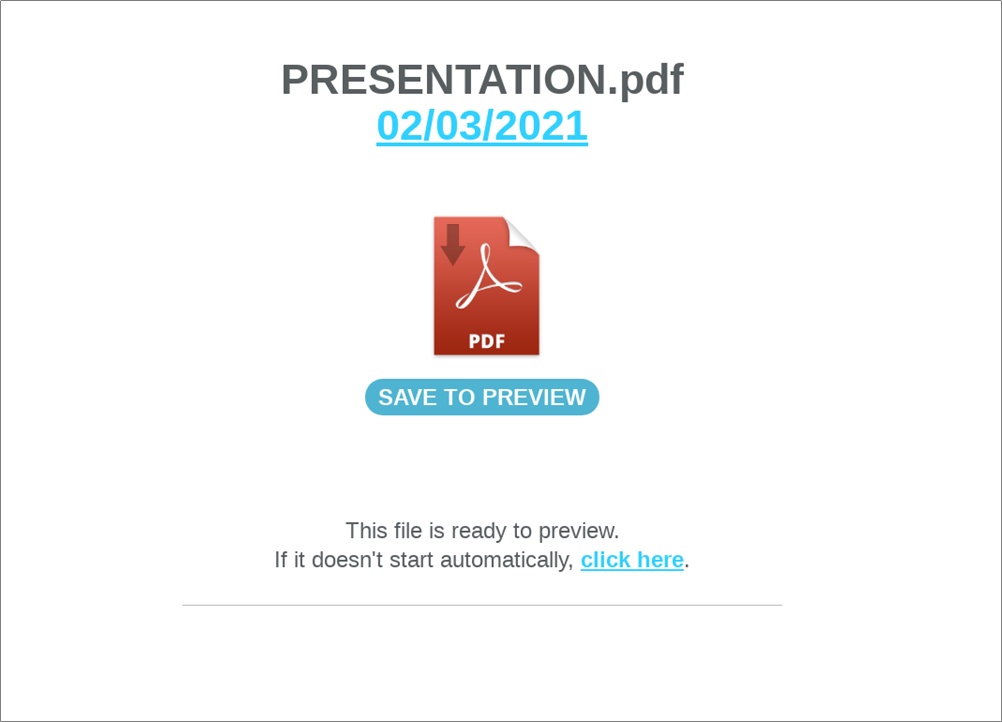

La campagna analizzata da Proofpoint sfruttava dettagli personalizzati come per esempio il nome del destinatario e / o quello dell'azienda in cui lavorava. È quindi evidente che si trattava di una campagna mirata. I messaggi contenevano link all'anteprima di un documento in PDF. La landing page visualizzava il lodo Adobe, che una volta selezionato attivava l'eseguibile NimzaLoader.Nel codice analizzato i ricercatori hanno individuato una lunga serie di comandi, che lasciano intendere le sue potenzialità. Fra questi cmd per attivare eseguibili dalla riga di comando, powershell, shellcode con codifica esadecimale e altri.

I ricercatori non hanno potuto condurre indagini approfondite sui server C2 perché al momento dei test l'attività era in calo. Tuttavia NimzaLoader è motivo di preoccupazione perché alcune delle prove raccolte dimostrano come sia stato utilizzato per scaricare ed eseguire Cobalt Strike come payload secondario. Non è chiaro se questo fosse il suo scopo principale, e se questa arma sia sfruttata anche da altri gruppi criminali.

I ricercatori non hanno potuto condurre indagini approfondite sui server C2 perché al momento dei test l'attività era in calo. Tuttavia NimzaLoader è motivo di preoccupazione perché alcune delle prove raccolte dimostrano come sia stato utilizzato per scaricare ed eseguire Cobalt Strike come payload secondario. Non è chiaro se questo fosse il suo scopo principale, e se questa arma sia sfruttata anche da altri gruppi criminali.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX