Acer vittima del ransomware REvil, chiesto riscatto da 50 milioni di dollari

C'è l'ombra della vulnerabilità di Exchange Server dietro all'attacco ransomware ai danni di Acer. Il gruppo REvil avrebbe chiesto il riscatto più alto conosciuto fino ad oggi.

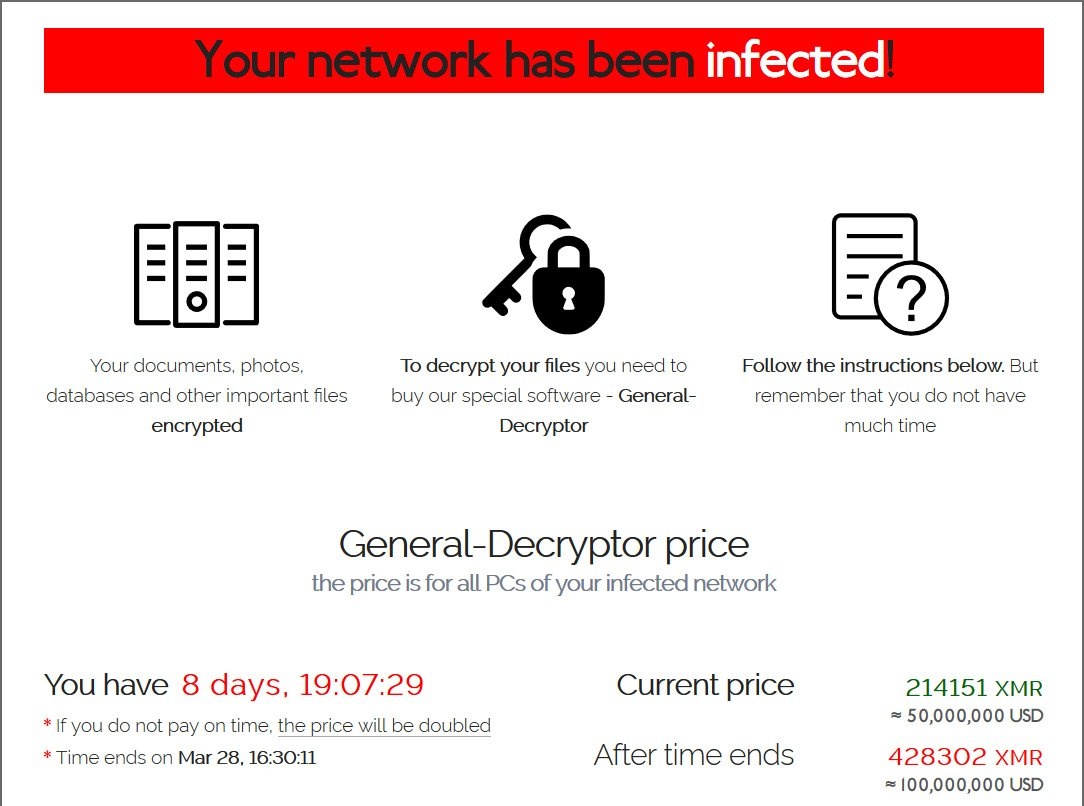

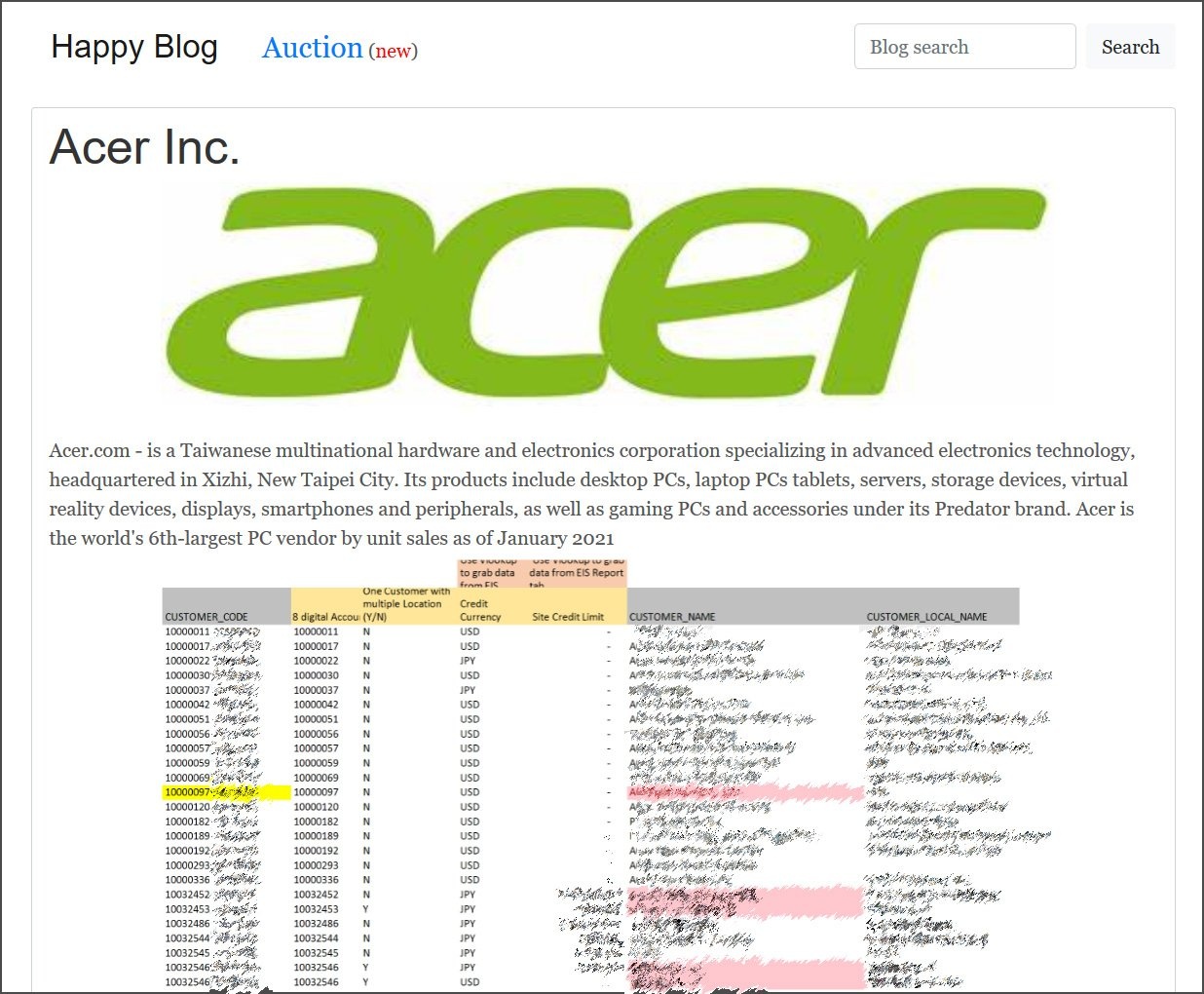

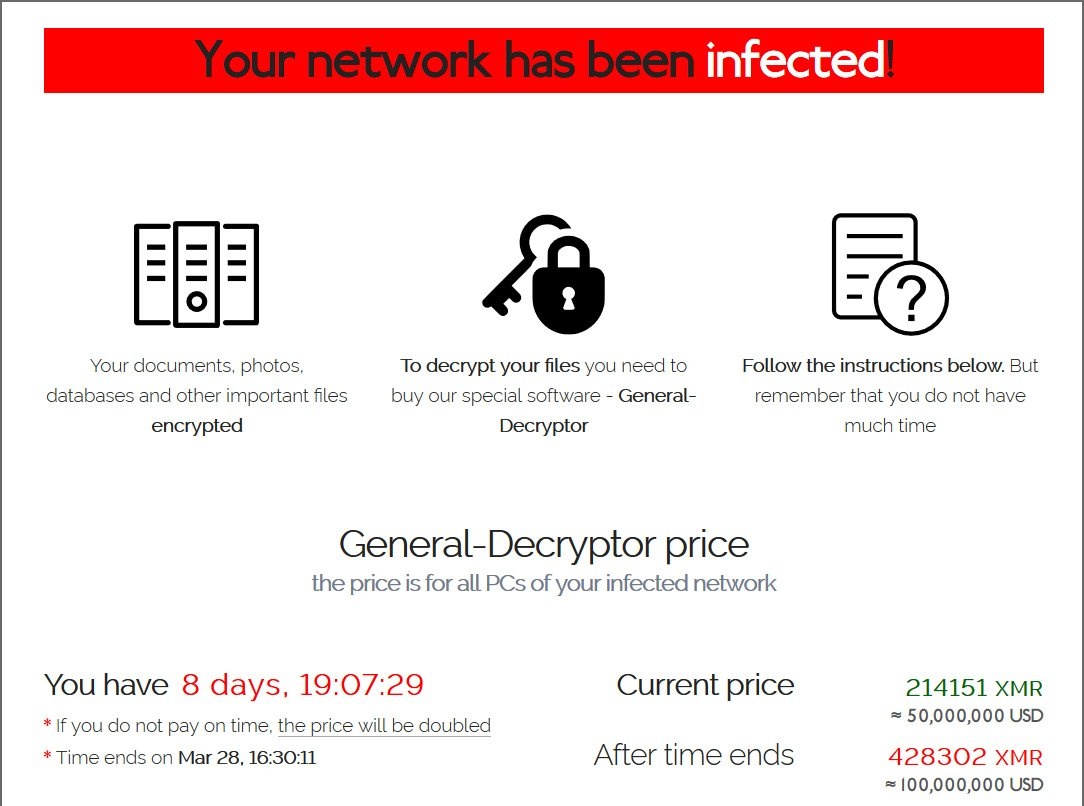

Acer, quinto produttore mondiale di computer, è stato colpito dal ransomware Revil, noto anche come Sodinokibi. Stando alle fonti di stampa statunitensi, i cyber criminali avrebbero chiesto il riscatto più alto conosciuto fino ad oggi: 50 milioni di dollari. La fonte della notizia è il gruppo criminale stesso, che ha condiviso sulla sua pagina web alcune immagini che testimoniano il furto di file per lo più a carattere finanziario.

Acer non ha ammesso apertamente l'attacco. Nella nota ufficiale sollecitata dalla stampa statunitense si è limitata a sottolineare che "Acer monitora regolarmente i propri sistemi IT ed è ben difesa dalla maggior parte degli attacchi informatici. Aziende come noi sono costantemente sotto attacco e abbiamo segnalato recenti situazioni anomale osservate alle autorità competenti in più paesi". L'azienda taiwanese ha peraltro affermato che "c'è un'indagine in corso e, per motivi di sicurezza, non siamo in grado di commentare i dettagli".

La ricostruzione fatta sulla base di una chat fra i criminali informatici e la vittima rivela che i contatti fra gli attaccanti e i rappresentanti dell'azienda sarebbero iniziati il 14 marzo. Significa che l'attacco sarebbe avvenuto nella seconda settimana di marzo. Gli attaccanti si sarebbero detti disposti ad applicare uno sconto del 20% della richiesta di riscatto se il pagamento fosse stato finalizzato entro mercoledì 17 marzo.

Al momento non è dato sapere come sia finita la trattativa, che ricordiamo per legge dev'essere gestita da aziende specializzate. Sappiamo però qual era la proposta: a fronte del pagamento gli attaccanti promettevano di fornire il decryptor per tornare in possesso delle informazioni crittografate, e la cancellazione di file rubati.

Al momento non è dato sapere come sia finita la trattativa, che ricordiamo per legge dev'essere gestita da aziende specializzate. Sappiamo però qual era la proposta: a fronte del pagamento gli attaccanti promettevano di fornire il decryptor per tornare in possesso delle informazioni crittografate, e la cancellazione di file rubati.

Nella cronaca di questo cyber attacco ci sono molti punti non chiari. Il primo è un passaggio della chat in cui i criminali informatici esortano Acer a "non ripetere il destino di SolarWinds". Potrebbe essere un gancio al furto di informazioni relative alla supply chain, ma con le informazioni a disposizione è difficile avvalorare qualsiasi ipotesi.

Meno sfumato è il possibile legame fra l'attacco e le falle di Microsoft Exchange. Il ricercatore di SentinelOne Vitali Kremez ha rivelato che REvil avrebbe recentemente preso di mira un server Microsoft Exchange nel dominio di Acer. Il dato sarebbe emerso dall'attività di monitoraggio dei server Exchange mediante la piattaforma di cyber intelligence Andariel di Advanced Intel.

In seguito alla pubblicazione delle patch per la vulnerabilità ProxyLogon era emerso che il gruppo ransomware DearCry aveva iniziato a sfruttarla per sferrare attacchi. Tuttavia le azioni rilevate erano di portata limitata. Cosa differente è se a sfruttare la falla sono i cyber criminali esperti e ben attrezzati di REvil/Sodinokibi. Se in effetti REvil avesse sfruttato queste vulnerabilità per attaccare Acer saremmo davanti allo scenario inquietante di una falla critica usata come arma da uno dei gruppi criminali più potenti sulla piazza.

In seguito alla pubblicazione delle patch per la vulnerabilità ProxyLogon era emerso che il gruppo ransomware DearCry aveva iniziato a sfruttarla per sferrare attacchi. Tuttavia le azioni rilevate erano di portata limitata. Cosa differente è se a sfruttare la falla sono i cyber criminali esperti e ben attrezzati di REvil/Sodinokibi. Se in effetti REvil avesse sfruttato queste vulnerabilità per attaccare Acer saremmo davanti allo scenario inquietante di una falla critica usata come arma da uno dei gruppi criminali più potenti sulla piazza.

Acer non ha ammesso apertamente l'attacco. Nella nota ufficiale sollecitata dalla stampa statunitense si è limitata a sottolineare che "Acer monitora regolarmente i propri sistemi IT ed è ben difesa dalla maggior parte degli attacchi informatici. Aziende come noi sono costantemente sotto attacco e abbiamo segnalato recenti situazioni anomale osservate alle autorità competenti in più paesi". L'azienda taiwanese ha peraltro affermato che "c'è un'indagine in corso e, per motivi di sicurezza, non siamo in grado di commentare i dettagli".

La ricostruzione fatta sulla base di una chat fra i criminali informatici e la vittima rivela che i contatti fra gli attaccanti e i rappresentanti dell'azienda sarebbero iniziati il 14 marzo. Significa che l'attacco sarebbe avvenuto nella seconda settimana di marzo. Gli attaccanti si sarebbero detti disposti ad applicare uno sconto del 20% della richiesta di riscatto se il pagamento fosse stato finalizzato entro mercoledì 17 marzo.

Al momento non è dato sapere come sia finita la trattativa, che ricordiamo per legge dev'essere gestita da aziende specializzate. Sappiamo però qual era la proposta: a fronte del pagamento gli attaccanti promettevano di fornire il decryptor per tornare in possesso delle informazioni crittografate, e la cancellazione di file rubati.

Al momento non è dato sapere come sia finita la trattativa, che ricordiamo per legge dev'essere gestita da aziende specializzate. Sappiamo però qual era la proposta: a fronte del pagamento gli attaccanti promettevano di fornire il decryptor per tornare in possesso delle informazioni crittografate, e la cancellazione di file rubati.REvil, Acer e Microsoft Exchange

Nella cronaca di questo cyber attacco ci sono molti punti non chiari. Il primo è un passaggio della chat in cui i criminali informatici esortano Acer a "non ripetere il destino di SolarWinds". Potrebbe essere un gancio al furto di informazioni relative alla supply chain, ma con le informazioni a disposizione è difficile avvalorare qualsiasi ipotesi.

Meno sfumato è il possibile legame fra l'attacco e le falle di Microsoft Exchange. Il ricercatore di SentinelOne Vitali Kremez ha rivelato che REvil avrebbe recentemente preso di mira un server Microsoft Exchange nel dominio di Acer. Il dato sarebbe emerso dall'attività di monitoraggio dei server Exchange mediante la piattaforma di cyber intelligence Andariel di Advanced Intel.

In seguito alla pubblicazione delle patch per la vulnerabilità ProxyLogon era emerso che il gruppo ransomware DearCry aveva iniziato a sfruttarla per sferrare attacchi. Tuttavia le azioni rilevate erano di portata limitata. Cosa differente è se a sfruttare la falla sono i cyber criminali esperti e ben attrezzati di REvil/Sodinokibi. Se in effetti REvil avesse sfruttato queste vulnerabilità per attaccare Acer saremmo davanti allo scenario inquietante di una falla critica usata come arma da uno dei gruppi criminali più potenti sulla piazza.

In seguito alla pubblicazione delle patch per la vulnerabilità ProxyLogon era emerso che il gruppo ransomware DearCry aveva iniziato a sfruttarla per sferrare attacchi. Tuttavia le azioni rilevate erano di portata limitata. Cosa differente è se a sfruttare la falla sono i cyber criminali esperti e ben attrezzati di REvil/Sodinokibi. Se in effetti REvil avesse sfruttato queste vulnerabilità per attaccare Acer saremmo davanti allo scenario inquietante di una falla critica usata come arma da uno dei gruppi criminali più potenti sulla piazza.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 18

Soluzioni C&I Huawei - Overview prodotti

Apr 18

Ready Informatica Training Online | N-able: tutte le novità dall’Empower

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture