Corporate doxing, cos'è e perché è pericoloso

Raccolta dei dati su aziende e dipendenti e attacchi che sfruttano queste informazioni per sottrarre denaro o dati sensibili. Ecco che cos'è il corporate doxing e come difendersi.

Il corporate doxing sta diventando una minaccia sempre più concreta per le aziende. È la pratica di raccogliere informazioni riservate su un'impresa e i suoi dipendenti a loro insaputa e senza il loro consenso, con il fine di danneggiarli o di trarne profitto. Comprende nomi e ruoli dei dipendenti, loro spostamenti, ferie, relazioni personali. Tutte informazioni che spesso sono disponibili pubblicamente, e che possono essere sfruttate dai criminali informatici per truffe di vario tipo.

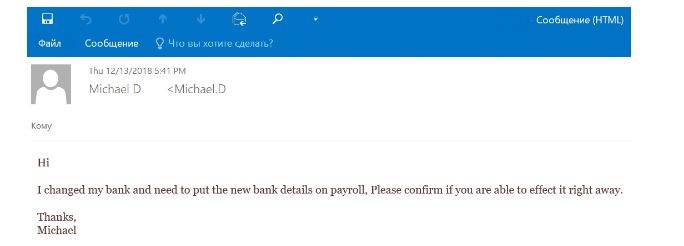

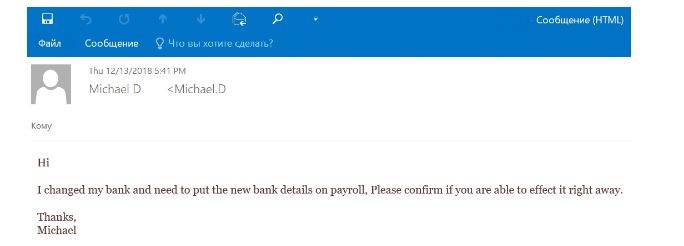

L'esempio più palese di corporate doxing è il BEC, Business Email Compromise. Partendo da informazioni note come nomi e ruolo dei dipendenti e rispettive email, consiste in attacchi altamente mirati in cui i criminali informatici inviano e-mail ai dipendenti fingendosi un collega o un collaboratore usuale dell’azienda.

Generalmente lo scopo di questi attacchi è carpire informazioni riservate, come i database dei clienti, o di rubare ingenti quantità di denaro aggirando i dipendenti amministrativi di modo che modifichino i destinatari dei bonifici a favore di conti correnti controllati dal cybercrime. A febbraio 2021 i ricercatori di Kaspersky hanno rilevato 1.646 attacchi di questo tipo.

Sono attacchi molto insidiosi, che fruttano incassi elevati. Basti pensare che ad aprile dello scorso anno un gruppo noto come The Florentine Banker Group ha dirottato quattro bonifici per un ammontare complessivo di 1,3 milioni di dollari.

Gli attacchi BEC tuttavia sono solo una delle minacce che sfruttano le informazioni disponibili pubblicamente per danneggiare un'azienda. I metodi più ovvii per intraprendere un'azione di doxing comprendono il phishing finalizzato al furto delle credenziali, e la compilazione del profilo dell’azienda sfruttando per esempio informazioni raccolte con un data breach. Opzioni creative Però esistono anche approcci più creativi e tecnologici. Probabilmente una delle strategie di doxing aziendale più comune in questo momento è il furto di identità. Di norma, i doxer si basano sulle informazioni disponibili per profilare dipendenti specifici e poi sfruttare la loro identità.

Le nuove tecnologie come il deepfake rendono più facile lo sfruttamento di queste attività, a condizione che ci siano dati pubblici da cui partire. Per esempio, un video deepfake in cui viene mostrato il vero volto di un dipendente potrebbe danneggiare la reputazione dell'azienda coinvolta. Oltretutto, per creare questo tipo di contenuti, agli attaccanti è sufficiente qualche immagine del dipendente e informazioni personali di base.

Anche la voce può essere sfruttata: i malintenzionati possono registrare la voce di qualcuno che parla o ha parlato in radio o in qualche podcast, per poi copiarla e sfruttarla in attacchi doxing. Per esempio, potrebbero chiamare la contabilità e richiedere un trasferimento bancario urgente o l'invio del database dei clienti.

Anche la voce può essere sfruttata: i malintenzionati possono registrare la voce di qualcuno che parla o ha parlato in radio o in qualche podcast, per poi copiarla e sfruttarla in attacchi doxing. Per esempio, potrebbero chiamare la contabilità e richiedere un trasferimento bancario urgente o l'invio del database dei clienti.

Roman Dedenok, Security Researcher di Kaspersky, rimanrca come "Il doxing è una minaccia reale per i dati riservati di un’azienda. Può portare a perdite finanziarie e di reputazione, e più sensibili sono le informazioni rubate, maggiore sarà il danno".

Fortunatamente ci sono diversi modi per prevenire e bloccare sul nascere questi tipi di attacchi. Il primo è la formazione in cybersecurity: se i dipendenti a tutti i livelli conoscono l'insidia e sanno qual è lo scopo dei criminali informatici sarà più difficile raggirarli. Per esempio, uno degli insegnamenti chiave per contrastare gli attacchi BEC è di fare sempre un secondo controllo al telefono in caso di modifiche dell'IBAN dell'ultimo minuto. E di coinvolgere sempre almeno un terzo interlocutore.

Inoltre, ogni azienda di qualsiasi dimensione dovrebbe disporre di una protezione antimalware di ultima generazione con Intelligenza Artificiale e machine learning, che grazie all'analisi comportamentale può intercettare tentativi di frode analoghi a quelli indicati.

L'esempio più palese di corporate doxing è il BEC, Business Email Compromise. Partendo da informazioni note come nomi e ruolo dei dipendenti e rispettive email, consiste in attacchi altamente mirati in cui i criminali informatici inviano e-mail ai dipendenti fingendosi un collega o un collaboratore usuale dell’azienda.

Generalmente lo scopo di questi attacchi è carpire informazioni riservate, come i database dei clienti, o di rubare ingenti quantità di denaro aggirando i dipendenti amministrativi di modo che modifichino i destinatari dei bonifici a favore di conti correnti controllati dal cybercrime. A febbraio 2021 i ricercatori di Kaspersky hanno rilevato 1.646 attacchi di questo tipo.

Sono attacchi molto insidiosi, che fruttano incassi elevati. Basti pensare che ad aprile dello scorso anno un gruppo noto come The Florentine Banker Group ha dirottato quattro bonifici per un ammontare complessivo di 1,3 milioni di dollari.

Gli attacchi BEC tuttavia sono solo una delle minacce che sfruttano le informazioni disponibili pubblicamente per danneggiare un'azienda. I metodi più ovvii per intraprendere un'azione di doxing comprendono il phishing finalizzato al furto delle credenziali, e la compilazione del profilo dell’azienda sfruttando per esempio informazioni raccolte con un data breach. Opzioni creative Però esistono anche approcci più creativi e tecnologici. Probabilmente una delle strategie di doxing aziendale più comune in questo momento è il furto di identità. Di norma, i doxer si basano sulle informazioni disponibili per profilare dipendenti specifici e poi sfruttare la loro identità.

Le nuove tecnologie come il deepfake rendono più facile lo sfruttamento di queste attività, a condizione che ci siano dati pubblici da cui partire. Per esempio, un video deepfake in cui viene mostrato il vero volto di un dipendente potrebbe danneggiare la reputazione dell'azienda coinvolta. Oltretutto, per creare questo tipo di contenuti, agli attaccanti è sufficiente qualche immagine del dipendente e informazioni personali di base.

Anche la voce può essere sfruttata: i malintenzionati possono registrare la voce di qualcuno che parla o ha parlato in radio o in qualche podcast, per poi copiarla e sfruttarla in attacchi doxing. Per esempio, potrebbero chiamare la contabilità e richiedere un trasferimento bancario urgente o l'invio del database dei clienti.

Anche la voce può essere sfruttata: i malintenzionati possono registrare la voce di qualcuno che parla o ha parlato in radio o in qualche podcast, per poi copiarla e sfruttarla in attacchi doxing. Per esempio, potrebbero chiamare la contabilità e richiedere un trasferimento bancario urgente o l'invio del database dei clienti.Roman Dedenok, Security Researcher di Kaspersky, rimanrca come "Il doxing è una minaccia reale per i dati riservati di un’azienda. Può portare a perdite finanziarie e di reputazione, e più sensibili sono le informazioni rubate, maggiore sarà il danno".

Fortunatamente ci sono diversi modi per prevenire e bloccare sul nascere questi tipi di attacchi. Il primo è la formazione in cybersecurity: se i dipendenti a tutti i livelli conoscono l'insidia e sanno qual è lo scopo dei criminali informatici sarà più difficile raggirarli. Per esempio, uno degli insegnamenti chiave per contrastare gli attacchi BEC è di fare sempre un secondo controllo al telefono in caso di modifiche dell'IBAN dell'ultimo minuto. E di coinvolgere sempre almeno un terzo interlocutore.

Inoltre, ogni azienda di qualsiasi dimensione dovrebbe disporre di una protezione antimalware di ultima generazione con Intelligenza Artificiale e machine learning, che grazie all'analisi comportamentale può intercettare tentativi di frode analoghi a quelli indicati.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX