Emotet è game over, rimosso da tutti i computer infetti

Il 25 aprile si è attivato automaticamente il modulo a tempo che ha disinstallato Emotet da tutti i computer infetti.

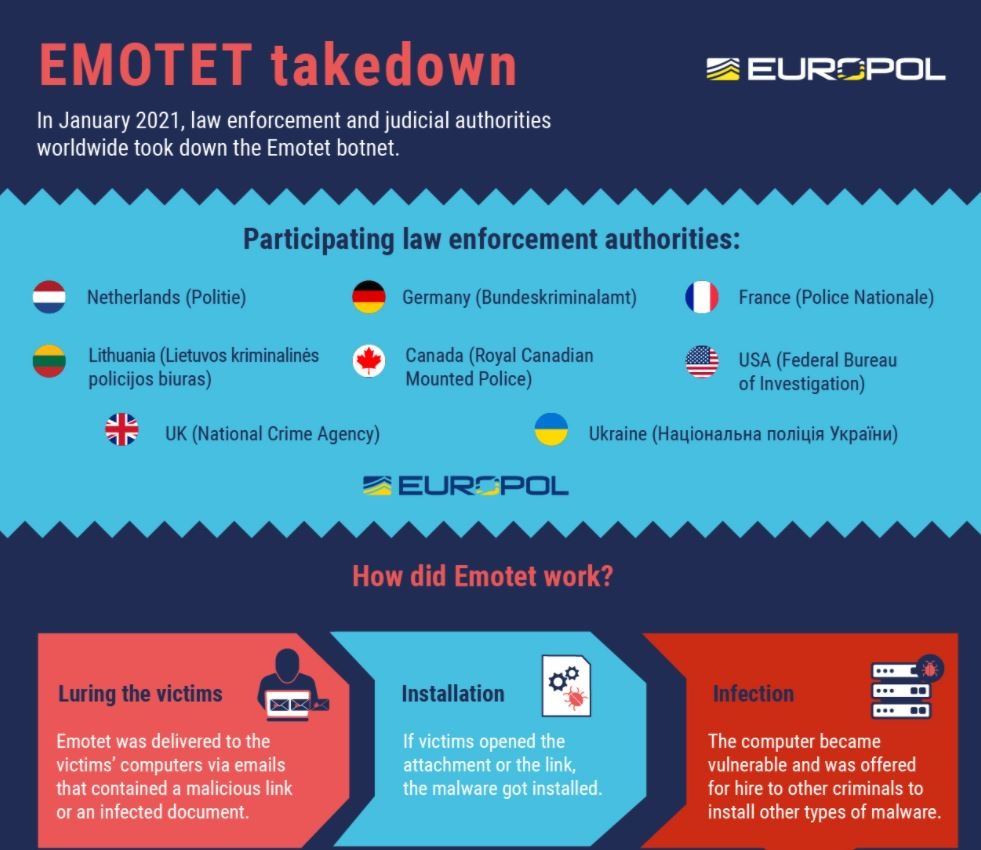

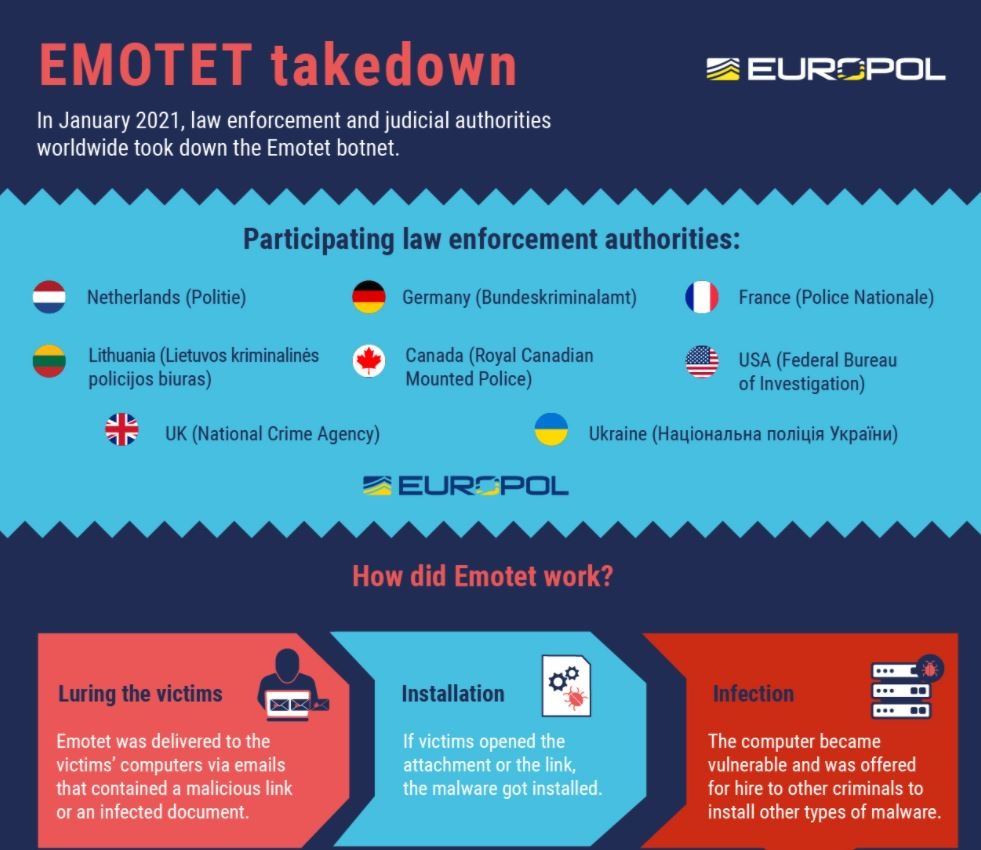

Ieri le forze dell'ordine hanno attivato il modulo che ha disinstallato automaticamente il malware Emotet dai computer infetti. È l'ultimo passaggio dell'operazione che ha portato, a fine gennaio 2021, a smantellare la rete di Emotet. L'azione, coordinata da Europol e Eurojust con la collaborazione delle autorità di Olanda, Germania, Stati Uniti, Regno Unito, Francia, Lituania, Canada e Ucraina, aveva consentito agli investigatori di prendere il controllo delle infrastrutture e di interrompere le azioni criminali legate a Emotet.

Ieri è andato in scena l'ultimo atto: la botnet è stata disinstallata da tutti i dispositivi infetti con l'aiuto di una DLL a tempo distribuita a gennaio dalle forze dell'ordine mediante l'infrastruttura di comando e controllo di Emotet appena sequestrata. In sostanza, i server sequestrati avevano inviato a tutti i computer controllati un update che è rimasto silente fino a questo fine settimana, quando si è attivato.

Gli analisti di threat intelligence che monitoravano le operazioni confermano che EmotetLoader.dll ha rimosso il malware da tutti i computer infetti ed eliminato tutti i servizi relativi a Emotet, compresa la chiave di esecuzione nel Registro di sistema di Windows.

Questa seconda parte dell'operazione è opera del Bundeskriminalamt, l'agenzia di Polizia Federale Tedesca. I ricercatori per la sicurezza sottolineando che affinché questo approccio abbia successo, sarà importante monitorare attivamente gli aggiornamenti e, se possibile, rendere pubblico il codice dell'update di modo che anche le aziende di sicurezza possa vigilare affinché non venga contaminato.

Questa seconda parte dell'operazione è opera del Bundeskriminalamt, l'agenzia di Polizia Federale Tedesca. I ricercatori per la sicurezza sottolineando che affinché questo approccio abbia successo, sarà importante monitorare attivamente gli aggiornamenti e, se possibile, rendere pubblico il codice dell'update di modo che anche le aziende di sicurezza possa vigilare affinché non venga contaminato.

Ricordiamo che Emotet, oltre ad essere una botnet pericolosa, è stato un malware usato dal gruppo TA542 (alias Mummy Spider) per distribuire payload di secondo stadio come QBot e Trickbot. Gli attacchi di questo gruppo hanno spesso portato alla completa compromissione delle reti target, con infezioni di ransomware come Egregor, Ryuk e Conti.

Qualcuno si starà chiedendo perché si è aspettato così tanto tempo per attivare la DLL. La spiegazione è che gli investigatori si sono presi il tempo di cui avevano bisogno per raccogliere le prove, identificare tutti i sistemi infetti e fare una pulizia completa dei sistemi per prevenire ulteriori reati. Oltre tutto le azioni di questo tipo richiedono l'autorizzazione giudiziaria. La stessa che è stata necessaria all'FBI per rimuovere le shell Web dai server Microsoft Exchange statunitensi compromessi con l'exploit ProxyLogon.

Ieri è andato in scena l'ultimo atto: la botnet è stata disinstallata da tutti i dispositivi infetti con l'aiuto di una DLL a tempo distribuita a gennaio dalle forze dell'ordine mediante l'infrastruttura di comando e controllo di Emotet appena sequestrata. In sostanza, i server sequestrati avevano inviato a tutti i computer controllati un update che è rimasto silente fino a questo fine settimana, quando si è attivato.

Gli analisti di threat intelligence che monitoravano le operazioni confermano che EmotetLoader.dll ha rimosso il malware da tutti i computer infetti ed eliminato tutti i servizi relativi a Emotet, compresa la chiave di esecuzione nel Registro di sistema di Windows.

Questa seconda parte dell'operazione è opera del Bundeskriminalamt, l'agenzia di Polizia Federale Tedesca. I ricercatori per la sicurezza sottolineando che affinché questo approccio abbia successo, sarà importante monitorare attivamente gli aggiornamenti e, se possibile, rendere pubblico il codice dell'update di modo che anche le aziende di sicurezza possa vigilare affinché non venga contaminato.

Questa seconda parte dell'operazione è opera del Bundeskriminalamt, l'agenzia di Polizia Federale Tedesca. I ricercatori per la sicurezza sottolineando che affinché questo approccio abbia successo, sarà importante monitorare attivamente gli aggiornamenti e, se possibile, rendere pubblico il codice dell'update di modo che anche le aziende di sicurezza possa vigilare affinché non venga contaminato. Ricordiamo che Emotet, oltre ad essere una botnet pericolosa, è stato un malware usato dal gruppo TA542 (alias Mummy Spider) per distribuire payload di secondo stadio come QBot e Trickbot. Gli attacchi di questo gruppo hanno spesso portato alla completa compromissione delle reti target, con infezioni di ransomware come Egregor, Ryuk e Conti.

Qualcuno si starà chiedendo perché si è aspettato così tanto tempo per attivare la DLL. La spiegazione è che gli investigatori si sono presi il tempo di cui avevano bisogno per raccogliere le prove, identificare tutti i sistemi infetti e fare una pulizia completa dei sistemi per prevenire ulteriori reati. Oltre tutto le azioni di questo tipo richiedono l'autorizzazione giudiziaria. La stessa che è stata necessaria all'FBI per rimuovere le shell Web dai server Microsoft Exchange statunitensi compromessi con l'exploit ProxyLogon.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot