Italia: 3 aziende su 10 vittime di ransomware, pagare il riscatto non premia

I dati relativi all'Italia contenuti nel report Sophos State of Ransomware 2021 mettono in luce le contrindicazioni al pagamento dei riscatti e l'importanza del backup.

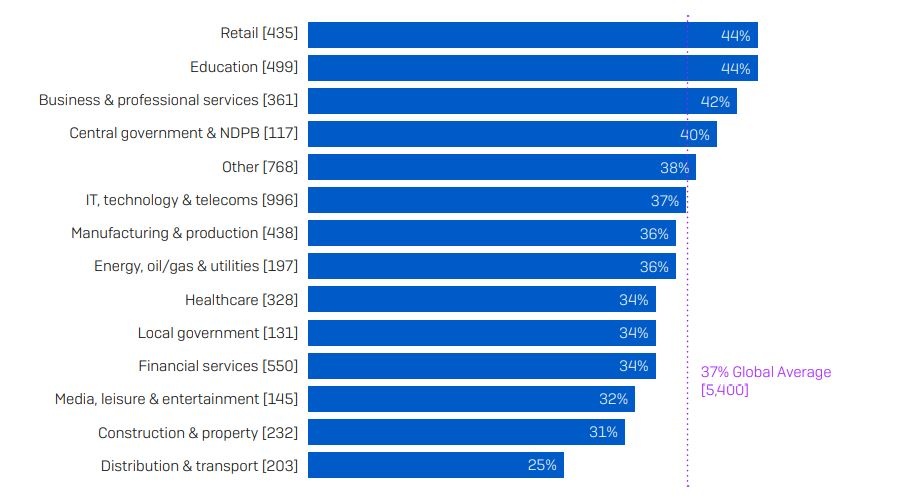

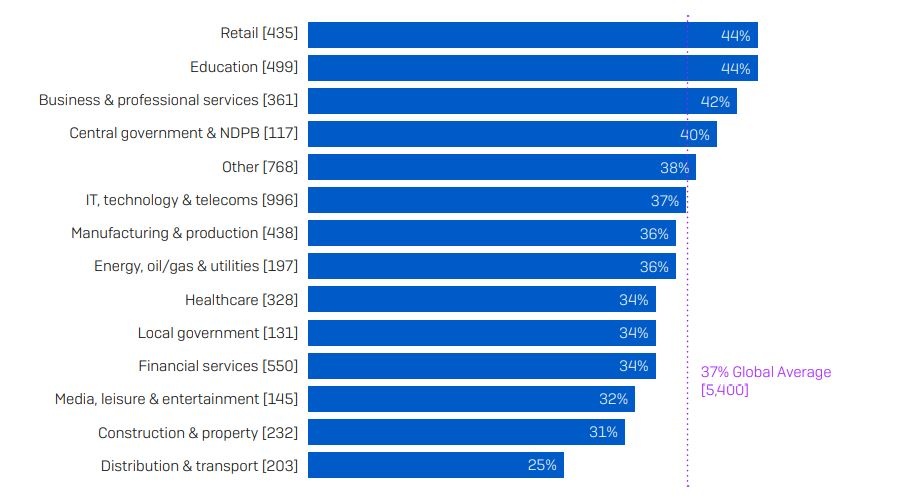

Il 31% delle aziende italiane è stato colpito da attacco ransomware negli ultimi 12 mesi. Nel 34% dei casi i dati sono stati crittografati. Nel 62% dei casi l’attacco è stato bloccato prima che venisse portata a termine la cifratura. Tra le aziende italiane vittime di attacco ransomware, il 14% dichiara di aver recuperato i propri dati dopo aver pagato un riscatto; il 52% di averli recuperati grazie ai propri backup.

È lo spaccato sull'Italia che emerge dal The State of Ransomware 2021 edito da Sophos, che ha coinvolto 5.400 IT manager di aziende di medie dimensioni in 30 Paesi, di cui 200 italiani. Il 41% degli intervistati italiani si aspetta di poter essere vittima di un attacco in futuro. Il 58% ritiene di non avere all’interno delle aziende le risorse e competenze adeguate a fronteggiare attacchi ransomware di ultima generazione.

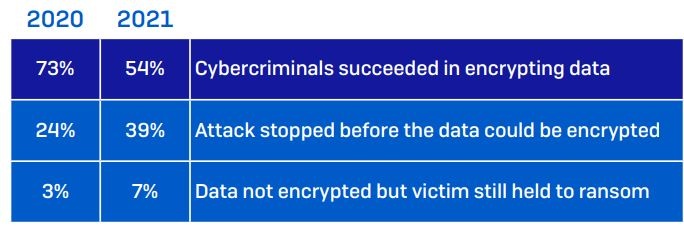

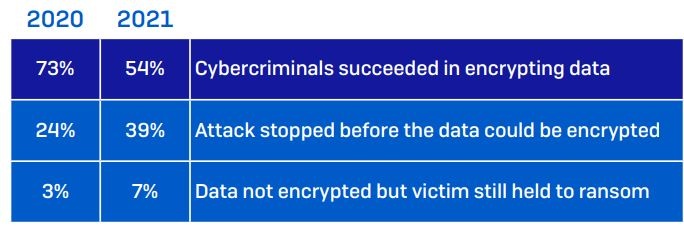

I dati italiani sono in linea con quelli degli altri Paesi e sono importanti sotto diversi aspetti. Il primo riguarda la crittografia dei dati in fase d'attacco. Prima di tutto è aumentata la percentuale dei casi in cui l'attacco viene bloccato prima che i dati fossero crittografati. Significa che chi dispone di strumenti di detection avanzati riesce a contrastare meglio le attività criminali. A livello globale, nel 2020 gli attacchi bloccati "in corsa" erano 24%, nel 2021 sono stati il 39%.

I settori più soggetti ad attacchi ransomwareC'è poi da considerare che in origine la cifratura dei dati era un'azione funzionale al pagamento del riscatto. La promessa era di fornire la chiave di decodifica dei dati in cambio di denaro. Oggi questo passaggio è meno incisivo. L'attività principale degli attaccanti è quella di esfiltrare dati sensibili o riservati e minacciarne la pubblicazione in caso di mancato pagamento.

I settori più soggetti ad attacchi ransomwareC'è poi da considerare che in origine la cifratura dei dati era un'azione funzionale al pagamento del riscatto. La promessa era di fornire la chiave di decodifica dei dati in cambio di denaro. Oggi questo passaggio è meno incisivo. L'attività principale degli attaccanti è quella di esfiltrare dati sensibili o riservati e minacciarne la pubblicazione in caso di mancato pagamento.

Ecco perché inizia ad essere consistente (7%) il numero degli attacchi avvenuti senza l’utilizzo dell’encryption. I cyber criminali non fanno nemmeno lo sforzo di cifrare i dati, e giocano la richiesta del riscatto unicamente sulla minaccia di pubblicazione di dati sensibili.

L'altro dato significativo che è emerso dai dati italiani riguarda il pagamento dei riscatti: solo il 14% delle vittime che hanno pagato il riscatto ha riavuto i propri dati. A livello globale questo dato scende all'8%. È una percentuale bassissima, che conferma quanto sostengono da tempo gli esperti di sicurezza informatica: pagare il riscatto non garantisce di ottenere quanto promesso dai cyber criminali. Oltre a finanziare il cybercrime agevolando attacchi successivi, il pagamento del riscatto non è funzionale al recupero dei dati.

Meglio investire su un sistema di backup funzionante. Tant'è vero che il 52% delle vittime italiane ha recuperato i dati proprio grazie ai propri backup. Purtroppo il panico gioca un ruolo determinante nelle ore successive all'attacco, e sono ancora troppi coloro che soddisfano le richieste dei criminali informatici: a livello globale il 32% delle vittime, contro il 26% del 2020.

Il riscatto, che ammonta mediamente a 170.404 dollari, non è l'unico costo da affrontare in caso di attacco. Ci sono le spese per il ripristino delle attività, per le indagini forensi, per i blocchi produttivi, eventuali multe in caso di data breach, eccetera. Gli esperti di Sophos hanno fatto una stima onnicomprensiva che ammonta a 1,85 milioni di dollari per ogni singolo attacco.

Significa che il costo medio sostenuto da un’azienda colpita da un attacco ransomware equivale a 10 volte quello del riscatto. Questa impennata dei costi è dovuta al fatto che complessivamente il numero degli attacchi è diminuito. Quelli sferrati però sono mirati, più devastanti e per questo il ripristino delle attività è molto più complesso.

È lo spaccato sull'Italia che emerge dal The State of Ransomware 2021 edito da Sophos, che ha coinvolto 5.400 IT manager di aziende di medie dimensioni in 30 Paesi, di cui 200 italiani. Il 41% degli intervistati italiani si aspetta di poter essere vittima di un attacco in futuro. Il 58% ritiene di non avere all’interno delle aziende le risorse e competenze adeguate a fronteggiare attacchi ransomware di ultima generazione.

I dati italiani sono in linea con quelli degli altri Paesi e sono importanti sotto diversi aspetti. Il primo riguarda la crittografia dei dati in fase d'attacco. Prima di tutto è aumentata la percentuale dei casi in cui l'attacco viene bloccato prima che i dati fossero crittografati. Significa che chi dispone di strumenti di detection avanzati riesce a contrastare meglio le attività criminali. A livello globale, nel 2020 gli attacchi bloccati "in corsa" erano 24%, nel 2021 sono stati il 39%.

I settori più soggetti ad attacchi ransomwareC'è poi da considerare che in origine la cifratura dei dati era un'azione funzionale al pagamento del riscatto. La promessa era di fornire la chiave di decodifica dei dati in cambio di denaro. Oggi questo passaggio è meno incisivo. L'attività principale degli attaccanti è quella di esfiltrare dati sensibili o riservati e minacciarne la pubblicazione in caso di mancato pagamento.

I settori più soggetti ad attacchi ransomwareC'è poi da considerare che in origine la cifratura dei dati era un'azione funzionale al pagamento del riscatto. La promessa era di fornire la chiave di decodifica dei dati in cambio di denaro. Oggi questo passaggio è meno incisivo. L'attività principale degli attaccanti è quella di esfiltrare dati sensibili o riservati e minacciarne la pubblicazione in caso di mancato pagamento. Ecco perché inizia ad essere consistente (7%) il numero degli attacchi avvenuti senza l’utilizzo dell’encryption. I cyber criminali non fanno nemmeno lo sforzo di cifrare i dati, e giocano la richiesta del riscatto unicamente sulla minaccia di pubblicazione di dati sensibili.

Riscatto contro backup

L'altro dato significativo che è emerso dai dati italiani riguarda il pagamento dei riscatti: solo il 14% delle vittime che hanno pagato il riscatto ha riavuto i propri dati. A livello globale questo dato scende all'8%. È una percentuale bassissima, che conferma quanto sostengono da tempo gli esperti di sicurezza informatica: pagare il riscatto non garantisce di ottenere quanto promesso dai cyber criminali. Oltre a finanziare il cybercrime agevolando attacchi successivi, il pagamento del riscatto non è funzionale al recupero dei dati.

Meglio investire su un sistema di backup funzionante. Tant'è vero che il 52% delle vittime italiane ha recuperato i dati proprio grazie ai propri backup. Purtroppo il panico gioca un ruolo determinante nelle ore successive all'attacco, e sono ancora troppi coloro che soddisfano le richieste dei criminali informatici: a livello globale il 32% delle vittime, contro il 26% del 2020.

Costi di un attacco

Il riscatto, che ammonta mediamente a 170.404 dollari, non è l'unico costo da affrontare in caso di attacco. Ci sono le spese per il ripristino delle attività, per le indagini forensi, per i blocchi produttivi, eventuali multe in caso di data breach, eccetera. Gli esperti di Sophos hanno fatto una stima onnicomprensiva che ammonta a 1,85 milioni di dollari per ogni singolo attacco.

Significa che il costo medio sostenuto da un’azienda colpita da un attacco ransomware equivale a 10 volte quello del riscatto. Questa impennata dei costi è dovuta al fatto che complessivamente il numero degli attacchi è diminuito. Quelli sferrati però sono mirati, più devastanti e per questo il ripristino delle attività è molto più complesso.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 14

Evento HPE & Microsoft Azure

Apr 14

Webinar Nutanix - programma di canale&promo

Apr 15

Partner ReeVolution 2025

Apr 15

Surface Roadshow 2025: Tecnologia senza confini

Apr 15

Dell Technologies - Tech Rally Residency

Apr 15

Zoho Workplace, rendi il lavoro produttivo utilizzando strumenti di Posta, Office Productivity, Collaboration e Password Manager

Apr 15

Soluzioni finanziarie su misura per i rivenditori di SolidWorks

Apr 15

Zoho Workplace, rendi il lavoro produttivo utilizzando strumenti di Posta, Office Productivity, Collaboration e Password Manager

Apr 15

Webinar IBM - IBM FlashSystem & Cyber Resilience