Gruppo APT Naikon usa una nuova backdoor per lo spionaggio

Un gruppo APT cinese molto attivo in Asia-Pacifico usa una backdoor e la tattica di dirottamento delle DLL per ottenere persistenza nei sistemi target ed esfiltrare i dati.

Un gruppo ATP soprannominato Naikon di origine cinese e attivo almeno dal 2010 sta attaccando enti e aziende di alto profilo nell'area Asia-Pacifico (APAC). L'allarme è stato rinnovato nel momento in cui i ricercatori di Bitdefender hanno individuato dettagli delle tattiche di attacco che possono essere d'aiuto nella difesa.

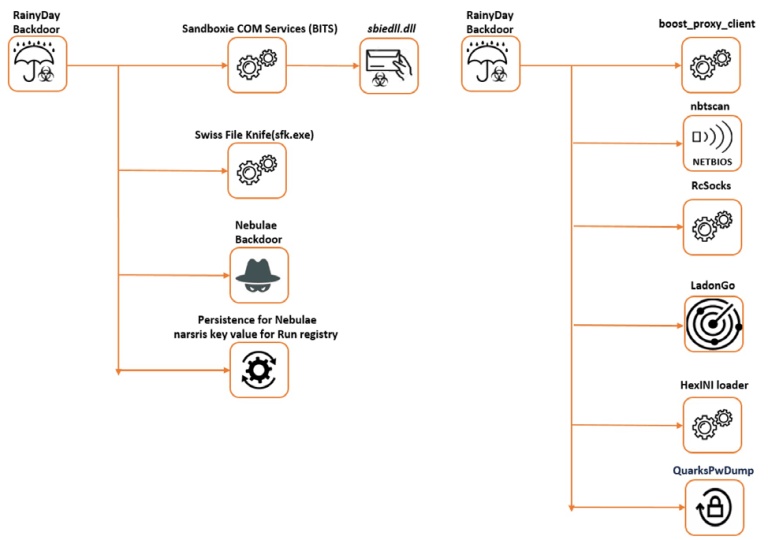

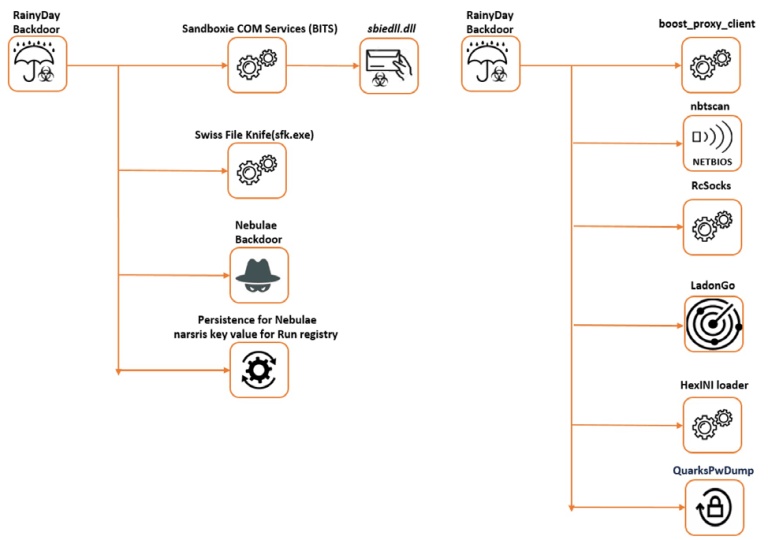

Naikon fa uso massivo del dirottamento delle DLL per eseguire il codice dannoso, abusando di software legittimi come per esempio ARO 2012, VirusScan, Sandboxie COM Services, Outlook Item Finder e altre. In un attacco recente il gruppo ha anche impiegato la backdoor per ottenere persistenza sui sistemi infetti.

Nel report completo si legge che il primo stadio dell'attacco ha comportato l'uso del loader RainyDay e di Nebulae. Lo strumento principale dell'operazione è proprio RainyDay, una backdoor attraverso la quale sono stati scaricati molti altri strumenti sia pubblici che personalizzati durante tutta la durata dell'attacco.RainyDay ha consentito di condurre la ricognizione, di scaricate tutti gli strumenti necessari, compresi quello per il dump delle password. Di eseguire movimenti laterali, e di mantenere la persistenza per operare una compromissione pressoché totale della rete target così da esfiltrare le informazioni di interesse.

È stato proprio questo passaggio a destare l'attenzione dei ricercatori, perché in genere il meccanismo di persistenza viene installato manualmente, cercando di imitare applicazioni legittime. In rari casi viene impostato automaticamente. Naikon ha raggiunto comunque l'obiettivo di nascondersi dietro a software legittimi, come conferma l'implementazione degli strumenti di esfiltrazione, in cui una DLL è stata usata per collezionare automaticamente i file con una data estensione e caricarli su Dropbox.

È stato proprio questo passaggio a destare l'attenzione dei ricercatori, perché in genere il meccanismo di persistenza viene installato manualmente, cercando di imitare applicazioni legittime. In rari casi viene impostato automaticamente. Naikon ha raggiunto comunque l'obiettivo di nascondersi dietro a software legittimi, come conferma l'implementazione degli strumenti di esfiltrazione, in cui una DLL è stata usata per collezionare automaticamente i file con una data estensione e caricarli su Dropbox.

La seconda backdoor, Nebulae, è stata presumibilmente utilizzata come misura precauzionale per non perdere la persistenza nel caso in cui i sistemi di detection avessero rilevato indicatori di compromissione. Secondo i ricercatori, infatti, i dati finora collezionati "non raccontano quasi nulla del ruolo di Nebuale, ma la presenza di un meccanismo di persistenza potrebbe significare che viene utilizzato come punto di accesso di backup alla vittima nel caso di uno scenario negativo per gli attori".

Nebulae supporta funzionalità backdoor comuni, tra cui la capacità di raccogliere informazioni LogicalDrive, manipolare file e cartelle, scaricare e caricare file da e verso il server di comando e controllo, elencare/eseguire/terminare processi su dispositivi compromessi. Per gli spostamenti laterali sono stati impiegati WMIC.exe e schtasks.exe con credenziali di amministratore di dominio, il che fa dedurre che tali informazioni fossero state rubate in precedenza. L'attribuzione di questo attacco a Naikon si basa sui server di comando e controllo e sugli artefatti impiegati negli attacchi.

Naikon fa uso massivo del dirottamento delle DLL per eseguire il codice dannoso, abusando di software legittimi come per esempio ARO 2012, VirusScan, Sandboxie COM Services, Outlook Item Finder e altre. In un attacco recente il gruppo ha anche impiegato la backdoor per ottenere persistenza sui sistemi infetti.

Nel report completo si legge che il primo stadio dell'attacco ha comportato l'uso del loader RainyDay e di Nebulae. Lo strumento principale dell'operazione è proprio RainyDay, una backdoor attraverso la quale sono stati scaricati molti altri strumenti sia pubblici che personalizzati durante tutta la durata dell'attacco.RainyDay ha consentito di condurre la ricognizione, di scaricate tutti gli strumenti necessari, compresi quello per il dump delle password. Di eseguire movimenti laterali, e di mantenere la persistenza per operare una compromissione pressoché totale della rete target così da esfiltrare le informazioni di interesse.

È stato proprio questo passaggio a destare l'attenzione dei ricercatori, perché in genere il meccanismo di persistenza viene installato manualmente, cercando di imitare applicazioni legittime. In rari casi viene impostato automaticamente. Naikon ha raggiunto comunque l'obiettivo di nascondersi dietro a software legittimi, come conferma l'implementazione degli strumenti di esfiltrazione, in cui una DLL è stata usata per collezionare automaticamente i file con una data estensione e caricarli su Dropbox.

È stato proprio questo passaggio a destare l'attenzione dei ricercatori, perché in genere il meccanismo di persistenza viene installato manualmente, cercando di imitare applicazioni legittime. In rari casi viene impostato automaticamente. Naikon ha raggiunto comunque l'obiettivo di nascondersi dietro a software legittimi, come conferma l'implementazione degli strumenti di esfiltrazione, in cui una DLL è stata usata per collezionare automaticamente i file con una data estensione e caricarli su Dropbox.La seconda backdoor, Nebulae, è stata presumibilmente utilizzata come misura precauzionale per non perdere la persistenza nel caso in cui i sistemi di detection avessero rilevato indicatori di compromissione. Secondo i ricercatori, infatti, i dati finora collezionati "non raccontano quasi nulla del ruolo di Nebuale, ma la presenza di un meccanismo di persistenza potrebbe significare che viene utilizzato come punto di accesso di backup alla vittima nel caso di uno scenario negativo per gli attori".

Nebulae supporta funzionalità backdoor comuni, tra cui la capacità di raccogliere informazioni LogicalDrive, manipolare file e cartelle, scaricare e caricare file da e verso il server di comando e controllo, elencare/eseguire/terminare processi su dispositivi compromessi. Per gli spostamenti laterali sono stati impiegati WMIC.exe e schtasks.exe con credenziali di amministratore di dominio, il che fa dedurre che tali informazioni fossero state rubate in precedenza. L'attribuzione di questo attacco a Naikon si basa sui server di comando e controllo e sugli artefatti impiegati negli attacchi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX