Industry 4.0: cyber attacchi possono bloccare la produzione per giorni

La mancanza di collaborazione tra IT e OT agevola il cybercrime e favorisce l'incidenza degli attacchi informatici.

Nella cybersecurity industriale, la convergenza fra IT e OT è un argomento all'ordine del giorno. I due settori, pur nell'ambito della stessa azienda, sono spesso divisi da incongruenze tecnologiche, fra le persone e i processi stessi. Una divisione che quasi sempre è foriera di problemi di sicurezza anche gravi, che favoriscono gli attacchi informatici. La ricerca The State of Industrial Cybersecurity: Converging IT and OT with People, Process, and Technology di Trend Micro rivela che il 61% delle aziende manifatturiere ha subito un attacco informatico. Il 75% di queste ha dovuto affrontare un blocco della produzione. Per il 43% questa interruzione è durata più di quattro giorni.

I dati sono frutto delle interviste a 500 fra IT e OT manager impiegati in aziende con oltre mille dipendenti in Stati Uniti, Germania e Giappone. Per il 78% degli intervistati la sfida ritenuta più difficile da vincere è quella tecnologica. Il 67% reputa che lo scoglio più duro da superare sia quello dei processi, e una percentuale identica indica che la complicazione maggiore riguarda le persone. La consapevolezza non va di pari passo con i provvedimenti pratici, perché meno della metà delle aziende ha iniziato un percorso tecnologico per migliorare la sicurezza.

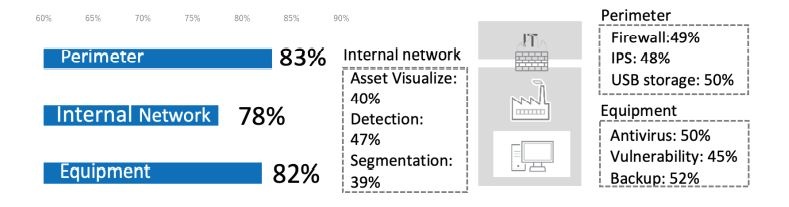

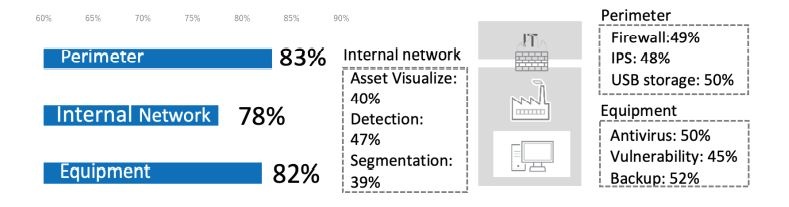

Fra chi ha già preso misure per la salvaguardia della sicurezza informatica la maggior parte ha investito sul perimetro (firewall, IPS e USB Storage) e sull'equipaggiamento (antivirus, backup), mentre solo il 78% ha pensato al network interno (segmentazione, visibilità sugli asset e detection), che sono quelle tecnicamente più critiche da adottare.

Come nell'IT si sta puntando più sulla segmentazione, la visibilità dell'infrastruttura e la detection preventiva, lo stesso dovrebbe essere fatto nell'OT. In sostanza occorrerebbe una collaborazione e un allineamento delle policy, che invece non c'è. In quasi tutte le aziende sono stati definiti operation process e processi di incident response. Ma la collaborazione di IT e OT in tutte le fasi si registra solo nel 12% dei casi.

Come nell'IT si sta puntando più sulla segmentazione, la visibilità dell'infrastruttura e la detection preventiva, lo stesso dovrebbe essere fatto nell'OT. In sostanza occorrerebbe una collaborazione e un allineamento delle policy, che invece non c'è. In quasi tutte le aziende sono stati definiti operation process e processi di incident response. Ma la collaborazione di IT e OT in tutte le fasi si registra solo nel 12% dei casi.

Per questo Gastone Nencini, Country Manager di Trend Micro Italia, allerta sul fatto che "La mancanza di una piena consapevolezza della security negli ambienti OT e le divergenze con le conoscenze IT creano un disequilibrio tra i processi, le tecnologie e le persone, che concede un vantaggio ai cybercriminali”. Al contrario, le aziende con un alto grado di collaborazione IT-OT hanno dimostrato di essere più inclini a sviluppare misure di cybersecurity rispetto alle altre. Questo si riflette nei dati relativi all’utilizzo di firewall, di capacità IPS o di segmentazione della rete.

In un contesto di smart factory, o di Industria 4.0, i vantaggi dell'informatizzazione sono evidenti e sono funzionali al business. Per fare in modo che il vantaggio resti tale occorre applicare tre principi di base: prevenire, rilevare e persistere. La prevenzione ha l'obiettivo di ridurre i rischi di intrusione dall'esterno. La rilevazione deve consentire l'identificazione di comportamenti anomali, ad esempio il traffico dati da e verso server di comandi e controllo. Prima avviene, più si possono limitare i danni. La persistenza può essere vista come la capacità di intercettare tutto quello che può essere sfuggito nelle due fasi precedenti.

I dati sono frutto delle interviste a 500 fra IT e OT manager impiegati in aziende con oltre mille dipendenti in Stati Uniti, Germania e Giappone. Per il 78% degli intervistati la sfida ritenuta più difficile da vincere è quella tecnologica. Il 67% reputa che lo scoglio più duro da superare sia quello dei processi, e una percentuale identica indica che la complicazione maggiore riguarda le persone. La consapevolezza non va di pari passo con i provvedimenti pratici, perché meno della metà delle aziende ha iniziato un percorso tecnologico per migliorare la sicurezza.

Fra chi ha già preso misure per la salvaguardia della sicurezza informatica la maggior parte ha investito sul perimetro (firewall, IPS e USB Storage) e sull'equipaggiamento (antivirus, backup), mentre solo il 78% ha pensato al network interno (segmentazione, visibilità sugli asset e detection), che sono quelle tecnicamente più critiche da adottare.

Come nell'IT si sta puntando più sulla segmentazione, la visibilità dell'infrastruttura e la detection preventiva, lo stesso dovrebbe essere fatto nell'OT. In sostanza occorrerebbe una collaborazione e un allineamento delle policy, che invece non c'è. In quasi tutte le aziende sono stati definiti operation process e processi di incident response. Ma la collaborazione di IT e OT in tutte le fasi si registra solo nel 12% dei casi.

Come nell'IT si sta puntando più sulla segmentazione, la visibilità dell'infrastruttura e la detection preventiva, lo stesso dovrebbe essere fatto nell'OT. In sostanza occorrerebbe una collaborazione e un allineamento delle policy, che invece non c'è. In quasi tutte le aziende sono stati definiti operation process e processi di incident response. Ma la collaborazione di IT e OT in tutte le fasi si registra solo nel 12% dei casi. Per questo Gastone Nencini, Country Manager di Trend Micro Italia, allerta sul fatto che "La mancanza di una piena consapevolezza della security negli ambienti OT e le divergenze con le conoscenze IT creano un disequilibrio tra i processi, le tecnologie e le persone, che concede un vantaggio ai cybercriminali”. Al contrario, le aziende con un alto grado di collaborazione IT-OT hanno dimostrato di essere più inclini a sviluppare misure di cybersecurity rispetto alle altre. Questo si riflette nei dati relativi all’utilizzo di firewall, di capacità IPS o di segmentazione della rete.

In un contesto di smart factory, o di Industria 4.0, i vantaggi dell'informatizzazione sono evidenti e sono funzionali al business. Per fare in modo che il vantaggio resti tale occorre applicare tre principi di base: prevenire, rilevare e persistere. La prevenzione ha l'obiettivo di ridurre i rischi di intrusione dall'esterno. La rilevazione deve consentire l'identificazione di comportamenti anomali, ad esempio il traffico dati da e verso server di comandi e controllo. Prima avviene, più si possono limitare i danni. La persistenza può essere vista come la capacità di intercettare tutto quello che può essere sfuggito nelle due fasi precedenti.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 03

ALSO AI ROADSHOW - Firenze

Apr 03

IDC CIO Summit 2025 - Roma

Apr 03

Road Show Gruppo Vianova - Digital transformation: scopri la Partnership vincente per far crescere il tuo business - Roma

Apr 03

WatchGuard Webinar Time - ZERO TRUST E PROTEZIONE DELLE IDENTITA'

Apr 03

V-Valley & Acronis | Virtual Certification day: Disaster recovery + Management

Apr 03

Ready Informatica RoadShow a Monza | Ready for IT Evolution! Tecnologie integrate per un IT più sicuro, agile e performante nelle PMI Italiane

Apr 03

Red Hat Ansible Automation Platform: creare valore partendo da una solida conoscenza tecnica | Live Webinar

Apr 03

Scopri Omnissa: soluzioni per un business pronto per il futuro

Apr 04

Cyber Unit: Cisco Security, la Chiave per un Ambiente Digitale Più Sicuro