Business Email Compromise è la minaccia più diffusa via email

Il tipo più comune di attacchi BEC comporta lo spoofing di account di posta elettronica e attacchi di spear phishing.

Gli attacchi BEC (Business Email Compromise) sono diventati le minacce via email più comuni in diversi settori. Sono il punto di partenza per frodi finanziarie e truffe basate sulle tecniche di social engineering: gli attaccanti inizialmente saccheggiano le credenziali degli account aziendali mirati, successivamente li usano per lanciare attacchi di spear phishing e di social engineering a dipendenti inconsapevoli.

Inoltre, spesso i cyber criminali usano le credenziali rubate per lanciare campagne finalizzate alle frodi finanziarie, come le richieste di trasferimento di fondi. Il fenomeno BEC è protagonista del 2021 Business Email Compromise Report redatto da GreatHorn, in cui si legge che fra tutti gli incidenti di sicurezza subiti dalle aziende lo scorso anno, quelli BEC hanno registrato il 50%. Hanno causato perdita di dati (16%), compromissione degli account (36%) e frodi sui pagamenti (16%).

Business Email Compromise è un termine generico che indica diversi tipi di attacchi perpetrati tramite la posta elettronica. Secondo quanto segnalato nel report, i tipi più comuni sono lo spoofing degli account di posta elettronica (71%) e gli attacchi di spear-phishing (69%). Oltre il 65% degli esperti di sicurezza intervistati per il report ha ammesso che la propria azienda ha subito almeno un attacco di spear-phishing nel 2021.

Fra tutti, almeno la metà aveva l'obiettivo di rubare credenziali. I dipartimenti presi maggiormente di mira da questi tipi di attacchi sono quelli finanziari. È comprensibile, considerato che sono gli impiegati di questo settore a movimentare il denaro, che insieme ai dati sensibili costituisce il bottino desiderato dagli attaccanti.

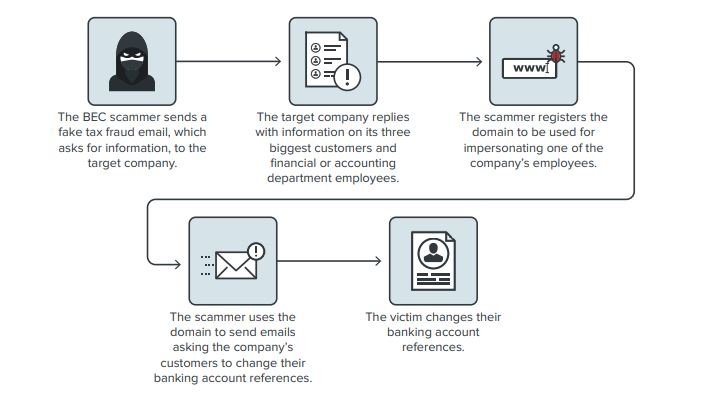

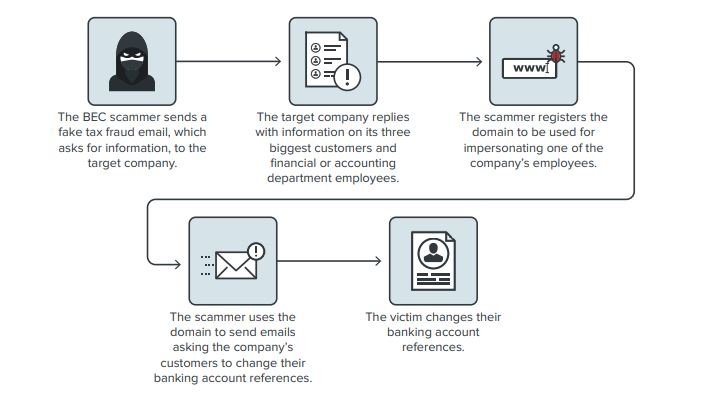

La attack chain è piuttosto lineare: i criminali informatici mirano prima di tutto alle credenziali (ammesso che non le acquistino sul dark web), quindi le usano per varie attività fraudolente. La tipica operazione BEC vede gli aggressori impersonare l'identità di un reale dipendente dell'azienda target, meglio se un top manager. Abusando di questo account inviano messaggi ai dipendenti per spingerli a dirottare denaro a proprio favore con truffe ben architettate.

Da notare che gli attacchi via email sono diventati una linea di business altamente remunerativa per il cyber crime. APWG calcolava nel Phishing Activity Trends Report che il trasferimento medio di denaro generato da un attacco BEC è aumentato da 54.000 dollari nel primo trimestre 2020 a 80.183 dollari nel secondo trimestre 2020.

Inoltre, spesso i cyber criminali usano le credenziali rubate per lanciare campagne finalizzate alle frodi finanziarie, come le richieste di trasferimento di fondi. Il fenomeno BEC è protagonista del 2021 Business Email Compromise Report redatto da GreatHorn, in cui si legge che fra tutti gli incidenti di sicurezza subiti dalle aziende lo scorso anno, quelli BEC hanno registrato il 50%. Hanno causato perdita di dati (16%), compromissione degli account (36%) e frodi sui pagamenti (16%).

Business Email Compromise è un termine generico che indica diversi tipi di attacchi perpetrati tramite la posta elettronica. Secondo quanto segnalato nel report, i tipi più comuni sono lo spoofing degli account di posta elettronica (71%) e gli attacchi di spear-phishing (69%). Oltre il 65% degli esperti di sicurezza intervistati per il report ha ammesso che la propria azienda ha subito almeno un attacco di spear-phishing nel 2021.

Fra tutti, almeno la metà aveva l'obiettivo di rubare credenziali. I dipartimenti presi maggiormente di mira da questi tipi di attacchi sono quelli finanziari. È comprensibile, considerato che sono gli impiegati di questo settore a movimentare il denaro, che insieme ai dati sensibili costituisce il bottino desiderato dagli attaccanti.

La attack chain è piuttosto lineare: i criminali informatici mirano prima di tutto alle credenziali (ammesso che non le acquistino sul dark web), quindi le usano per varie attività fraudolente. La tipica operazione BEC vede gli aggressori impersonare l'identità di un reale dipendente dell'azienda target, meglio se un top manager. Abusando di questo account inviano messaggi ai dipendenti per spingerli a dirottare denaro a proprio favore con truffe ben architettate.

Da notare che gli attacchi via email sono diventati una linea di business altamente remunerativa per il cyber crime. APWG calcolava nel Phishing Activity Trends Report che il trasferimento medio di denaro generato da un attacco BEC è aumentato da 54.000 dollari nel primo trimestre 2020 a 80.183 dollari nel secondo trimestre 2020.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot