Kaspersky: 3 oggetti sospetti su 4 sono davvero dannosi

Domini, indirizzi IP, URL, file: quando i ricercatori di sicurezza chiedono dettagli rispetto ad un oggetto sospetto, questo nella maggior parte dei casi si rivela dannoso.

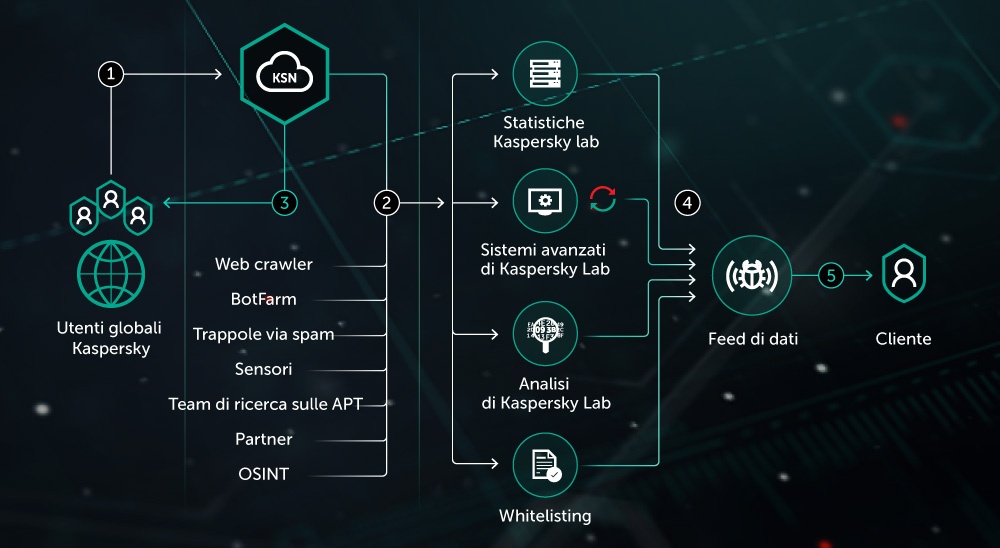

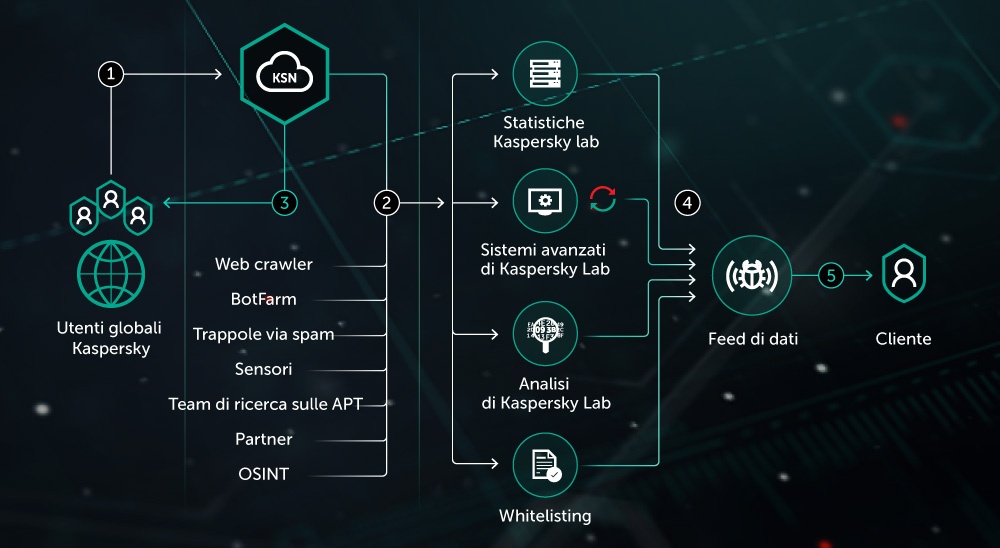

3 casi su 4 gli oggetti sospetti si rivelano dannosi. È questa la conclusione a cui sono giunti i ricercatori di Kaspersky analizzando le statistiche aggregate provenienti dalle richieste al Kaspersky Threat Intelligence Portal. Il servizio colleziona, in forma anonima, diversi petabyte di dati globali di security intelligence, aggiornati quasi in tempo reale.

Si tratta di segnalazioni fatte dai team di sicurezza delle aziende. In media, il 44% dei security alert in oggetto non è oggetto di indagine. La ragione è da attribuire al gran numero di avvisi in entrata, che mettono in difficoltà i security team. Costringono gli analisti a scegliere accuratamente tra gli alert che vale la pena esaminare e quelli da tralasciare. In questa situazione, è utile avere un framework che possa aiutare i team di sicurezza a prendere una decisione.

L'analisi dimostra che, nel 72% dei casi in cui i ricercatori di sicurezza chiedono dettagli rispetto ad un oggetto sospetto, questo si rivela dannoso. Tanto pericoloso da mettere a rischio la sicurezza aziendale. In sostanza, nella maggior parte dei casi la richiesta iniziale di controllo degli alert è stata corretta. Sette richieste esaminate su 10 che sono state inviate tramite il servizio, risultano essere dannose.

La percentuale è particolarmente elevata per gli oggetti correlati al web: domini (86%), indirizzi IP (75%) e URL (73%). La percentuale diminuisce leggermente quando si tratta di file, con il 61% degli hash contrassegnati come dannosi. Questo implica che, senza il supporto di una threat intelligence efficace, è difficile per i ricercatori distinguere i file legittimi da quelli dannosi.

In generale, i ricercatori prestano maggiore attenzione alle risorse con cui, gli endpoint della loro rete, comunicano. Il 41% delle richieste totali è compresa in questa categoria. I team di sicurezza usano le informazioni sulla reputazione degli indirizzi IP, sui siti web e file associati per negare l'accesso a una risorsa o bloccare le comunicazioni con essa. Inoltre, un terzo (31%) delle richieste fa riferimento ad una categoria di file hash. Questo significa che gli analisti erano alla ricerca di informazioni aggiuntive sul file (come la distribuzione geografica, la popolarità e connessioni con altri oggetti).

Anatoly Simonenko, Group Manager, Technology Solutions Product Management di Kaspersky, commenta: “quando gli analisti di sicurezza sospettano di un alert e ritengono che sia necessaria un’indagine più approfondita, è difficile che sbaglino. Tuttavia, non si tratta solo di verificare le ipotesi. Per poter accelerare il processo di incident response e le capacità forensi, gli analisti hanno bisogno del quadro generale della minaccia. Avere accesso ad una soluzione di threat intelligence fornisce proprio questa visione. Consente agli analisti di risparmiare tempo e fatica”.

Il Kaspersky Threat Intelligence Portal è un servizio web che offre agli utenti informazioni sulle minacce informatiche raccolte da Kaspersky. L’azienda fornisce accesso gratuito alle informazioni di base su file sospetti, hash, indirizzi IP e altro.

Si tratta di segnalazioni fatte dai team di sicurezza delle aziende. In media, il 44% dei security alert in oggetto non è oggetto di indagine. La ragione è da attribuire al gran numero di avvisi in entrata, che mettono in difficoltà i security team. Costringono gli analisti a scegliere accuratamente tra gli alert che vale la pena esaminare e quelli da tralasciare. In questa situazione, è utile avere un framework che possa aiutare i team di sicurezza a prendere una decisione.

L'analisi dimostra che, nel 72% dei casi in cui i ricercatori di sicurezza chiedono dettagli rispetto ad un oggetto sospetto, questo si rivela dannoso. Tanto pericoloso da mettere a rischio la sicurezza aziendale. In sostanza, nella maggior parte dei casi la richiesta iniziale di controllo degli alert è stata corretta. Sette richieste esaminate su 10 che sono state inviate tramite il servizio, risultano essere dannose.

La percentuale è particolarmente elevata per gli oggetti correlati al web: domini (86%), indirizzi IP (75%) e URL (73%). La percentuale diminuisce leggermente quando si tratta di file, con il 61% degli hash contrassegnati come dannosi. Questo implica che, senza il supporto di una threat intelligence efficace, è difficile per i ricercatori distinguere i file legittimi da quelli dannosi.

In generale, i ricercatori prestano maggiore attenzione alle risorse con cui, gli endpoint della loro rete, comunicano. Il 41% delle richieste totali è compresa in questa categoria. I team di sicurezza usano le informazioni sulla reputazione degli indirizzi IP, sui siti web e file associati per negare l'accesso a una risorsa o bloccare le comunicazioni con essa. Inoltre, un terzo (31%) delle richieste fa riferimento ad una categoria di file hash. Questo significa che gli analisti erano alla ricerca di informazioni aggiuntive sul file (come la distribuzione geografica, la popolarità e connessioni con altri oggetti).

Anatoly Simonenko, Group Manager, Technology Solutions Product Management di Kaspersky, commenta: “quando gli analisti di sicurezza sospettano di un alert e ritengono che sia necessaria un’indagine più approfondita, è difficile che sbaglino. Tuttavia, non si tratta solo di verificare le ipotesi. Per poter accelerare il processo di incident response e le capacità forensi, gli analisti hanno bisogno del quadro generale della minaccia. Avere accesso ad una soluzione di threat intelligence fornisce proprio questa visione. Consente agli analisti di risparmiare tempo e fatica”.

Il Kaspersky Threat Intelligence Portal è un servizio web che offre agli utenti informazioni sulle minacce informatiche raccolte da Kaspersky. L’azienda fornisce accesso gratuito alle informazioni di base su file sospetti, hash, indirizzi IP e altro.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX