150 stampanti HP hanno falle vecchie di 8 anni

Due vulnerabilità datate mettono a rischio le aziende in cui sono presenti stampanti funzione HP di almeno 150 modelli. Ecco i dettagli e i rischi connessi.

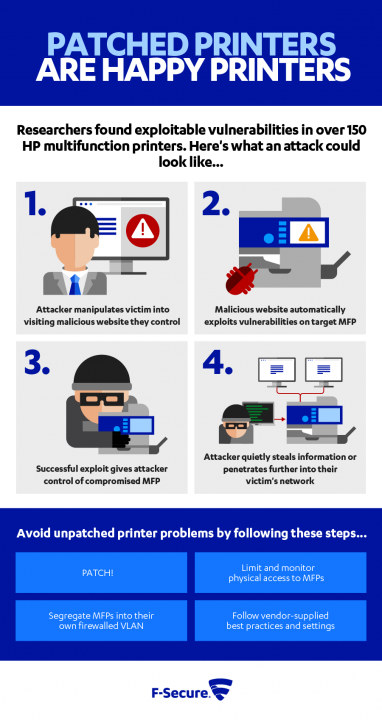

Sono almeno 150 i modelli di stampante multifunzione a marchio HP affetti da due vulnerabilità vecchie di 8 anni. A identificarle sono stati i ricercatori di sicurezza di F-Secure Alexander Bolshev e Timo Hirvonen, secondo cui entrambi i bug risalgono almeno al 2013, e da allora hanno probabilmente esposto un elevato numero di utenti ad attacchi informatici.

La questione è ormai chiusa grazie all'aggiornamento firmware distribuito dal produttore statunitense in data odierna. Per comprenderne l'importanza è bene sapere i rischi a cui espongono i prodotti privi di patch. La prima vulnerabilità è monitorata con la sigla CVE-2021-39237 e riguarda due porte fisiche esposte, che garantiscono l'accesso completo al dispositivo. Il fattore di rischio introdotto dalla falla è relativamente basso in quanto per sfruttarla è necessario l'accesso fisico al dispositivo. Uno sfruttamento, comunque, potrebbe a una potenziale divulgazione di informazioni.

Decisamente più preoccupante è la vulnerabilità CVE-2021-39238, a cui è stato assegnato un punteggio CVSS di 9.3. Si tratta di una falla di buffer overflow sul parser dei caratteri che è anche "wormable", ossia se adeguatamente sfruttata potrebbe consentire a un attaccante di ampliare l'attacco dalla singola stampante all'intera rete ed eseguire codice da remoto.

È questo secondo bug a connotare come urgente l'aggiornamento del firmware delle stampanti a rischio, di cui si può trovare l'elenco completo ai due link corrispondenti alle vulnerabilità.

I test condotti da F-Secure

I ricercatori che hanno scoperto i problemi hanno usato a titolo di test la stampante multifunzione HP M725z. Fra le opzioni meno gravi per lo sfruttamento dei bug ci sono quelle di accesso fisico, sfruttando il connettore USB, la porta LAN fisica o l'avvio di una stampa da un dispositivo che è sotto il controllo dell'attaccante o collegato allo stesso segmento di rete della stampante vulnerabile. Terza ipotesi è l'attacco diretto tramite le porte fisiche esposte.

Le ipotesi più preoccupanti, tuttavia, riguardano le opzioni di sfruttamento da remoto. La prima consiste nell'invio di una email di phishig con un allegato dannoso che attiva l'exploit per lo sfruttamento della falla CVE-2021-39238.

La seconda e più probabile secondo gli esperti è l'opzione del Cross-site Printing (XSP), che consiste nell'invio dell'exploit alla stampante direttamente dal browser, utilizzando un HTTP POST alla porta JetDirect 9100/TCP.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici