Omicron protagonista della nuova campagna di phishing a tema COVID

Un test gratuito capace di rilevare se si è positivi alla variante Omicron: è la nuova esca per truffare le vittime e fare furti di identità.

Quando i TG parlano insistentemente di un argomento, aspettatevi di ricevere delle email che lo riguardano. E in quel caso, evitate accuratamente di aprirle. È una norma di autoconservazione che tutti ormai dovrebbero avere imparato in quasi due anni di pandemia. Per chi fosse rimasto indietro: da qualche giorno imperversa la variante Omicron del COVID, e le caselle email cominciano a popolarsi di messaggi a tema.

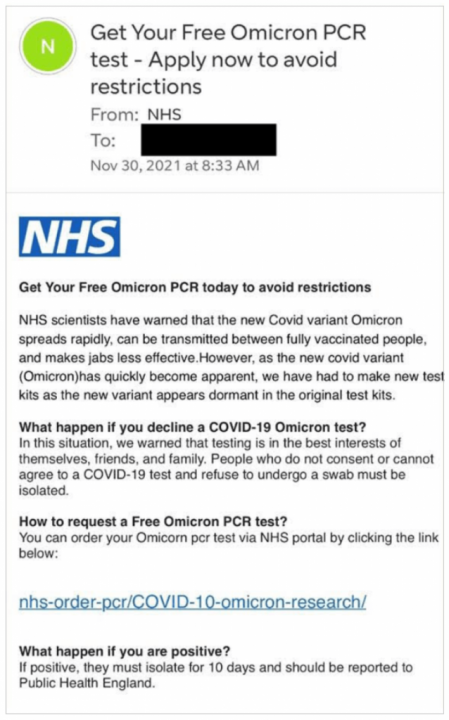

Per ora le vittime prescelte sono i cittadini britannici, bersagliati da comunicazioni provenienti nientemeno che dal National Health Service (NHS), responsabile nazionale dell'assistenza sanitaria del Regno Unito. L'offerta è allettante: un "test Omicron PCR gratuito" che aiuterà i fortunati destinatari a evitare le restrizioni legate alla pandemia introdotte di recente dal Governo britannico.

Secondo la comunicazione truffaldina, la nuova variante Omicron non sarebbe rilevabile con i kit di test utilizzati per le precedenti varianti del COVID-19, quindi quello ci vuole per mettersi l'animo in pace è il kit di test proposto, guarda caso sviluppato proprio a tale scopo.

La truffa ha diverse declinazioni: in alcuni casi l'email contiene un link che rimanda al sito su cui fare richiesta del test, in altri c'è un pulsante che rimanda allo stesso sito. La morale è la stessa: al consumatore che abbocca vengono chieste tutte le informazioni utili per perpetrare un furto di identità: nome completo, data di nascita, indirizzo, cellulare e indirizzo email.

C'è dell'altro. Il test viene pubblicizzato come gratuito, ma è richiesto il pagamento di 1,24 sterline per la spedizione. La cifra è irrisoria, ma il pagamento consentirà ai truffatori di entrare in possesso anche dei dati della carta di credito, con cui portare avanti una truffa finanziaria.

Ovviamente il National Cyber Security Centre non scriverebbe mai una email a un cittadino privato per proporgli un test anti COVID. Così come non lo farebbe mai il Servizio Sanitario Nazionale italiano. I destinatari bene informati non dovrebbero cascare nel tranello già solo per il mittente.

Agli indecisi dovrebbe bastare un controllo banale per sventare la truffa: un'iniziativa del genere dovrebbe essere pubblicizzata sul sito ufficiale dell'ente. Oltre al fatto che se ne parlerebbe negli innumerevoli dibattiti in TV sul COVID.

Dato che le campagne a tema COVID non accennano a diminuire, e in generale seguono l'andamento dei contagi, è bene usare sempre una buona dose di diffidenza. Evitare sempre di cliccare link o scaricare allegati dalle email. Qualsiasi sia il contenuto della comunicazione, verificarlo in maniera indipendente aprendo il proprio browser e accedendo alla pagina dell'ente senza passare da alcun link.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici