Milioni di router a rischio per una falla critica

Router prodotti da Netgear, TP-Link, Tenda, EDiMAX, DLink e Western Digital sono interessati da una vulnerabilità che potrebbe consentire l’esecuzione da remoto di codice nel kernel.

Una vulnerabilità critica minaccia la sicurezza di milioni di router prodotti da Netgear, TP-Link, Tenda, EDiMAX, D-Link e Western Digital. Si tratta di una falla di overflow del buffer di pre-autenticazione, che se sfruttata potrebbe consentire a un attaccante da remoto di eseguire codice nel kernel. A scoprire il problema sono stati i ricercatori di SentinelLabs, che l’hanno segnalata ai produttori e permesso la realizzazione della patch.

La falla, monitorata con la sigla CVE-2021-45608, risiede nel modulo kernel KCodes NetUSB, che permette ai dispositivi remoti di connettersi ai router tramite IP e di accedere a qualsiasi dispositivo USB (stampanti, altoparlanti, webcam e altre periferiche) ad essi connesso, come se fosse fisicamente collegato al sistema locale. Questo passaggio è reso possibile dal protocollo proprietario NetUSB sviluppato da KCodes e concesso in licenza a un gran numero di fornitori, fra cui le aziende sopraccitate.

Tutto è iniziato quando il ricercatore Van Amerongen ha ispezionato un router Netgear e si è reso conto che il modulo del kernel NetUSB era in ascolto sulla porta TCP 20005 sull'IP 0.0.0.0. Significa che in assenza di regole firewall il prodotto era in ascolto sulla WAN e sulla LAN. Il ricercatore ha deciso quindi di testare sul prodotto un exploit che era stato realizzato nel lontano 2015 per un’altra vulnerabilità NetUSB.

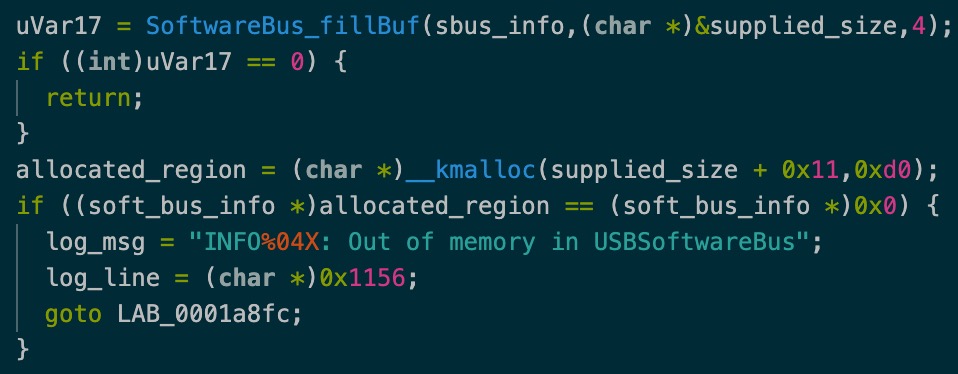

Il segmento di codice vulnerabile nel modulo Kernel

Il segmento di codice vulnerabile nel modulo Kernel

L’exploit ha funzionato, nel senso che ha consentito di creare la condizione di buffer overflow che apre allo sfruttamento da remoto della falla. La questione non poteva essere ignorata dato il numero dei prodotti implicati, quindi il 9 settembre 2021 SentinelLabs ha allertato i produttori coinvolti.

La patch è stata inviata a tutti i fornitori il 4 ottobre. Il 14 dicembre Netgear ha rilasciato un aggiornamento firmware per il dispositivo R6700v3 (versione 1.0.4.122). Sempre Netgear il 20 dicembre ha pubblicato un alert e le patch per i modelli D7800 (versione firmware 1.0.1.68) e R6400v2 (versione firmware 1.0.4.122).

Tutti gli altri fornitori interessati dal bug NetUSB sono a conoscenza della vulnerabilità e l'hanno risolta o sono in procinto di risolverla. Inoltre, secondo SentinelOne al momento non ci sono prove che la falla sia stata attivamente sfruttata. L’unica allerta resta sui modelli che sono attualmente a fine vita, e che potrebbero non beneficiare mai dell’aggiornamento. In questo caso è consigliata l’adozione delle misure di mitigazione dettagliate dal ricercatore sulla pagina ufficiale in cui è esposta la ricerca.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici