Chat di Microsoft Teams usate per distribuire malware

Alzi la mano chi non ha mai condiviso un file sulla chat di Teams. Ora lo fanno anche i cyber criminali, approfittando della fiducia all’interno dei gruppi di lavoro.

Teams, l’app di collaborazione di Microsoft integrata in Office 365, è usata da oltre 270 milioni di utenti. Questo è più che sufficiente per farne un’applicazione bersaglio di attacchi. La novità è che alcuni attaccanti si stanno imbucando nelle chat di Teams per diffondere eseguibili dannosi alle persone che prendono parte alle riunioni.

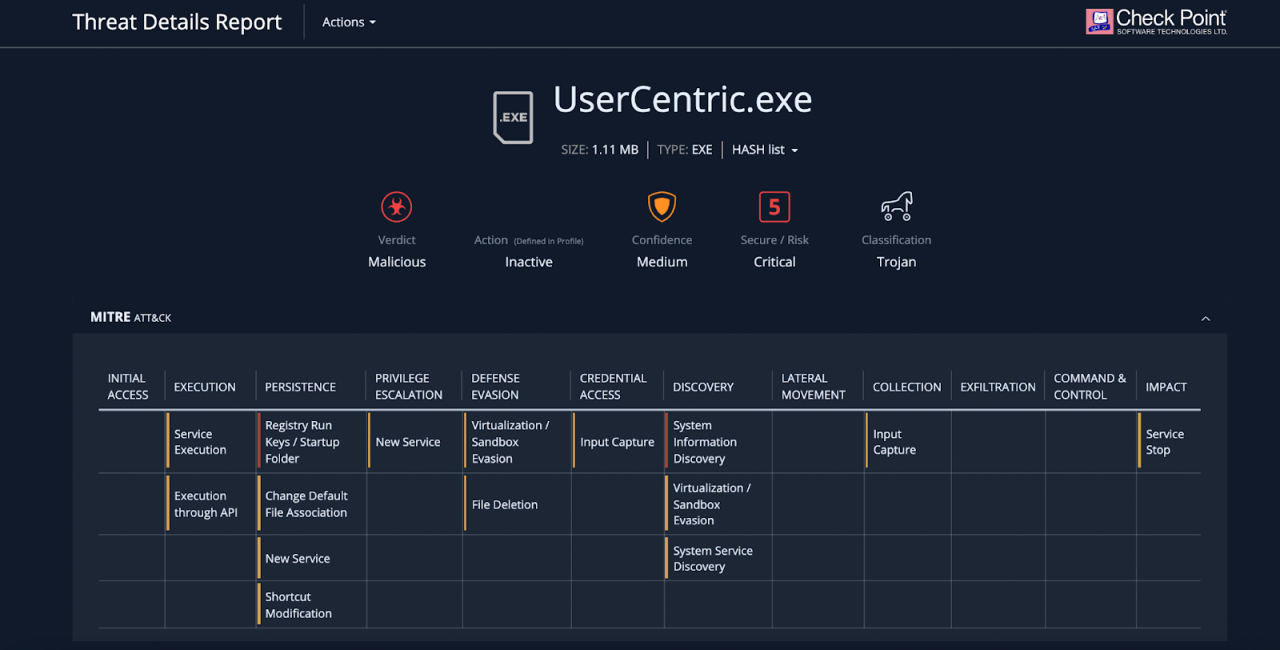

La scoperta è dei ricercatori di Avanan, controllata di Check Point che è specializzata della protezione delle piattaforme di collaborazione. Questo nuovo tipo di attacco ha esordito nel mese di gennaio, e il file dannoso che viene impiegato è un eseguibile che si chiama "User Centric" per indurre gli utenti a eseguirlo. Si tratta di un Trojan, che una volta avviato stabilisce la persistenza e installa sul computer della vittima delle DLL che a loro volta attivano il collegamento con i server di comando e controllo.

I dettagli tecnici dell’attacco sono tuttora sconosciuti. I ricercatori ipotizzano che gli attaccanti inizino la catena di attacco con il furto delle credenziali email o di Microsoft 365 con il phishing per ottenere l’accesso alle chat. L’ipotesi alternativa è un attacco a un fornitore dell’azienda, ma è più complicato e non collima con un attacco che sembra tutto sommato semplice nella sua struttura.

L'analisi automatica del malware mostra che il trojan può stabilire la persistenza tramite le chiavi di esecuzione del registro di Windows, oppure creando una voce nella cartella di avvio del sistema operativo. Fra le funzioni svolte dal trojan c’è la raccolta di informazioni dettagliate sul sistema operativo e sull'hardware del computer su cui viene installato, insieme all’elenco delle patch installate per conoscerne il livello di sicurezza.

Un attacco basato sulla fiducia

Quello descritto è un attacco semplice, che punta sulla fiducia delle vittime per la sua riuscita. Il punto è che i file ricevuti nelle chat di Teams non creano diffidenza da parte dei gruppi di lavoro, che dopo due anni di pandemia usano ormai condividere file senza remore.

La tattica è indicativa delle evoluzioni del cyber crime, e potrebbe presto diventare un metodo d’attacco popolare, per aggirare l’ormai diffusa diffidenza verso gli allegati di posta elettronica, dovuta agli efficaci corsi di formazione a cui sono chiamati i dipendenti.

Non è da escludere un intervento di Microsoft al riguardo, in quanto i ricercatori denunciano che “mancano protezioni predefinite di Teams”, e all’interno dell’app “la scansione di link e file dannosi è limitata".

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici