Router Asus vulnerabili agli attacchi del malware Cyclops Blink

Trend Micro ha scoperto che diversi router domestici di Asus sono vulnerabili a un malware modulare usato da threat actor russi.

Diversi modelli di router Asus sono vulnerabili al malware Cyclops Blink, che è in grado di far ottenere agli attaccanti un accesso persistente al dispositivo, e di conseguenza alle reti compromesse. Impiegato dal gruppo di threat actor Sandworm (monitorato anche come Voodoo Bear, BlackEnergy e TeleBots) che si ritiene sia sponsorizzato dalla Russia, questo malware ha spesso preso di mira in passato vari dispositivi di rete SOHO, come appunto i router.

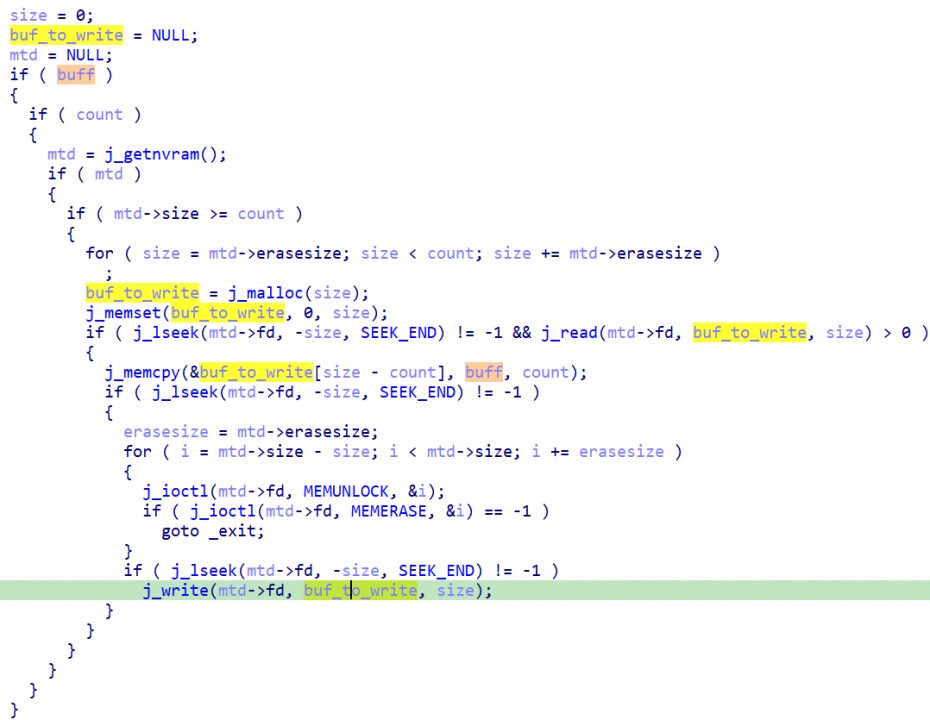

Cyclops Blink è una minaccia modulare, che può essere facilmente aggiornata per indirizzare nuovi dispositivi, aggiornando costantemente la sua portata e attingendo a nuovi pool di hardware sfruttabile. È uno di tali moduli ad avere spinto Trend Micro a lanciare l’allarme relativo ai prodotti Asus. Cyclops Blink, infatti, sarebbe in grado di leggere la memoria flash dei router e collezionare informazioni su file critici, eseguibili, dati e librerie.

Il malware riceve dai server di comando e controllo anche i comandi necessari per stabilire una persistenza permanente, che è possibile grazie al fatto che la memoria flash su cui Cyclops Blink agisce non viene cancellata nemmeno con il ripristino delle impostazioni di fabbrica.

Asus ha pubblicato un elenco di tutti i modelli di router e versioni del firmware che risultano sono vulnerabili agli attacchi Cyclops Blink: GT-AC5300, GT-AC2900, RT-AC5300, RT-AC88U, RT-AC3100, RT-AC86U, RT-AC68U, AC68R, AC68W, AC68P, RT-AC66U_B1, RT-AC3200, RT-AC2900, RT-AC1900P e RT-AC1900P, tutti con release firmare 3.0.0.4.386.xxxx o precedenti. Inoltre, sono vulnerabili i modelli a fine vita (EOL) RT-AC87U, RT-AC66U e RT-AC56U.

Il numero dei modelli è tale da giustificare una preoccupazione per un problema diffuso, da cui nessun utente deve sentirsi al riparo. Inoltre, non è da escludere che in futuro possano essere attaccati i router di altri produttori con la stessa minaccia.

Vale la pena ricordare che Sandworm è uno dei threat actor che nel tempo è stato collegato a pericolosi attacchi cyber come quelli in cui fu impiegato il malware BlackEnergy dietro ai blackout ucraini del 2015 e del 2016 e il ransomware NotPetya.

Asus ha pubblicato una lista di mitigazioni che possono essere adottate per proteggere i dispositivi. Fra queste, il ripristino alle impostazioni di fabbrica, l'aggiornamento alla release firmware più recente, il cambio della password standard di amministrazione e la disattivazione della gestione remota – che è disattivata per impostazione predefinita, ma qualcuno potrebbe averla abilitata.

Infine, chi ha in uso uno dei prodotti a fine vita (EOL) deve prendere coscienza del fatto che non sarà oggetto di aggiornamenti per la sicurezza, quindi è consigliabile l’acquisto di un prodotto recente.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici