Emotet testa nuove tattiche e tecniche

Gli operatori di Emotet avrebbero testato nuove tecniche e tattiche di phishing. Potrebbero essere impiegate in campagne selettive o su larga scala.

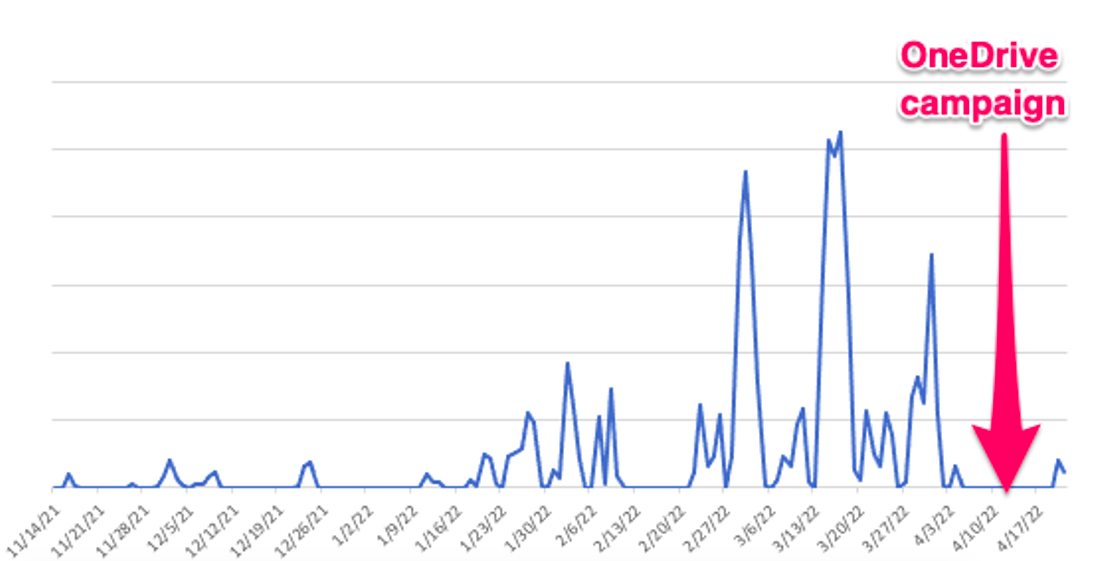

Emotet ha portato avanti per alcuni giorni un’attività a basso volume che potrebbe essere giustificata dai test di nuove tattiche, tecniche e procedure (TTP) su piccola scala prima di adottarle in campagne più ampie o di distribuirle in parallelo con le campagne già programmate. A fare questa deduzione sono gli esperti di Proofpoint, specializzati nell’analisi degli attacchi condotti via email.

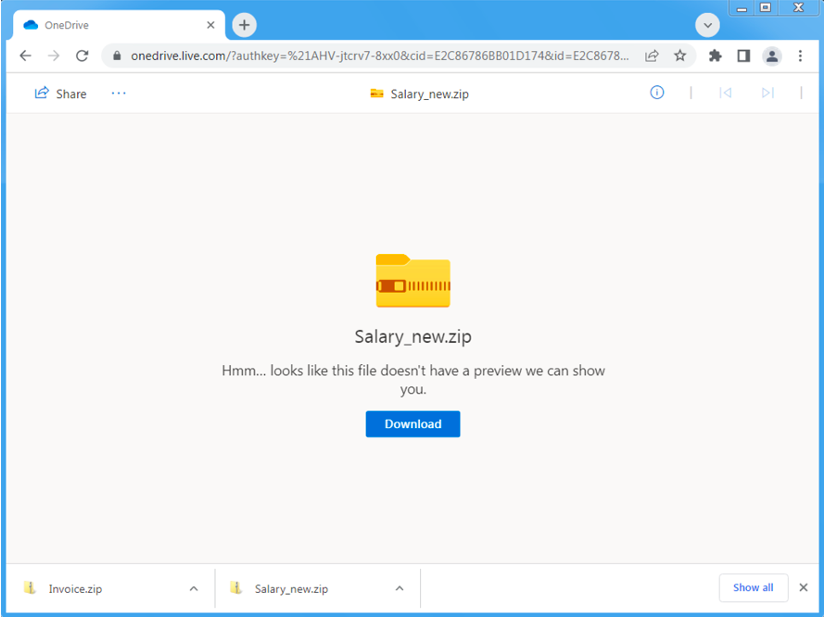

Il campanello d’allarme è stato una serie circoscritta di messaggi che contenevano un URL di OneDrive. Al suo interno c’era un archivio ZIP contenente file XLL, che consegnavano il malware Emotet. Le email, in numero ristretto, provenivano dal modulo spam di Emotet, che però in genere distribuisce campagne email ad alto volume a molti clienti in tutto il mondo. Basti pensare che alcune delle campagne nelle ultime settimane hanno raggiunto un milione di messaggi in totale.

Fra gli altri elementi fuori dall’ordinario c’era appunto l’URL di OneDrive, mentre di solito Emotet fornisce allegati o URL di Microsoft Office. E l'uso di file XLL: tradizionalmente Emotet utilizza documenti Microsoft Excel o Word contenenti macro VBA o XL4. Gli XLL sono invece file DLL (Dynamic Link Library) per Excel, progettati per aumentare la funzionalità dell'applicazione.

Altra stranezza è il fatto che le email sembravano essere compromesse, e che gli archivi zip e i file XLL utilizzavano le stesse esche degli oggetti email, come per esempio "Salary_new.zip". Nel caso specifico dell’esempio, poi, l’archivio zip conteneva quattro copie dello stesso file XLL. L’unica costante è che una volta eseguiti, i file malevoli rilasciavano ed eseguivano Emotet sfruttando la botnet di Epoch 4.

Proofpoint ipotizza che gli operatori abbiano approfittato dello “spring break” tra il 4 aprile 2022 e il 19 aprile 2022, in cui le campagne Emotet erano in pausa, per sviluppare e testare nuovi vettori di attacco, in particolare URL OneDrive e file XLL, in preparazione per il loro utilizzo su una scala più ampia.

Il motivo è la continua ricerca di nuove tecniche che non necessitano dell’abilitazione delle macro, che Microsoft sta disabilitando per default. La decisione della casa di Redmond sta rendendo sempre più difficile per gli attaccanti sfruttare le macro come vettore di infezione, quindi le campagne devono necessariamente cavalcare idee nuove, che è necessario testare.

I ricercatori reputano che dietro a questo lavoro sperimentale ci sia TA542, un gruppo noto anche come Mummy Spider che dal 2014 controlla da vicino il malware Emotet senza affidarlo ad altri threat actor. Quanto scoperto da Proofpoint è importante in ottica preventiva: la nuova attività può rappresentare un distacco dai comportamenti tipici di Emotet e indica che il gruppo sta testando nuove tecniche che potrebbero essere applicate sia su larga scala, sia in attacchi più selettivi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici