Nerbian è un nuovo RAT elusivo che colpisce l’Italia

L’Italia è fra i paesi maggiormente interessati da una campagna malevola orchestrata con un malware basato su librerie open source e dotato di tecniche avanzate di evasione.

È stata battezzata Nerbian la nuova variante di malware scritta nel linguaggio di programmazione Go, che fa uso di diverse librerie open-source Go per condurre attività dannose. La sua diffusione è affidata a campagne di phishing che sfruttano temi legati al Covid-19 e all’Organizzazione Mondiale della Sanità. Due argomenti non certo nuovi, cavalcati da molteplici gruppi a partire dalla prima ondata della pandemia e non ancora del tutto abbandonati.

La scoperta di questa nuova minaccia è opera dei ricercatori di Proofpoint, che riconoscono l’efficacia degli attacchi all’uso di avanzati strumenti anti-analisi e anti-reversione. Il nome Nerbian è dovuto a una funzione che viene nominata nel codice del malware e richiama a Nerbia, luogo immaginario del romanzo Don Chisciotte.

Come si legge nel report ufficiale, questo Remote Access Trojan (RAT) è compilato per sistemi a 64 bit e sfrutta diverse routine di crittografia per eludere l’analisi della rete. Come accennato, uno dei suoi punti di forza è il linguaggio di programmazione Go, che è divenuto uno dei punti di riferimento per i threat actor anche alla luce delle numerose funzionalità open source che mette a disposizione.

La campagna

La campagna è stata osservata per la prima volta il 26 aprile 2022, quando i sistemi di monitoraggio di Proofpoint hanno intercettato malware a basso volume (meno di 100 messaggi) che è stato veicolato via email a più settori. I Paesi più colpiti erano Italia, Spagna e Regno Unito.

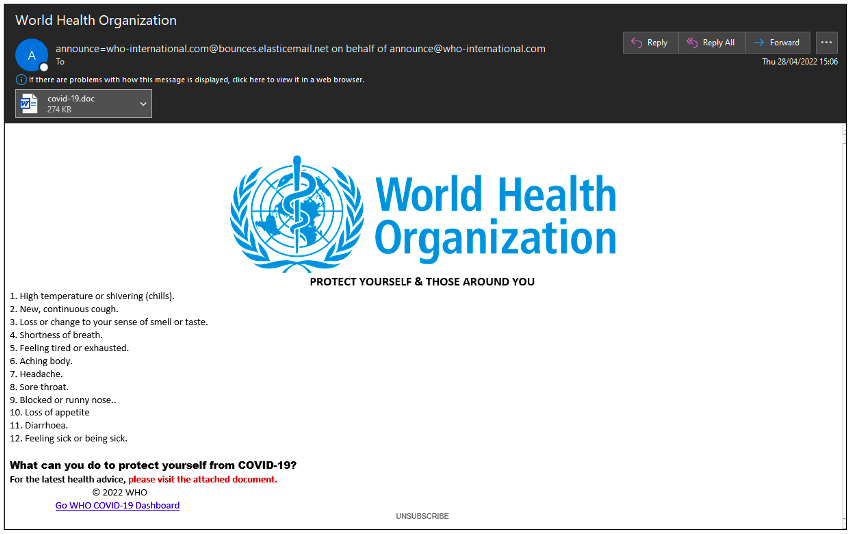

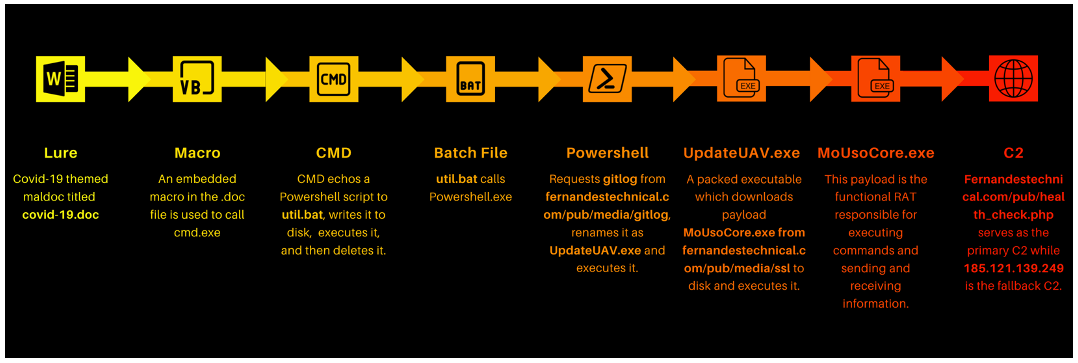

Le esche non erano un inedito: gli attaccanti si spacciavano per l’Organizzazione Mondiale della Sanità (OMS) e promettevano importanti informazioni riguardanti COVID-19. In realtà l’allegato malevolo era un documento Word con macro, talvolta compresso in formato RAR. L’interazione della vittima comportava il download di un file batch che richiamava via web una PowerShell.

A sua volta quest’ultima scaricava un eseguibile a 64 bit che veniva rinominato UpdateUAV.exe e che è scritto in Golang. La dimensione compressa è di 3,5 MB, decompresso occupava 6.6MB. L’analisi di questo file ha rivelato che si tratta di un dropper per il sopraccitato RAT Nerbian. In seguito vengono svolte attività ad hoc per ottenere la persistenza, fra cui la creazione di un'attività pianificata denominata MicrosoftMouseCoreWork che riavvia il payload RAT ogni ora e il dowload di un altro payload denominato MoUsoCore. exe.

Fra le funzioni del RAT molte riguardano impostazioni di configurazione crittografate nel binario stesso: con quali host comunica il malware, con quale frequenza esegue il check-in nei domini C2 e negli indirizzi IP, in quale directory opera, in quali orari, e altro. Sul fronte dell’esfiltrazione di dati, si segnalano la registrazione di sequenze di tasti e gli screenshot, che poi vengono cifrati e inviati al server di comando e controllo.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici