Malware FluBot colpisce dispositivi Android e iOS europei

Uno SMS menzognero istiga le potenziali vittime a scaricare un’app per ascoltare un messaggio vocale. Al suo posto però s’installa il trojan bancario FluBot.

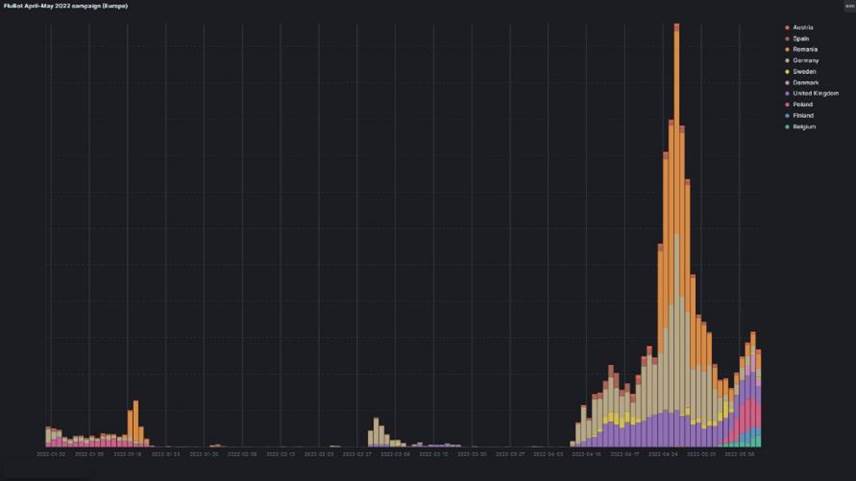

Lo smishing torna a preoccupare l’Europa per via di una nuova campagna che diffonde il malware Flubot. Scovata dai ricercatori di Bitdefender Labs, questa minaccia è rivolta contro i dispositivi Android e iOS ed è in corso dal periodo pasquale, quando furono intercettati i primi attacchi provenienti dalla Romania, e ha registrato picchi significativi durante i mesi di aprile e maggio.

Le tecniche impiegate non sono inedite: come visto in altri casi in passato, le potenziali vittime ricevono un SMS che pubblicizza contenuti falsi architettati per circuire le vittime affinché selezionino un link malevolo. A chi abbocca all’esca e attiva il link viene proposta una schermata con la richiesta di installazione di un'applicazione sconosciuta. Nel caso specifico della campagna di Pasqua, si trattava di una finta app per l’ascolto della segreteria telefonica, architettata ad arte per poter ascoltare il messaggio vocale a cui faceva riferimento l’SMS.

Nella realtà l’applicazione che veniva scaricata e installata era il trojan bancario FluBot, a cui venivano riconosciuti i permessi accordati all’app fasulla: quelli di Accessibilità, che consegnano ai criminali informatici il pieno accesso alle aree di interesse del telefono. A questo punto gli attaccanti potevano collezionare i contatti della vittima e sfruttarli per spedire loro l’SMS ingannevole, così da ampliare il cerchio delle vittime.

Al contempo, i dati del telefono venivano esfiltrati e spediti al server dio comando e controllo degli attaccanti. Una delle insidie di questo attacco è che sfrutta i privilegi di Accessibilità anche per ostacolare la disinstallazione dell'applicazione da parte dell’utente.

Le vittime

Benché gli utenti Android fossero il bersaglio principale della campagna, i ricercatori di Bitdefender hanno rilevato che gli utenti Android e quelli di iPhone hanno ricevuto gli SMS malevoli nella stessa misura. La differenza sostanziale è che FluBot non funziona su iOS.

Questo significa che il resto dell’attacco, così come descritto, non si sviluppa sui prodotti Apple. Tuttavia chi attiva il link da questi dispositivi viene reindirizzato a siti di phishing e a truffe degli abbonamenti. L'esempio che segue mostra una tipica truffa legata ai sondaggi. Le vittime vengono incoraggiate a rispondere ad alcune domande per una ricerca di mercato in cambio di un iPhone 13.

Un recente report di Proofpoint chiarisce che lo smishing è una delle maggiori preoccupazioni dei CISO italiani – al contrario di quelli di altre Nazioni europee. Se questa percezione è corretta, significa che i connazionali devono stare più in guardia degli altri da questa insidia, anche se per ora i criminali informatici hanno attaccato per lo più Germania, Romania, Regno Unito, Polonia, Spagna, Svezia, Austria, Finlandia e Danimarca. Inoltre, Bitdefender non esclude l’eventualità che si possano ripetere altre ondate di attacchi in futuro, alla luce della recrudescenza degli attacchi vista negli ultimi mesi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici