IDC Security Forum 2022: come sta cambiando la security

Le aziende devono sviluppare un’efficace gestione del rischio, essere conformi alle normative e difendersi in maniera proattiva. L’analisi di IDC.

Nell’appuntamento 2022 dell’IDC Security Forum, analisti, esperti del settore e clienti si sono concentrati sull’aspetto dell’evoluzione della sicurezza informatica nel mutato scenario post pandemico e bellico che caratterizza l’anno in corso. Gli argomenti oggetto di dibattito sono ben noti: la trasformazione digitale, i delicati equilibri geopolitici e le nuove modalità di lavoro richiedono una protezione di ultima generazione per risorse e dati aziendali, abbassando la complessità.

Giancarlo Vercellino, Associate Director, Research & Consulting di IDC Italia, ha riassunto l’evoluzione dello scenario in maniera esemplare: “un paio d’anni fa dicevamo che la sicurezza rappresentava un abilitatore fondamentale per i processi di trasformazione digitale. Durante il biennio pandemico abbiamo raccontato come la security fosse diventata l’abilitatore della resilienza digitale. Ora parliamo della sicurezza come punto focale della strategia nazionale”.

La timeline delle minacce cyber dal 1989 al 2021 proposta da Vercellino fa chiaramente comprendere l’evoluzione, con il phishing che negli ultimi anni ha veicolato una percentuale importante degli attacchi. Ma non è l’unico tema sul piatto, perché oltre alle minacce tradizionali e conosciute si sono introdotti nuovi temi che hanno alzato a dismisura le difficoltà di difesa.

Parliamo principalmente della complessità delle informazioni che devono essere gestite, e della visibilità che si riesce ad acquisire anche dentro a processi complessi. Quello che deve capire oggi il security manager è se ha a disposizione abbastanza informazioni per gestire la security, o se ne ha troppe, di cui alcune inutili.

Per non parlare del fatto che l’edge computing ha espanso la superficie di rischio, che ci sono vulnerabilità che vengono scoperte dopo 9 o 10 anni – e di cui Log4J è solo un esempio – mettendo le aziende a rischio di un effetto domino imprevedibile.

In tutto questo come si colloca la figura del security manager? Non bene, constata Vercellino: si sente un bersaglio appeso alla schiena e vive nella consapevolezza che se tutto andrà bene non incasserà complimenti. Al contrario, se qualcosa andrà male gli verranno addebitate tutte le colpe. I problemi sono molti, ma tutti riconducibili a un dato di fatto per nulla gradevole: la capacità di rilevare le minacce diminuisce nel tempo. Ecco, quindi che secondo chi si occupa di security il numero dei falsi postivi aumenta, e che alcune incombenze possono essere automatizzate, ma solo fino a un certo punto.

E si scopre che la percezione del security manager deve uscire dal campo tecnico strettamente inteso, e abbracciare la capacità di analisi che porta al bilanciamento sui costi degli errori. In pratica la stima di quanto costerebbe ciascun errore, in funzione della quale assumersi l’onere delle decisioni strategiche sulla security.

Un’epoca di cambiamenti

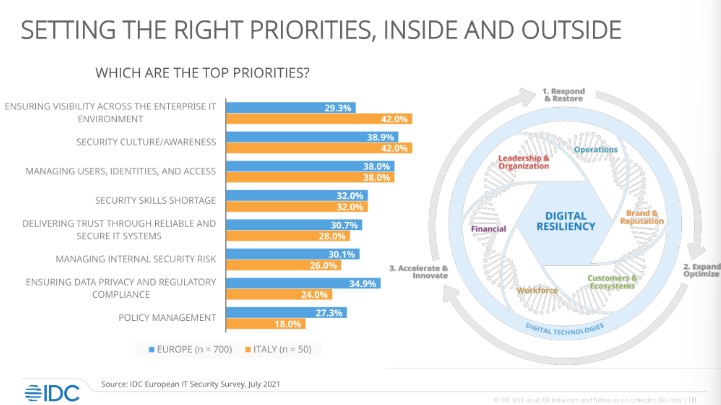

È questo uno dei tanti passaggi che porterà l’attuale figura del security manager a cambiare nel tempo: fra tre anni potremmo ritrovarci a parlare di resilience manager. E le tecnologie ampiamente diffuse potrebbero essere Zero Trust e soluzioni per la gestione del multicloud e dell’hybrid cloud (ampiamente sdoganati) o altre che stanno arrivando o arriveranno nel lungo termine, come quantum e confidential computing. Il paradigma attorno a cui si svilupperà il concetto stesso di security è in piena evoluzione. IDC parla di digital resiliency: che si sviluppa su tre cardini fondamentali: response e restore (risposta automatica che mira a ripristinare la condizione aziendale), expand optimize (capire dove intervenire e come migliorare) e accelerate e innovate (sviluppare capacità di reazione e difesa in modo proattivo).

In questa visione, Zero Trust ha l’importante ruolo della gestione di dati e identità. Quest’ultima non intesa come proprietà individuale, ma come ruolo aziendale e processo di collaborazione professionale. Altro passaggio chiave per l’Italia è la visibilità di quello che si ha in azienda, al contrario dell’Europa in generale, in cui il problema maggiore è la formalizzazione del framework.

Il tutto si potrà ottenere con quella collaborazione che gli esperti di settore auspicano da tempo non solo fra pubblico e privato, ma anche e soprattutto fra tutti i comparti aziendali, perché alla fine la sicurezza è un obiettivo comune.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici