Ransomware: il consolidamento potrebbe favorire la difesa

Il modello ramsomware-as-a-service sta favorendo un consolidamento delle attività legate al ransomware attorno alle competenze chiave di pochi gruppi potenti. Potrebbe essere un tallone d’Achille del cybercrime.

Il ransomware continua a tenere banco fra le minacce più temute dalle aziende, ma ci sono dei cambiamenti in atto che potrebbero favorire una difesa più efficace. Questo non significa che nel medio e lungo termine non ci sarà più un problema ransomware, o che sarà di facile gestione. Piuttosto, che una svolta positiva, per quanto complicata e tutt’altro che facile da portare a casa, non è da escludere.

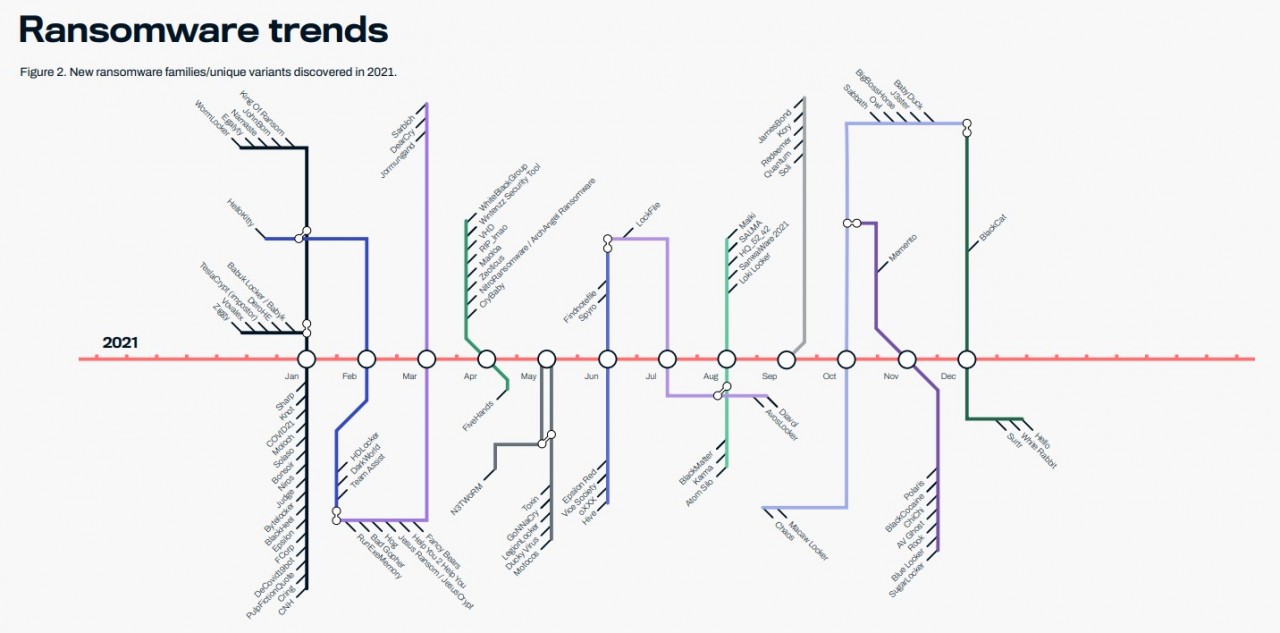

Il dato centrale di partenza è contenuto nell’ultimo report di aggiornamento sulle minacce di WithSecure, da cui risulta che il numero di nuove famiglie di ransomware e di varianti uniche scoperte dai ricercatori nel 2021 è diminuito significativamente rispetto agli anni precedenti. Secondo gli esperti potrebbe essere sintomo del fatto che i threat actor stanno consolidando le proprie attività attorno a competenze chiave.

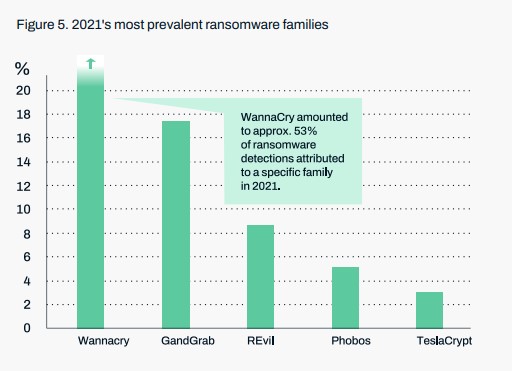

Detto in maniera più esplicita, il consolidamento del ben noto modello ransomware-as-a-service potrebbe portare i principali fornitori RaaS ad affermarsi come anelli cruciali nelle supply chain dei threat actor. Del resto, è l’ecosistema criminale stesso a suggerire questa probabilità, dato che pochi gruppi molto potenti ed economicamente ricchi stanno dominando la scena.

Da qui l’idea, suggerita da Christine Bejerasco, Chief Technology Officer di WithSecure: “se riuscissimo a spezzare questi legami, neutralizzando questi importanti fornitori, potremmo sconvolgere l'ecosistema e dare un po' di sollievo ai difensori, almeno per un po' di tempo”. In sostanza, Bejerasco propone di rispondere al cyber crime rivolgendogli contro le sue stesse armi.

Qualcuno ricorderà l’interessante parallelo fra le strategie belliche e i supply chain attack proposto tempo fa da Justin Fier, Director of Cyber Intelligence & Analytics di Darktrace: interrompere il sistema di approvvigionamento del nemico per metterlo in ginocchio. Vi si sono ispirati gli attaccanti con SolarWinds, Kaseya e altri. Se i difensori riuscissero a fare altrettanto con le famiglie ransomware prevalenti, si potrebbe ottenere un effetto domino simile.

Qual è l’ostacolo a un piano del genere? Come sottolinea la stessa Bejerasco, la svolta contro i gruppi ransomware è complicata. È necessario che le organizzazioni, i mercati e i Paesi adottino un approccio di co-security al problema. Un obiettivo ambizioso più volte rincorso, ma ancora in fase di sviluppo. Se l’idea di base è condivisibile e l’impegno di tutti indubbio, la trasposizione fra digitale e analogico non lo è altrettanto. “A differenza delle autorità – argomenta Bejerasco - i threat actor possono operare impunemente oltre confine, il che costituisce un vantaggio”.

Che fare, quindi? La strada da seguire per chi deve difendere le aziende è sempre la stessa: comprendere i risultati organizzativi o aziendali che desiderano e progettare di conseguenza misure di sicurezza informatica a supporto. Da qui, identificare i rischi per tali risultati, le risorse digitali esposte a tali rischi e le potenziali minacce informatiche che tali risorse devono affrontare. Ultimo passaggio è poi quello di progettare una strategia di sicurezza informatica che l'intera organizzazione può sostenere a protezione degli obiettivi da raggiungere.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici