Obiettivi UE nel mirino di un APT: Russia o Nord Corea?

Una campagna sofisticata in Europa ha attirato l’attenzione dei ricercatori. L’autore potrebbe essere un APT nordcoreano o uno russo che tenta di imitarlo per confondere le acque.

Varie organizzazioni in diversi paesi europei sono vittime di attacchi da parte di un gruppo APT che sfrutta il trojan di accesso remoto noto come Konni per stabilire la persistenza e attuare una escalation dei privilegi sull'host infetto. La campagna, denominata STIFF#BIZON, è ancora in corso ed è monitorata dai ricercatori di sicurezza di Securonix Threat Research, che per la sofisticazione delle tecniche impiegate hanno subito pensato a un gruppo sponsorizzato da uno stato nazionale.

La presenza di Konni conduce alla Corea del Nord, dato che è stato associato ad attacchi informatici nordcoreani fin dal 2014. Konni è anche il nome di un threat actor meglio noto con la sigla APT37, spesso impegnato in campagne ai danni di enti diplomatici russi. A questo giro, invece, sono finiti nel mirino Repubblica Ceca e Polonia, oltre ad altri paesi del Vecchio Continente non meglio precisati.

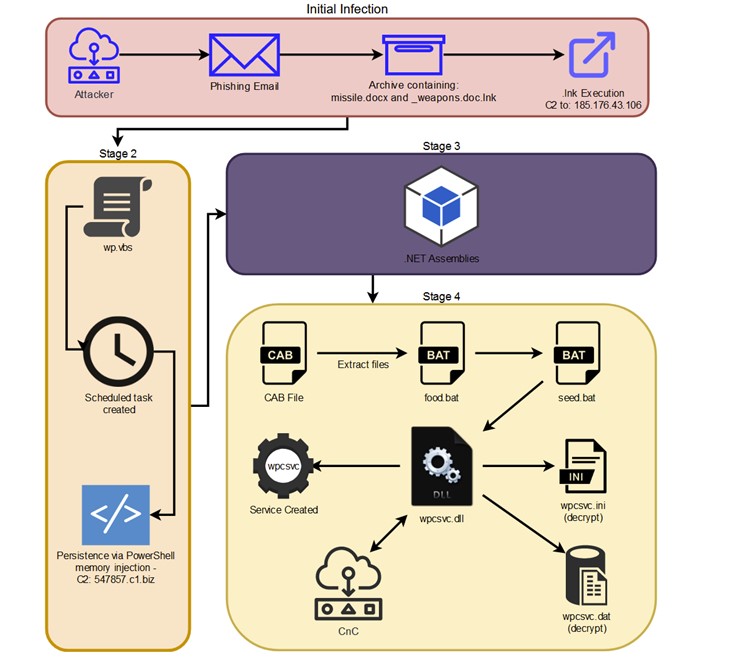

Nel caso specifico di STIFF#BIZON la kill chain inizia con una email di phishing con un allegato Word (missile.docx) e un file di collegamento a Windows (_weapons.doc.lnk.lnk). Se il destinatario apre il file LNK, involontariamente attua l’esecuzione del codice che richiama lo script PowerShell con codifica base64 nascosto nel file DOCX. L’attacco è iniziato: viene stabilita la comunicazione con il server di comando e controllo.

In questa fase dell'attacco, l'attaccante è già in grado di fare screenshot delle schermate ed esfiltrale in formato GZIP, di scaricare le chiavi per decifrare il database dei cookie (utile per il bypass dell’MFA), di estrarre le credenziali salvate dai browser Web e di avviare una shell interattiva remota in grado di eseguire comandi ogni 10 secondi.

Inoltre, gli attaccanti avviano il download di file aggiuntivi, fra cui le DLL che andranno a rimpiazzare le librerie di servizi Windows legittime come "wpcsvc" in System32, così da permettere l'esecuzione di comandi con privilegi utente più elevati.

Le indagini su un attacco incappano spesso in tentativi più o meno sofisticati di depistare gli investigatori o confondere loro le idee, soprattutto quando gli attori in causa sono sponsorizzati dagli stati nazionali. Nella campagna STIFF#BIZON l’errata attribuzione sembra un rischio molto elevato. Come accennato sopra, gli strumenti e le metodologie sembrano far puntare alla Corea del Nord. Tuttavia, gli esperti sospettano che possa esserci lo zampino di APT28, il famigerato gruppo APT russo conosciuto anche come FancyBear.

A generare il sospetto è l’apparente correlazione diretta tra indirizzi IP, provider di hosting e nomi host rilevati in questa campagna, e quelli storici di FancyBear. Gli autori dello studio stanno ancora indagando, consapevoli del fatto che non sarebbe raro incappare in un APT che imita i TTP di gruppi sponsorizzati da altre nazioni coprire le proprie tracce.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici