1,2 milioni di attacchi ransomware al mese nell’ultimo anno

L’analisi di Barracuda Networks sullo stato del ransomware negli ultimi 12 mesi evidenzia i settori più colpiti e le vulnerabilità più sfruttate, in primis la VPN.

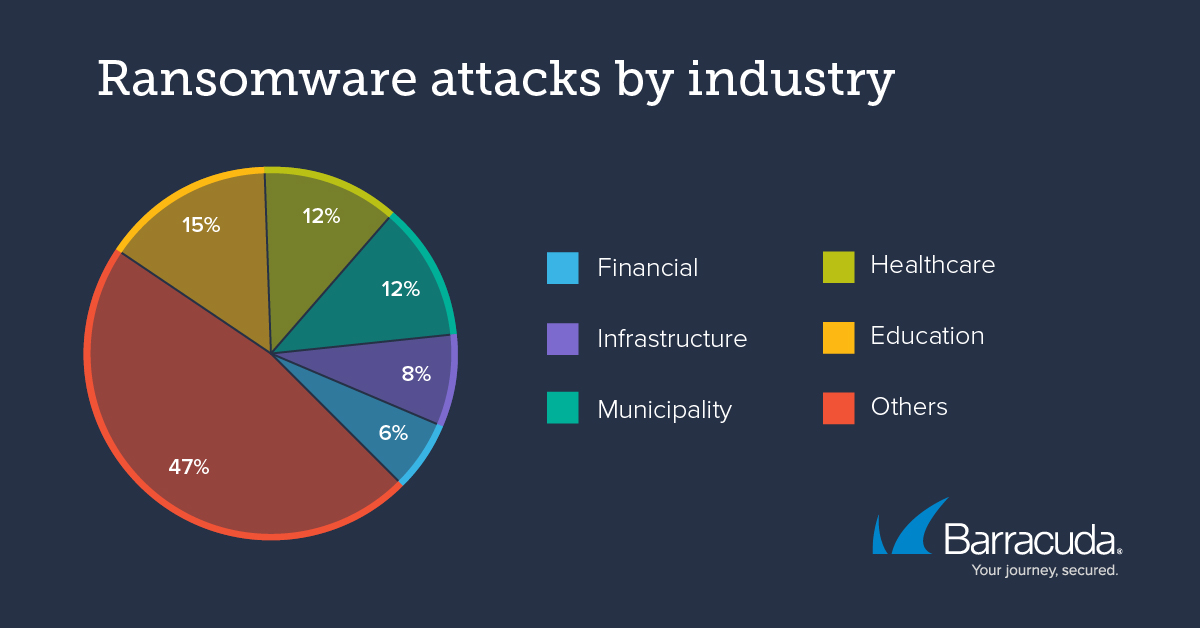

Nel periodo fra agosto 2021 e luglio 2022 gli attacchi ransomware hanno raggiunto il picco di 1,2 milioni al mese. Gli obiettivi predominanti sono ancora i cinque settori chiave di istruzione (15%), pubblica amministrazione locale (12%), sanità (12%), infrastrutture (8%) e servizi finanziari (6%). Per comprendere le proporzioni, gli attacchi alle pubbliche amministrazioni locali sono aumentati solo marginalmente, mentre quelli contro il settore dell’istruzione sono più che raddoppiati e quelli contro sanità e finanza sono triplicati.

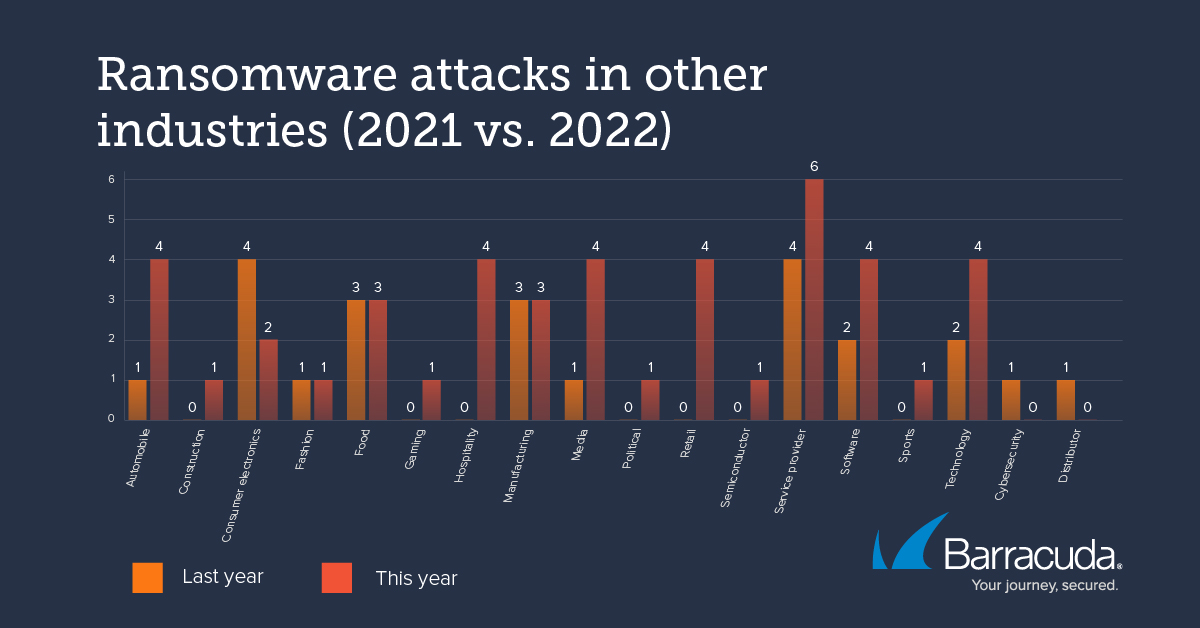

Nel periodo in esame gli esperti hanno identificato anche un picco nel numero di attacchi rivolti contro i service provider. In linea generale la categoria maggiormente colpita è quella dei servizi, sia che si tratti si servizi IT o altri servizi aziendali. Il motivo è che chi eroga servizi beneficia sovente dell’accesso ai sistemi dei propri clienti, che è proprio che cercano i criminali informatici. Fra i settori più gettonati seguono inoltre auto, hospitality, media, retail software e tecnologia.

Sono questi alcuni dei dati contenuti nel report annuale sul ransomware appena pubblicato da Barracuda Networks, da cui risulta anche che gli attacchi relativi alle infrastrutture sono quadruplicati: è da leggere come un segnale del fatto che i criminali informatici intendono infliggere danni maggiori, oltre a causare un impatto immediato e diretto sulla vittima.

Ultimo ma non meno importante, anche le aziende di cybersecurity sono ormai un target su cui il cybercrime investe. Cercare di indebolire le difese, o entrare in possesso dei codici sorgente delle soluzioni di security è una tattica per preparare il terreno a nuovi e più micidiali attacchi.

Nonostante i numeri elevati del fenomeno ransomware, resta il problema che la maggior parte degli attacchi ransomware non viene resa pubblica. Molte vittime preferiscono non comunicare di essere state colpite per cercare di evitare danni d’immagine. Quanto alla natura degli attacchi, sono spesso sofisticati ed estremamente difficili da gestire per le piccole imprese.

Barracuda denuncia anche che nel periodo in esame sono stati registrasti ancora troppi attacchi perpetrati tramite connessioni VPN mal protette: una vulnerabilità che dopo l’esperienza dei lockdown dovrebbe essere del tutto chiusa, dato che le aziende hanno avuto tutto il tempo per migliorare le proprie policy di accesso. Nel report ci sono anche delle notizie positive, come il calo del numero di vittime che paga il riscatto, a fronte di un maggior numero di aziende che riesce a fronteggiare gli incidenti senza interrompere la business continuity, soprattutto nell’ambito delle infrastrutture critiche.

Negli attacchi analizzati da Barracuda ci sono anche quattro costanti: la prima è il tentativo di sfruttamento della VPN (alla luce di quanto scritto sopra è facile capirne il motivo). Le credenziali vengono rubate tramite attacchi di phishing o acquistate sul dark web. Gli attacchi non sono un evento di un giorno o di una settimana, vengono effettuati per più mesi. Le credenziali Single Sign-On possono dare accesso a più applicazioni e servizi utilizzando un unico set di credenziali di accesso, per questo sono soprannominate “le chiavi del regno” e sono molto ambite dai criminali informatici.

A seguito delle informazioni rilevate, Barracuda reputa essenziale che i fornitori di soluzioni di sicurezza creino prodotti facili da usare e implementare, a prescindere dalle dimensioni dall’azienda. Inoltre, le più sofisticate tecnologie di sicurezza dovrebbero essere disponibili as-a-service in modo che le aziende di ogni dimensione possano proteggersi dalle minacce in continua evoluzione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici