Windows blocca gli attacchi brute force agli account di amministratore

Un nuovo criterio di gruppo permette di bloccare automaticamente gli account dopo 10 tentativi di accesso non riusciti, su tutte le versioni di Windows su cui è installato l’update di ottobre 2022.

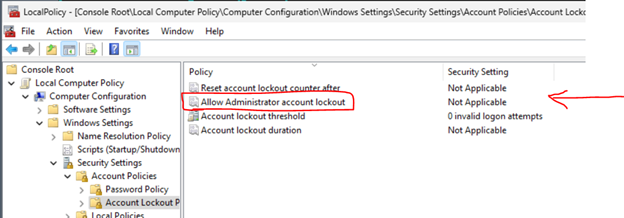

Gli account di amministratore sono da tempo l’oggetto del desiderio dei cyber criminali e molti gruppi ransomware scatenano attacchi brute force per impossessarsene. Per chiudere questa via di accesso Microsoft ha annunciato che gli amministratori IT possono ora configurare qualsiasi sistema Windows (purché siano installati gli aggiornamenti cumulativi dell’ottobre 2022 o successivi) per bloccare automaticamente, tramite un criterio di gruppo, gli attacchi brute force rivolti agli account degli amministratori locali.

La stessa politica di gruppo era già attiva da luglio per impostazione predefinita sulle ultime build di Windows 11. Su questi sistemi, se il criterio è attivato, vengono automaticamente bloccati gli account utente (compresi quelli di amministratore) per 10 minuti dopo 10 tentativi di accesso non riusciti.

Il criterio Consenti blocco account amministratore è abilitato per impostazione predefinita in tutti i computer che eseguono Windows 11 22H2 o in quelli in cui sono stati installati gli aggiornamenti cumulativi di Windows di ottobre 2022 prima della configurazione iniziale, ossia quando il database SAM (Security Account Manager) in cui viene archiviata la password degli utenti viene creato per la prima volta.

Sempre nell’ottica di tutelare al meglio gli account di amministratore, è inoltre previsto che il sistema accetti per loro solo password complesse che devono includere almeno tre dei quattro tipi di caratteri di base (minuscolo, maiuscolo, numeri e simboli). Più la password è lunga e complessa, infatti, più un attacco brute force (che oggi è piuttosto banale da realizzare) impiega tempo e spreca tentativi andati a vuoto.

Questa decisione si inserisce all’interno del più ampio quadro di provvedimenti che Microsoft sta adottando per ridurre progressivamente la superficie di attacco abusata dagli operatori ransomware intenzionati a violare i sistemi Windows. Gli altri grande progresso in questo senso sono stati segnati dalla decisione di bloccare automaticamente le macro di Office nei documenti scaricati e applicare l'autenticazione a più fattori (MFA) nei tenant di Azure AD.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici