Phishing in Italia: il 79% delle aziende ha subito almeno un attacco

Tattiche nuove e collaudate si affiancano per garantire elevati tassi di successo degli attacchi di phishing.

I ricatti dei ransomware continuano a seminare il panico, gli utenti continuano ad abboccare alle esche del phishing, gli attacchi BEC imperversano: sono alcuni degli argomenti protagonisti del report annuale State of the Phish edito da Proofpoint, in cui l’azienda specializzata della protezione delle email analizza sia le tattiche emergenti sia quelle già collaudate, calcolandone l’impatto. Di particolare interesse è il focus sull’Italia, in cui ci concentriamo in questo articolo.

Phishing

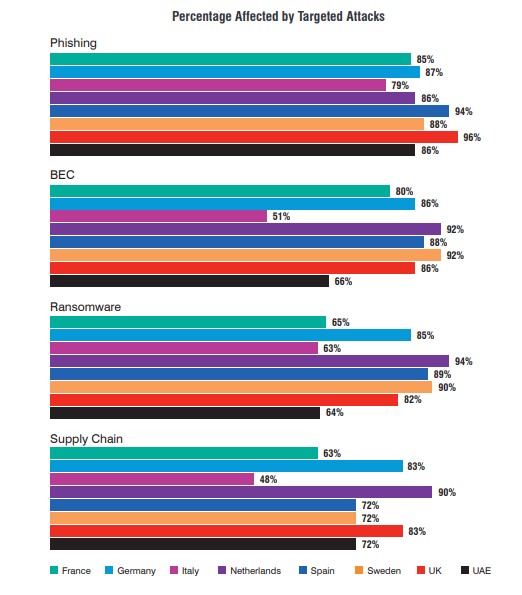

Tra le aziende italiane che hanno subito tentativi di attacchi phishing via email lo scorso anno, il 79% ne ha registrato almeno uno di successo, con il 7% che ha riportato perdite finanziarie dirette come risultato. Gli attacchi più diffusi sono stati quelli di impersonificazione del marchio, BEC e ransomware, ma è cresciuto anche l’impiego di metodi di attacco meno familiari per infiltrarsi in azienda.

Fra le novità si segnalano gli attacchi telephone-oriented e i proxy di phishing adversary-in-the-middle (AitM) che bypassano l’autenticazione multi-fattore. Una peculiarità di questi attacchi è che mostrano all’utente la vera pagina di login dell’organizzazione, che in molti casi è quella di Microsoft 365. Gli esperti di Proofpoint segnalano che in entrambi i casi si tratta di tecniche sono state utilizzate per anni negli attacchi mirati. La novità è che nel 2022 sono state implementate su larga scala.

Partiamo proprio con l’impersonificazione del marchio. Nel 2022 Proofpoint ha osservato quasi 1.600 campagne di abuso del marchio. Microsoft è stato il più abusato, con oltre 30 milioni di messaggi che utilizzavano il suo brand o presentavano un prodotto come Office o OneDrive. Seguono Google, Amazon, DHL, Adobe e DocuSign.

Gli esperti allertano sul fatto che il 47% dei dipendenti italiani ritenga che una email sia sicura quando contiene un marchio familiare e che il 71% pensi che un indirizzo email corrisponda sempre al sito web del brand. È un pericoloso indicatore della mancanza di cultura cyber nel nostro Paese, e della necessità di investire in formazione continua per tutto il personale, in tutte le aziende fino ad abbracciare anche l’utenza privata e gli studenti.

Ransomware

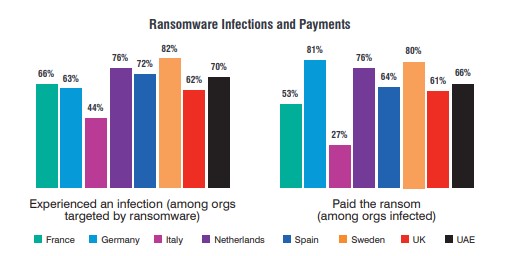

Come noto, la email di phishing è quasi sempre il primo anello della catena di attacco ransomware. Per questo nella casistica del phishing rientrano i riscatti ransomware, con la riconferma di una informazione poco costruttiva: la maggior parte delle aziende italiane attaccate da un ransomware ha pagato il riscatto, e molte lo hanno fatto più di una volta. La proporzione del problema è enorme se si pensa che – sempre secondo i dati di Proofpoint - il 63% delle organizzazioni italiane ha subito un tentativo di attacco ransomware nell’ultimo anno, e per il 44% è stato di successo.

L’elevata propensione al pagamento è probabilmente dovuta al fatto che la stragrande maggioranza delle vittime (82%) ha stipulato una polizza di assicurazione cyber per gli attacchi ransomware e oltre la metà degli assicuratori è disposta a pagare il riscatto in parte o per intero (68%). Tuttavia, resta il fatto che nella stragrande maggioranza dei casi pagare (quindi finanziare il cybercrime) non paga: solo il 38% delle aziende che ha pagato il riscatto ha riacquisito l’accesso ai propri dati.

Frosi e attacchi complessi

Sul fronte BEC, lo scorso anno il 51% delle organizzazioni italiane ha segnalato almeno un attacco. Ci sono però attacchi più difficili da individuare e segnalare perché meno noti. Proofpoint ha monitorato più di 600.000 attacchi TOAD (phishing telephone-oriented) al giorno, che consistono nella realizzazione di email che incitano i destinatari a iniziare una conversazione al telefono con gli attaccanti tramite “call center” fasulli. In costante aumento da fine 2021, quando questa tecnica è apparsa per la prima volta.

Attenzione infine agli attacchi capaci di aggirare l’autenticazione a più fattori (MFA): sono all’ordine del giorno da quanto molti fornitori di phishing-as-a-service che hanno incluso strumenti AitM nei propri kit di phishing pronti all’uso.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici