PoC per falla RCE critica di Microsoft Word, urgente installare la patch

Una falla critica di Word corretta nell’ultimo Patch Tuesday potrebbe essere presto sfruttata ora che il codice PoC è pubblico.

È stato pubblicato nel fine settimana il codice Proof of Concept che sfrutta una falla di Microsoft Word corretta nel corso del Patch Tuesday di febbraio 2023. La falla riguarda la libreria wwlib.dll di Office e il suo sfruttamento consentirebbe a un attaccante di eseguire codice da remoto con gli stessi privilegi della vittima. La criticità di questo bug è esplicitata dal punteggio CVSS assegnato, che è pari a 9.8 su 10 per via del fatto che la complessità dell’attacco necessario per sfruttarlo è bassa, non occorrono privilegi né l’interazione della vittima.

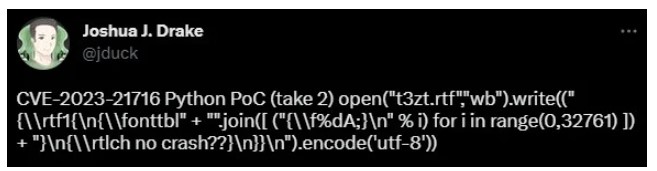

Il PoC, delle dimensioni di un tweet, è stato creato dal ricercatore di sicurezza che lo scorso anno ha scoperto la falla e l’ha notificata a Microsoft insieme al codice che ne mostra la semplicità di sfruttamento. Eticamente, il ricercatore ha atteso la divulgazione della patch per pubblicare il suo lavoro. Nell’esempio che ha creato, un attaccante sviluppa una classica catena di attacco che parte con una email di phishing che deposita sul computer della vittima il codice malevolo mediante allegato RFT infetto. Una curiosità è che il codice che ha realizzato è talmente breve da porter stare in un tweet:

Da notare che le vulnerabilità critiche come quella in oggetto attirano spesso l'attenzione dei cyber criminali. In genere, una volta pubblicato il codice PoC gli attaccanti iniziano a lavorarci forti del fatto che è più semplice modificare un PoC piuttosto che creare un exploit da zero. Nel caso specifico di questo PoC il ricercatore è stato astuto, perché sembra che abbia solo mostrato la possibilità di sfruttamento, senza di fatto arrivare a farlo, quindi trasformare il suo codice in un exploit in piena regola potrebbe essere molto laborioso e difficile.

D’altro canto è doveroso eccedere nella prudenza, perché questa falla RCE di Microsoft Word ha le carte in regola per consentire una distribuzione di malware su larga scala. Per intenderci, potrebbe sortire lo stesso effetto della vulnerabilità di Microsoft Excel Equation Editor ampiamente sfruttata in migliaia di campagne.

È quindi fortemente caldeggiata l’installazione della patch pubblicata da Microsoft, e solo in caso di impossibilità optare per la misura di mitigazione consigliata, che consiste nella lettura delle email solo in formato testo normale. Mitigazione alternativa e forse più semplice da applicare è l’abilitazione dei criteri di blocco dei file di Microsoft Office, che impediscono alle app di Office di aprire documenti RTF di origine sconosciuta o non attendibile. Tale opzione prescinde dalla modifica del registro di Windows e porta con sé dei rischi qualora l'editor del registro venga usato in modo errato.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici