Ransomware in Italia: troppe vittime pagano i riscatti

Pagare il riscatto richiesto aumenta i costi di ripristino e i tempi di recupero, ma oltre la metà delle vittime in Italia continua a cedere ai ricatti.

È un fiume di dati quello che scaturisce dal The State of Ransomware Report 2023 redatto da Sophos, che fa il punto su riscatti, vittime, catene di attacco e tutto ciò che orbita attorno alla complessa macchina degli attacchi ransomware. Il report fornisce una visione d’insieme a livello globale, ma a differenza di molti altri ha una parte corposa che riguarda l’Italia e che vale la pena analizzare con priorità.

Il ransomware in Italia

Prima di tutto Sophos fornisce una visione d’insieme di quello che è accaduto nel Belpaese: dai dati risulta che nell’ultimo anno il 65% delle aziende italiane è stato colpito da ransomware, una percentuale in aumento rispetto al 61% dell’anno precedente. Il 64% degli attacchi ha portato alla cifratura dei dati, che è un risultato significativamente inferiore alla media globale del 76%. I dati sono stati rubati nel 27% degli attacchi in cui questi erano criptati, il che significa che presumibilmente le vittime sono state sottoposte a un doppio riscatto.

A favorire maggiormente gli attacchi sono state le vulnerabilità informatiche, che i cyber criminali hanno sfruttato nel 30% degli incidenti. La seconda causa di attacco più frequente riguarda le credenziali compromesse, chiamate in causa nel 28% degli attacchi.

Passiamo alla fase post attacco, dove i dati danno la misura della preparazione in tema di IR e DR. Il primo dato è positivo: il 93% delle aziende italiane i cui dati sono stati cifrati ha recuperato i dati. il risultato è leggermente inferiore alla media globale (97%) ma non è male. Il 16% delle aziende nostrane ha utilizzato vari metodi di recupero in parallelo, di cui il più diffuso è stato il restore dal backup.

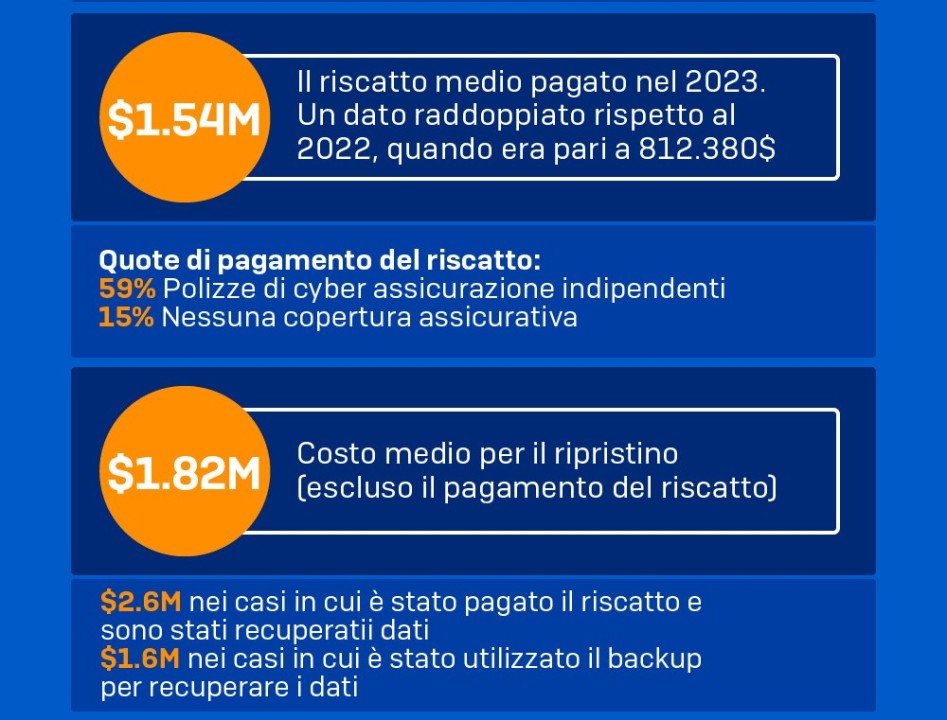

Il problema è che nonostante le controindicazioni, il 56% delle aziende italiane che ha subito la cifratura dei dati ha pagato il riscatto. La percentuale è in aumento sia rispetto al 43% del 2022 sia in confronto con la media globale del 2023 che è del 47%.

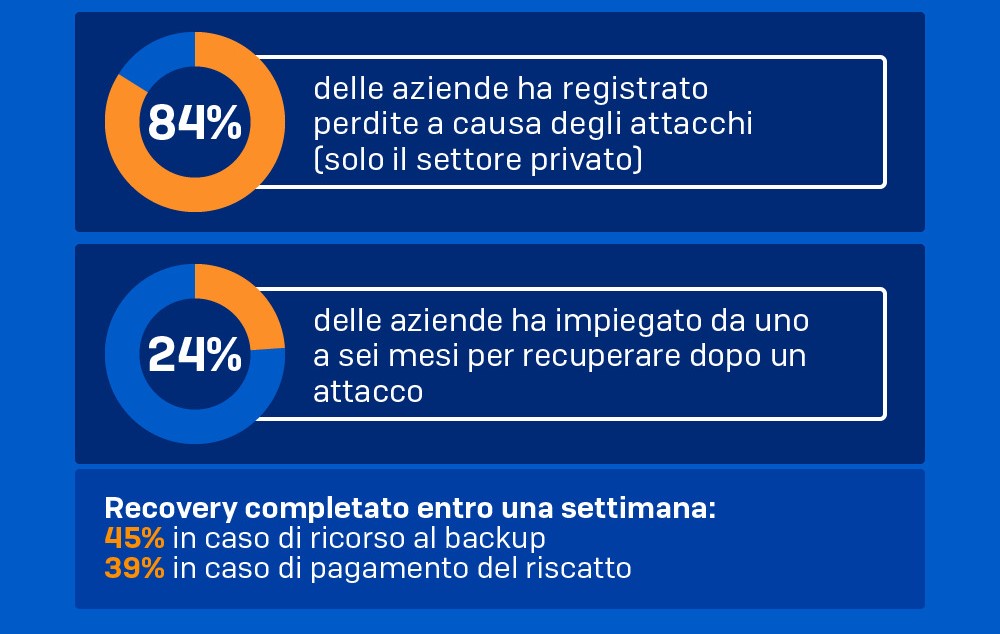

A prescindere dal riscatto, i dati confermano che subire un attacco di questo tipo comporta spese enormi: la spesa media sostenuta dalle vittime italiane per riprendersi è stata di 2,40 milioni di dollari, compresi i costi di inattività, il tempo dedicato alle persone, il costo dei dispositivi, il costo della rete, le opportunità perse, eccetera. Inoltre, il 75% delle aziende italiane del settore privato ammette una perdita di fatturato, e il 64% dichiara un tempo di ripresa dell’operatività di circa una settimana. Non tutti sono stati così celeri: il 19% dichiara di avere impiegato circa un mese, mentre il 16% ha impiegato tra uno e sei mesi per tornare pienamente operativo.

Considerazioni generali

Ci sono poi alcune considerazioni globali di particolare interesse. Per esempio, il fatto che le aziende che hanno pagato il riscatto hanno di fatto raddoppiato i costi del ripristino (750.000 dollari in costi di recupero contro i 375.000 dollari delle aziende che hanno ripristinato i dati tramite il proprio backup). Inoltre, il pagamento del riscatto ha implicato mediamente tempi di recupero più lunghi: il 45% delle realtà che hanno utilizzato i backup ha recuperato i dati entro una settimana, rispetto al 39% di quelle che hanno pagato il riscatto. Il settore più colpito è stato quello dell’istruzione, dove si contano vittime nel 79% degli istituti di istruzione superiore e nell'80% di quelli di grado inferiore.

Non ultimo, sebbene la percentuale di vittime sia in linea con quella dello scorso anno, è in forte crescita quella delle percentuali di cifratura. Questo indica che i gruppi ransomware hanno perfezionato le proprie tecniche accelerando gli attacchi per ridurre il tempo di reazione a disposizione delle vittime. Motivo in più per concentrarsi sulla prevenzione anziché sulla reazione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici