500.000 documenti finanziari online senza protezioni

Un gruppo di ricercatori ha scovato online un database non protetto che includeva 500.000 documenti finanziari e commerciali altamente sensibili. Un altro caso di incuria che potrebbe costare caro all'azienda che lo gestiva.

Un database AWS S3 non protetto ha esposto 500.000 documenti finanziari e commerciali altamente sensibili. Le aziende coinvolte sono Advantage Capital Funding e Argus Capital Funding, finanziarie che probabilmente fanno capo alla stessa realtà industriale. L'ammontare dei dati esposti è di 425 GB. Erano legati all'app MCA Wizard per iOS e Android, che non è più scaricabile. A scoprire l'accaduto sono stati i ricercatori della società di sicurezza vpnMentor.

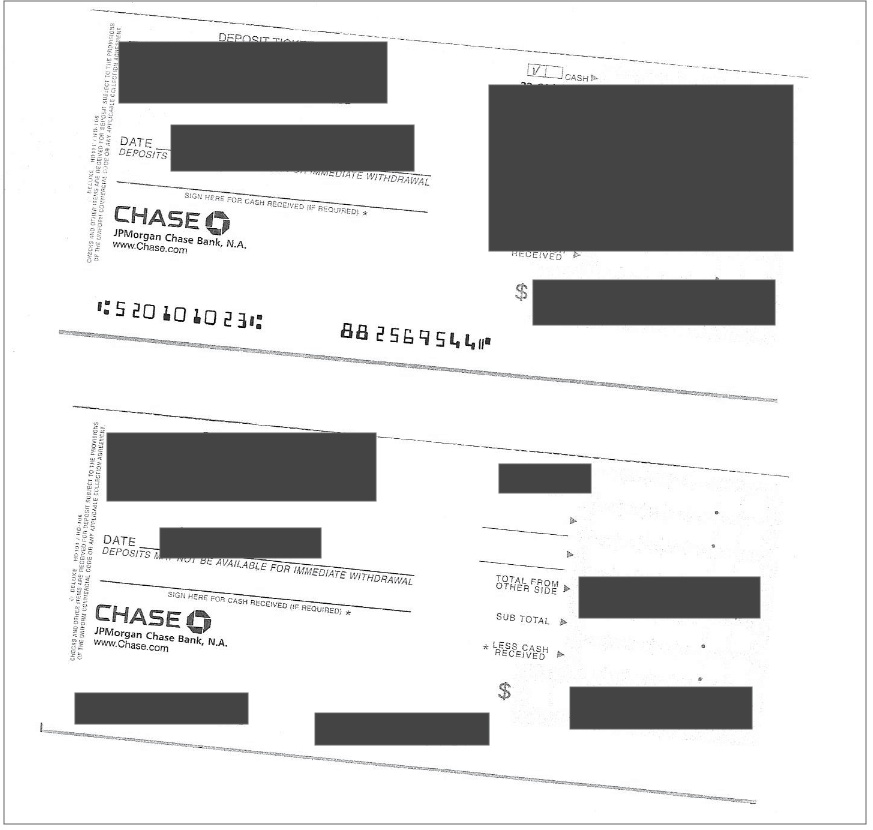

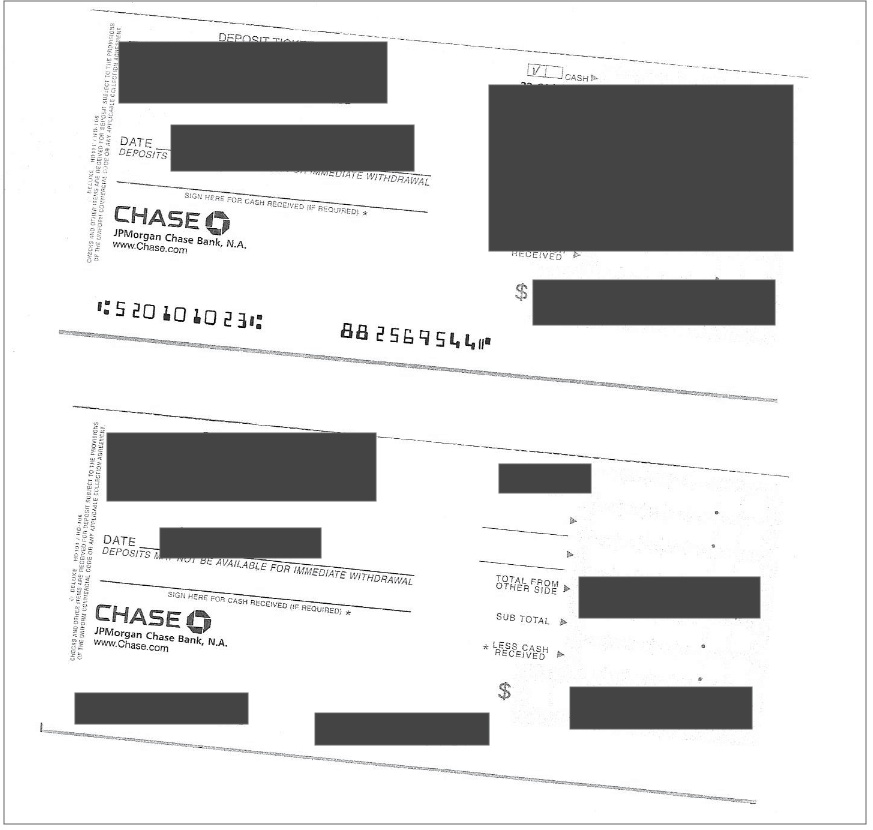

L'app sembra uno strumento per sottoscrivere prestiti commerciali relativamente piccoli, tipicamente concessi a piccole aziende (Merchant Cash Advance). Fra i dati che erano presenti nel database ci sono rapporti di credito, estratti conto bancari, contratti, documenti legali, copie di patenti di guida, ordini di acquisto e ricevute, dichiarazioni fiscali, informazioni sulla previdenza sociale e report sulle transazioni.

Molte di queste informazioni sembrano avere poco a che vedere con l'app soprannominata. I ricercatori, scoperto il database, hanno cercato di contattare le aziende interessate. Non riuscendo nell'intento, hanno allertato AWS, che ha immediatamente bloccato l'accesso al database.

Al momento non ci sono prove circa l'accesso al database da parte dei cyber criminali, anche se l'opzione non si può escludere totalmente. Considerato il tipo di dati sensibili senza protezione, i criminali informatici avrebbero potuto usarli per avviare campagne di phishing, perpetrare frodi finanziarie, diffondere assegni falsi. Ma anche per ricattare le vittime, bersagliarle con ransomware, spyware, malware e forme simili di attacco online. Oltre ovviamente a vendere tutte le informazioni raccolte sul Dark Web.

Il caso rimette l'accento sull'obbligo di tutela dei dati da parte delle aziende. A parte il danno d'immagine, le realtà coinvolte saranno verosimilmente oggetto d'indagine da parte dei regolatori statunitensi della sicurezza finanziaria e dei dati. Si ricorda al proposito che lo stato della California ha recentemente approvato il California Consumer Privacy Act (CCPA) proprio per gestire casi di questo genere.

Per evitare di incorrere in questi guai, le aziende devono proteggere adeguatamente i propri server, implementare regole di accesso adeguate e rendere sempre privati i propri database, seguendo le pratiche di accesso e autenticazione fornite da AWS (nel caso di Amazon).

L'app sembra uno strumento per sottoscrivere prestiti commerciali relativamente piccoli, tipicamente concessi a piccole aziende (Merchant Cash Advance). Fra i dati che erano presenti nel database ci sono rapporti di credito, estratti conto bancari, contratti, documenti legali, copie di patenti di guida, ordini di acquisto e ricevute, dichiarazioni fiscali, informazioni sulla previdenza sociale e report sulle transazioni.

Molte di queste informazioni sembrano avere poco a che vedere con l'app soprannominata. I ricercatori, scoperto il database, hanno cercato di contattare le aziende interessate. Non riuscendo nell'intento, hanno allertato AWS, che ha immediatamente bloccato l'accesso al database.

Al momento non ci sono prove circa l'accesso al database da parte dei cyber criminali, anche se l'opzione non si può escludere totalmente. Considerato il tipo di dati sensibili senza protezione, i criminali informatici avrebbero potuto usarli per avviare campagne di phishing, perpetrare frodi finanziarie, diffondere assegni falsi. Ma anche per ricattare le vittime, bersagliarle con ransomware, spyware, malware e forme simili di attacco online. Oltre ovviamente a vendere tutte le informazioni raccolte sul Dark Web.

Il caso rimette l'accento sull'obbligo di tutela dei dati da parte delle aziende. A parte il danno d'immagine, le realtà coinvolte saranno verosimilmente oggetto d'indagine da parte dei regolatori statunitensi della sicurezza finanziaria e dei dati. Si ricorda al proposito che lo stato della California ha recentemente approvato il California Consumer Privacy Act (CCPA) proprio per gestire casi di questo genere.

Per evitare di incorrere in questi guai, le aziende devono proteggere adeguatamente i propri server, implementare regole di accesso adeguate e rendere sempre privati i propri database, seguendo le pratiche di accesso e autenticazione fornite da AWS (nel caso di Amazon).

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX

Mag 07

TD SYNNEX Licensing & Technical Club 2025

Mag 08

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - CATANIA

Mag 08

Certification Day Parallels RAS