Cybersecurity e sanità: il costo medio di un attacco è 4,99 milioni di dollari

L’interruzione dell’assistenza ai pazienti è uno degli effetti collaterali più diffusi degli attacchi cyber ai danni di aziende sanitarie

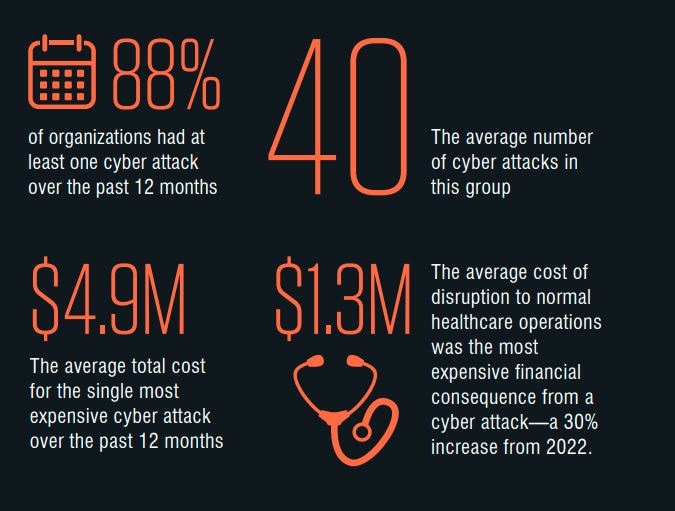

Il ransomware continua ad essere uno degli attacchi più temuti in ambito sanitario, mentre cala la preoccupazione verso gli attacchi contro la supply chain. A prescindere dal tipo di attacco, l’obiettivo principale degli attacchi contro le strutture sanitarie si riconferma l’esfiltrazione di file. Sono alcuni dei dati emersi dal Cyber Insecurity in Healthcare: The Cost and Impact on Patient Safety and Care 2023 redatto da Proofpoint e Ponemon Institute, in cui vengono riassunti gli effetti della cybersecurity nel settore sanitario. Il report ha coinvolto 653 professionisti IT e di sicurezza sanitaria e ha rilevato che l’88% delle aziende sanitarie intervistate ha subìto negli ultimi 12 mesi una media di 40 attacchi, con un costo medio totale di 4,99 milioni di dollari, in aumento del 13% rispetto all’anno precedente.

Nonostante la diminuita preoccupazione, gli attacchi alla supply chain sono la tipologia di minaccia con maggiori probabilità di influire sull’assistenza ai pazienti: sono stati registrati da quasi due terzi (64%) delle aziende negli ultimi due anni. Tra queste, il 77% ha subìto interruzioni dell’assistenza ai pazienti. Un altro fronte di preoccupazione crescente è il cloud: il 74% degli intervistati ritiene che la propria azienda sia più vulnerabile a una compromissione cloud, allo stesso livello del 75% dello scorso anno. Tuttavia, ad essere allarmato dalle minacce poste dal cloud è il 63% degli intervistati, contro il 57% del 2022.

A rallentare maggiormente i servizi sono gli attacchi BEC, che nel 56% dei casi provocano un aumento delle complicazioni delle procedure mediche e un allungamento dei tempi di degenza (55%). È per questo che negli ultimi 12 mesi le preoccupazioni relative agli attacchi BEC sono aumentate passando dal 46% dello scorso anno al 62%, a ragion veduta dato che oltre la metà (54%) delle organizzazioni ha subìto in media cinque incidenti di questa tipologia. Il problema maggiore è che le aziende interpellate non sono pronte ad affrontare gli attacchi BEC/spoofing: solo il 45% dichiara di adottare misure per prevenirli e rispondervi.

Da non sottovalutare è anche il ransomware il 54% degli intervistati dichiara di aver subìto un attacco ransomware, rispetto al 41% del 2022, in compenso cala il numero delle vittime che ammettono di avere pagato un riscatto: dal 51% del 2022 si è scesi al 40% di quest’anno, almeno ufficialmente. Alla buona notizia se ne contrappone una fortemente negativa: coloro che hanno pagato il riscatto hanno speso fino al 29% in più, raggiungendo 995.450 dollari.

Un aspetto sempre più rilevante è infine quello della mancanza di competenze, che insieme a una carenza di personale interno ostacola fattivamente un approccio efficace alla difesa cyber. Il 58% denuncia mancanza di competenze, in crescita rispetto al 53% del 2022, e il 50% denuncia una mancanza di personale, rispetto al 46% dello scorso anno.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici