VPN sotto attacco ransomware: indagini e consigli di Microsoft

I cyber criminali scandagliano la rete alla ricerca di VPN e gateway vulnerabili. Ecco i consigli per mitigare i rischi.

Il passaggio forzato e improvviso al lavoro agile è un terreno fertile per gli attacchi ransomware ai danni di dispositivi di rete come i gateway e le VPN. Microsoft sta monitorando e intensificando la rimozione delle minacce che sfruttano la crisi COVID-19. L'azienda ha posto l'accento sulla protezione dei servizi critici, in particolare gli ospedali, ma questo non esenta dal rischio tutte le altre organizzazioni.

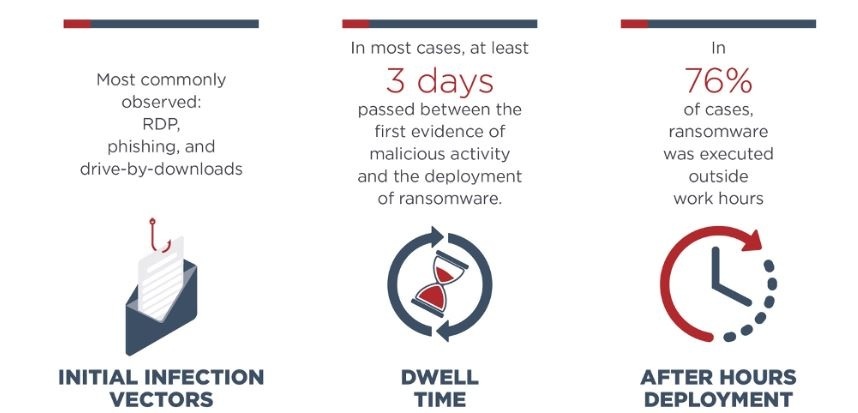

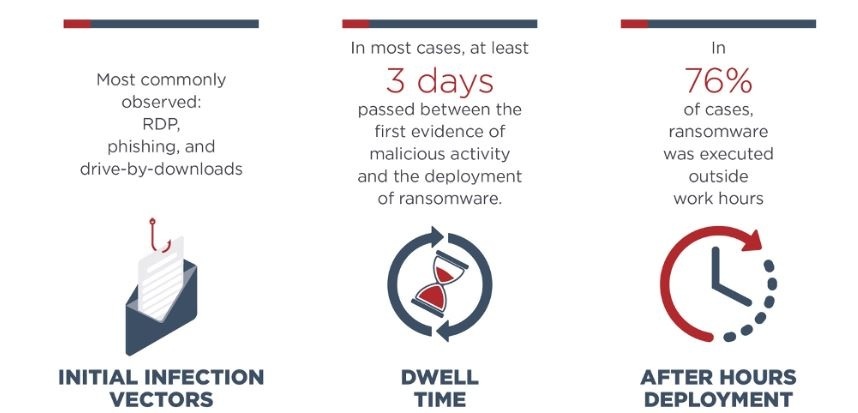

Una delle campagne più pericolose in atto è quella di REvil, il malware noto anche come Sodinokibi di cui abbiamo già parlato in passato. Si tratta di una campagna particolarmente aggressiva, che sfrutta le vulnerabilità di gateway e VPN per introdursi nelle organizzazioni target. Una volta fatto, gli aggressori rubano le credenziali, elevano i loro privilegi e fanno una meticolosa ricognizione per individuare servizi vulnerabili e informazioni critiche, prima di attivare il ransomware o altri payload di malware.

L'insidiosità di questi attacchi è dovuta al fatto che gli aggressori possono muoversi in rete per giorni, settimane o mesi prima di scatenare gli attacchi. Dov'è presente un sistema di sicurezza elevato si può individuare l'aggressione per tempo, in caso contrario i danni saranno ingenti.

L'insidiosità di questi attacchi è dovuta al fatto che gli aggressori possono muoversi in rete per giorni, settimane o mesi prima di scatenare gli attacchi. Dov'è presente un sistema di sicurezza elevato si può individuare l'aggressione per tempo, in caso contrario i danni saranno ingenti.

Microsoft ha monitorato REvil e ha rilevato una sovrapposizione tra il malware REvil e l'infrastruttura utilizzata negli attacchi VPN più recenti. Ciò indica la tendenza già nota di riciclare vecchie tattiche, tecniche e procedure per sferrare nuovi attacchi che sfruttano l'attuale crisi. Significa che i nuovi attacchi non si basano su tecniche inedite. Semplicemente le strategie di ingegneria sociale vengono rimodellate per sfruttare la situazione contingente.

In particolare, nel caso di REvil i criminali approfittano del fatto che molte organizzazioni non hanno avuto il tempo o le risorse per rafforzare la sicurezza informatica installando le ultime patch, aggiornando i firewall, eccetera. Il modus operandi denota pertanto una vasta conoscenza da parte dei cyber criminali delle lacune nell'amministrazione dei sistemi e delle comuni configurazioni errate della sicurezza delle reti. In effetti, sono aspetti che sono spesso in fondo all'elenco delle priorità.

Vulnerabilità esposte

Come ribadito a più riprese, la crisi globale impone a tutti di intensificare la sicurezza informatica. Soprattutto perché gli aggressori hanno intensificato lo sfruttamento della crisi. Grazie alla sua rete di threat intelligence, Microsoft ha identificato diverse dozzine di ospedali con gateway vulnerabili e dispositivi VPN e ha provveduto ad allertarli.

I consigli che ha erogato loro valgono per tutti, anche al di fuori del sistema sanitario. Quando si gestisce l'infrastruttura VPN o un VPS (Virtual Private Server), è fondamentale conoscere lo stato di aggiornamento di tutte le patch di sicurezza. I servizi di Microsoft Threat Protection monitorano da mesi attacchi di stati-nazione ai danni di VPN senza patch.

Da quand'è iniziata la pandemi,a gli stessi servizi hanno evidenziato che i gruppi dietro a REvil stanno scandagliando attivamente la rete alla ricerca di sistemi vulnerabili. Sfruttano persino le funzioni di aggiornamento dei client VPN per distribuire payload di malware. Tutte le aziende devono pertanto rivedere l'infrastruttura VPN e tutti i relativi aggiornamenti.

Da quand'è iniziata la pandemi,a gli stessi servizi hanno evidenziato che i gruppi dietro a REvil stanno scandagliando attivamente la rete alla ricerca di sistemi vulnerabili. Sfruttano persino le funzioni di aggiornamento dei client VPN per distribuire payload di malware. Tutte le aziende devono pertanto rivedere l'infrastruttura VPN e tutti i relativi aggiornamenti.

Microsoft ha inoltre pubblicato una serie di misure di mitigazione aggiuntive per rafforzare le reti contro REvil e gli attacchi informatici in generale, che si aggiungono a quelle indicate sopra. Fra queste:

Microsoft ha inoltre pubblicato una serie di misure di mitigazione aggiuntive per rafforzare le reti contro REvil e gli attacchi informatici in generale, che si aggiungono a quelle indicate sopra. Fra queste:

Una delle campagne più pericolose in atto è quella di REvil, il malware noto anche come Sodinokibi di cui abbiamo già parlato in passato. Si tratta di una campagna particolarmente aggressiva, che sfrutta le vulnerabilità di gateway e VPN per introdursi nelle organizzazioni target. Una volta fatto, gli aggressori rubano le credenziali, elevano i loro privilegi e fanno una meticolosa ricognizione per individuare servizi vulnerabili e informazioni critiche, prima di attivare il ransomware o altri payload di malware.

L'insidiosità di questi attacchi è dovuta al fatto che gli aggressori possono muoversi in rete per giorni, settimane o mesi prima di scatenare gli attacchi. Dov'è presente un sistema di sicurezza elevato si può individuare l'aggressione per tempo, in caso contrario i danni saranno ingenti.

L'insidiosità di questi attacchi è dovuta al fatto che gli aggressori possono muoversi in rete per giorni, settimane o mesi prima di scatenare gli attacchi. Dov'è presente un sistema di sicurezza elevato si può individuare l'aggressione per tempo, in caso contrario i danni saranno ingenti.Microsoft ha monitorato REvil e ha rilevato una sovrapposizione tra il malware REvil e l'infrastruttura utilizzata negli attacchi VPN più recenti. Ciò indica la tendenza già nota di riciclare vecchie tattiche, tecniche e procedure per sferrare nuovi attacchi che sfruttano l'attuale crisi. Significa che i nuovi attacchi non si basano su tecniche inedite. Semplicemente le strategie di ingegneria sociale vengono rimodellate per sfruttare la situazione contingente.

In particolare, nel caso di REvil i criminali approfittano del fatto che molte organizzazioni non hanno avuto il tempo o le risorse per rafforzare la sicurezza informatica installando le ultime patch, aggiornando i firewall, eccetera. Il modus operandi denota pertanto una vasta conoscenza da parte dei cyber criminali delle lacune nell'amministrazione dei sistemi e delle comuni configurazioni errate della sicurezza delle reti. In effetti, sono aspetti che sono spesso in fondo all'elenco delle priorità.

Tutti gli aggiornamenti di cyber sicurezza sul coronavirus sono raccolti nello speciale Coronavirus e sicurezza: proteggersi dal contagio digitale

Vulnerabilità esposte

Come ribadito a più riprese, la crisi globale impone a tutti di intensificare la sicurezza informatica. Soprattutto perché gli aggressori hanno intensificato lo sfruttamento della crisi. Grazie alla sua rete di threat intelligence, Microsoft ha identificato diverse dozzine di ospedali con gateway vulnerabili e dispositivi VPN e ha provveduto ad allertarli.I consigli che ha erogato loro valgono per tutti, anche al di fuori del sistema sanitario. Quando si gestisce l'infrastruttura VPN o un VPS (Virtual Private Server), è fondamentale conoscere lo stato di aggiornamento di tutte le patch di sicurezza. I servizi di Microsoft Threat Protection monitorano da mesi attacchi di stati-nazione ai danni di VPN senza patch.

Da quand'è iniziata la pandemi,a gli stessi servizi hanno evidenziato che i gruppi dietro a REvil stanno scandagliando attivamente la rete alla ricerca di sistemi vulnerabili. Sfruttano persino le funzioni di aggiornamento dei client VPN per distribuire payload di malware. Tutte le aziende devono pertanto rivedere l'infrastruttura VPN e tutti i relativi aggiornamenti.

Da quand'è iniziata la pandemi,a gli stessi servizi hanno evidenziato che i gruppi dietro a REvil stanno scandagliando attivamente la rete alla ricerca di sistemi vulnerabili. Sfruttano persino le funzioni di aggiornamento dei client VPN per distribuire payload di malware. Tutte le aziende devono pertanto rivedere l'infrastruttura VPN e tutti i relativi aggiornamenti.Come rilevare, prevenire e proteggersi da REvil

Il Department of Homeland Security (DHS) Cybersecurity and Infrastructure Security Agency (CISA) e il Department of Commerce National Institute of Standards and Technology (NIST) hanno pubblicato importanti indicazioni sulla protezione dell'infrastruttura VPN/VPS. Li riportiamo di seguito.- Installare tutti gli aggiornamenti di sicurezza disponibili per VPN e firewall.

- Prestare particolare attenzione all'infrastruttura di accesso remoto. Occorre esaminare tempestivamente eventuali anomalie. In caso di compromissione, occorre sincerarsi che vengano cambiate le password di accesso a qualsiasi account, perché le credenziali potrebbero essere state esfiltrate.

- Ridurre la superficie di attacco, attivando gli strumenti di contrasto del furto di credenziali e dei ransomware. Per scongiurare attacchi che sfruttano documenti di Office infetti, bloccare le macro, l'esecuzione automatica di file eseguibili e la creazione dei processi.

- Ove sia un uso Office 365, è consigliata l'attivazione di AMSI per Office VBA.

Microsoft ha inoltre pubblicato una serie di misure di mitigazione aggiuntive per rafforzare le reti contro REvil e gli attacchi informatici in generale, che si aggiungono a quelle indicate sopra. Fra queste:

Microsoft ha inoltre pubblicato una serie di misure di mitigazione aggiuntive per rafforzare le reti contro REvil e gli attacchi informatici in generale, che si aggiungono a quelle indicate sopra. Fra queste:- Proteggere il Remote Desktop Gateway con soluzioni come Azure Multi-Factor Authentication (MFA). Se non si dispone di un gateway MFA, abilitare l'autenticazione a livello di rete (NLA).

- Assegnare i privilegi minimi indispensabili a chi si connette ai servizi, ed evitare l'uso di account amministratore a livello di dominio. Usare dei tool di gestione delle password.

- Monitorare qualsiasi tentativo di attacchi brute force controllando assiduamente tutti i tentativi di autenticazione ripetuti.

- Monitorare la cancellazione dei registri eventi, in particolare quelle del registro degli eventi di sicurezza e dei registri PowerShell. Microsoft Defender ATP genera l'avviso "Il registro eventi è stato cancellato" e in questo caso Windows genera un ID evento 1102.

- Monitorare e analizzare gli eventi di accesso ed eliminare dalle workstation gli account con privilegi elevati.

- Ove possibile, utilizzare un firewall per impedire la comunicazione fra RPC e SMB.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX