WithSecure presenta la democratizzazione della cybersecurity

Gli annunci focalizzati sulla difesa delle medie imprese dalle minacce attuali sono stati al centro della conferenza internazionale Sphere24 di WithSecure. Il mattatore dell’evento resta Mikko Hypponen con una originale dissertazione sulle AI.

Il 79% delle grandi aziende ha un team security dedicato, contro solo il 40% delle aziende del mid-market. Il problema è che i criminali informatici non fanno discriminazioni: scansionano Internet alla ricerca di aziende vulnerabili e ne colpiscono di tutte le dimensioni. Tanto che il 60% delle aziende di medie dimensioni lo scorso anno ha subìto in incidente informatico. Antti Kostela, CEO di WithSecure, parte da questo dato per sottolineare che nel paradigma di difesa occorrono resilienza, fiducia nei partner ed efficienza. E la resilienza parte oggi dalla Identity Security.

Per questo motivo, in occasione dell’evento globale Sphere24 di Helsinki, WithSecure ha annunciato una soluzione per la Identity Security, Exposure Management per il passaggio dalla sicurezza reattiva a quella proattiva, e l’inclusione nelle proprie soluzioni dell’AI di Copilot. I prodotti soddisfano tutti i requisiti normativi europei e si prestano per quella che Kostela ha definito “la democratizzazione della cybersecurity”, ossia per consentire alle aziende di medie dimensioni di difendersi con la stessa efficacia delle large enterprise.

Le minacce moderne

Da che cosa ci si deve difendere? Stephen Robinson, Senior Threat Intelligence Analyst di WithSecure, ha condiviso i dati relativi al 2024: la metà di tutti i vettori di attacco iniziali conosciuti (che sono il primo vettore di infezione sia per il ransomware sia per le attività di espionage) hanno sfruttato l’exploitation di servizi edge, che è in forte aumento. Il dato è estrapolato dai dati ufficiali KEV (Known Expolited Vunlerabilitues catalog) della CISA.

Il motivo è che i servizi e le appliance edge possono essere una fonte di dati e/o credenziali, per questo sono di particolare interesse per gli Initial Access Broker (da qui il legame con l’universo ransomware). Nel 2022 le piccole aziende costituivano la metà delle vittime di questo tipo di attacco, nel 2024 sono salite al 60%.

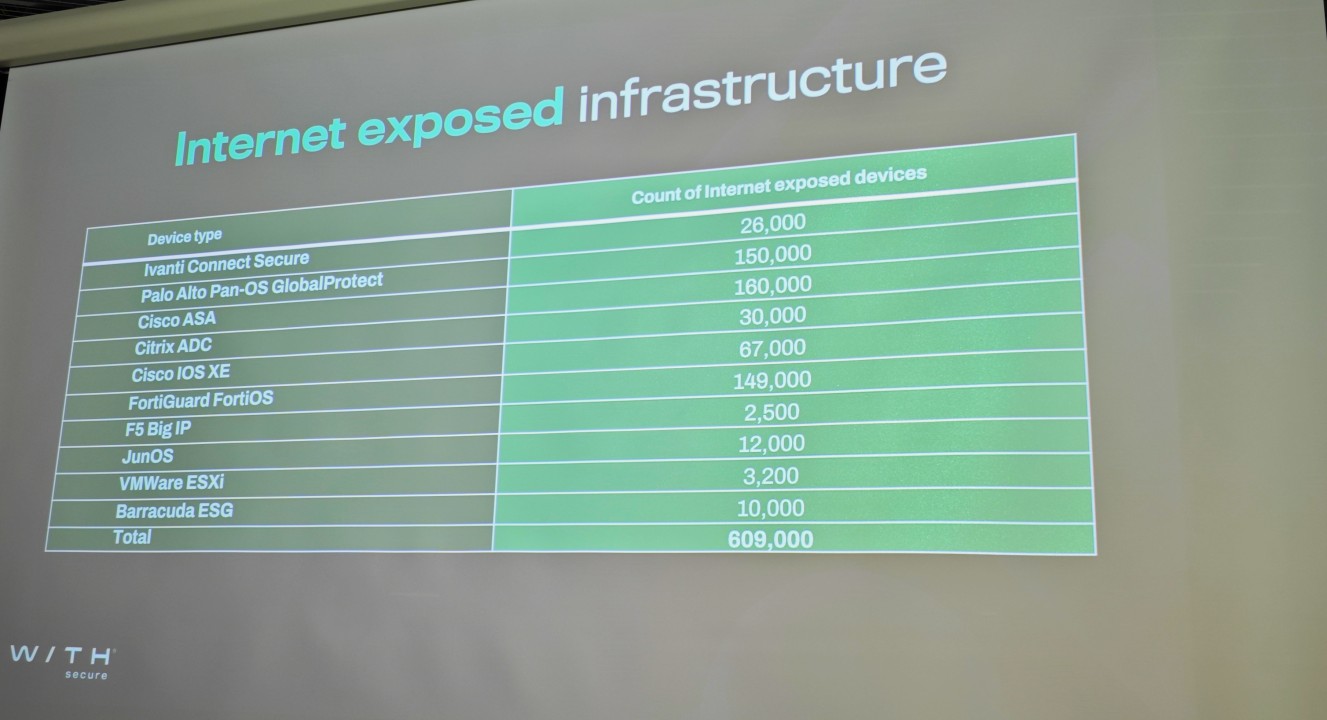

Negli ultimi anni sono diventati molto di moda gli EDR, che però non possono essere installati sui device infrastructure, che di fatto sono diventati punti ciechi per i team di security, ma percorsi di attacco interessanti per gli attaccanti. Robinson mostra che al momento ci sono 609.000 esposti a Internet di ogni marca: Ivanti, Palo Alto, Cisco, Citrix, F5, WMware, eccetera.

Dissertazione su AI e GenAI

Uno degli appuntamenti più attesi di Shpere24 è il keynote di Mikko Hypponen, Chief Research Officer di WithSecure, che quest’anno si è concentrato sulle AI. L’argomento non è certo nuovo, abbiamo analizzato alcune sfaccettature dell’impiego delle GenAI con paolo Palumbo in questa intervista.

Hypponen ha seguito un filo logico originale nel suo intervento, partendo dalla questione dell’hype che riguarda queste tecnologie. L’esperto riconosce all’AI il ruolo di rivoluzione tecnologica che sta cambiando la nostra società più di ogni altra cosa. Chi ha i capelli bianchi ha assistito ad altre due rivoluzioni digitali di pari portata: la rivoluzione mobile, con l’avvento degli smartphone, e la rivoluzione della connettività. “Ogni innovazione tecnologica ci ha portato vantaggi e svantaggi. Credo che la rivoluzione dell'AI cambierà il mondo in modi diversi da quelli che possiamo anche solo immaginare” spiega Hypponen.

Il problema è nelle tempistiche: “quando ci troviamo di fronte a una rivoluzione, tendiamo a sopravvalutarne la velocità e a sottovalutarne le dimensioni. È quello che sta accadendo anche con l'Intelligenza Artificiale. C'è una bolla che sta esplodendo, un po’ come quella delle .com nel 2000. Pensate alle promesse che sono state fatte alle persone nel 1999 sulla rivoluzione di Internet: sono state mantenute perché alla fine tutti noi facciamo shopping online, guardiamo film online, eccetera, ma tutto questo non è accaduto nel 1999 o nel 2000, ci sono voluti diversi anni”. Non solo: all’epoca nessuno aveva previsto che le possibilità sopra citate sarebbero state estese a tutti, tramite dispositivi tascabili, ma è esattamente quello che è successo”. Il tema è che è difficile prevedere esattamente come una rivoluzione – anche se in corso - cambierà il mondo.

In relazione all’AI ci sono pro e contro che sono da tenere ben presenti. Prima di tutto, Hypponen rimarca che “la GenAI sembra fantasiosa, ma in realtà è solo un generatore: gli si danno in pasto contenuti e genera contenuti, siano essi testo, immagini, voce, musica”. Il secondo concetto importante è che se l’AI è in grado di generare cose, può anche riconoscere cose. Quindi può riconoscere volti, musiche e qualsiasi altra cosa. Quest’ultimo è un aspetto particolarmente utile, per esempio, in cybersecurity per rilevare anomalie. Questo perché i computer sono molto più bravi di noi umani a macinare dati e a individuare le tendenze.

Quanto detto è utile ma preoccupante allo stesso tempo, perché per costruire un'intelligenza generativa le insegniamo tutto ciò che possiamo fare. E se da una parte è vero che le AI non possono ancora fare tutto quello che noi facciamo nel mondo reale, è altrettanto vero che gran parte della nostra vita quotidiana è digitale, non analogica. E i limiti che abbiamo fissato per le AI sono puramente arbitrari: non c'è motivo per cui l’AI si fermi al nostro livello. Il primo vero problema, pertanto, è che siamo di fronte alla “prima rivoluzione tecnologica che noi umani abbiamo costruito e che ha la capacità di auto migliorarsi” e che ci porterà ad avere “qualcosa che noi umani non saremo più in grado di capire, e che non avrebbe alcuna comprensione dei limiti della nostra intelligenza”. Difficile non pensare che siamo di fronte a qualcosa che suona come un errore evolutivo di base.

Tornando alla questione delle tempistiche, probabilmente lo scenario descritto non accadrà domani o l'anno prossimo. Non è nemmeno detto che si verificherà. Può darsi che ci troveremo di fronte a un cambiamento più grande di quello che possiamo pensare o immaginare adesso. Non resta che attendere.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici