Dispositivi OT esposti e vulnerabili, bisogna correre ai ripari

Microsoft traccia la linea di congiunzione fra le criticità di cybersecurity relative ai dispositivi OT e il quadro geopolitico attuale e il risultato è preoccupante.

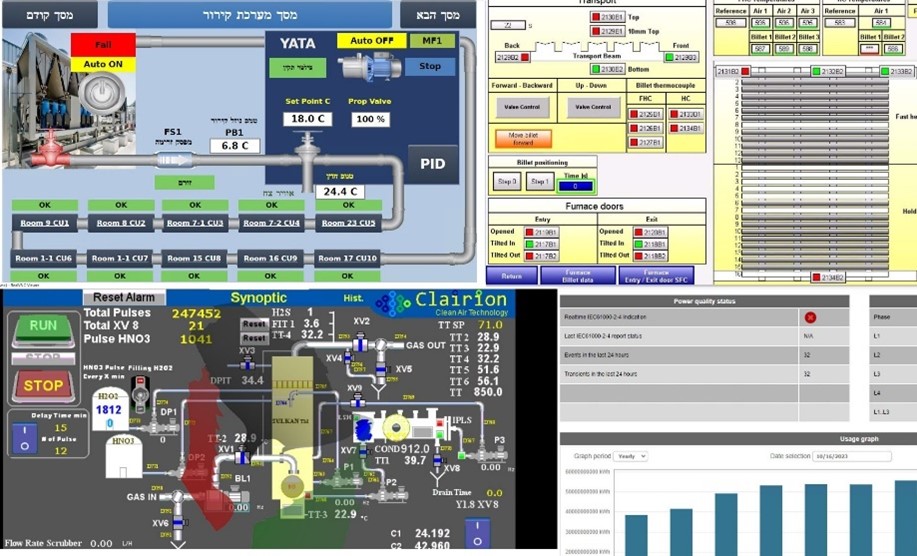

I dispositivi OT esposti su Internet sono sempre più di frequente soggetti ad attacchi. È ben noto che i prodotti più a rischio sono quelli che operano all’interfaccia tra IT e OT, come i sistemi di controllo industriale (ICS) e i dispositivi di interfaccia uomo-macchina (HMI), ma c’è di più. Gli esperti di Microsoft Threat Intelligence hanno stilato un report in cui tracciano una linea diretta fra questo tipo di attacchi e le tensioni geopolitiche globali. I dispositivi Operational Technology, fanno notare da Microsoft, sono numerosi nelle infrastrutture critiche che fanno capo a servizi vitali come reti elettriche, impianti idrici e sistemi di trasporto.

Per far comprendere il rischio, gli esperti citano l’esempio di quanto accaduto poco dopo il 7 ottobre, data di inizio dell’attuale conflitto fra Hamas e Israele: si sono verificati attacchi contro sistemi OT associati alle aziende israeliane da parte di gruppi sponsorizzati da stati nazionali, quali per esempio CyberAv3ngers affiliati all'IRGC, Soldiers of Solomon e lo yemenita Abnaa Al-Saada. Tali attacchi hanno colpito sia apparecchiature OT installate in diversi settori in Israele, tra cui PLC e HMI, sia apparecchiature OT di origine israeliana installate in altri Paesi, come per esempio l’acquedotto di Aliquippa, in Pennsylvania, in cui era attivo un sistema PLC-HMI del produttore israeliano Unitronic.

Esempi di violazioni pubblicate dagli attori sui propri canali Telegram

Esempi di violazioni pubblicate dagli attori sui propri canali Telegram

Microsoft chiarisce, nella sua analisi, i motivi per i quali i dispositivi OT sono tanto appetibili per i criminali informatici, notoriamente opportunisti: sono facili da eseguire perché spesso sono protetti con misure di sicurezza carenti (password deboli, vulnerabilità non chiuse, soluzioni di sicurezza obsolete o non correttamente configurate). Inoltre, con poco sforzo causano danni enormi in termini di interruzione dei servizi, reputazione e opinione pubblica, che fanno gioco agli APT con obiettivi geopolitici mirati.

Tendenze e rischi futuri

L’attuale situazione geopolitica e l’andamento degli attacchi lasciano presagire una tendenza all’aumento sia della frequenza che della sofisticazione degli attacchi OT, con rischi che si estendono oltre il danno economico, fino a minacciare la sicurezza nazionale e la sicurezza pubblica. Da qui la necessità di una difesa di alto livello e di una capacità di risposta più urgente che mai.

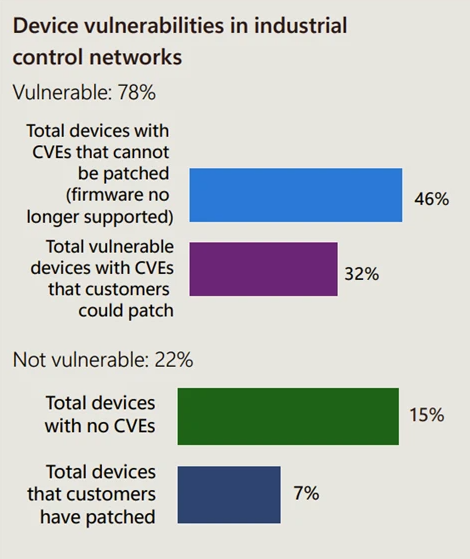

Statistiche dei dispositivi vulnerabili citate nel Microsoft Digital Defense Report di ottobre 2023

Statistiche dei dispositivi vulnerabili citate nel Microsoft Digital Defense Report di ottobre 2023

Le normative che stanno per entrare in vigore, come per esempio NIS2 e DORA, giocheranno un ruolo fondamentale nell’incremento della resilienza delle infrastrutture critiche, in cui il lavoro da fare è molto, a partire dal risk assessment per arrivare poi all’implementazione di strategie di sicurezza adeguate alle tecniche di attacco moderne.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici