Credenziali compromesse: vettore di accesso iniziale più diffuso

Cisco Talos fa il punto sulla cybersecurity nel secondo trimestre del 2024: BEC e ransomware gli attacchi più diffusi, le credenziali compromesse sono il principale vettore di accesso iniziale.

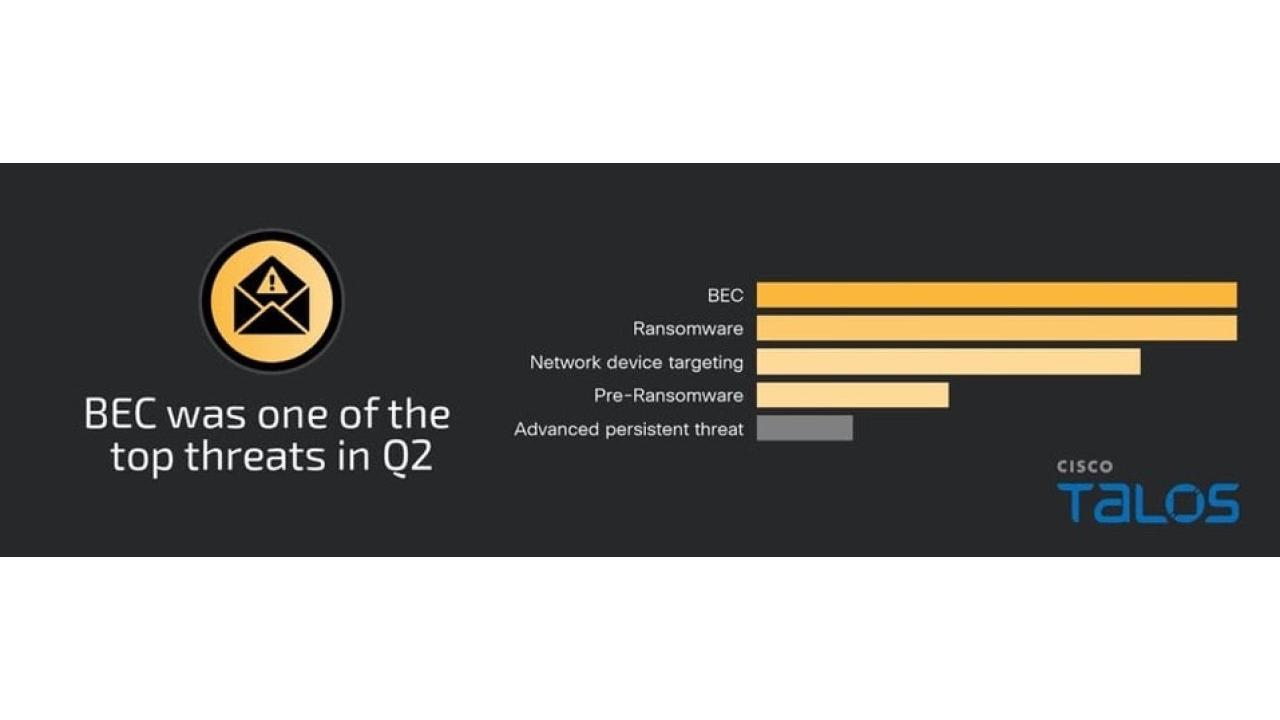

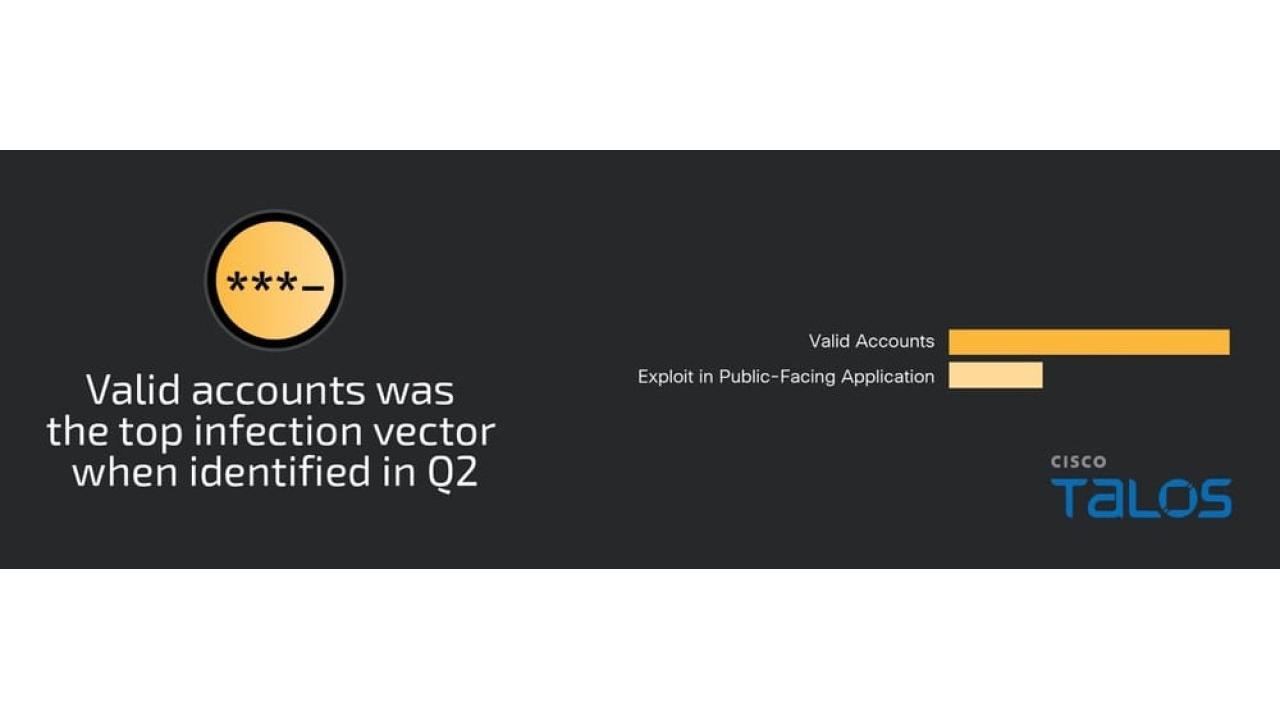

I Business Email Compromise (BEC) e gli attacchi ransomware hanno rappresentato da soli il 60% degli incidenti gestiti da Talos Incident Response nel secondo trimestre del 2024. Il 60% degli incidenti ha visto come vettore di accesso iniziale l'uso di credenziali compromesse, in aumento del 25% rispetto al trimestre precedente. Le aziende del settore IT sono state le più bersagliate con il 24% degli attacchi, in crescita del 30% rispetto al trimestre precedente.

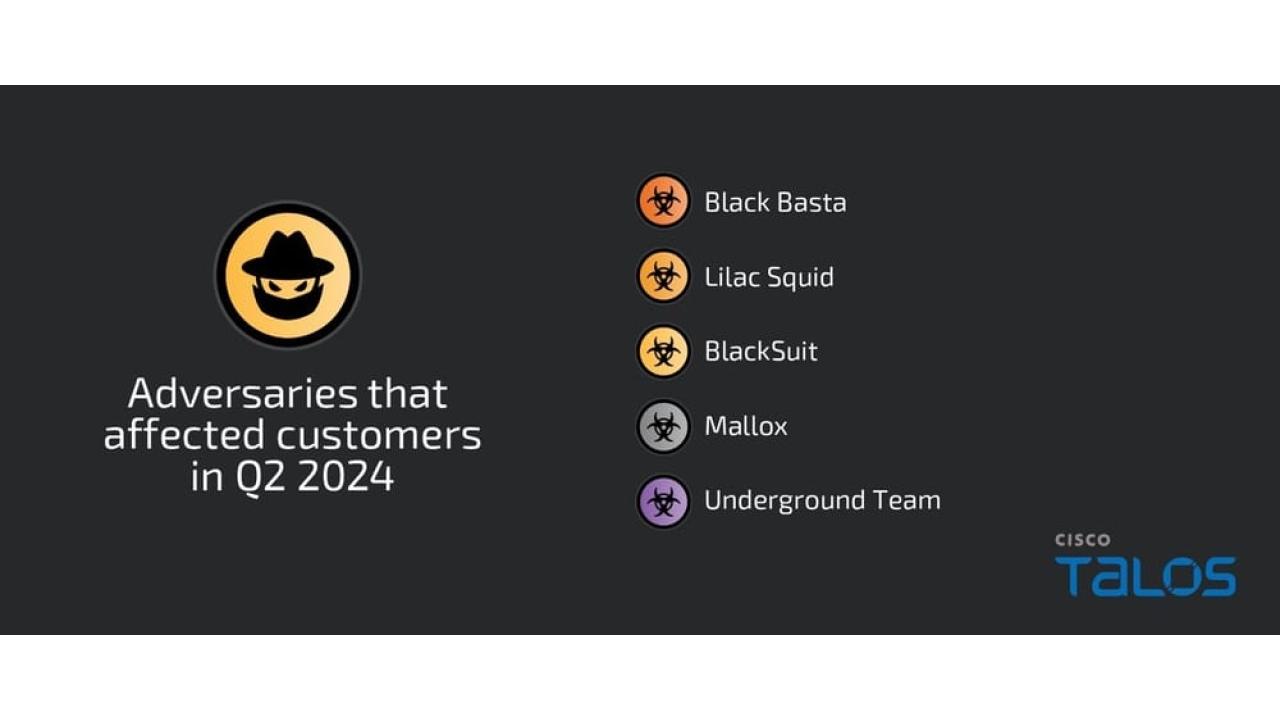

I dati sono inclusi nel report Cisco Talos IR per il secondo trimestre del 2024, che mette in evidenza anche nuovi gruppi ransomware come Mallox e Underground Team, insieme ai già noti Black Basta e BlackSuit.

Il capitolo BEC

BEC è rimasto una delle principali minacce per il secondo trimestre consecutivo, nonostante un lieve calo degli attacchi rispetto al trimestre precedente. La dinamica è ben nota: gli attaccanti compromettono gli account email aziendali legittimi e li sfruttano per inviare email di phishing con l'obiettivo di raccogliere informazioni sensibili quali credenziali di accesso o per effettuare richieste finanziarie fraudolente.

In alcuni casi gli attaccanti hanno utilizzato anche lo smishing per inviare messaggi ingannevoli via SMS e ottenere accesso a informazioni personali o indurre le vittime a cliccare su link dannosi. Un impianto di attacco per lo più legato alla compromissione dei dispositivi mobili personali, che spesso non dispongono degli stessi controlli di sicurezza dei dispositivi aziendali.

Rientrano in questo contesto anche la tecnica di attacco che prevede l’uso di una notifica di autenticazione multifattore inviata alla vittima, che concede inavvertitamente l'accesso agli attaccanti accettando la richiesta. E il classico abuso delle regole di posta elettronica per indirizzare le email in cartelle generalmente ignorate dagli utenti, prima di interporsi nelle comunicazioni prendendone di fatto il controllo.

Il capitolo ransomware: ci sono novità

Sul fronte ransomware, Talos IR ha registrato un aumento delle attività del 22% rispetto al trimestre precedente. Interessante è la prima osservazione di due minacce inedite: Mallox e Underground Team. Mallox è un'operazione di Ransomware-as-a-Service (RaaS) che si distingue per l'uso della doppia estorsione, applicata con la cifratura dei dati e la minaccia di divulgazione di informazioni riservate. Nel caso osservato da Talos, Mallox aveva crittografato un server Microsoft SQL. I ricercatori sottolineano che gli attaccanti di questo gruppo sfruttano spesso tecniche di brute force per compromettere server SQL non protetti.

Un altro gruppo ransomware emergente è Underground Team. È stato protagonista di un attacco in cui è stato sfruttato il protocollo SSH per muoversi lateralmente all'interno dell'ambiente. Una tecnica inusuale osservata in questo attacco è stata la riattivazione strategica di oltre 100 account utente disabilitati in Active Directory, che ha consentito agli aggressori di elevare i propri privilegi e distribuire il payload del ransomware su diversi sistemi critici, inclusi controller di dominio e backup. Gli attaccanti hanno anche cercato di intimidire le vittime inviando messaggi minacciosi agli indirizzi email personali dei dipendenti.

Viene invece descritta come minaccia persistente il ransomware BlackSuit, che ha preso di mira le organizzazioni compromettendo account VPN non protetti da MFA. In questo caso gli attaccanti hanno stabilito la persistenza distribuendo strumenti di gestione remota come AnyDesk e sfruttando Cobalt Strike per il movimento laterale. L'uso di strumenti legittimi come PsExec e WMIC per lo spostamento laterale è stato ampiamente documentato in questo contesto, oltre all'utilizzo di strumenti come WinRAR e WinSCP per la messa in scena e l'esfiltrazione dei dati. BlackSuit, attivo dal maggio 2023, sembra essere una riorganizzazione del gruppo ransomware Royal, come dimostrato dalle somiglianze tra i rispettivi codici di crittografia.

Chiude questa rassegna di threat actor il noto gruppo Black Basta, frutto di una riorganizzazione del disciolto gruppo Conti. Talos IR ha documentato un attacco in cui gli aggressori hanno ottenuto l'accesso iniziale utilizzando credenziali compromesse su un account RDP non protetto da MFA. Gli aggressori hanno utilizzato PowerShell e altri strumenti per esfiltrare dati e disabilitare sistemi di protezione come Windows Defender prima di cifrare i dati. Il gruppo sfrutta una varietà di tecniche di accesso iniziale, tra cui il phishing e lo sfruttamento di vulnerabilità note, prendendo di mira sistemi sia Windows che Linux.

Vettori di attacco

Talos IR ha sottolineato che nel trimestre in esame si è registrato un aumento degli attacchi ai dispositivi di rete, che rappresentano il 24% degli incidenti. Fra le tecniche impiegate spiccano il password spraying, la scansione delle vulnerabilità e le falle nelle configurazioni, come per esempio la mancanza di una corretta implementazione di MFA.

L'accesso iniziale attraverso credenziali compromesse rimane il metodo più diffuso, per questo è importante la formazione, nell’ottica di aumentare la consapevolezza di tutti i dipendenti e impedire ai criminali informatici di abusare della relazione di fiducia tra un'azienda e i suoi dipendenti, che troppo spesso favorisce gli attacchi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici