Vulnerabilità zero-day in Sophos XG Firewall, scaricate la patch!

Sophos ha pubblicato una patch per Firewall XG, a seguito di attacchi che hanno sfruttato una vulnerabilità SQL zero-day per rubare i dati dei clienti.

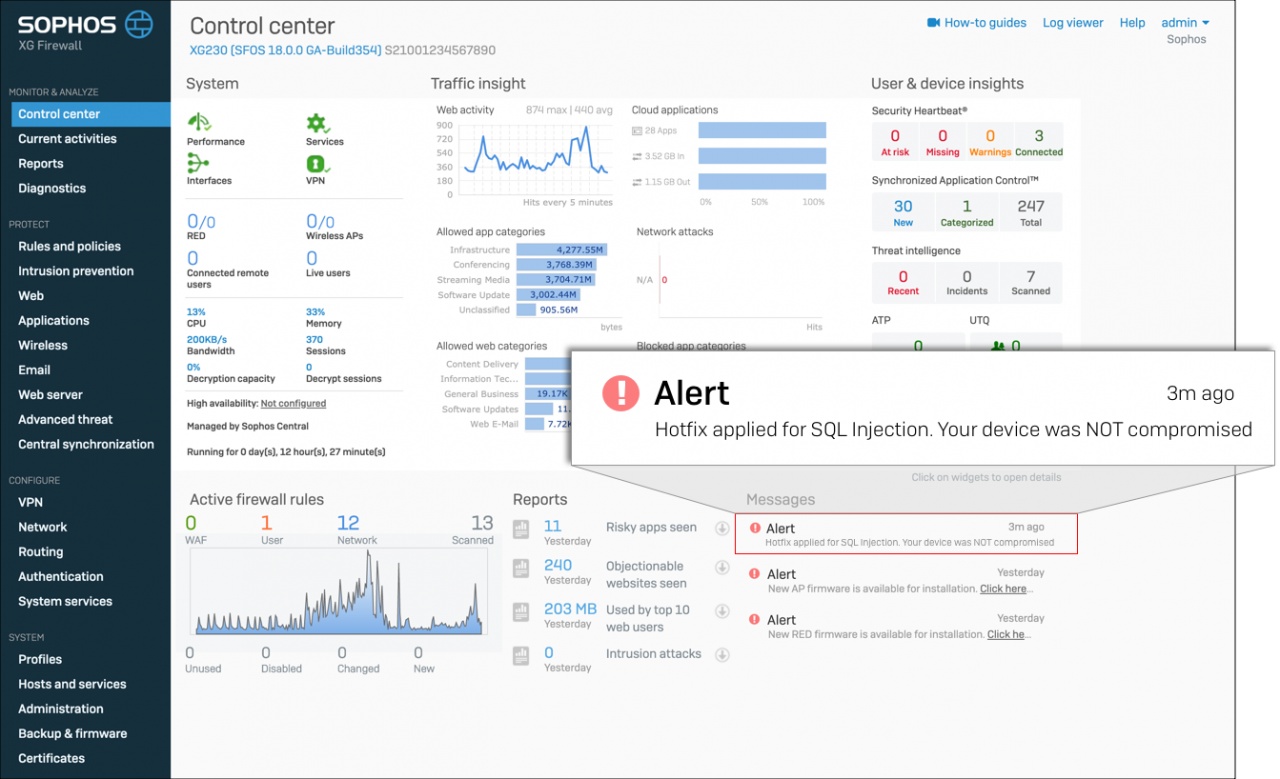

Sophos ha pubblicato una patch di emergenza per correggere una vulnerabilità zero-day di Sophos XG Firewall. Consentiva l'esecuzione di codice in modalità remota. La falla è già stata sfruttata con un attacco SQL Injiection, che è stato studiato nei dettagli. Dopo ore frenetiche di ricerca e reverse engineering, i tecnici di SophosLabs e i team di sicurezza di Sophos hanno realizzato un aggiornamento. È disponibile da domenica.

Sul sito ufficiale, Sophos ha spiegato che "alcuni clienti sono stati vittime di un attacco coordinato da fonte sconosciuta. L'attacco ha portato alla luce una vulnerabilità di SQL Injection precedentemente sconosciuta, che ha consentito l'esecuzione di codice in modalità remota su alcuni dei nostri firewall. La vulnerabilità è stata chiusa".

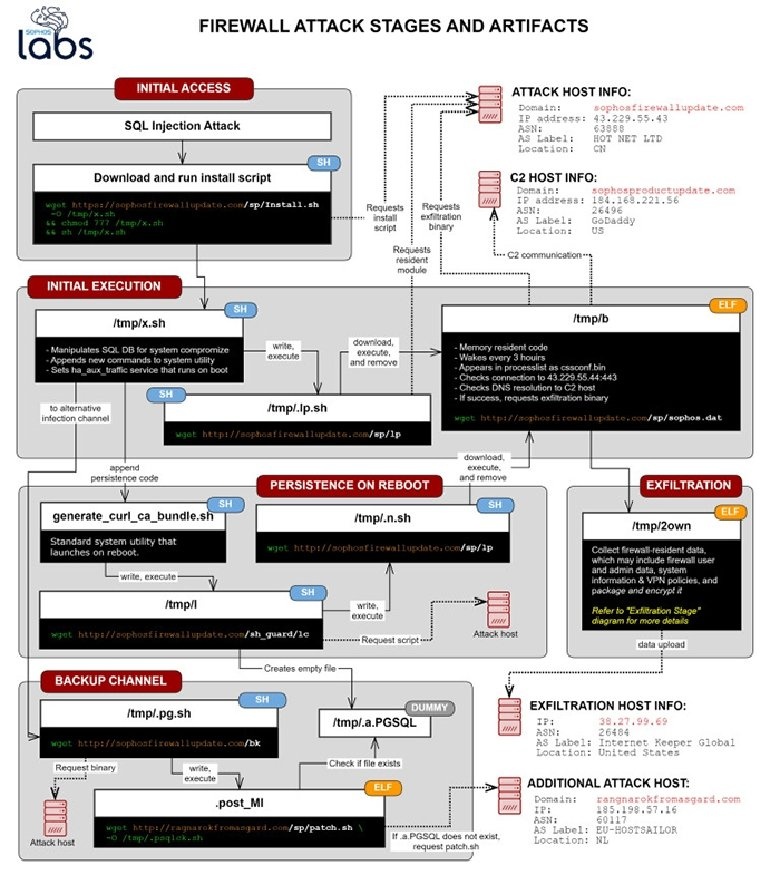

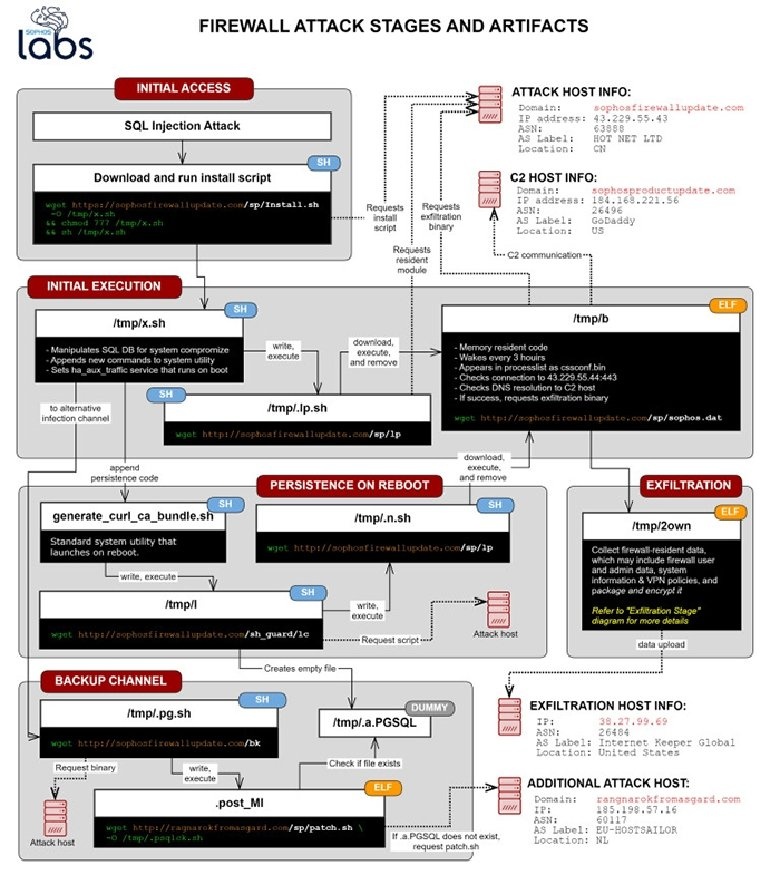

L'azienda ha descritto la natura dell'attacco e l'analisi dettagliata del malware, di modo che i clienti possano comprendere i rischi. Tutto è iniziato quando un cyber criminale ha scovato e sfruttato la suddetta vulnerabilità. Ha creato un exploit che gli ha permesso di inserire un comando a una riga preesistente in una tabella del database.

Il comando ha innescato il download di uno script della shell Linux (Install.sh) da un server remoto sul dominio dannoso sophosfirewallupdate[.]com. Inoltre, ha inserito uno script di shell nella directory /tmp sul dispositivo, usando il programma chmod per designare il file come eseguibile ed eseguirlo. Lo script eseguiva a sua volta una serie di comandi SQL e rilasciava file aggiuntivi nel file system virtuale per gettare le basi per le fasi successive dell'attacco.

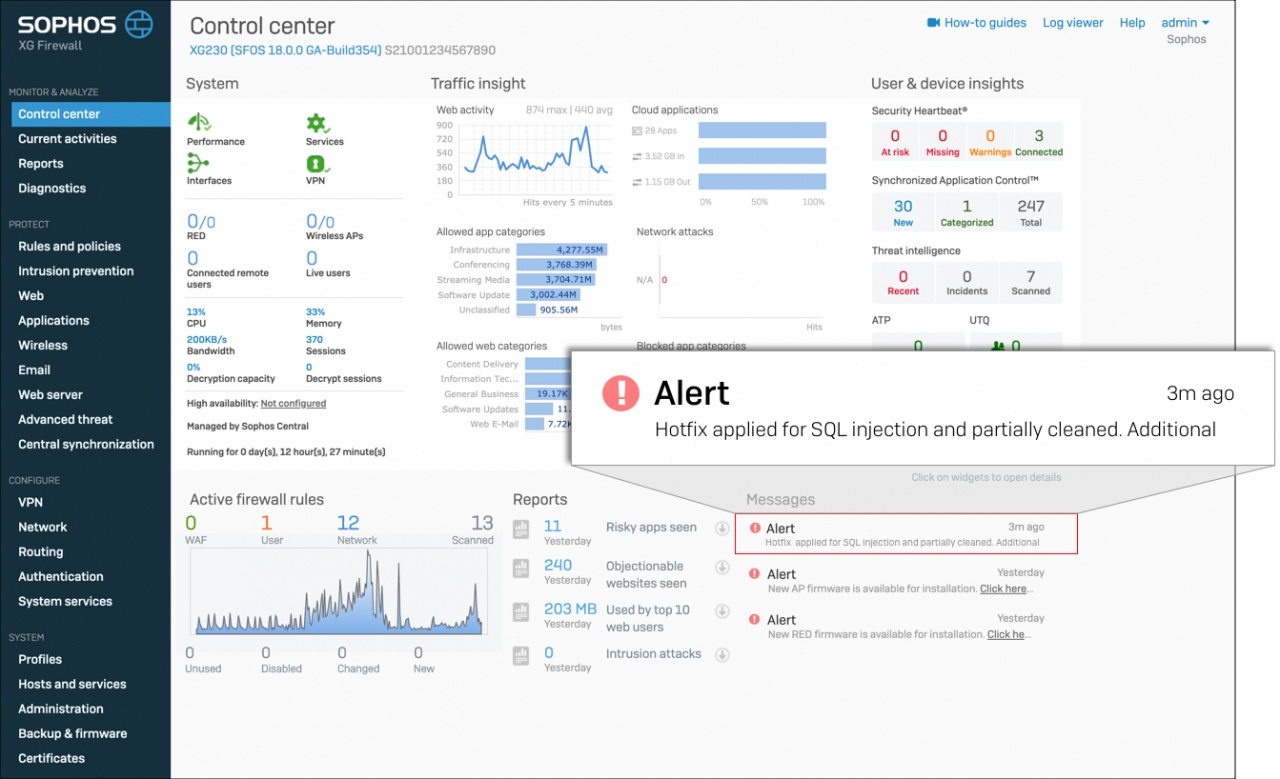

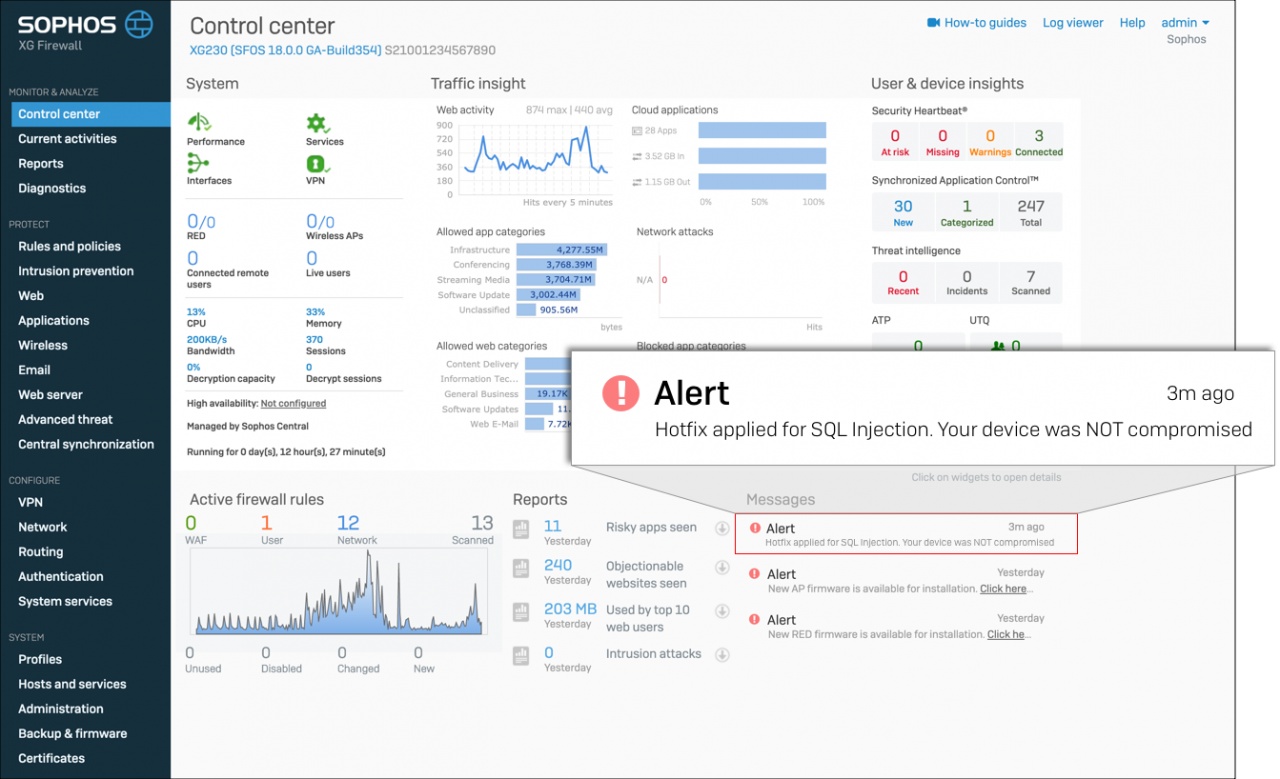

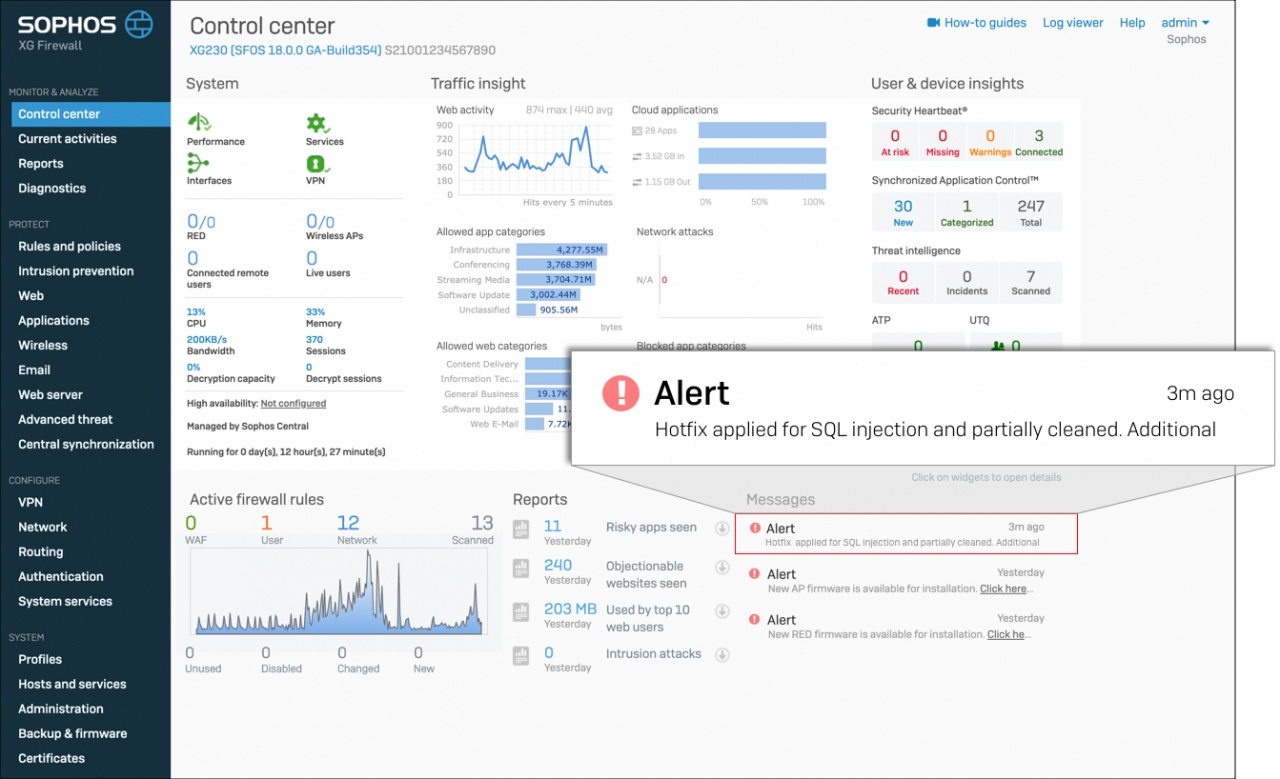

I cyber criminali hanno cercato di nascondere l'attacco, ma fortunatamente il tentativo è fallito. Su alcuni pannelli amministrativi del firewall è apparsa la riga di comando SQL iniettata dall'attaccante. Al posto di quello che avrebbe dovuto essere un indirizzo, c'era una riga di comandi shell. È da qui che è scattato l'allarme e che i tecnici sono intervenuti per indagare l'accaduto.

Il responsabile dell'attacco è stato un Trojan personalizzato, sviluppato appositamente per XG Firewall, soprannominato "Asnarök". Da qui l'evidenza che l'attacco prendeva di mira espressamente i prodotti Sophos. Secondo i tecnici era destinato a rubare informazioni sensibili dai firewall.

Il responsabile dell'attacco è stato un Trojan personalizzato, sviluppato appositamente per XG Firewall, soprannominato "Asnarök". Da qui l'evidenza che l'attacco prendeva di mira espressamente i prodotti Sophos. Secondo i tecnici era destinato a rubare informazioni sensibili dai firewall.

Sophos sottolinea che l'analisi del malware ha dimostrato che era in grado di rubare informazioni sui firewall, quali la licenza del prodotto e il numero di serie. Inoltre, poteva prelevare nomi e credenziali crittografate degli utenti del firewall, l'hash con la password dell'account amministratore. Indirizzi email degli account utente e dell'amministratore memorizzati sul dispositivo, ID utente autorizzati a utilizzare il firewall per connessioni VPN SSL. Infine, poteva prelevare gli account approvati per utilizzare il firewall per connessioni VPN clientless.

Il malware ha raccolto i dati del firewall, ma non è chiaro se i dati rubati siano stati effettivamente trasmessi ai server di comando e controllo degli aggressori. Secondo Sophos, al momento della pubblicazione non c'erano prove del fatto che i dati raccolti fossero stati esfiltrati con successo.

Il malware ha raccolto i dati del firewall, ma non è chiaro se i dati rubati siano stati effettivamente trasmessi ai server di comando e controllo degli aggressori. Secondo Sophos, al momento della pubblicazione non c'erano prove del fatto che i dati raccolti fossero stati esfiltrati con successo.

Quello che è certo è che si sono verificati "attacchi multipli". Sophos ha pubblicato una patch iniziale il giorno dopo la scoperta dell'attacco e un hotfix sabato. Alla vulnerabilità zero-day è stato assegnato il numero CVE-2020-12271.

Sul sito ufficiale, Sophos ha spiegato che "alcuni clienti sono stati vittime di un attacco coordinato da fonte sconosciuta. L'attacco ha portato alla luce una vulnerabilità di SQL Injection precedentemente sconosciuta, che ha consentito l'esecuzione di codice in modalità remota su alcuni dei nostri firewall. La vulnerabilità è stata chiusa".

L'azienda ha descritto la natura dell'attacco e l'analisi dettagliata del malware, di modo che i clienti possano comprendere i rischi. Tutto è iniziato quando un cyber criminale ha scovato e sfruttato la suddetta vulnerabilità. Ha creato un exploit che gli ha permesso di inserire un comando a una riga preesistente in una tabella del database.

Il comando ha innescato il download di uno script della shell Linux (Install.sh) da un server remoto sul dominio dannoso sophosfirewallupdate[.]com. Inoltre, ha inserito uno script di shell nella directory /tmp sul dispositivo, usando il programma chmod per designare il file come eseguibile ed eseguirlo. Lo script eseguiva a sua volta una serie di comandi SQL e rilasciava file aggiuntivi nel file system virtuale per gettare le basi per le fasi successive dell'attacco.

I cyber criminali hanno cercato di nascondere l'attacco, ma fortunatamente il tentativo è fallito. Su alcuni pannelli amministrativi del firewall è apparsa la riga di comando SQL iniettata dall'attaccante. Al posto di quello che avrebbe dovuto essere un indirizzo, c'era una riga di comandi shell. È da qui che è scattato l'allarme e che i tecnici sono intervenuti per indagare l'accaduto.

Il responsabile dell'attacco è stato un Trojan personalizzato, sviluppato appositamente per XG Firewall, soprannominato "Asnarök". Da qui l'evidenza che l'attacco prendeva di mira espressamente i prodotti Sophos. Secondo i tecnici era destinato a rubare informazioni sensibili dai firewall.

Il responsabile dell'attacco è stato un Trojan personalizzato, sviluppato appositamente per XG Firewall, soprannominato "Asnarök". Da qui l'evidenza che l'attacco prendeva di mira espressamente i prodotti Sophos. Secondo i tecnici era destinato a rubare informazioni sensibili dai firewall.Sophos sottolinea che l'analisi del malware ha dimostrato che era in grado di rubare informazioni sui firewall, quali la licenza del prodotto e il numero di serie. Inoltre, poteva prelevare nomi e credenziali crittografate degli utenti del firewall, l'hash con la password dell'account amministratore. Indirizzi email degli account utente e dell'amministratore memorizzati sul dispositivo, ID utente autorizzati a utilizzare il firewall per connessioni VPN SSL. Infine, poteva prelevare gli account approvati per utilizzare il firewall per connessioni VPN clientless.

Il malware ha raccolto i dati del firewall, ma non è chiaro se i dati rubati siano stati effettivamente trasmessi ai server di comando e controllo degli aggressori. Secondo Sophos, al momento della pubblicazione non c'erano prove del fatto che i dati raccolti fossero stati esfiltrati con successo.

Il malware ha raccolto i dati del firewall, ma non è chiaro se i dati rubati siano stati effettivamente trasmessi ai server di comando e controllo degli aggressori. Secondo Sophos, al momento della pubblicazione non c'erano prove del fatto che i dati raccolti fossero stati esfiltrati con successo.Quello che è certo è che si sono verificati "attacchi multipli". Sophos ha pubblicato una patch iniziale il giorno dopo la scoperta dell'attacco e un hotfix sabato. Alla vulnerabilità zero-day è stato assegnato il numero CVE-2020-12271.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX

Mag 07

TD SYNNEX Licensing & Technical Club 2025

Mag 08

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - CATANIA