Ransomware e Linux: attenzione all’SSH tunneling

Gli attacchi ransomware su Linux ed ESXi sfruttano l'SSH tunneling per ottenere la persistenza in rete ed esfiltrare i dati. Ecco dettagli e contromisure.

Gli attacchi contro i sistemi Linux sono in continuo aumento, con i ransomware che la fanno da padrona con nomi quali Cicada, Luna, Eldorado, LockBit e molti altri. Come aveva fatto notare VMware qualche tempo fa, ESXi (che non è un prodotto Linux, ma condivide con esso molte delle sue caratteristiche) è oggetto di attacchi mirati quando gli attaccanti vogliono colpire macchine virtuali, dispositivi IoT e ambienti multicloud. In generale, poi, è da considerare un ulteriore aspetto: le funzionalità multipiattaforma, possibili grazie a linguaggi di programmazione quali Rust o Golang, stanno diventando sempre più popolari nel cybercrime, e in particolare fra i gruppi ransomware, perché consentono agli attaccanti di ampliare il numero e il tipo delle potenziali vittime in maniera semplice ed efficace.

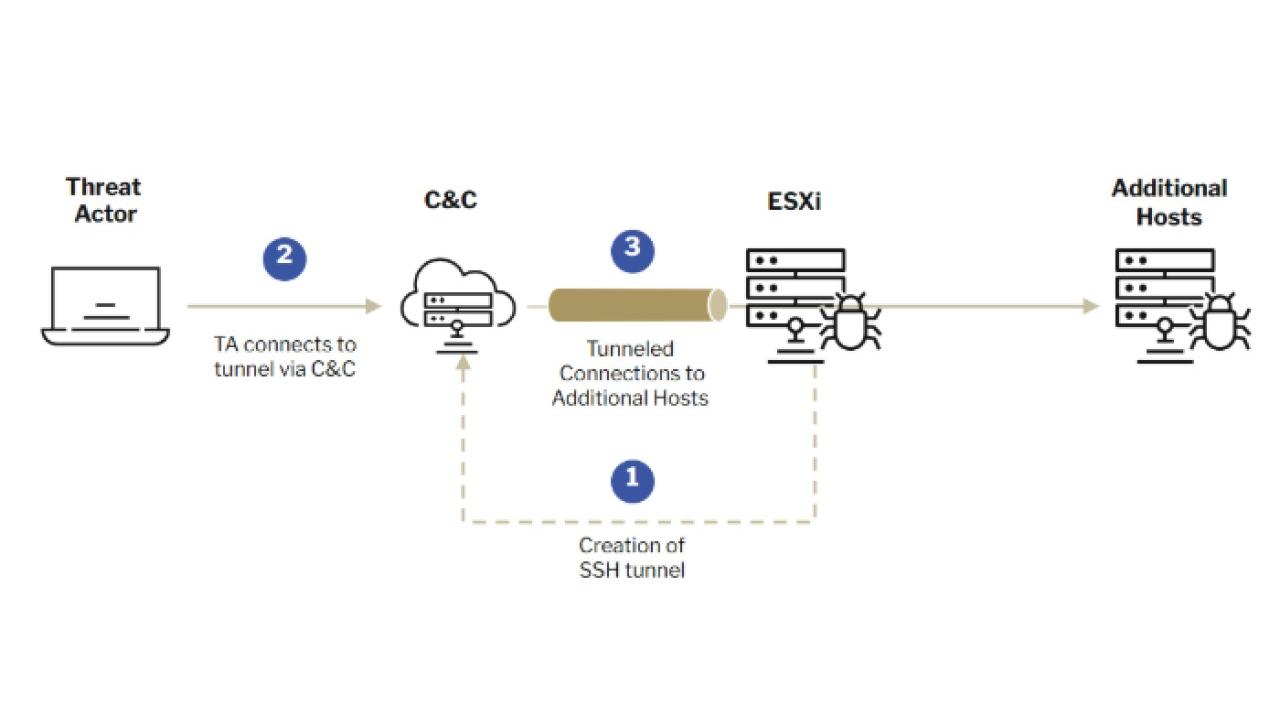

Proprio per indagare sugli attacchi ransomware che prendono di mira le infrastrutture virtualizzate, il vendor di cybersecurity Sygnia ha condotto una ricerca approfondita da cui è emerso che gli attaccanti stanno sfruttando la tecnica dell'SSH tunneling per ottenere la persistenza all'interno delle reti aziendali. Il trucco serve per operare indisturbati il più a lungo possibile, così da avere tutto il tempo per esfiltrare dati dalle macchine virtuali e poi cifrarle, causando interruzioni operative e danni reputazionali significativi.

Schema di tunneling SSH in un sistema ESXi

Schema di tunneling SSH in un sistema ESXi

Come si sviluppa l’attacco

L'analisi di Sygnia ha rivelato che gli attaccanti hanno dapprima compromesso i sistemi ESXi tramite credenziali amministrative rubate o vulnerabilità sfruttabili senza bisogno di autenticazione. Una volta ottenuto l'accesso, hanno usato la suddetta tecnica SSH tunneling, che in sostanza permette la creazione di un canale di comunicazione criptato attraverso il protocollo SSH. Questo canale permette di reindirizzare il traffico di rete, aggirando i firewall e altri sistemi di sicurezza.

Nel contesto degli attacchi ransomware come quelli analizzati, gli attaccanti si sono serviti dell'SSH tunneling per ottenere una connessione persistente tra il proprio server di comando e controllo e la rete della vittima, così da esfiltrare i dati ed eseguire comandi da remoto. Inoltre, in molti casi analizzati da Sygnia, l'impostazione del tunnel è stata ottenuta sfruttando comandi SSH nativi per stabilire un port forwarding verso il server C2. La persistenza, inoltre, è stata semplice da mantenere dato che i sistemi ESXi vengono spenti raramente, quindi di fatto il tunneling è diventato a tutti gli effetti una backdoor semi-persistente all'interno della rete.

Uno dei problemi rilevati dalle indagini è la mancanza di monitoraggio sui sistemi ESXi, che ovviamente li ha resi particolarmente vulnerabili. Nella pubblicazione online i ricercatori hanno evidenziato tutti gli interventi tecnici da apportare, evidenziando l'importanza di un monitoraggio attivo dei sistemi ESXi e dell’implementazione di misure di sicurezza adeguate alla protezione di infrastrutture virtualizzate.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici