Ransomware: pagamenti dei riscatti in aumento

Nei primi tre mesi del 2020 gli importi dei riscatti ransomware sono aumentati, così come i pagamenti. Alcuni però corrompono di dati durante la cifratura.

I ransomware sono il metodo prediletto dai cyber criminali per fare cassa. I dati relativi al primo trimestre 2020 rivelano che gli importi dei riscatti sono aumentati. Ma quasi tutte le aziende che hanno pagato hanno riavuto i propri dati. La fotografia dettagliata della situazione è di Coveware.

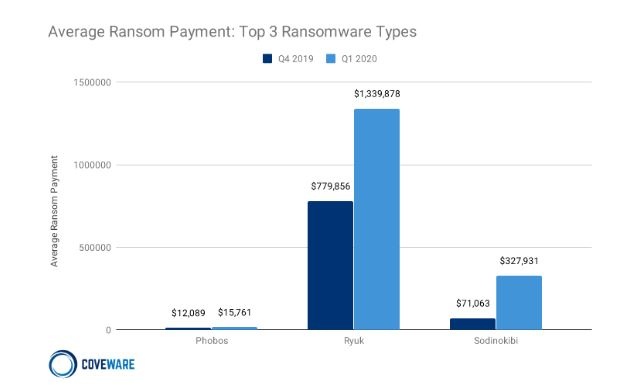

La media delle cifre pagate come riscatto è stata di 111.605 dollari, in crescita del 33% rispetto al quarto trimestre 2019. L'incremento è dovuto al fatto che gli attaccanti stanno bersagliando maggiormente le grandi imprese, a cui possono chiedere importi maggiori per il riscatto. Il volume delle vittime è quindi in calo, ma l'entità dei pagamenti è salita.

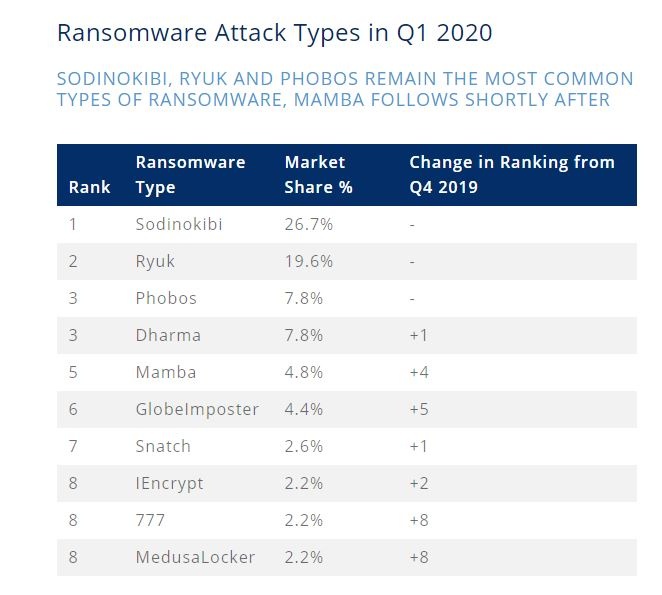

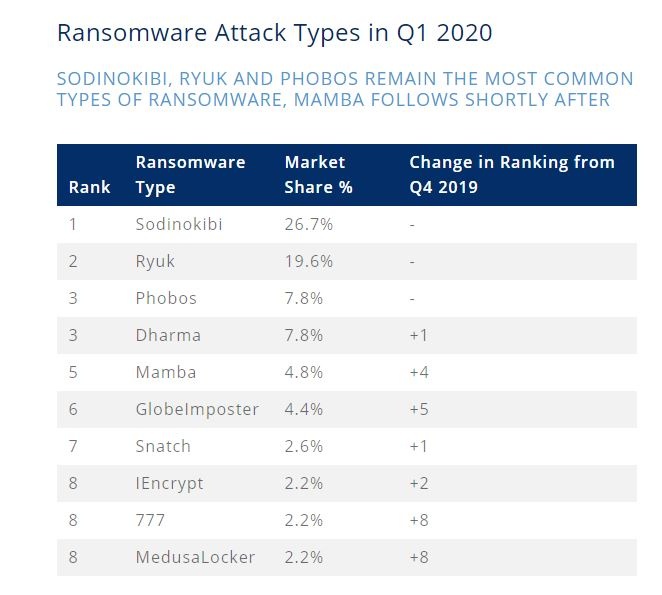

I tre tipi di ransomware più comuni sono rimasti gli stessi del trimestre precedente. Il più diffuso è Sodinokibi (26,7%), seguito da Ryuk (19,6%) e Phobos (7,8%). I ricercatori prevedono che questa classifica cambierà sostanzialmente nel secondo trimestre del 2020, poiché ci sono già segnali di nuove varianti molto più attive.

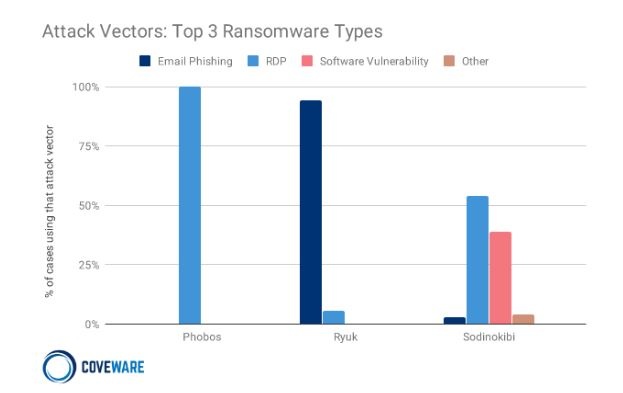

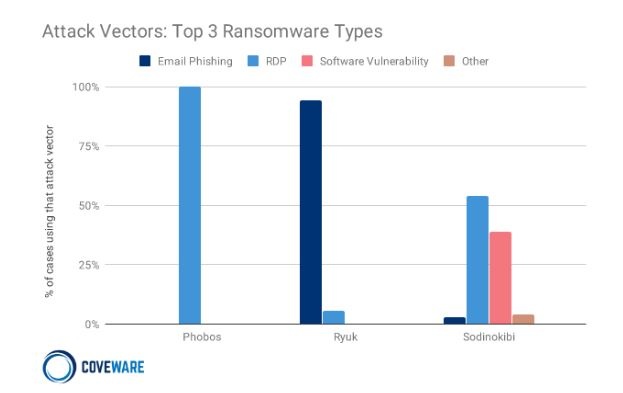

Le vulnerabilità più sfruttate sono i punti di accesso RDP (Remote Desktop Protocol) scarsamente protetti. Questo anche grazie al fatto che gli RPD sono vulnerabili anche ai kit ransomware economici, abbassando l'investimento che il cyber criminale deve fare.

Le vulnerabilità più sfruttate sono i punti di accesso RDP (Remote Desktop Protocol) scarsamente protetti. Questo anche grazie al fatto che gli RPD sono vulnerabili anche ai kit ransomware economici, abbassando l'investimento che il cyber criminale deve fare.

L'attacco iniziale varia a seconda della competenza dell'attaccante. Chi usa Phobos non è particolarmente abile e in genere si muove acquistando credenziali RDP sul dark web. Gli attacchi con questo vettore mirano in genere alle piccole aziende. Ryuk è impiegato maggiormente negli attacchi alle piccole e medie imprese. Sodinokibi è l'arma prediletta per le azioni contro obiettivi importanti. Coveware ha osservato che nel primo trimestre 2020 Sodinokibi ha sfruttato diverse vulnerabilità VPN comuni tra le grandi aziende.

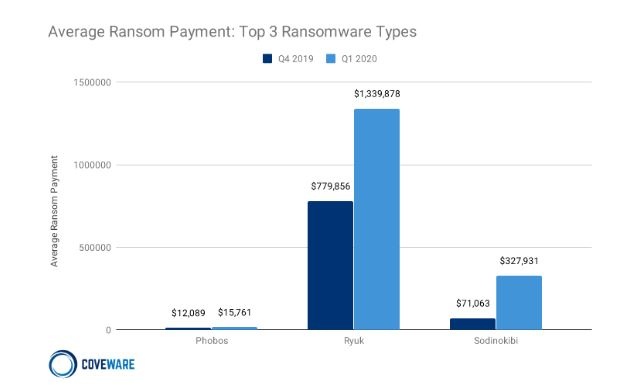

Seguono lo stesso trend anche gli importi: chi usa Phobos non ha aumentato le richieste di riscatto. Gli importi di Ryuk sono saliti leggermente, quelli di Sodinokibi sono cresciuti più degli altri.

Le vittime

La pandemia di COVID-19 ha del tutto stravolto la stagionalità degli attacchi. Nel periodo in esame sono infatti stati attaccati organizzazioni pubbliche e scuole. Di solito queste categorie sono a rischio in estate, per il fermo delle attività che lascia modo ai criminali informatici di muoversi indisturbati. Con la pandemia le attività erano bloccate.

Le piccole e medie imprese di servizi professionali, come studi legali, fornitori di servizi gestiti e aziende CPA, sono state il più grande sottogruppo industriale interessato dal ransomware nel primo trimestre 2020. È importante notare che anche se le grandi aziende sono quelle che pagano i riscatti più alti, il ransomware rimane un problema importante per le piccole imprese. La dimensione media delle aziende più colpite resta inferiore a 60 dipendenti.

Riscatti

Una controtendenza forte si vede nel successo del pagamento dei riscatti. In genere è piuttosto basso, tant'è vero che gli esperti di sicurezza sconsigliano di pagare quanto richiesto. Invece nel primo trimestre 2020 il tasso di successo dei pagamenti è salito al 99%. Questo tuttavia non significa che le aziende hanno sempre potuto riprendere a lavorare velocemente.

Alcune varianti specifiche di ransomware hanno la tendenza a corrompere i dati al momento della cifratura. In particolare, varianti come Mesponinoza, DeathHiddenTear e Buran hanno causato la perdita di dati durante la crittografia e fornito strumenti di decifrazione con bug che hanno causato ulteriori perdite di dati. Per questo i tassi medi di recupero dei dati variano notevolmente. Alcune varianti di ransomware avevano tassi di recupero vicini al 100%, altre scendevano fino al 40%.

Alcune varianti specifiche di ransomware hanno la tendenza a corrompere i dati al momento della cifratura. In particolare, varianti come Mesponinoza, DeathHiddenTear e Buran hanno causato la perdita di dati durante la crittografia e fornito strumenti di decifrazione con bug che hanno causato ulteriori perdite di dati. Per questo i tassi medi di recupero dei dati variano notevolmente. Alcune varianti di ransomware avevano tassi di recupero vicini al 100%, altre scendevano fino al 40%.

Il tempo medio di inattività per le aziende colpite è di 15 giorni, leggermente in calo rispetto al quarto trimestre 2019. Anche se la media si è stabilizzata, due settimane di produttività ridotta sono un periodo considerevole per qualsiasi azienda. Non è un caso che i costi di interruzione del servizio rappresentano il principale punto critico per le aziende colpite da un attacco ransomware.

Minacce di esfiltrazione

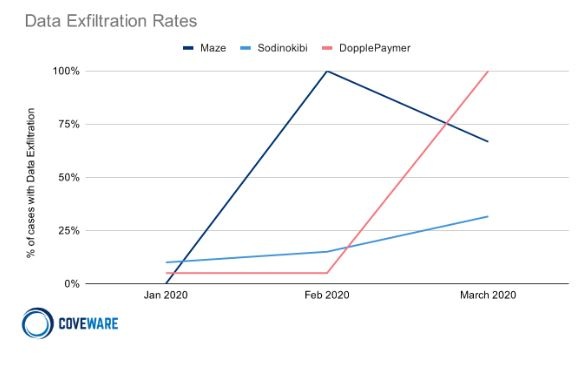

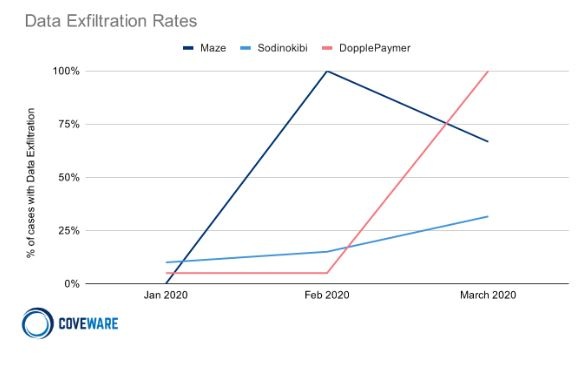

Abbiamo visto in passato come l'esfiltrazione dei dati e la minaccia di pubblicare informazioni riservate sia diventata una tattica prevalente durante gli attacchi di ransomware. Per capire con che cosa si ha a che fare, ecco le varianti che hanno regolarmente esfiltrato i dati e minacciato il rilascio pubblico. Maze, Sodinokibi, DopplePaymer, Mespinoza, Netwalker, CLoP e Nephilim.

La media delle cifre pagate come riscatto è stata di 111.605 dollari, in crescita del 33% rispetto al quarto trimestre 2019. L'incremento è dovuto al fatto che gli attaccanti stanno bersagliando maggiormente le grandi imprese, a cui possono chiedere importi maggiori per il riscatto. Il volume delle vittime è quindi in calo, ma l'entità dei pagamenti è salita.

I tre tipi di ransomware più comuni sono rimasti gli stessi del trimestre precedente. Il più diffuso è Sodinokibi (26,7%), seguito da Ryuk (19,6%) e Phobos (7,8%). I ricercatori prevedono che questa classifica cambierà sostanzialmente nel secondo trimestre del 2020, poiché ci sono già segnali di nuove varianti molto più attive.

Le vulnerabilità più sfruttate sono i punti di accesso RDP (Remote Desktop Protocol) scarsamente protetti. Questo anche grazie al fatto che gli RPD sono vulnerabili anche ai kit ransomware economici, abbassando l'investimento che il cyber criminale deve fare.

Le vulnerabilità più sfruttate sono i punti di accesso RDP (Remote Desktop Protocol) scarsamente protetti. Questo anche grazie al fatto che gli RPD sono vulnerabili anche ai kit ransomware economici, abbassando l'investimento che il cyber criminale deve fare.L'attacco iniziale varia a seconda della competenza dell'attaccante. Chi usa Phobos non è particolarmente abile e in genere si muove acquistando credenziali RDP sul dark web. Gli attacchi con questo vettore mirano in genere alle piccole aziende. Ryuk è impiegato maggiormente negli attacchi alle piccole e medie imprese. Sodinokibi è l'arma prediletta per le azioni contro obiettivi importanti. Coveware ha osservato che nel primo trimestre 2020 Sodinokibi ha sfruttato diverse vulnerabilità VPN comuni tra le grandi aziende.

Seguono lo stesso trend anche gli importi: chi usa Phobos non ha aumentato le richieste di riscatto. Gli importi di Ryuk sono saliti leggermente, quelli di Sodinokibi sono cresciuti più degli altri.

Le vittime

La pandemia di COVID-19 ha del tutto stravolto la stagionalità degli attacchi. Nel periodo in esame sono infatti stati attaccati organizzazioni pubbliche e scuole. Di solito queste categorie sono a rischio in estate, per il fermo delle attività che lascia modo ai criminali informatici di muoversi indisturbati. Con la pandemia le attività erano bloccate.Le piccole e medie imprese di servizi professionali, come studi legali, fornitori di servizi gestiti e aziende CPA, sono state il più grande sottogruppo industriale interessato dal ransomware nel primo trimestre 2020. È importante notare che anche se le grandi aziende sono quelle che pagano i riscatti più alti, il ransomware rimane un problema importante per le piccole imprese. La dimensione media delle aziende più colpite resta inferiore a 60 dipendenti.

Riscatti

Una controtendenza forte si vede nel successo del pagamento dei riscatti. In genere è piuttosto basso, tant'è vero che gli esperti di sicurezza sconsigliano di pagare quanto richiesto. Invece nel primo trimestre 2020 il tasso di successo dei pagamenti è salito al 99%. Questo tuttavia non significa che le aziende hanno sempre potuto riprendere a lavorare velocemente. Alcune varianti specifiche di ransomware hanno la tendenza a corrompere i dati al momento della cifratura. In particolare, varianti come Mesponinoza, DeathHiddenTear e Buran hanno causato la perdita di dati durante la crittografia e fornito strumenti di decifrazione con bug che hanno causato ulteriori perdite di dati. Per questo i tassi medi di recupero dei dati variano notevolmente. Alcune varianti di ransomware avevano tassi di recupero vicini al 100%, altre scendevano fino al 40%.

Alcune varianti specifiche di ransomware hanno la tendenza a corrompere i dati al momento della cifratura. In particolare, varianti come Mesponinoza, DeathHiddenTear e Buran hanno causato la perdita di dati durante la crittografia e fornito strumenti di decifrazione con bug che hanno causato ulteriori perdite di dati. Per questo i tassi medi di recupero dei dati variano notevolmente. Alcune varianti di ransomware avevano tassi di recupero vicini al 100%, altre scendevano fino al 40%. Il tempo medio di inattività per le aziende colpite è di 15 giorni, leggermente in calo rispetto al quarto trimestre 2019. Anche se la media si è stabilizzata, due settimane di produttività ridotta sono un periodo considerevole per qualsiasi azienda. Non è un caso che i costi di interruzione del servizio rappresentano il principale punto critico per le aziende colpite da un attacco ransomware.

Minacce di esfiltrazione

Abbiamo visto in passato come l'esfiltrazione dei dati e la minaccia di pubblicare informazioni riservate sia diventata una tattica prevalente durante gli attacchi di ransomware. Per capire con che cosa si ha a che fare, ecco le varianti che hanno regolarmente esfiltrato i dati e minacciato il rilascio pubblico. Maze, Sodinokibi, DopplePaymer, Mespinoza, Netwalker, CLoP e Nephilim.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX