Lynx: il ransomware avanzato per sistemi Windows

Lynx è un nuovo ransomware che applica la doppia estorsione. Disattiva i processi, elimina le copie shadow e svolge altre azioni avanzate.

Si chiama Lynx il ransomware monitorato dai ricercatori di Fortinet progettato per colpire sistemi operativi Microsoft Windows. Il nome deriva dall’estensione dei file che vengono cifrati al termine dell’attacco, che è appunto ".LYNX". Il primo avvistamento di questa minaccia risale a luglio 2024 su una piattaforma pubblica di scansione di file.

Ai tempi, un'analisi approfondita rilevò le similitudini tra Lynx e un altro ransomware noto come INC, che era in circolazione da un anno e rispetto al quale Lynx sembra essere una evoluzione. I due ransomware, infatti, mostrano metodi di cifratura simili e una procedura analoga di modifica del desktop per la visualizzazione della richiesta di riscatto. Inoltre, entrambi tentano di inviare la richiesta di riscatto alle stampanti di rete. Tuttavia, Lynx consente agli attaccanti un controllo più granulare durante l'esecuzione rispetto a INC e quest’ultimo era un prodotto multipiattaforma spendibile anche per attacchi contro sistemi ESXi.

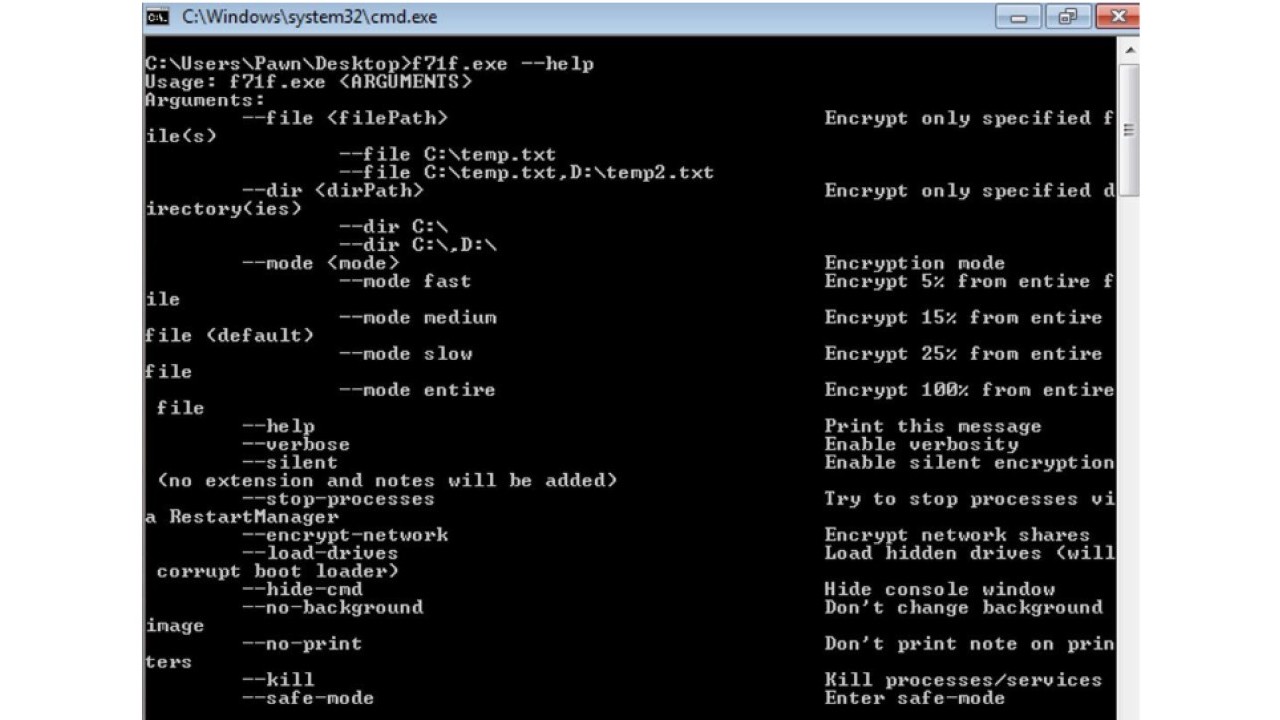

Che cosa s’intende per controllo granulare? In sostanza Lynx offre un’ampia varietà di opzioni, che permettono agli attaccanti di personalizzare l'attacco, per esempio specificando file o directory da cifrare, selezionando una percentuale dei file da cifrare (dal 5% al 100%). Consente poi di abilitare o disabilitare la visualizzazione di messaggi durante la cifratura e consente di interrompere determinati processi o servizi.

Una delle peculiarità di Lynx è che, per massimizzare i danni, termina processi e servizi quali SQL, Veeper, Backup, Exchange, Java e Notepad. Successivamente, procede alla cifratura dei file presenti sul sistema compromesso, escludendo determinate cartelle, tra cui Windows, Program Files e Program Files (x86), $RECYCLE.BIN e AppData per evitare di compromettere la stabilità del sistema. Inoltre, ignora file con estensioni come .exe, .msi, .dll e .lynx.

Le opzioni del ransomware LynxAL fine di aumentare l'efficacia dell'attacco, Lynx esegue poi una serie di azioni fra cui lo svuotamento del cestino, l'eliminazione delle copie shadow (utili al ripristino del sistema), così da assicurarsi che la vittima sia consapevole dell'attacco ma la tempo stesso non possa recuperare i dati senza pagare il riscatto.

Le opzioni del ransomware LynxAL fine di aumentare l'efficacia dell'attacco, Lynx esegue poi una serie di azioni fra cui lo svuotamento del cestino, l'eliminazione delle copie shadow (utili al ripristino del sistema), così da assicurarsi che la vittima sia consapevole dell'attacco ma la tempo stesso non possa recuperare i dati senza pagare il riscatto.

Al momento non sono disponibili informazioni precise sul vettore di infezione, ma è probabile che gli attaccanti sfruttino i ben noti metodi comuni quali email di phishing, exploit di vulnerabilità del sistema o l’abuso di software compromessi. Indipendentemente da questo, per mitigare il rischio, gli esperti consigliano l’implementazione di una serie di misure di sicurezza fra cui l’installazione di soluzioni antimalware aggiornate, la regolare esecuzione di backup dei dati critici, l'educazione degli utenti riguardo ai pericoli delle email sospette e l'applicazione tempestiva di patch e aggiornamenti di sicurezza.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici