La maggior parte degli ospedali ha vulnerabilità critiche

Il 96% delle strutture sanitarie con vulnerabilità note subisce attacchi ransomware. Alcune indicazioni per proteggere dispositivi medici e dati dei pazienti.

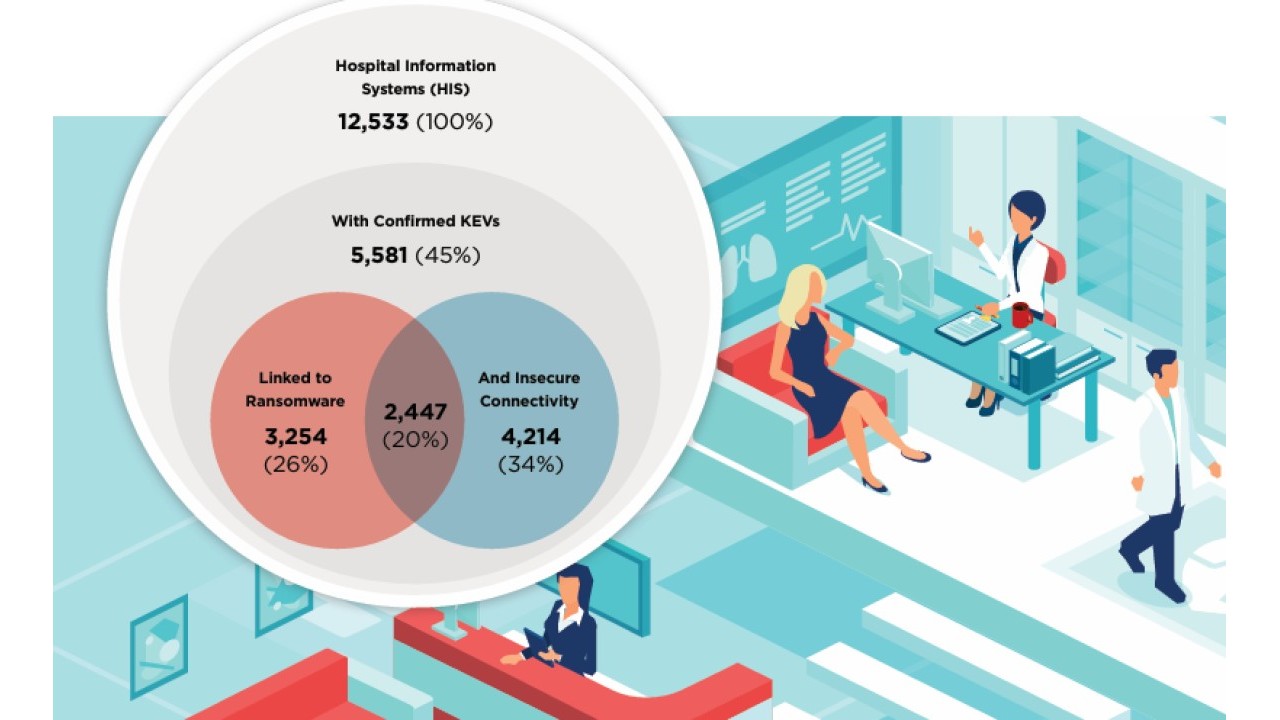

Il 99% delle strutture sanitarie utilizza sistemi con vulnerabilità note ed exploitabili (KEVs); di queste, il 96% è associato a campagne ransomware attive, mentre l'89% presenta anche connessioni insicure a Internet. Questi e altri dati sono contenuti dal nuovo report del Team82 di Claroty dal titolo State of CPS Security: Healthcare Exposures 2025 che offre un quadro preoccupante sulla vulnerabilità dei dispositivi connessi nel settore sanitario. Lo studio ha coinvolto oltre 2,25 milioni di dispositivi IoMT (Internet of Medical Things) e più di 647.000 dispositivi OT distribuiti in 351 organizzazioni sanitarie, in un periodo di due anni in cui si sono verificati incidenti significativi come l'attacco ransomware contro Change Healthcare.

La conclusione è che il settore sanitario resta uno dei più vulnerabili agli attacchi cyber, per via della dipendenza da tecnologie obsolete e della complessità delle sue infrastrutture digitali. Tuttavia, nulla è perduto: con strategie proattive e investimenti in soluzioni innovative è possibile ridurre significativamente il rischio informatico e garantire la continuità delle cure ai pazienti.

Minacce e vulnerabilità

Sono numero i gruppi ransomware che attaccano ospedali e fornitori di servizi sanitari sfruttando le vulnerabilità presenti in queste infrastrutture critiche. Le tecniche di attacco sono sempre le stesse e coinvolgono il phishing mirato e l'abuso di credenziali valide per ottenere l’accesso iniziale alle reti ospedaliere. Una volta all'interno, si servono di strumenti avanzati per attuare movimenti laterali, accedere ai sistemi chiave e rubare informazioni sensibili come dati medici o identificativi personali dei pazienti.

Un esempio emblematico è il sopraccitato attacco ransomware contro Change Healthcare nel febbraio 2024: nonostante il pagamento di un riscatto di 22 milioni di dollari, l'organizzazione non ha recuperato i dati rubati e ha dovuto affrontare costi di recupero e rimborso per circa 2,5 miliardi di dollari.

Il report del Team82 di Claroty identifica tre aree principali di vulnerabilità: i sistemi informativi ospedalieri (HIS), i dispositivi IoMT come i sistemi di imaging medico e i dispositivi per i pazienti. I sistemi HIS sono il cuore pulsante delle operazioni ospedaliere, perché gestiscono informazioni mediche, amministrative e finanziarie. Purtroppo, molti di questi sistemi operano su PC Windows con vulnerabilità note che li rendono facili prede degli attacchi ransomware. Il 20% dei sistemi HIS analizzati presenta KEV associate a campagne ransomware attive ed è connesso a Internet in modo non sicuro.

Il report del Team82 di Claroty identifica tre aree principali di vulnerabilità: i sistemi informativi ospedalieri (HIS), i dispositivi IoMT come i sistemi di imaging medico e i dispositivi per i pazienti. I sistemi HIS sono il cuore pulsante delle operazioni ospedaliere, perché gestiscono informazioni mediche, amministrative e finanziarie. Purtroppo, molti di questi sistemi operano su PC Windows con vulnerabilità note che li rendono facili prede degli attacchi ransomware. Il 20% dei sistemi HIS analizzati presenta KEV associate a campagne ransomware attive ed è connesso a Internet in modo non sicuro.

I dispositivi IoMT includono apparecchiature diagnostiche come radiografie, tomografie computerizzate (TC), risonanze magnetiche (MRI) e ultrasuoni. L'8% dei dispositivi di imaging analizzati presenta KEV legate a campagne ransomware. Inoltre, stando ai dati del report il 93% delle organizzazioni sanitarie utilizza dispositivi IoMT con connessioni Internet insicure o sistemi operativi legacy che non ricevono più aggiornamenti di sicurezza dai produttori, quindi sono particolarmente vulnerabili agli attacchi cyber. Rientrano in questa categoria i dispositivi IoMT che funzionano su versioni non più supportate di Windows o Linux.

Inoltre, molte organizzazioni sanitarie si concentrano esclusivamente sulle KEV e sui punteggi CVSS segnalati come critici, trascurando altri fattori di rischio come le password predefinite, le comunicazioni in chiaro, le connessioni non sicure e una gestione lacunosa delle identità.

Come mitigare i rischi

Gli esperti raccomandano di adottare un approccio proattivo alla gestione della cybersecurity nel settore sanitario. In particolare, le organizzazioni devono dare priorità alla riduzione delle esposizioni più critiche, indicate come i KEV associati a ransomware e le connessioni non sicure. Inoltre, caldeggiano l’implementazione di soluzioni che garantiscano la sicurezza delle comunicazioni tra utenti, macchine e workload cloud.

È inoltre consigliata una maggiore collaborazione tra produttori di dispositivi medici, autorità regolatorie e team IT per accelerare l'implementazione delle patch senza violare la compliance normativa. Ultimo, investire in strumenti avanzati per il monitoraggio continuo delle reti e la rilevazione precoce degli attacchi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici