Nuove vulnerabilità nei sistemi solari

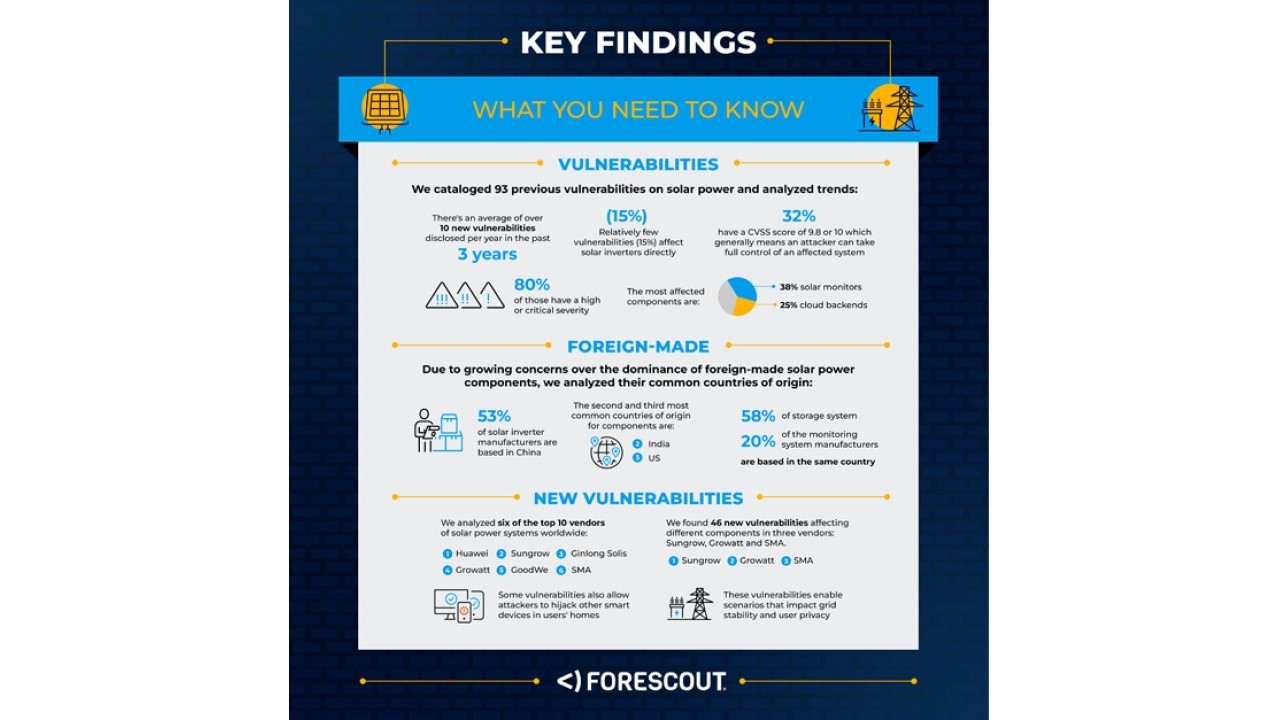

Una ricerca di Forescout rileva 46 vulnerabilità nei sistemi solari che possono compromettere la rete elettrica, causando blackout e manipolazioni energetiche.

Un celebre libro scritto da Mikko Hypponen di WithSecure s’intitola “Se è smart, è vulnerabile”: la spiegazione più semplice ed efficace per far capire che tutto quello che si connette al web è attaccabile. Da qui la crescente importanza della sicurezza OT e IoT, ambiti in cui rientra una recente ricerca di Forescout sulle vulnerabilità dei sistemi solari. Si tratta di sistemi sempre più importanti perché, come sottolinea la ricerca, le fonti di energia rinnovabile stanno rapidamente diventando elementi essenziali delle reti elettriche di tutto il mondo, ma spesso la sicurezza informatica per questi sistemi è inesistente, il che crea un rischio crescente per la sicurezza, la stabilità e la disponibilità della rete elettrica.

Gli esperti hanno analizzato sei dei primi 10 fornitori globali di sistemi di energia solare: Huawei, Sungrow, Ginlong Solis, Growatt, GoodWe e SMA, riscontrando 46 nuove vulnerabilità che interessano diversi componenti prodotti da Sungrow, Growatt e SMA. Se sfruttate con successo, queste vulnerabilità [che sono già state chiuse, N.d.R.] possono consentire a un attaccante di compromettere la stabilità della rete elettrica, di manipolare i dati di produzione energetica e persino di causare interruzioni del servizio. Il rischio è principalmente per fornitori di energia e i gestori di reti elettriche, ma anche per le aziende che dipendono fortemente dall'energia solare per le loro operazioni. Nel peggiore dei casi, un attaccante potrebbe persino compromettere la stabilità della rete elettrica, causando blackout su larga scala.

Le falle

L'analisi di Forescout ha rivelato che molti sistemi utilizzano protocolli di comunicazione non sicuri e sistemi operativi obsoleti, non aggiornati, che sono pertanto vulnerabili a una vasta gamma di attacchi cyber. Le falle rilevate riguardano l’autenticazione debole (consentono l'accesso non autorizzato ai dispositivi di controllo) e l’injection, ossia permette a un attaccante di iniettare codice malevolo nei sistemi.

Un altro aspetto critico riscontrato è la mancanza di segmentazione della rete: in molti impianti solari, i dispositivi di controllo sono connessi alla stessa rete dei sistemi aziendali, così da agevolare gli attaccanti nel movimento laterale e nella compromissione di altre risorse. Inoltre, i ricercatori hanno scoperto che molti fornitori di sistemi di energia solare non forniscono aggiornamenti di sicurezza, con una mancanza di attenzione per la sicurezza che agevola lo sfruttamento delle vulnerabilità per ottenere l'accesso ai sistemi.

Il report completo è molto interessante perché Forescout esamina i problemi noti, che abbondano sia per numero che per criticità. Si parla di un totale di 93 vulnerabilità - negli ultimi tre anni ne sono state divulgate in media oltre 10 nuove all'anno, di cui l'80% con gravità elevata o critica. Il 32% ha un punteggio CVSS associato di 9.8 o 10, il che generalmente significa che l’attaccante può assumere il pieno controllo di un sistema interessato. I componenti più colpiti sono i monitor solari (38%) e i backend cloud (25%), mentre sono relativamente poche le vulnerabilità (15%) che colpiscono direttamente gli inverter solari.

I consigli per una maggiore sicurezza

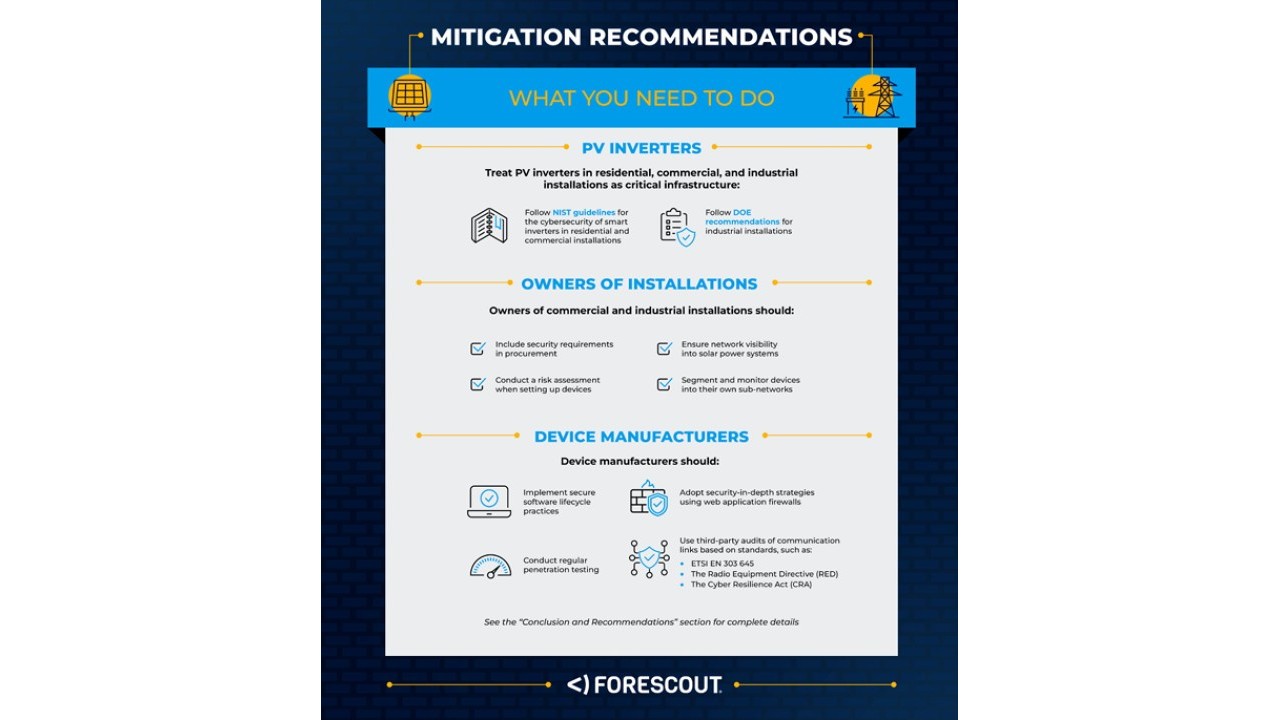

Gli esperti esortano i fornitori di energia, i gestori di reti elettriche e le aziende che dipendono dall'energia solare a implementare misure di cybersecurity adeguate, fra cui l'aggiornamento dei sistemi operativi e dei protocolli di comunicazione, l'implementazione di soluzioni di autenticazione forte e la segmentazione delle reti per limitare il movimento laterale degli attaccanti. Inoltre, è essenziale monitorare attentamente i sistemi per rilevare eventuali attività sospette e rispondere rapidamente agli incidenti di sicurezza.

Ancora più importante, la situazione è un segnale importante per comprendere l'importanza dell’integrazione della cybersecurity fin dalla progettazione di tali sistemi e di un approccio collaborativo con i ricercatori di sicurezza di modo da garantire che le eventuali falle vengano identificate e corrette in tempi brevi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici