Troppi alert, gli analisti si stressano per niente

Da un nuovo report emerge che solo il 2-5% degli alert di sicurezza richiede azioni urgenti, mentre il resto sovraccarica inutilmente gli analisti.

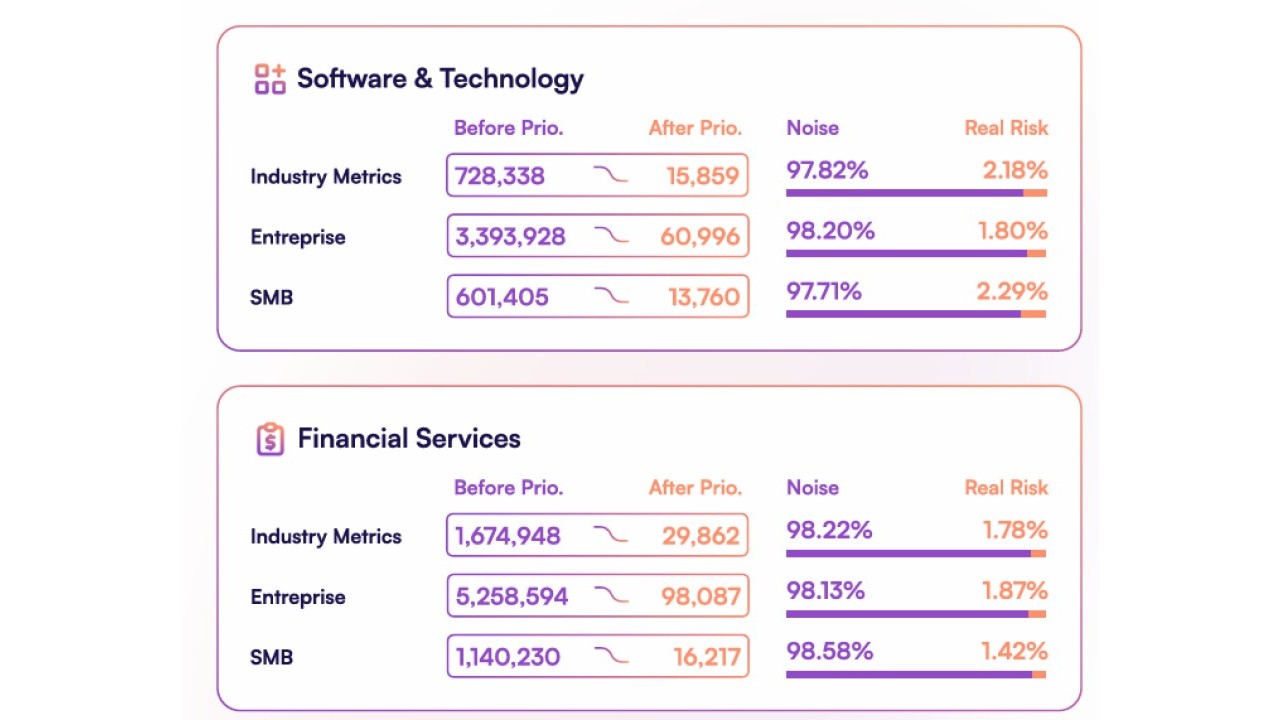

Parliamo spesso di stress degli analisti e del sovraccarico del loro lavoro causato dall’analisi di un numero spropositato di allarmi. Quanti sono davvero questi allarmi, e quanti alla fine valgono davvero il tempo necessario per un approfondimento? Risponde a questa domanda un report di OX Security dal titolo 2025 Application Security Benchmark, da cui emerge che solo il 2-5% degli avvisi di sicurezza richiede un'azione immediata. Nonostante ciò, molte aziende continuano a impiegare risorse significative per analizzare segnalazioni che, nel 95% dei casi, non rappresentano una minaccia reale. L'analisi evidenzia che, in media, un'organizzazione si trova a gestire circa 569.354 alert di sicurezza che sono riducibili a 11.836 solo con l’applicazione di metodologie avanzate di prioritizzazione basate sul contesto. E comunque, le criticità vere sono solo 202.

Uno degli aspetti più problematici messi in luce da OX Security è che il tempo impiegato per analizzare alert irrilevanti diminuisce la capacità degli analisti di individuare le minacce reali. Lo stesso concetto, espresso in numeri è che un alert di sicurezza critico impiega in media 6 giorni per essere affrontato, i problemi meno urgenti possono restare irrisolti per oltre 230 giorni.

Spicca una evidente inefficienza dell'approccio alla gestione degli avvisi di sicurezza, dovuto a una serie di problematiche strutturali che gli analisti mettono in risalto. Primo fra tutti la mancanza di un sistema di prioritizzazione efficace, che porta molte aziende a trattare gli alert in maniera uniforme. Secondo il report, le imprese che hanno implementato una soluzione di prioritizzazione hanno ridotto il numero di alert da analizzare del 98%, permettendo agli analisti di concentrarsi solo su quelli realmente critici.

Spicca una evidente inefficienza dell'approccio alla gestione degli avvisi di sicurezza, dovuto a una serie di problematiche strutturali che gli analisti mettono in risalto. Primo fra tutti la mancanza di un sistema di prioritizzazione efficace, che porta molte aziende a trattare gli alert in maniera uniforme. Secondo il report, le imprese che hanno implementato una soluzione di prioritizzazione hanno ridotto il numero di alert da analizzare del 98%, permettendo agli analisti di concentrarsi solo su quelli realmente critici.

La seconda problematica è legata all’eccedenza di soluzioni di sicurezza, che producono un eccesso di informazioni frammentate fra decine di dashboard. Meglio una gestione ottimizzata della security con il consolidamento di pochi fornitori, e soprattutto lo spostamento verso il concetto di platformization, che mediante semplificazione può migliorare l'efficienza operativa e accorciare i tempi di risposta.

Gli esperti ravvisano poi un problema evidente nella distribuzione delle vulnerabilità fra le componenti dell'ecosistema IT aziendale: il 67% delle falle riscontrate si trova nelle dipendenze open-source, mentre il codice proprietario è responsabile solo del 16% delle criticità. C’è quindi bisogno di una maggiore attenzione alla sicurezza delle librerie e dei componenti di terze parti, spesso sottovalutati nei processi di gestione del rischio.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici