Water Gamayun, il gruppo russo che sfrutta vulnerabilità Zero Day

Trend Micro ha analizzato Water Gamayun, un gruppo APT russo che usa exploit Zero Day e tecniche avanzate per attacchi mirati contro aziende e governi.

Il gruppo threat actor russo Water Gamayun, noto anche come EncryptHub e Larva-208, si sta profilando come una delle minacce più sofisticate nel panorama cyber di quest’anno. Specializzato in attacchi mirati contro entità governative e aziende strategiche, questo attore sfrutta per i suoi attacchi una combinazione di vulnerabilità Zero Day, tecniche di living-off-the-land (LOLBin) e una catena di payload modulari per compromettere sistemi, rubare dati sensibili e mantenere un accesso persistente alle reti delle vittime. La pericolosità di Water Gamayun risiede anche nella capacità di eludere i controlli di sicurezza sfruttando strumenti legittimi e componenti firmati digitalmente, così da rendere gli attacchi difficili da rilevare.

Tutti i dettagli sono inclusi nell’analisi pubblicata dagli esperti di Trend Micro Research, che hanno analizzato una campagna basata sullo sfruttamento della vulnerabilità Zero Day CVE-2025-26633 (denominata MSC EvilTwin) che è stata corretta nel Patch Tuesday di marzo 2025. Si tratta di una falla critica nel framework Microsoft Management Console che permette l’esecuzione di codice arbitrario. Water Gamayun l’ha sfruttata per distribuire carichi malevoli, stabilire persistenza e sottrarre informazioni riservate.

La catena di attacco

La catena di compromissione inizia con la consegna di payload progettati ad hoc per sfruttare la vulnerabilità Zero Day indicata sopra. Si tratta di vettori apparentemente legittimi che servono agli attaccanti per bypassare i meccanismi di sicurezza basati sulla reputazione dei file. Una volta attivato il payload iniziale, gli attaccanti abusano poi del processo runnerw.exe (un eseguibile legittimo associato a IntelliJ) che viene sfruttato come proxy per l’esecuzione di comandi PowerShell malevoli, in modo da mascherare l’attività sospetta.

L'azione della backdoor SilentPrism

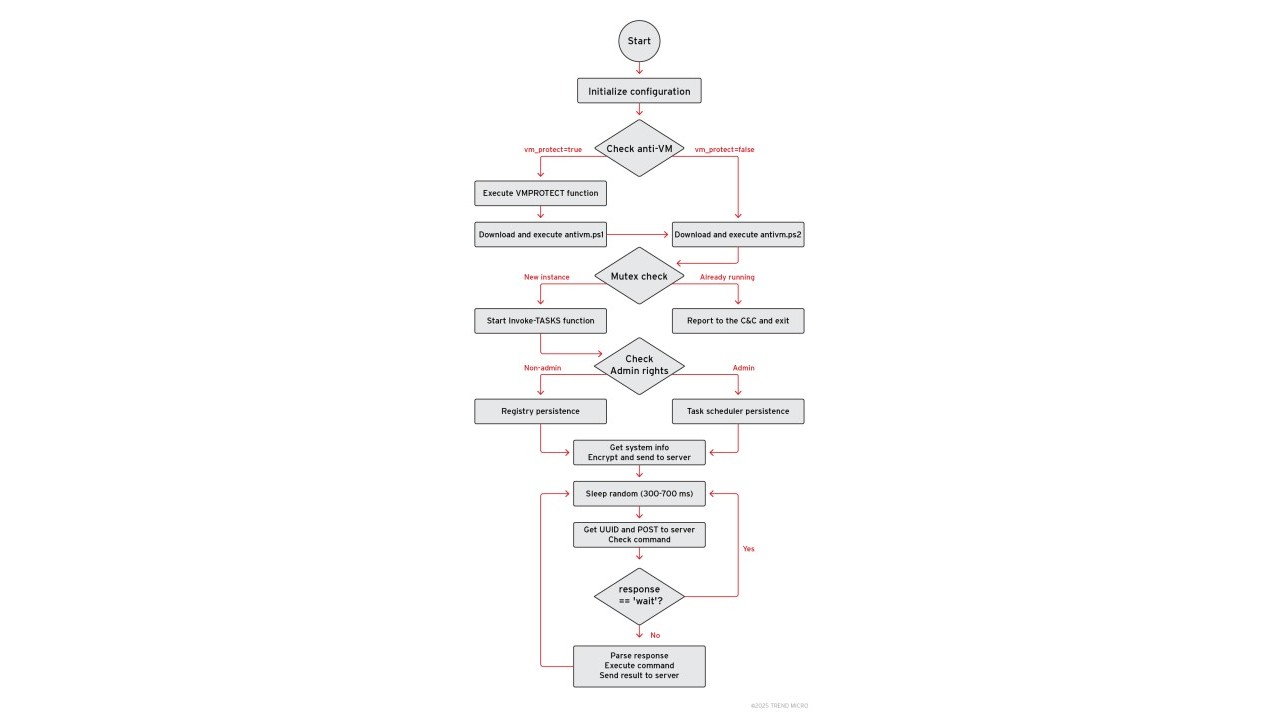

L'azione della backdoor SilentPrism

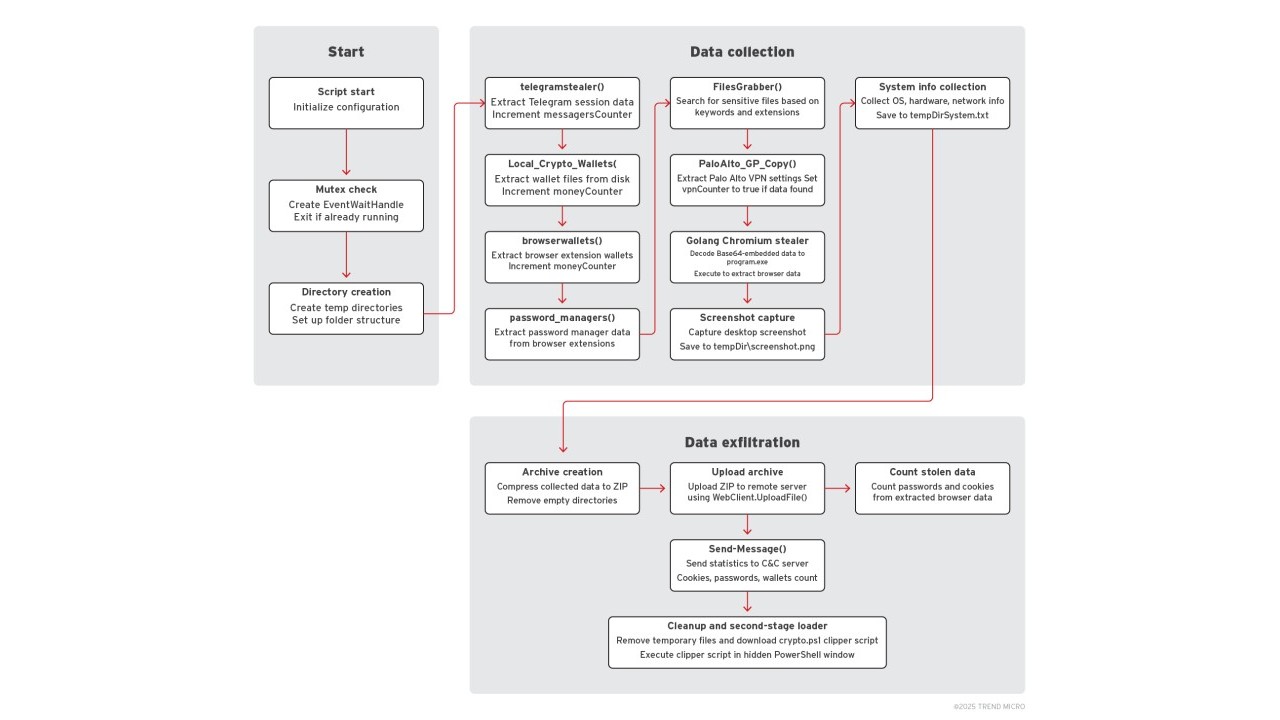

La fase successiva prevede il deployment di una suite di strumenti malevoli altamente specializzati. Tra questi, gli analisti indicano in particolare diverse varianti del malware EncryptHub Stealer, progettato per collezionare informazioni dettagliate sul sistema, tra cui antivirus, software installati, schede di rete, applicazioni in esecuzione, e per estrarre dati sensibili quali password Wi-Fi, codici Product Key di Windows, cronologia degli appunti e dati di sessione da vari client di messaggistica, VPN, FTP e gestori di password.

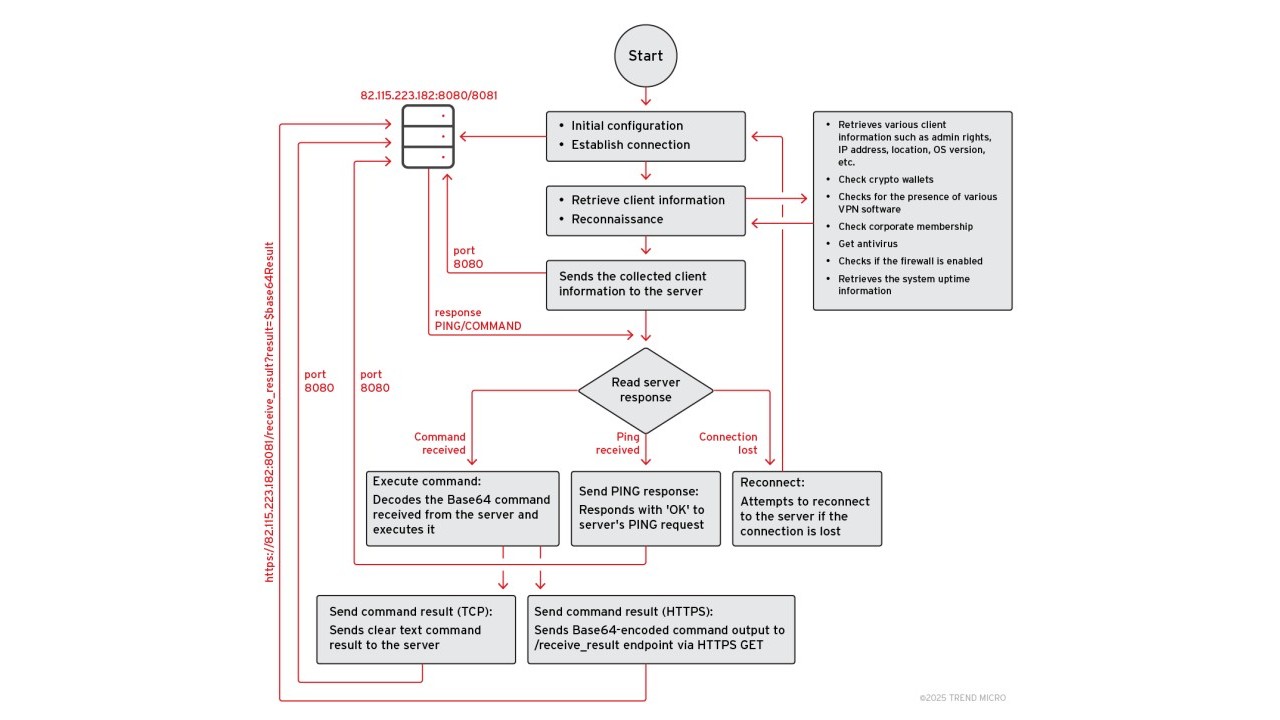

Altri strumenti indicati sono le backdoor DarkWisp e SilentPrism, che garantiscono accesso remoto persistente ai sistemi compromessi. Figurano inoltre varianti del noto stealer Stealc e di Rhadamanthys Stealer, impiegati per l’esfiltrazione selettiva di informazioni.

L’analisi dei server C&C da parte di Trend Micro Research ha rivelato un’infrastruttura altamente resiliente, con moduli intercambiabili e meccanismi di autodistruzione in caso di rilevamento. Questo conferma che Water Gamayun opera con risorse e competenze paragonabili a quelle di gruppi sponsorizzati da Stati nazionali, ponendosi come una minaccia persistente.

L'azione della backdoor DarkWisp

L'azione della backdoor DarkWisp

Vittime e difese

Le vittime sono tipicamente imprese del settore energetico, finanziario e della difesa, con infrastrutture IT basate su strumenti Microsoft. Le ripercussioni degli attacchi vanno da furto di proprietà intellettuale fino all’interruzione di servizi critici. Peraltro, Trend Micro Research allerta sul fatto che la campagna è in fase attiva di sviluppo, con aggiornamenti frequenti ai payload e alle tattiche di evasione, il che indica un investimento costante da parte di questo gruppo nelle proprie capacità offensive e un progetto a lungo termine.

Esecuzione e architettura dello stealer EncryptHub

Esecuzione e architettura dello stealer EncryptHub

È pertanto necessario approntare una difesa efficace contro attacchi di questo tipo, mediante l’ovvia installazione delle patch per chiudere le vulnerabilità sfruttate all’inizio della catena di attacco, più l’attivazione di soluzioni di threat detection avanzate in grado di identificare comportamenti anomali legati all’uso di LOLBin. Ulteriori misure includono la segmentazione delle reti, il monitoraggio dei processi legittimi utilizzati in contesti insoliti e l’adozione di politiche di least privilege per limitare i movimenti laterali.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici