Cisco Webex: i certificati SSL scaduti sono phishing

Una nuova campagna di phishing sta bersagliando gli utenti di Cisco WebEx. È talmente credibile da ingannare i filtri email.

Le applicazioni di collaboration più popolari sono ormai un campo minato. Zoom, Teams e WebEx sono al centro di pressanti campagne di phishing volte al furto di credenziali degli utenti. L'applicazione Cisco in particolare è oggetto in queste ore di una nuova campagna.

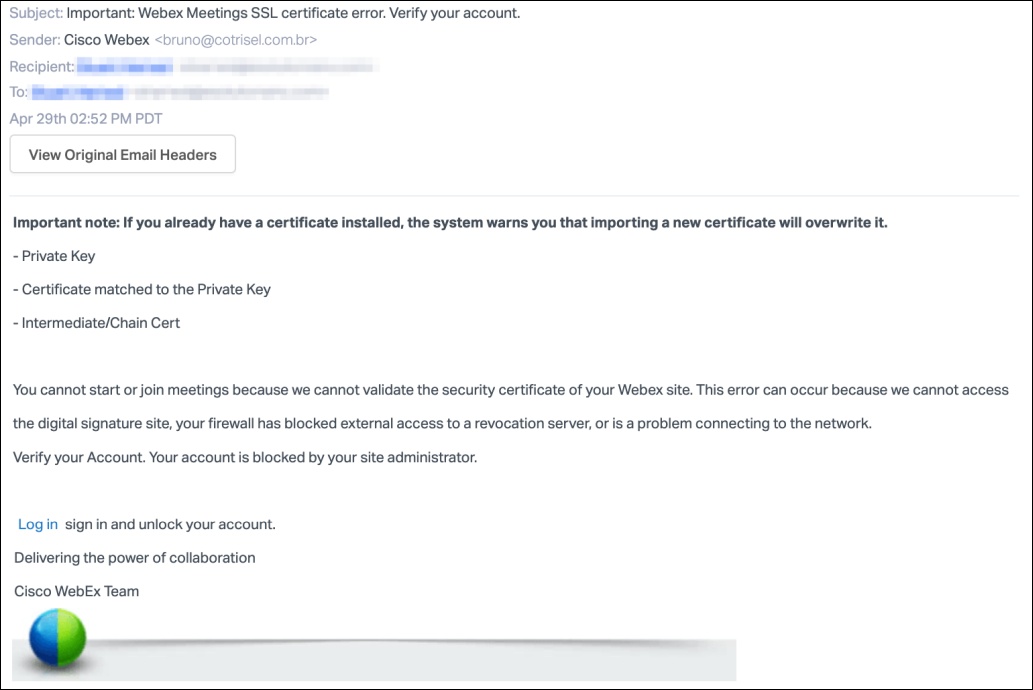

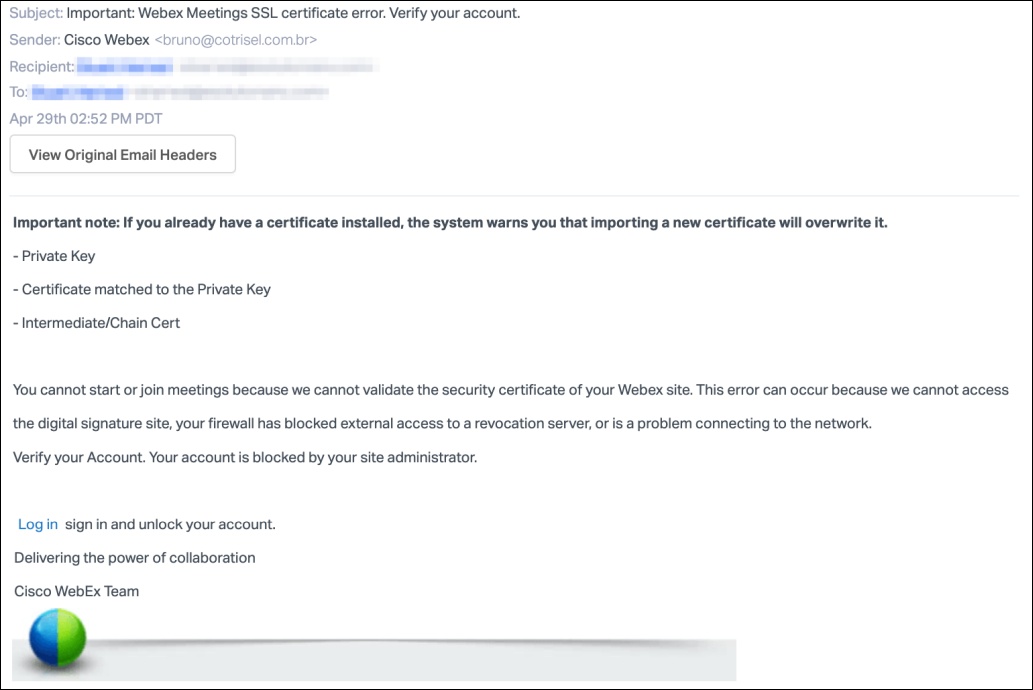

Quelli recapitati via email sono falsi avvisi di certificati scaduti. A trarre in inganno sono la grafica e la formattazione molto simili a quelle usate dall'azienda legittima. Secondo la società di sicurezza Anormal Security, i messaggi di questo tipo hanno già raggiunto 5.000 caselle di posta di persone che utilizzano Cisco Webex per lavorare in remoto.

La tecnica ha tutti i connotati di una campagna di phishing. Il mittente impersona il Cisco WebEx Team. Il contenuto clona grafica e formattazione degli avvisi automatici. Secondo i ricercatori di sicurezza, la parte più insidiosa di questa campagna è proprio che clona quasi perfettamente le email e il sito di accesso di WebEx. Le mail potrebbero indurre in inganno alcune protezioni di Secure Email Gateways (SEG), che non inoltrerebbero il messaggio alla cartella di spam.

Il messaggio instilla un senso di urgenza in chi lo legge. In questo caso il messaggio punta sull'errore del certificato SSL di Webex Meetings. Errore che, secondo l'email, ha portato l'amministratore a bloccare l'account.

Il messaggio instilla un senso di urgenza in chi lo legge. In questo caso il messaggio punta sull'errore del certificato SSL di Webex Meetings. Errore che, secondo l'email, ha portato l'amministratore a bloccare l'account.

L'esortazione è quindi di verificare i propri account. Per la verifica è richiesto di selezionare il collegamento ipertestuale incorporato, in corrispondenza della voce "Accesso". Come segnalato più volte, in un'evenienza del genere bisogna evitare di cliccare i link all'interno della mail. Basta aprire dal proprio browser la pagina di login a WebEx e controllare da lì se qualcosa non funziona. Facendolo, in questo caso ci si accorgerebbe che è tutto a posto.

Chi invece clicca incautamente sul link attiverà un collegamento SendGrid che reindirizza a un sito di credenziali di phishing che è stato recentemente registrato nella Repubblica Ceca e che ha nulla che vedere con Webex o Cisco. Il guaio è che anche l'URL è credibile: https://app-login-webex[.]Com. Anche qui, l'imitazione della vera pagina di login di WebEx è fatta a regola d'arte. Probabilmente saranno molti a cadere in inganno.

Il problema è che le credenziali inserite non saranno comunicate a Cisco, ma direttamente sul server dei cyber criminali che hanno ideato la truffa. A questo punto potrebbero usate i dati per inviare ulteriori attacchi di phishing all'interno della stessa azienda. Oppure rivenderli sul dark web.

Quelli recapitati via email sono falsi avvisi di certificati scaduti. A trarre in inganno sono la grafica e la formattazione molto simili a quelle usate dall'azienda legittima. Secondo la società di sicurezza Anormal Security, i messaggi di questo tipo hanno già raggiunto 5.000 caselle di posta di persone che utilizzano Cisco Webex per lavorare in remoto.

La tecnica ha tutti i connotati di una campagna di phishing. Il mittente impersona il Cisco WebEx Team. Il contenuto clona grafica e formattazione degli avvisi automatici. Secondo i ricercatori di sicurezza, la parte più insidiosa di questa campagna è proprio che clona quasi perfettamente le email e il sito di accesso di WebEx. Le mail potrebbero indurre in inganno alcune protezioni di Secure Email Gateways (SEG), che non inoltrerebbero il messaggio alla cartella di spam.

Il messaggio instilla un senso di urgenza in chi lo legge. In questo caso il messaggio punta sull'errore del certificato SSL di Webex Meetings. Errore che, secondo l'email, ha portato l'amministratore a bloccare l'account.

Il messaggio instilla un senso di urgenza in chi lo legge. In questo caso il messaggio punta sull'errore del certificato SSL di Webex Meetings. Errore che, secondo l'email, ha portato l'amministratore a bloccare l'account.L'esortazione è quindi di verificare i propri account. Per la verifica è richiesto di selezionare il collegamento ipertestuale incorporato, in corrispondenza della voce "Accesso". Come segnalato più volte, in un'evenienza del genere bisogna evitare di cliccare i link all'interno della mail. Basta aprire dal proprio browser la pagina di login a WebEx e controllare da lì se qualcosa non funziona. Facendolo, in questo caso ci si accorgerebbe che è tutto a posto.

Chi invece clicca incautamente sul link attiverà un collegamento SendGrid che reindirizza a un sito di credenziali di phishing che è stato recentemente registrato nella Repubblica Ceca e che ha nulla che vedere con Webex o Cisco. Il guaio è che anche l'URL è credibile: https://app-login-webex[.]Com. Anche qui, l'imitazione della vera pagina di login di WebEx è fatta a regola d'arte. Probabilmente saranno molti a cadere in inganno.

Il problema è che le credenziali inserite non saranno comunicate a Cisco, ma direttamente sul server dei cyber criminali che hanno ideato la truffa. A questo punto potrebbero usate i dati per inviare ulteriori attacchi di phishing all'interno della stessa azienda. Oppure rivenderli sul dark web.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX