Snake è il nuovo ransomware che minaccia le reti aziendali

Il ransomware Snake è programmato per attaccare le aziende. Appena installato interrompe macchine virtuali, sistemi ICS e di gestione remota, poi crittografa i file.

La scorsa settimana è stato scoperto un nuovo ransomware. Si chiama Snake, è scritto in linguaggio Golang e ha un targeting aziendale. Viene utilizzato dai cyber criminali per infiltrarsi nelle reti aziendali, impossessarsi delle credenziali dell'amministratore e crittografare i file su tutti i computer della rete.

La scoperta è da addebitare al MalwareHunterTeam, che ha diffuso le prime informazioni su questo nuovo vettore di infezione. A quanto si apprende, consente un livello di crittografia più elevato rispetto alla media. Il modus operandi è piuttosto comune: all'avvio interrompe numerosi processi relativi a sistemi SCADA, macchine virtuali, sistemi di controllo industriale, strumenti di gestione remota, software di gestione della rete e altro.

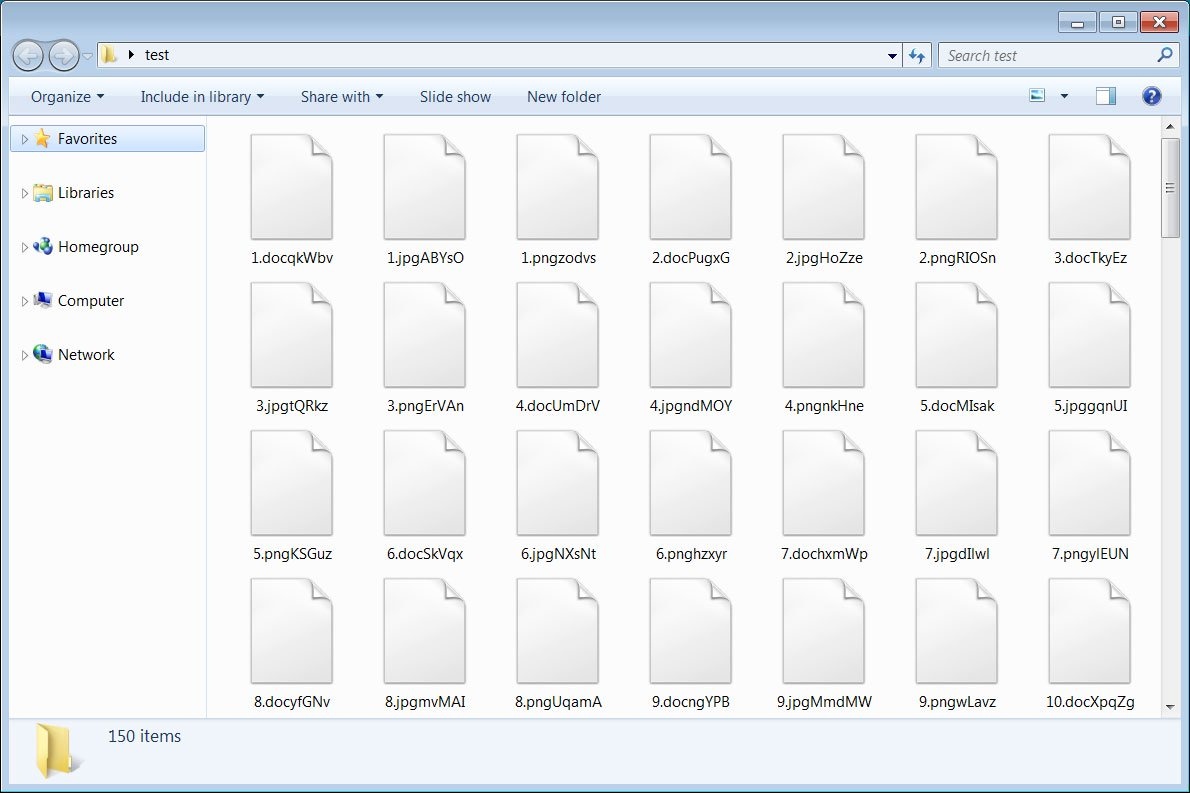

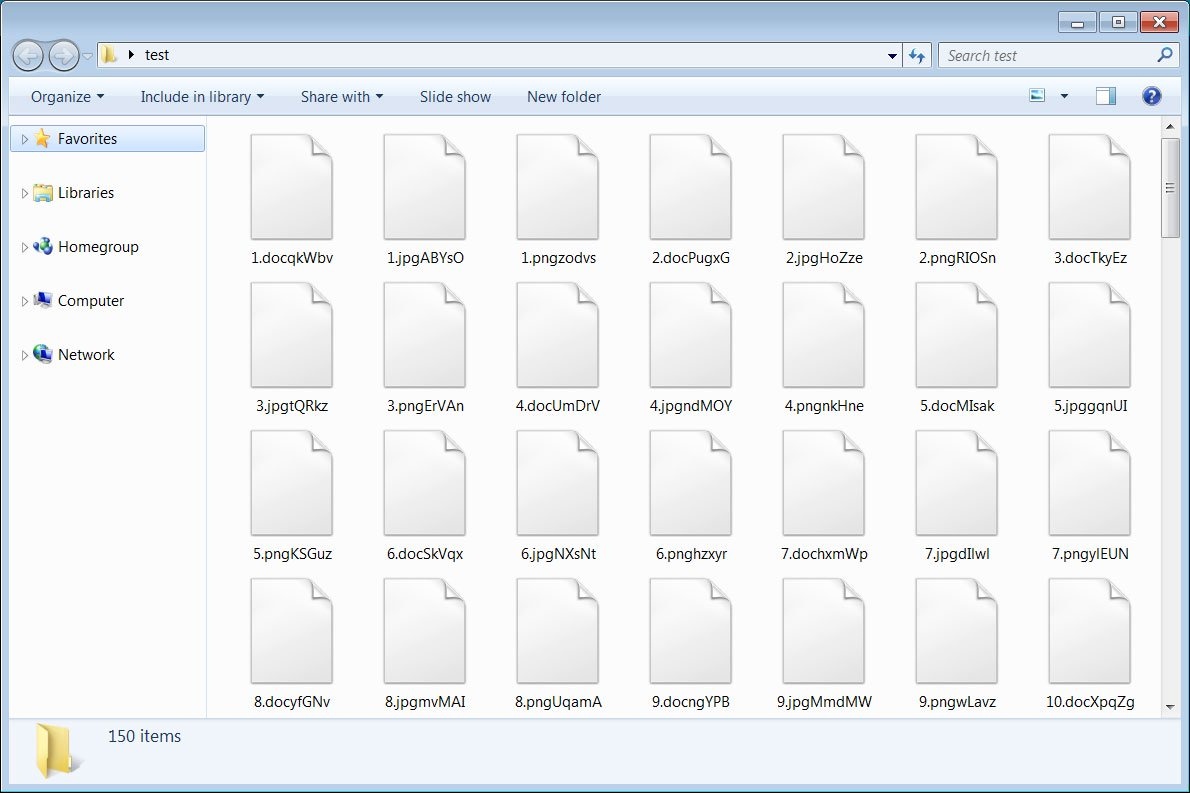

A questo punto procede alla crittografia dei file sul dispositivo. Lascia scampo solo a quelli presenti nelle cartelle di sistema di Windows e nei file di sistema. Durante la crittografia aggiunge una stringa di riscatto di 5 caratteri all'estensione del file. Ad esempio, un file denominato 1.doc verrà crittografato e rinominato come 1.docqkWbv.

In ogni file crittografato, inoltre, Snake aggiunge il marcatore di file "EKANS", che sta per SNAKE al contrario. La velocità di crittografia è più bassa di altri ransomware. Questo non costituisce un punto di debolezza perché si tratta di un ransomware mirato che viene eseguito direttamente dall'attaccante nel momento che ritiene più opportuno.

In ogni file crittografato, inoltre, Snake aggiunge il marcatore di file "EKANS", che sta per SNAKE al contrario. La velocità di crittografia è più bassa di altri ransomware. Questo non costituisce un punto di debolezza perché si tratta di un ransomware mirato che viene eseguito direttamente dall'attaccante nel momento che ritiene più opportuno.

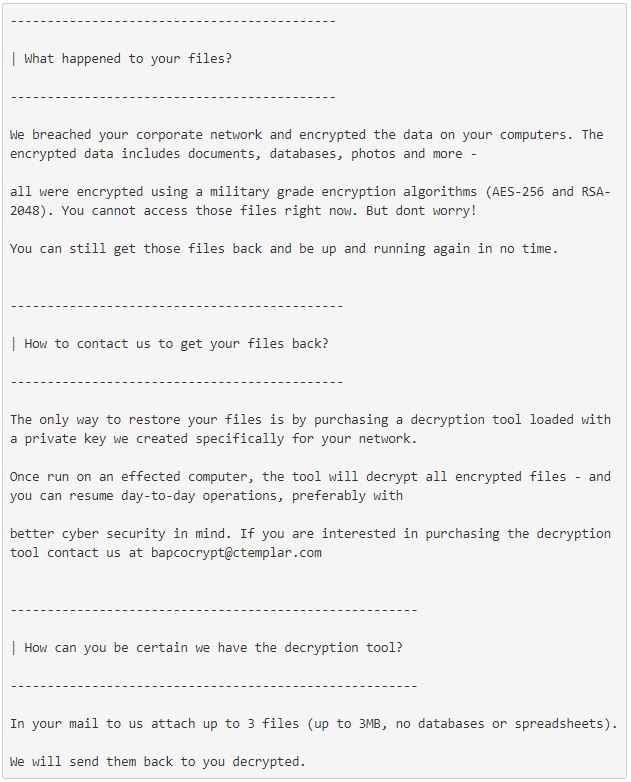

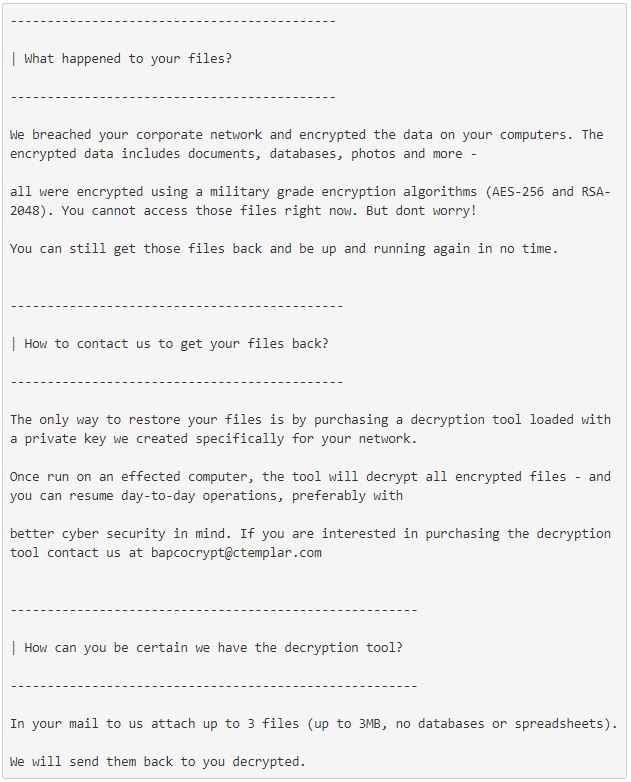

Dopo avere terminato la crittografia di tutti i file del computer, Snake crea una nota di riscatto nella cartella C: Users Public Desktop denominata Fix-Your-Files.txt. Questa nota contiene le istruzioni per contattare un indirizzo email da cui ottenere le istruzioni per il pagamento. Attualmente l'indirizzo è bapcocrypt@ctemplar.com, ma potrebbe cambiare spesso.

Nella nota di riscatto ci sono interessanti informazioni. Una su tutte è che il ransomware si rivolge specificamente all'intera rete, non ai singoli computer. Il decryptor, infatti, è valevole per l'intera rete. L'analisi di Snake da parte degli esperti di cyber sicurezza è ancora in corso. Al momento non sono stati rilevati eventuali punti deboli.

Nella nota di riscatto ci sono interessanti informazioni. Una su tutte è che il ransomware si rivolge specificamente all'intera rete, non ai singoli computer. Il decryptor, infatti, è valevole per l'intera rete. L'analisi di Snake da parte degli esperti di cyber sicurezza è ancora in corso. Al momento non sono stati rilevati eventuali punti deboli.

Quello che è certo è che l'elenco dei ransomware che prendono di mira le aziende è aumentato. Snake si aggiunge ai già noti Ryuk, BitPaymer, DoppelPaymer, Sodinokibi, Maze, MegaCortex, LockerGoga.

La scoperta è da addebitare al MalwareHunterTeam, che ha diffuso le prime informazioni su questo nuovo vettore di infezione. A quanto si apprende, consente un livello di crittografia più elevato rispetto alla media. Il modus operandi è piuttosto comune: all'avvio interrompe numerosi processi relativi a sistemi SCADA, macchine virtuali, sistemi di controllo industriale, strumenti di gestione remota, software di gestione della rete e altro.

A questo punto procede alla crittografia dei file sul dispositivo. Lascia scampo solo a quelli presenti nelle cartelle di sistema di Windows e nei file di sistema. Durante la crittografia aggiunge una stringa di riscatto di 5 caratteri all'estensione del file. Ad esempio, un file denominato 1.doc verrà crittografato e rinominato come 1.docqkWbv.

In ogni file crittografato, inoltre, Snake aggiunge il marcatore di file "EKANS", che sta per SNAKE al contrario. La velocità di crittografia è più bassa di altri ransomware. Questo non costituisce un punto di debolezza perché si tratta di un ransomware mirato che viene eseguito direttamente dall'attaccante nel momento che ritiene più opportuno.

In ogni file crittografato, inoltre, Snake aggiunge il marcatore di file "EKANS", che sta per SNAKE al contrario. La velocità di crittografia è più bassa di altri ransomware. Questo non costituisce un punto di debolezza perché si tratta di un ransomware mirato che viene eseguito direttamente dall'attaccante nel momento che ritiene più opportuno.Dopo avere terminato la crittografia di tutti i file del computer, Snake crea una nota di riscatto nella cartella C: Users Public Desktop denominata Fix-Your-Files.txt. Questa nota contiene le istruzioni per contattare un indirizzo email da cui ottenere le istruzioni per il pagamento. Attualmente l'indirizzo è bapcocrypt@ctemplar.com, ma potrebbe cambiare spesso.

Nella nota di riscatto ci sono interessanti informazioni. Una su tutte è che il ransomware si rivolge specificamente all'intera rete, non ai singoli computer. Il decryptor, infatti, è valevole per l'intera rete. L'analisi di Snake da parte degli esperti di cyber sicurezza è ancora in corso. Al momento non sono stati rilevati eventuali punti deboli.

Nella nota di riscatto ci sono interessanti informazioni. Una su tutte è che il ransomware si rivolge specificamente all'intera rete, non ai singoli computer. Il decryptor, infatti, è valevole per l'intera rete. L'analisi di Snake da parte degli esperti di cyber sicurezza è ancora in corso. Al momento non sono stati rilevati eventuali punti deboli.Quello che è certo è che l'elenco dei ransomware che prendono di mira le aziende è aumentato. Snake si aggiunge ai già noti Ryuk, BitPaymer, DoppelPaymer, Sodinokibi, Maze, MegaCortex, LockerGoga.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot