Cyber attacchi in evoluzione, serve l'Intelligenza Artificiale

Il Global Threat Intelligence Report 2020 di NTT rivela che il settore IT è stato più colpito nel 2019 e che i cyber criminali stanno sfruttando l’Intelligenza Artificiale, il machine learning.

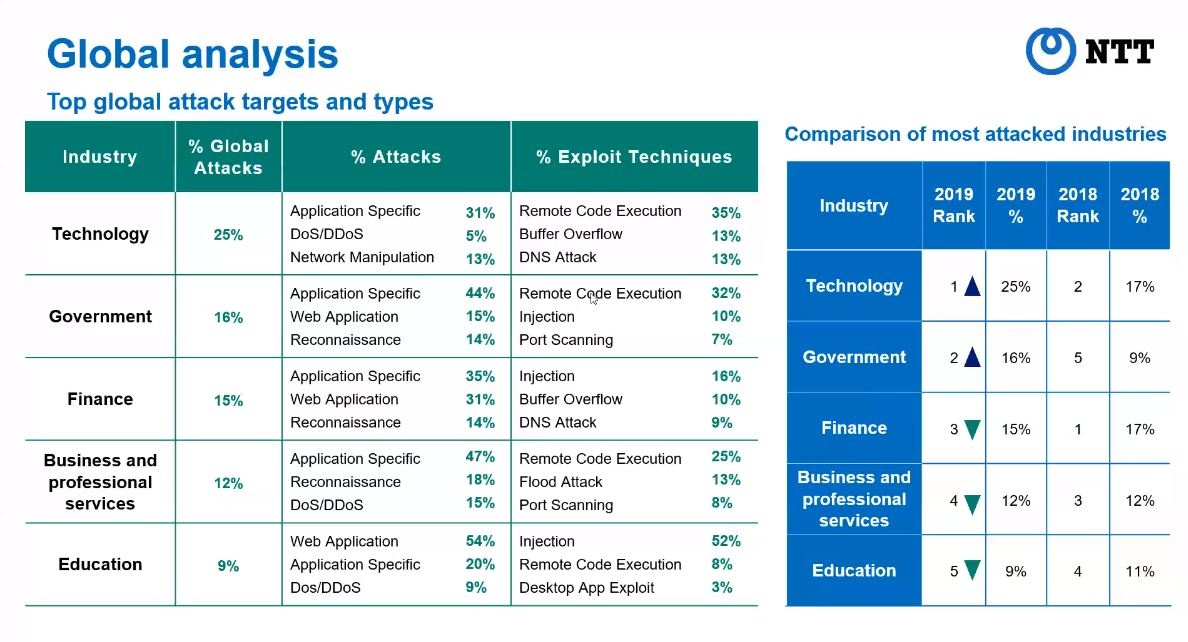

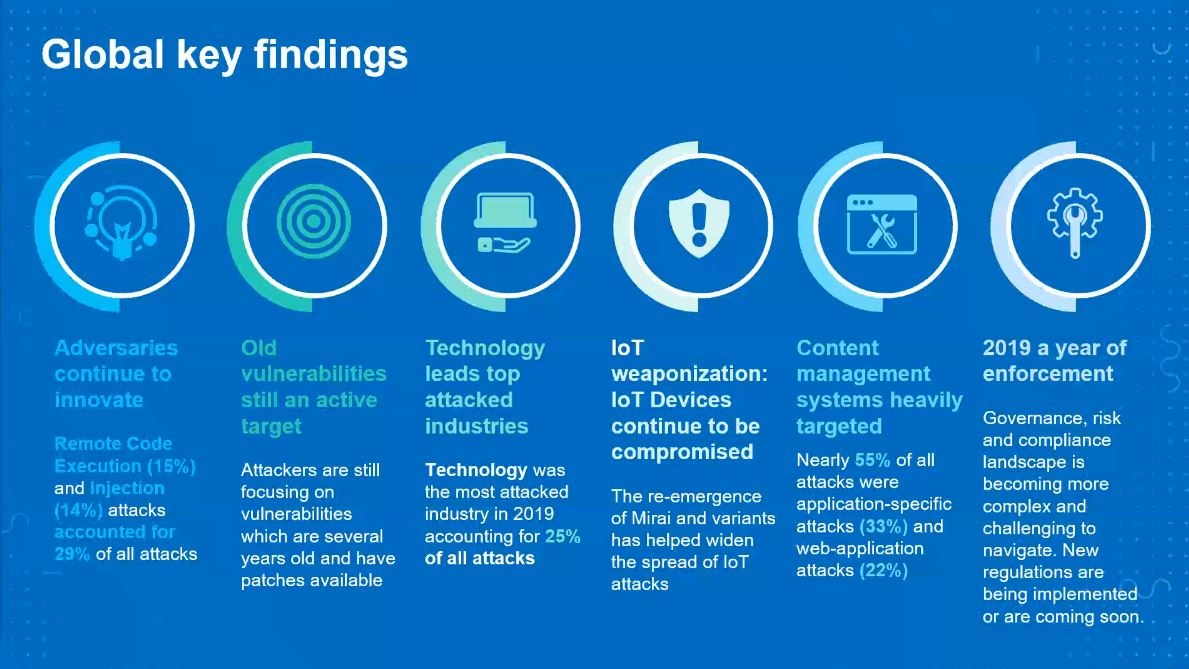

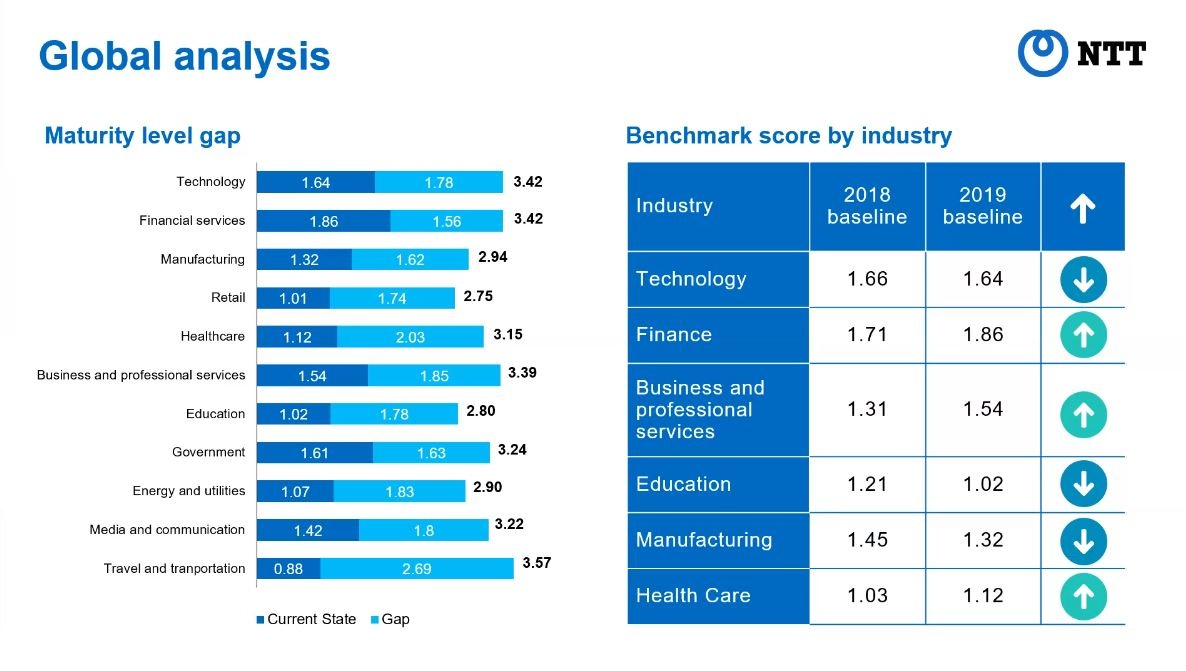

Gli attacchi alla cyber security sono cresciuti nel 2019, il settore IT è stato quello più colpito, con il 25% di tutte le azioni. I cyber criminali non hanno abbandonato le tecniche tradizionali, ma si stanno evolvendo. Com'era previsto, stanno sfruttando l’Intelligenza Artificiale, il machine learning e l’IoT.

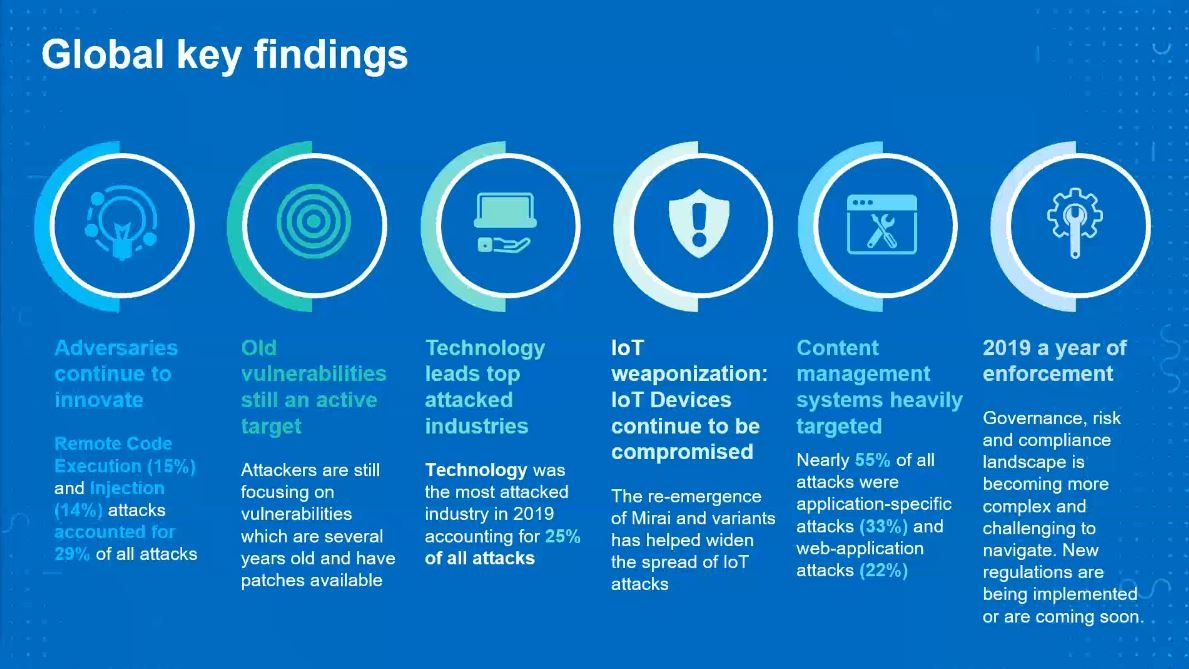

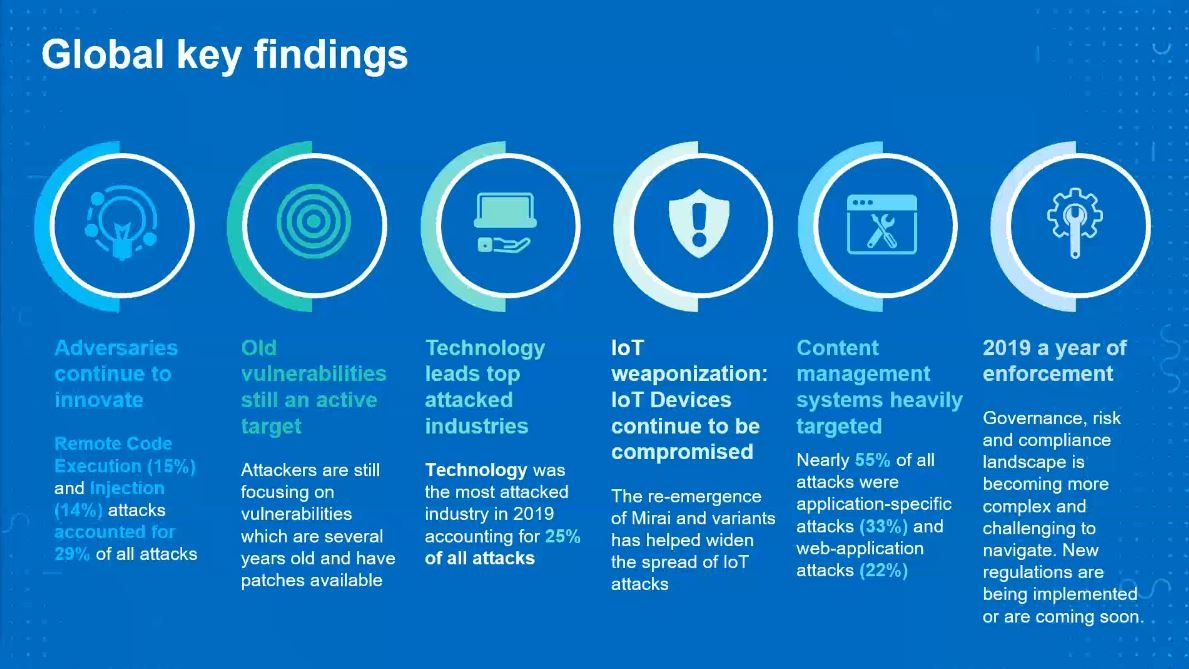

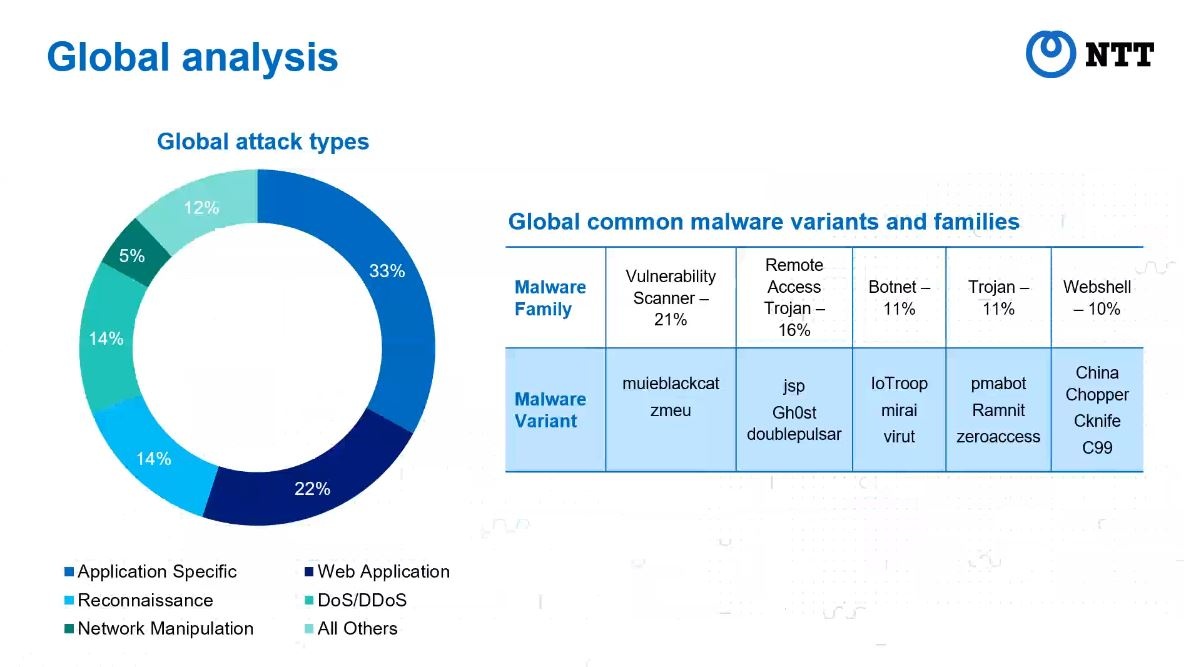

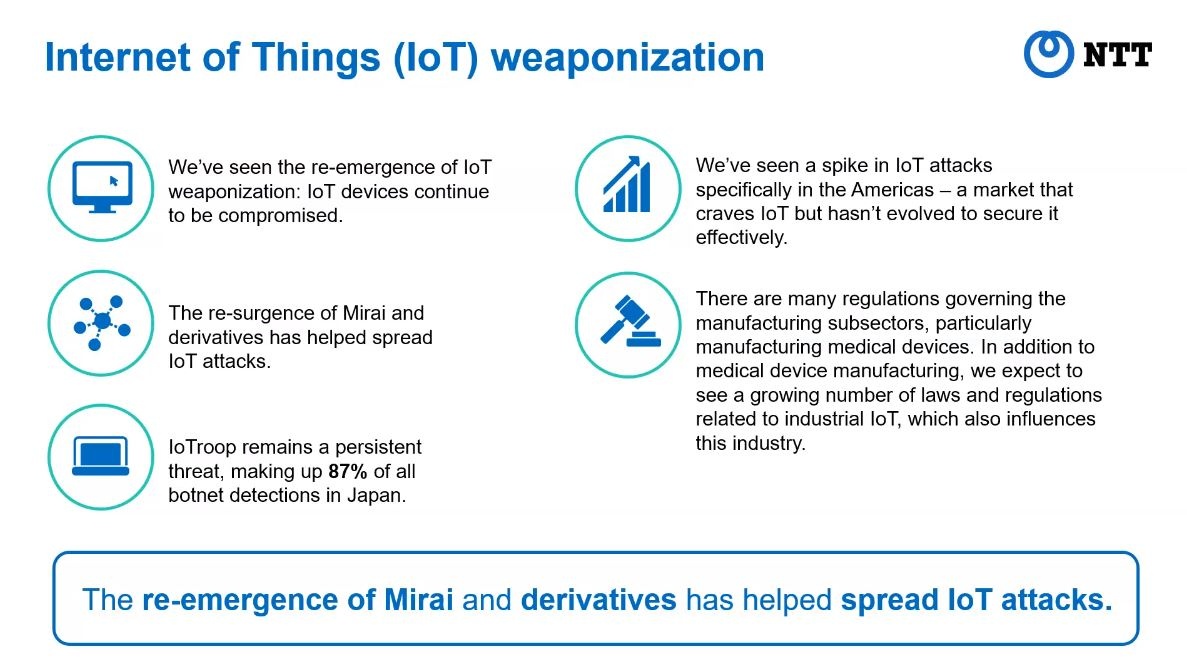

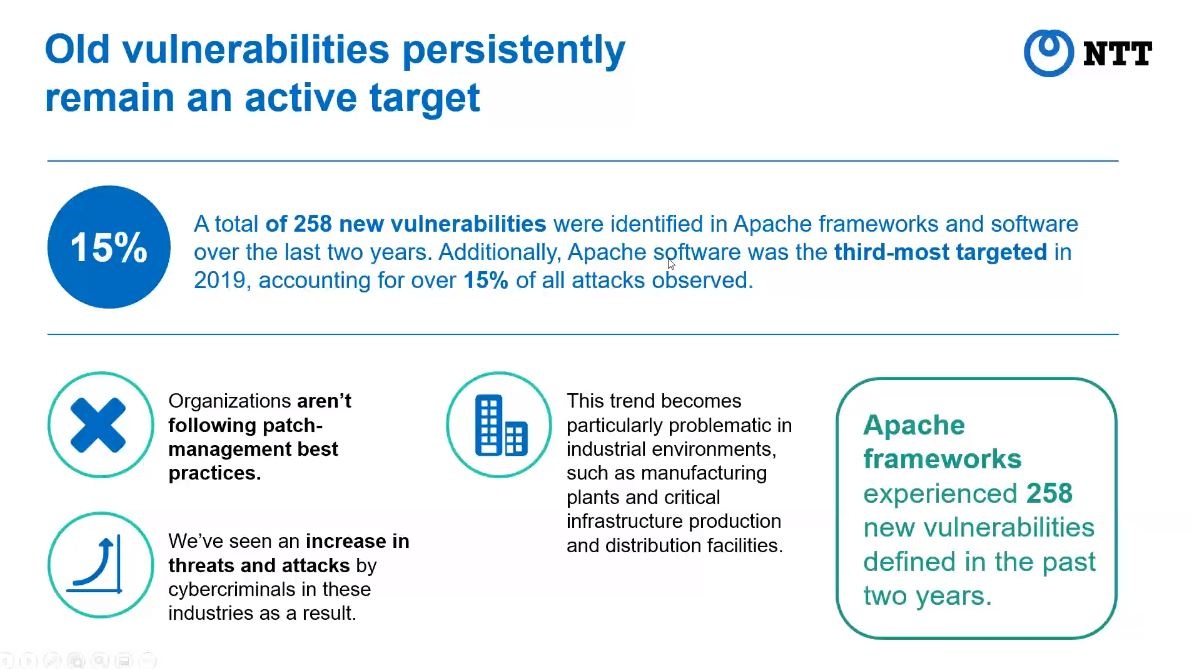

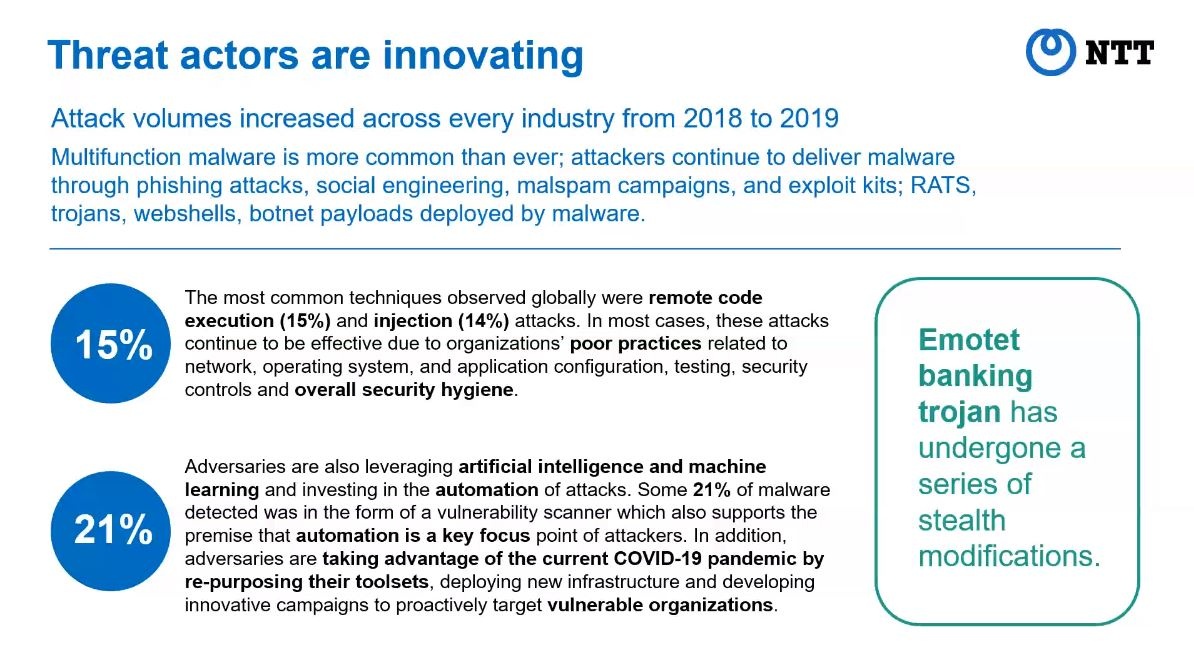

I dati emergono dal Global Threat Intelligence Report (GTIR) 2020 di NTT. Gli esperti di sicurezza di NTT Rob Kraus e Jon Heimerl hanno sottolineato l'evoluzione degli attaccanti: il 15% degli attacchi registrati nel 2019 ha sfruttato l'esecuzione remota di codice, il 14% tecniche di injection. Ampia attenzione è stata riservata anche all'IoT, con l'impiego di botnet, in particolare Mirai e le sue varianti.

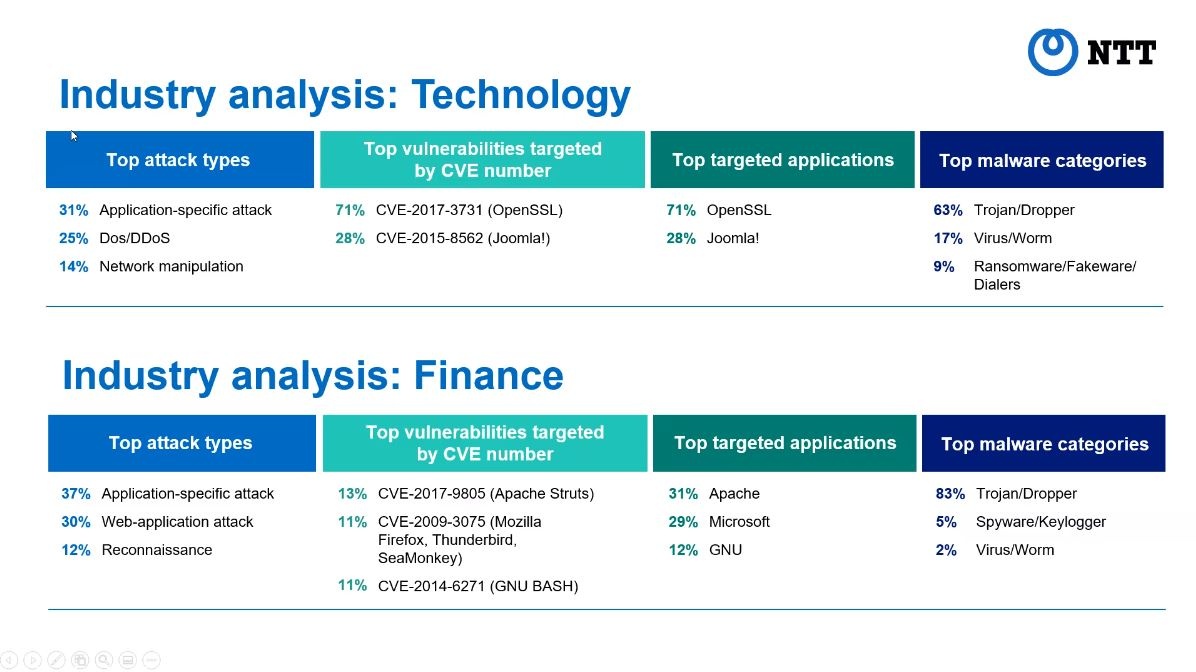

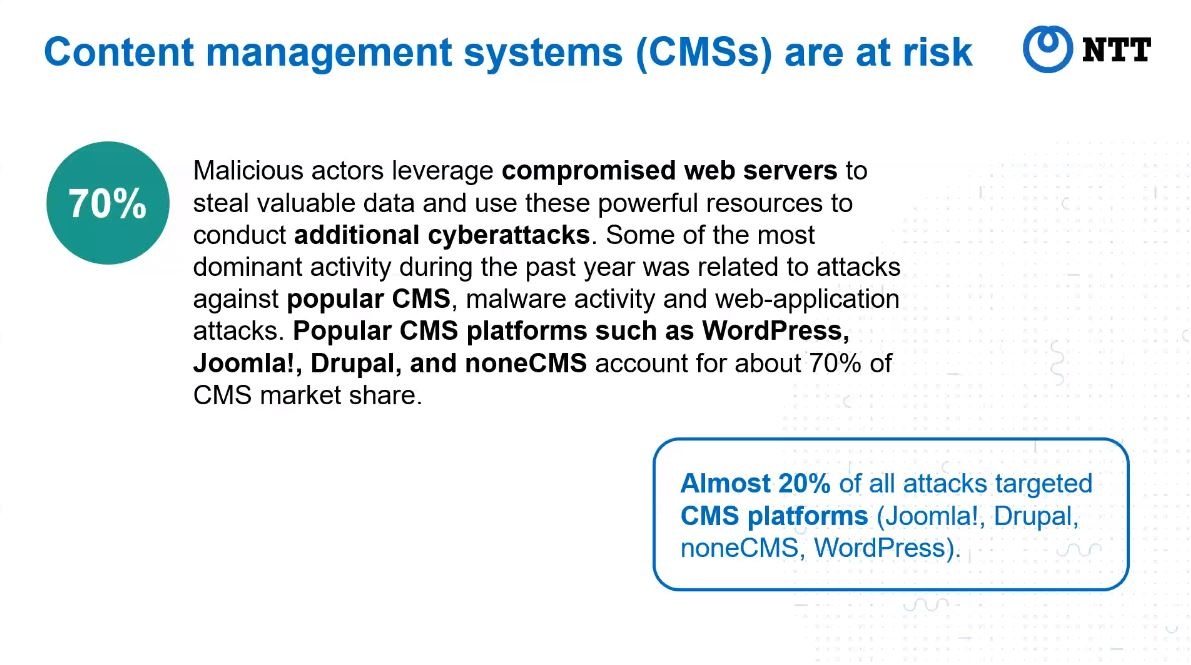

Sul fronte degli attacchi, più della metà (55%) ha sfruttato una combinazione di azioni contro le web-application e specifiche applicazioni. Interessante il fatto che oltre il 28% delle azioni criminali mirava tecnologie a supporto dei siti web. Un'informazione che fa temere per le rilevazioni future. Si ricorda, infatti, che con il CODIV-19 le aziende si sono appoggiate sempre in maggior misura al web per rimanere operative. Questo chiama in causa non solo i siti di ecommerce, ma anche i portali dedicati ai clienti e le applicazioni web.

Sul fronte degli attacchi, più della metà (55%) ha sfruttato una combinazione di azioni contro le web-application e specifiche applicazioni. Interessante il fatto che oltre il 28% delle azioni criminali mirava tecnologie a supporto dei siti web. Un'informazione che fa temere per le rilevazioni future. Si ricorda, infatti, che con il CODIV-19 le aziende si sono appoggiate sempre in maggior misura al web per rimanere operative. Questo chiama in causa non solo i siti di ecommerce, ma anche i portali dedicati ai clienti e le applicazioni web.

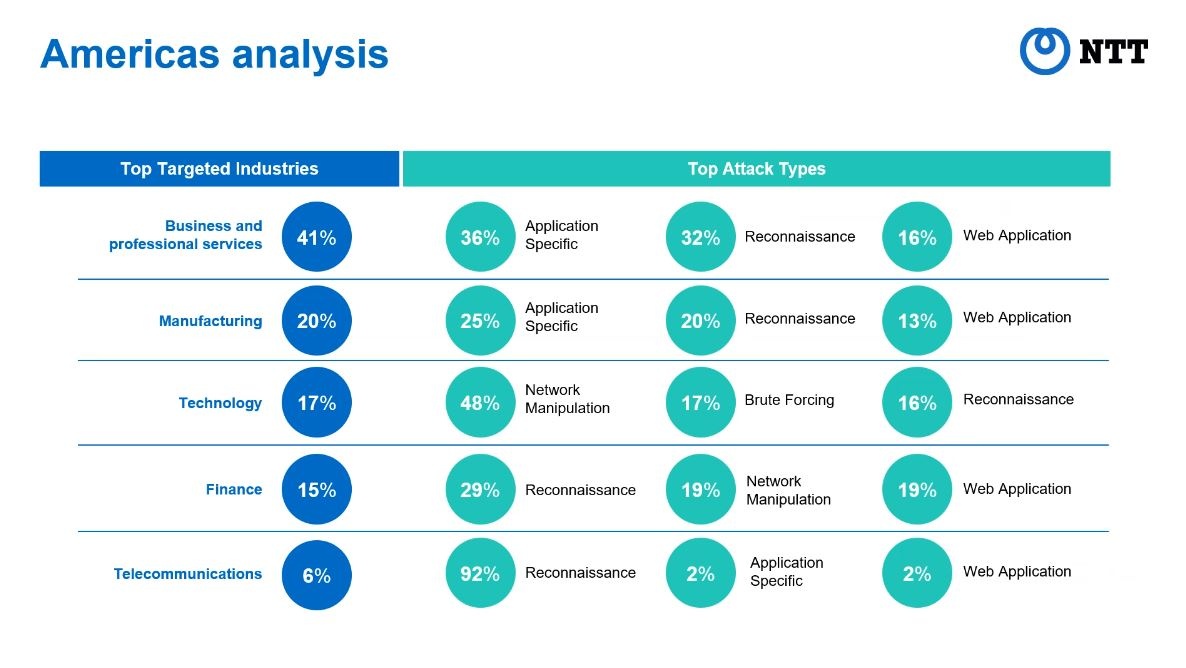

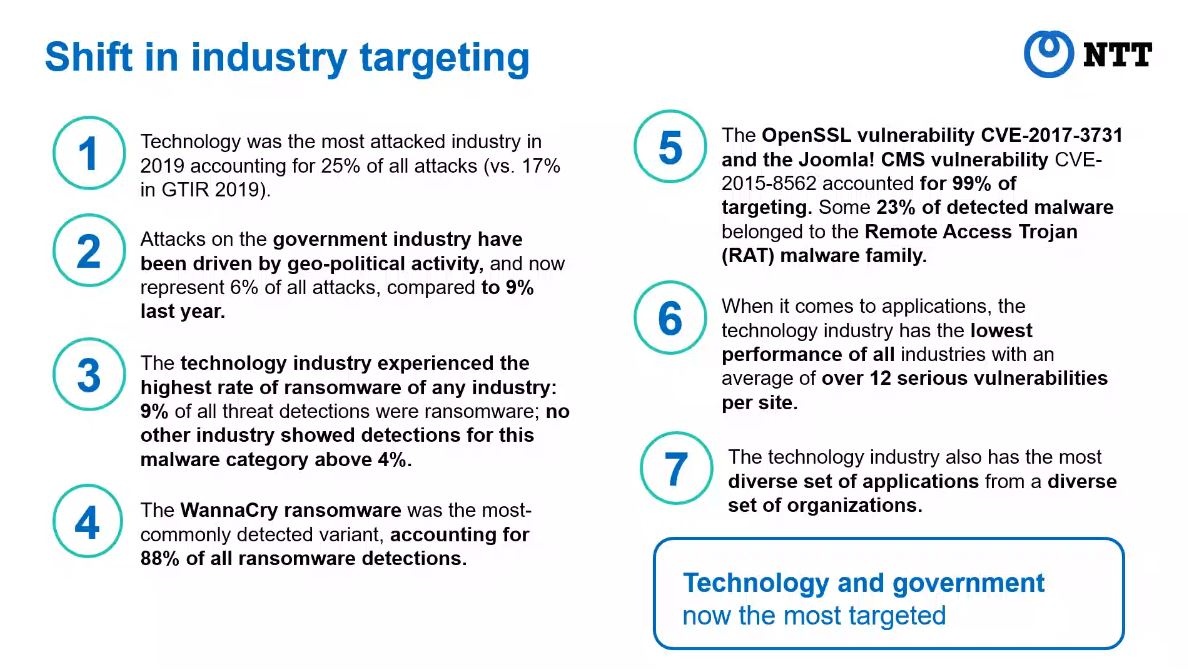

Tornando al tartassato settore IT, il 25% degli attacchi è stato di tipo DoS/DDoS. Il dato, ricordiamo, è cresciuto a dismisura durante il lockdown, a conferma del fatto che gli obiettivi sono sensibili a queste azioni. Secondo in classifica per attacchi registrati è il settore governativo, in virtù delle attività geo-politiche che hanno costituito il 16% delle minacce. Medaglia di bronzo per il Finance, bersagliato dal 15% di tutte le attività offensive.

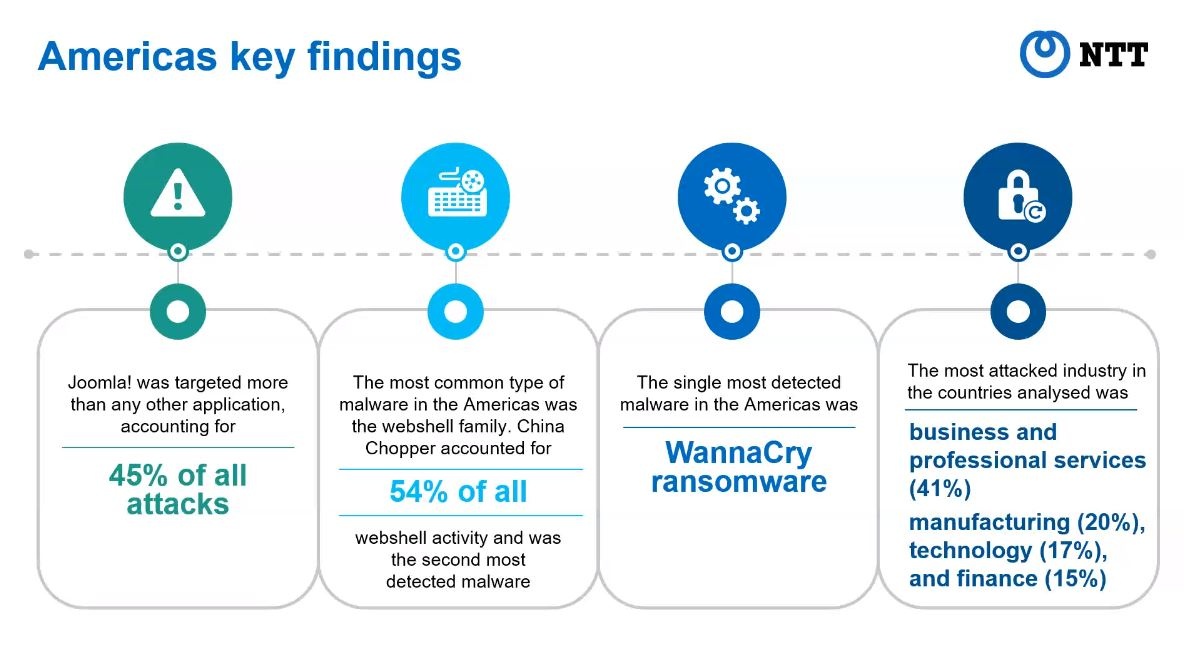

Una parte degli attacchi è stata favorita dalla scarsa attenzione delle vittime verso i principi fondamentali di cyber hygiene. I ricercatori di NTT, infatti, sottolineano che molte delle vulnerabilità sfruttate dai cyber criminali dispongono da tempo di patch, che non erano state installate. A questo proposito basta dire che il malware più segnalato negli Stati Uniti è stato WannaCry.

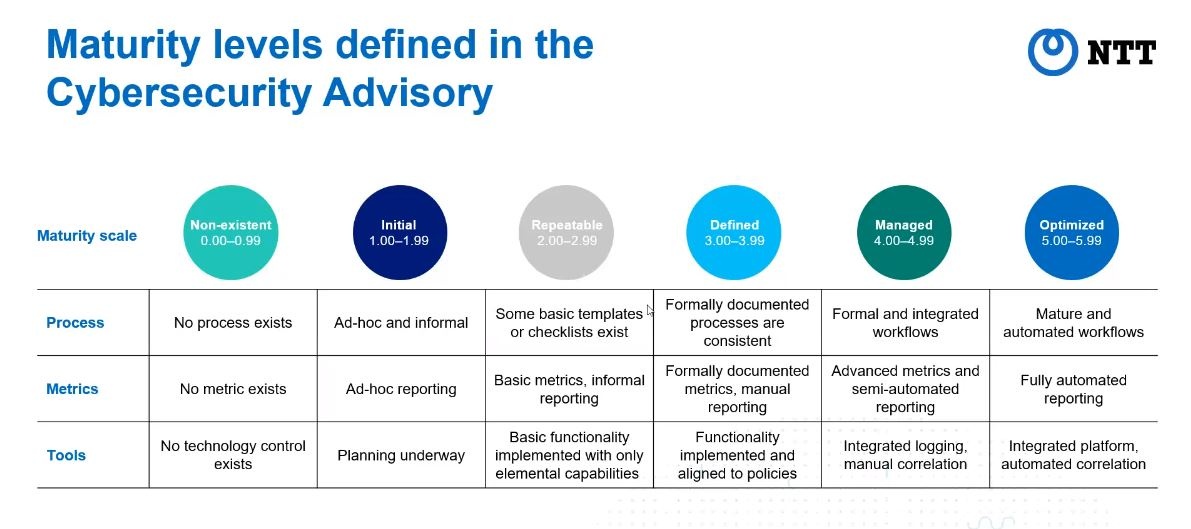

Secondo consiglio è il monitoraggio di malware e degli endpoint in particolare. A questo proposito, NTT punta sull'Intelligenza Artificiale. Stefaan Hinderyckx di NTT Europe ha infatti sottolineato che oggi l'unico modo per identificare le minacce alla sicurezza in modo efficiente e rapido è usare questa tecnologia. Permette di ridurre notevolmente il numero di possibili minacce da monitorare. Inoltre, sfrutta strumenti automatizzati che utilizzano tecniche matematiche complesse come la corrispondenza dei modelli e la correlazione avanzata. Questo permette una gestione efficiente anche con poco personale addetto.

Secondo consiglio è il monitoraggio di malware e degli endpoint in particolare. A questo proposito, NTT punta sull'Intelligenza Artificiale. Stefaan Hinderyckx di NTT Europe ha infatti sottolineato che oggi l'unico modo per identificare le minacce alla sicurezza in modo efficiente e rapido è usare questa tecnologia. Permette di ridurre notevolmente il numero di possibili minacce da monitorare. Inoltre, sfrutta strumenti automatizzati che utilizzano tecniche matematiche complesse come la corrispondenza dei modelli e la correlazione avanzata. Questo permette una gestione efficiente anche con poco personale addetto.

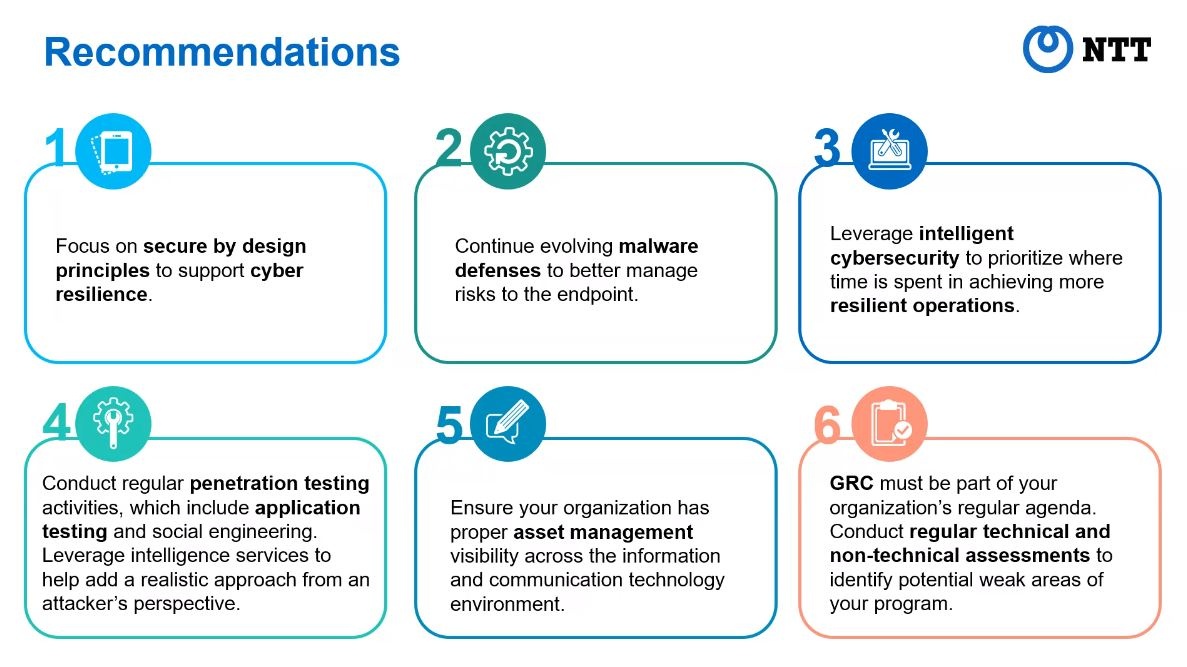

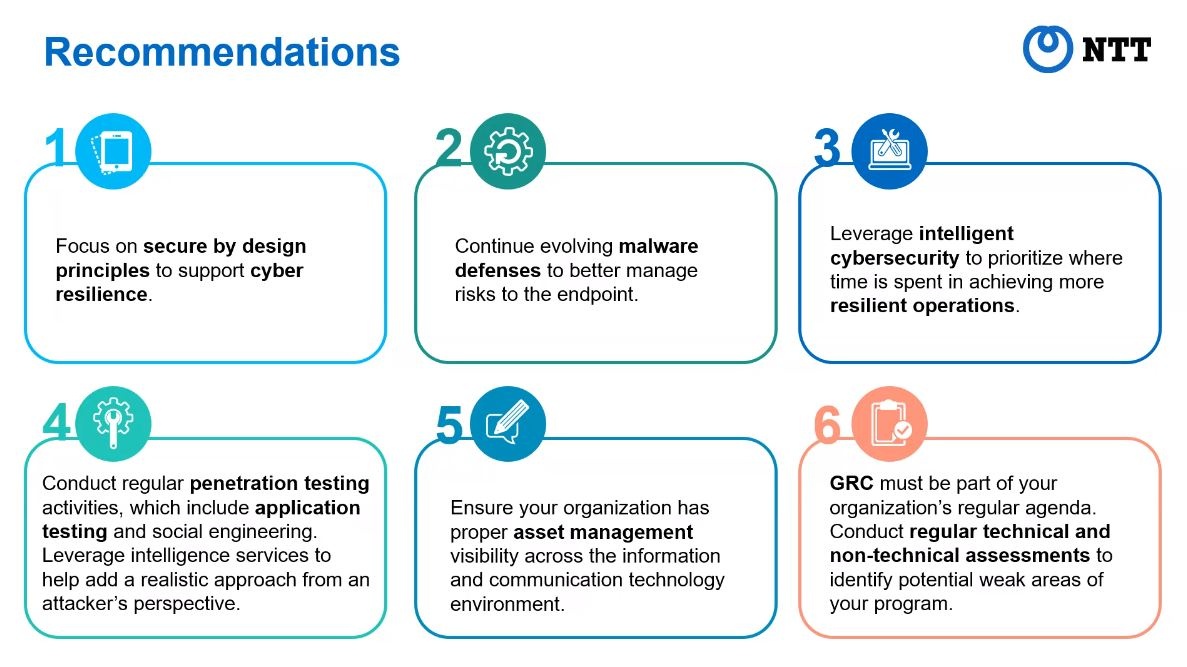

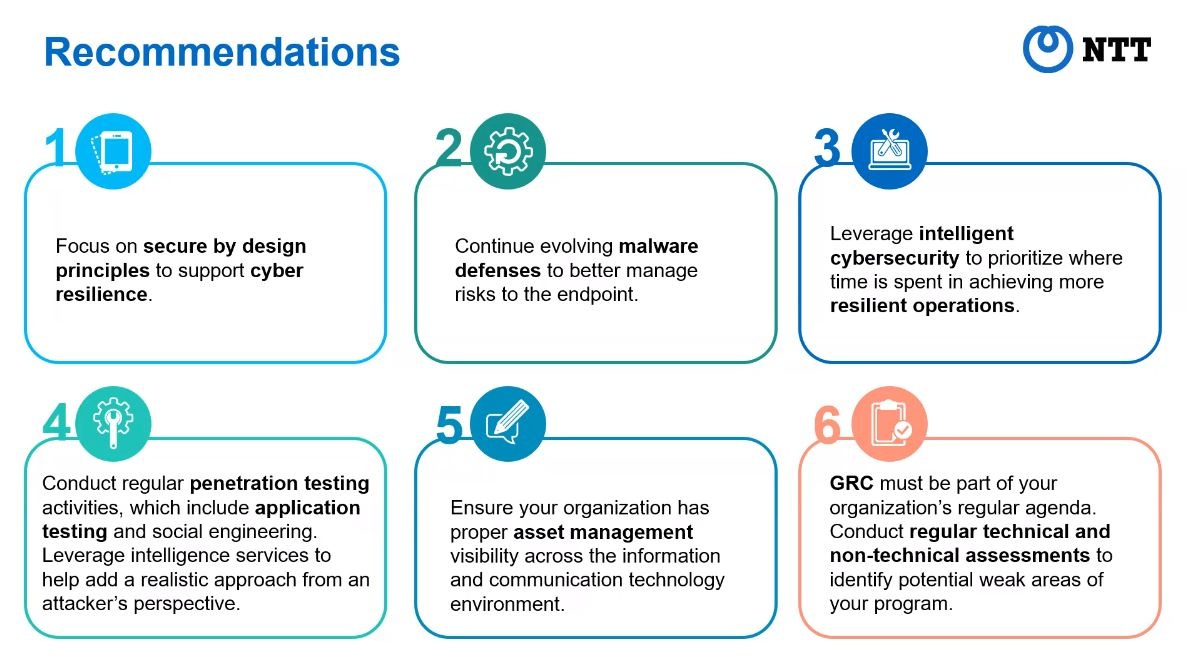

Il quarto consiglio è quello di eseguire periodicamente dei test di penetrazione per verificare l'efficacia delle difese informatiche.

I dati emergono dal Global Threat Intelligence Report (GTIR) 2020 di NTT. Gli esperti di sicurezza di NTT Rob Kraus e Jon Heimerl hanno sottolineato l'evoluzione degli attaccanti: il 15% degli attacchi registrati nel 2019 ha sfruttato l'esecuzione remota di codice, il 14% tecniche di injection. Ampia attenzione è stata riservata anche all'IoT, con l'impiego di botnet, in particolare Mirai e le sue varianti.

Sul fronte degli attacchi, più della metà (55%) ha sfruttato una combinazione di azioni contro le web-application e specifiche applicazioni. Interessante il fatto che oltre il 28% delle azioni criminali mirava tecnologie a supporto dei siti web. Un'informazione che fa temere per le rilevazioni future. Si ricorda, infatti, che con il CODIV-19 le aziende si sono appoggiate sempre in maggior misura al web per rimanere operative. Questo chiama in causa non solo i siti di ecommerce, ma anche i portali dedicati ai clienti e le applicazioni web.

Sul fronte degli attacchi, più della metà (55%) ha sfruttato una combinazione di azioni contro le web-application e specifiche applicazioni. Interessante il fatto che oltre il 28% delle azioni criminali mirava tecnologie a supporto dei siti web. Un'informazione che fa temere per le rilevazioni future. Si ricorda, infatti, che con il CODIV-19 le aziende si sono appoggiate sempre in maggior misura al web per rimanere operative. Questo chiama in causa non solo i siti di ecommerce, ma anche i portali dedicati ai clienti e le applicazioni web.Tornando al tartassato settore IT, il 25% degli attacchi è stato di tipo DoS/DDoS. Il dato, ricordiamo, è cresciuto a dismisura durante il lockdown, a conferma del fatto che gli obiettivi sono sensibili a queste azioni. Secondo in classifica per attacchi registrati è il settore governativo, in virtù delle attività geo-politiche che hanno costituito il 16% delle minacce. Medaglia di bronzo per il Finance, bersagliato dal 15% di tutte le attività offensive.

Una parte degli attacchi è stata favorita dalla scarsa attenzione delle vittime verso i principi fondamentali di cyber hygiene. I ricercatori di NTT, infatti, sottolineano che molte delle vulnerabilità sfruttate dai cyber criminali dispongono da tempo di patch, che non erano state installate. A questo proposito basta dire che il malware più segnalato negli Stati Uniti è stato WannaCry.

Le raccomandazioni

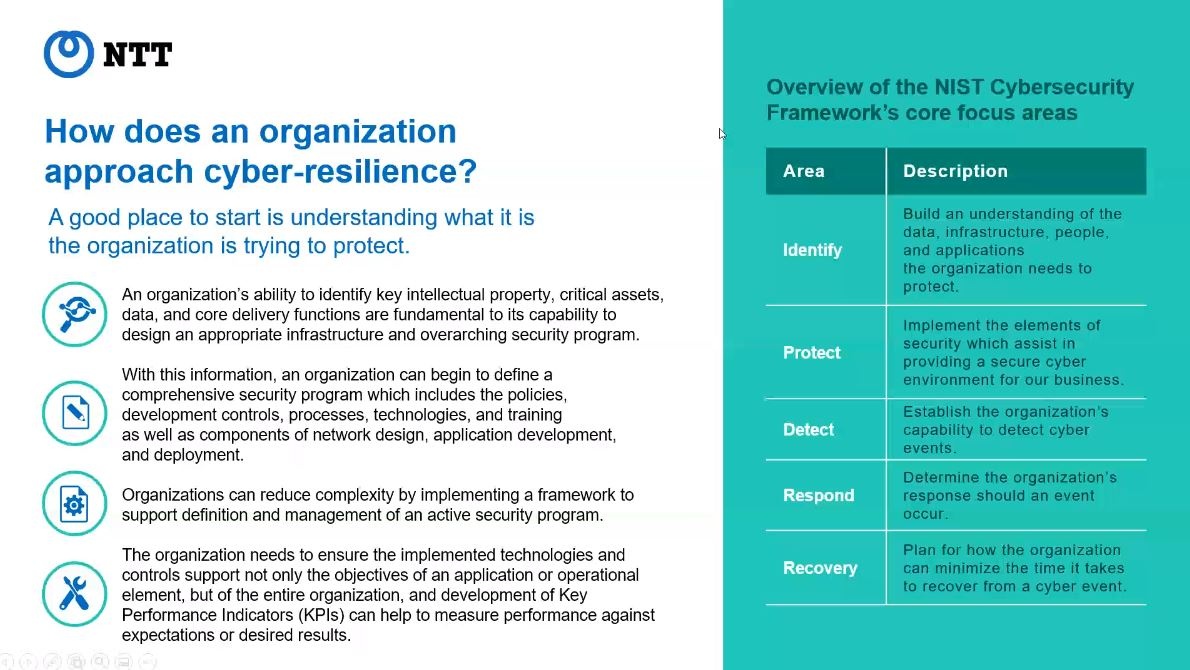

La prima raccomandazione degli esperti è di focalizzarsi sul Secure by Design e sulla cyber resilienza. Il primo è maggiormente indirizzato all'acquisto di soluzioni IoT, che dovrebbero essere di classe business e con supporto di standard elevato. Secondo consiglio è il monitoraggio di malware e degli endpoint in particolare. A questo proposito, NTT punta sull'Intelligenza Artificiale. Stefaan Hinderyckx di NTT Europe ha infatti sottolineato che oggi l'unico modo per identificare le minacce alla sicurezza in modo efficiente e rapido è usare questa tecnologia. Permette di ridurre notevolmente il numero di possibili minacce da monitorare. Inoltre, sfrutta strumenti automatizzati che utilizzano tecniche matematiche complesse come la corrispondenza dei modelli e la correlazione avanzata. Questo permette una gestione efficiente anche con poco personale addetto.

Secondo consiglio è il monitoraggio di malware e degli endpoint in particolare. A questo proposito, NTT punta sull'Intelligenza Artificiale. Stefaan Hinderyckx di NTT Europe ha infatti sottolineato che oggi l'unico modo per identificare le minacce alla sicurezza in modo efficiente e rapido è usare questa tecnologia. Permette di ridurre notevolmente il numero di possibili minacce da monitorare. Inoltre, sfrutta strumenti automatizzati che utilizzano tecniche matematiche complesse come la corrispondenza dei modelli e la correlazione avanzata. Questo permette una gestione efficiente anche con poco personale addetto.Il quarto consiglio è quello di eseguire periodicamente dei test di penetrazione per verificare l'efficacia delle difese informatiche.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

×

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 03

ALSO AI ROADSHOW - Firenze

Apr 03

IDC CIO Summit 2025 - Roma

Apr 03

Road Show Gruppo Vianova - Digital transformation: scopri la Partnership vincente per far crescere il tuo business - Roma

Apr 03

WatchGuard Webinar Time - ZERO TRUST E PROTEZIONE DELLE IDENTITA'

Apr 03

V-Valley & Acronis | Virtual Certification day: Disaster recovery + Management

Apr 03

Ready Informatica RoadShow a Monza | Ready for IT Evolution! Tecnologie integrate per un IT più sicuro, agile e performante nelle PMI Italiane

Apr 03

Red Hat Ansible Automation Platform: creare valore partendo da una solida conoscenza tecnica | Live Webinar

Apr 03

Scopri Omnissa: soluzioni per un business pronto per il futuro

Apr 04

Cyber Unit: Cisco Security, la Chiave per un Ambiente Digitale Più Sicuro