Per origliare le conversazioni basta una lampadina

Le variazioni nell'emissione di luce di una comune lampadina possono rivelare i contenuti di una conversazione a una spia distante 25 metri.

Per spiare gli utenti non servono necessariamente telecamere e oggetti IoT. Può bastare una banale lampadina. La scoperta è dei ricercatori della Ben-Gurion University of Negev e del Weizmann Institute of Science. Hanno condotto test che dimostrano come origliare le conversazioni degli utenti con una lampadina.

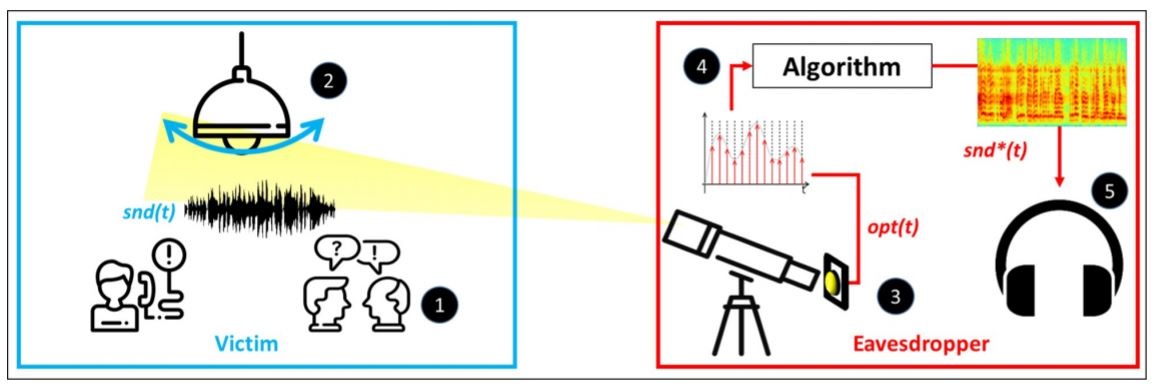

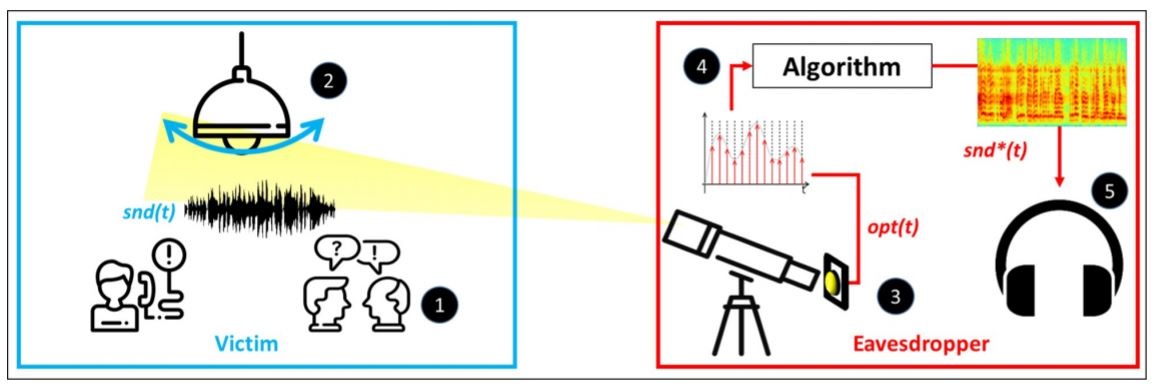

La tecnica d'attacco che è stata dimostrata prende il nome di Lamphone, e si basa sul principio della fisica secondo cui gli oggetti vibrano quando la loro superficie viene colpita da un'onda sonora. In questo caso particolare, sono le variazioni di luce in una lampadina che permettono di risalire alle onde sonore, stando a una distanza fino a 25 metri.

È possibile perché le vibrazioni creano piccoli sfarfallii nelle emissioni di luce. Utilizzando potenti sensori, si possono registrare le variazioni di luce e quindi decodificare le onde sonore che le hanno causate, ricostruendo le conversazioni.

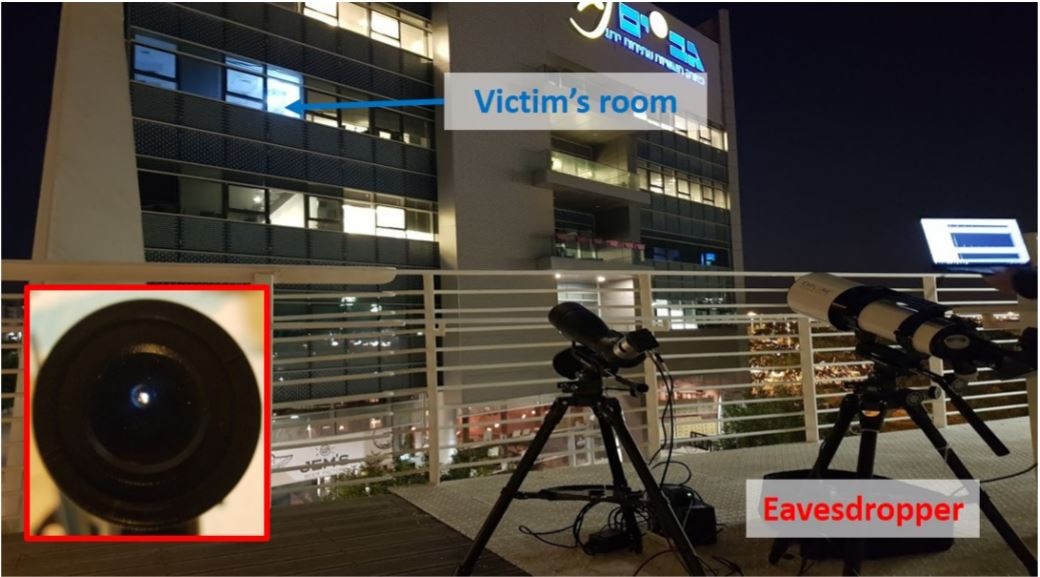

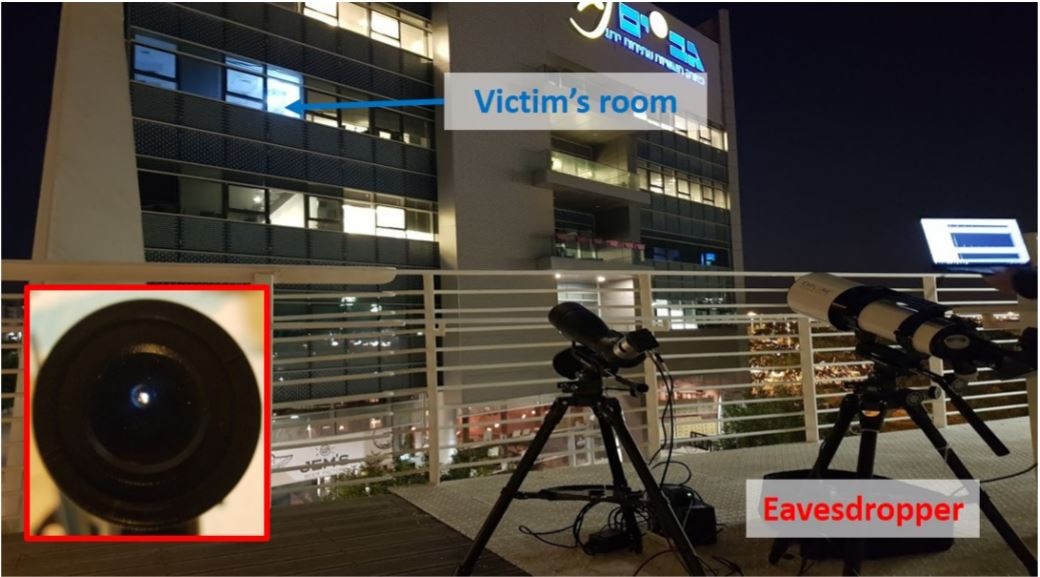

Prima che qualcuno si faccia prendere dal panico, è bene sottolineare che non è facile implementare un attacco Lamphone. Gli aggressori devono posizionarsi entro la distanza indicata, in un punto che consenta una vista diretta della lampadina. Quest'ultima poi dev'essere priva di coperture di qualsiasi genere, come paralumi o decorazioni varie.

Prima che qualcuno si faccia prendere dal panico, è bene sottolineare che non è facile implementare un attacco Lamphone. Gli aggressori devono posizionarsi entro la distanza indicata, in un punto che consenta una vista diretta della lampadina. Quest'ultima poi dev'essere priva di coperture di qualsiasi genere, come paralumi o decorazioni varie.

Un altro ostacolo alla buona riuscita dell'attività di spia è il volume della voce: se la persona o le persone da intercettare bisbigliano, non si riuscirà a percepire alcunché. Le conversazioni devono avvenire con un tono di voce abbastanza forte da generare vibrazioni.

Se ci sono tutti i presupposti sopra elencati, l'attaccante deve disporre di un telescopio e di un sensore elettro-ottico per registrare le variazioni di luce della lampadina. Nei test effettuati, i ricercatori hanno rilevato sia le conversazioni sia i rumori ambientali, come una musica di sottofondo. Il fatto che sia possibile non significa che sia semplice: origliare uffici da decine di metri di distanza con un telescopio e un sensore è comunque un'impresa titanica.

Detto questo, è da mettere agli atti che Lamphone non è il primo attacco del suo genere. In passato sono state valutate altre opzioni simili, come Gyrophone (che usa i sensori dei dispositivi mobili per recuperare il parlato dai segnali del giroscopio) e Visual Microphone.

Detto questo, è da mettere agli atti che Lamphone non è il primo attacco del suo genere. In passato sono state valutate altre opzioni simili, come Gyrophone (che usa i sensori dei dispositivi mobili per recuperare il parlato dai segnali del giroscopio) e Visual Microphone.

A differenza di questi ultimi, Lamphone offre il vantaggio di essere un metodo passivo che non richiede di infettare il dispositivo della vittima con un malware (come accade con Gyrophone). Inoltre funziona in tempo reale e non richiede l'uso di potenti risorse informatiche per elaborare i dati registrati (a differenza di Visual Microphone).

Secondo i ricercatori, per elaborare i dati di un attacco Lamphone è sufficiente un comune computer portatile, tramite il quale seguire le conversazioni in tempo reale. Il guaio è che il successo dell'operazione è variabile in funzione di marca, modello e caratteristiche tecniche della lampadina. Il solo spessore del vetro esterno influenza l'emissione di luce.

Insomma, questa tecnica di attacco è curiosa e originale, forse la ritroveremo in qualche episodio futuro di James Bond. Ma per lo spionaggio reale esistono tecniche di meno avvincenti e più efficaci.

La tecnica d'attacco che è stata dimostrata prende il nome di Lamphone, e si basa sul principio della fisica secondo cui gli oggetti vibrano quando la loro superficie viene colpita da un'onda sonora. In questo caso particolare, sono le variazioni di luce in una lampadina che permettono di risalire alle onde sonore, stando a una distanza fino a 25 metri.

È possibile perché le vibrazioni creano piccoli sfarfallii nelle emissioni di luce. Utilizzando potenti sensori, si possono registrare le variazioni di luce e quindi decodificare le onde sonore che le hanno causate, ricostruendo le conversazioni.

Prima che qualcuno si faccia prendere dal panico, è bene sottolineare che non è facile implementare un attacco Lamphone. Gli aggressori devono posizionarsi entro la distanza indicata, in un punto che consenta una vista diretta della lampadina. Quest'ultima poi dev'essere priva di coperture di qualsiasi genere, come paralumi o decorazioni varie.

Prima che qualcuno si faccia prendere dal panico, è bene sottolineare che non è facile implementare un attacco Lamphone. Gli aggressori devono posizionarsi entro la distanza indicata, in un punto che consenta una vista diretta della lampadina. Quest'ultima poi dev'essere priva di coperture di qualsiasi genere, come paralumi o decorazioni varie. Un altro ostacolo alla buona riuscita dell'attività di spia è il volume della voce: se la persona o le persone da intercettare bisbigliano, non si riuscirà a percepire alcunché. Le conversazioni devono avvenire con un tono di voce abbastanza forte da generare vibrazioni.

Se ci sono tutti i presupposti sopra elencati, l'attaccante deve disporre di un telescopio e di un sensore elettro-ottico per registrare le variazioni di luce della lampadina. Nei test effettuati, i ricercatori hanno rilevato sia le conversazioni sia i rumori ambientali, come una musica di sottofondo. Il fatto che sia possibile non significa che sia semplice: origliare uffici da decine di metri di distanza con un telescopio e un sensore è comunque un'impresa titanica.

Detto questo, è da mettere agli atti che Lamphone non è il primo attacco del suo genere. In passato sono state valutate altre opzioni simili, come Gyrophone (che usa i sensori dei dispositivi mobili per recuperare il parlato dai segnali del giroscopio) e Visual Microphone.

Detto questo, è da mettere agli atti che Lamphone non è il primo attacco del suo genere. In passato sono state valutate altre opzioni simili, come Gyrophone (che usa i sensori dei dispositivi mobili per recuperare il parlato dai segnali del giroscopio) e Visual Microphone. A differenza di questi ultimi, Lamphone offre il vantaggio di essere un metodo passivo che non richiede di infettare il dispositivo della vittima con un malware (come accade con Gyrophone). Inoltre funziona in tempo reale e non richiede l'uso di potenti risorse informatiche per elaborare i dati registrati (a differenza di Visual Microphone).

Secondo i ricercatori, per elaborare i dati di un attacco Lamphone è sufficiente un comune computer portatile, tramite il quale seguire le conversazioni in tempo reale. Il guaio è che il successo dell'operazione è variabile in funzione di marca, modello e caratteristiche tecniche della lampadina. Il solo spessore del vetro esterno influenza l'emissione di luce.

Insomma, questa tecnica di attacco è curiosa e originale, forse la ritroveremo in qualche episodio futuro di James Bond. Ma per lo spionaggio reale esistono tecniche di meno avvincenti e più efficaci.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot