Ransomware WastedLocker si installa con falsi aggiornamenti

Un nuovo ransomware denominato WastedLocker si installa con falsi aggiornamenti software. Il riscatto va da 500.000 dollari a milioni di dollari.

Il gruppo criminale russo Evil Corp ha aggiunto il ransomware WastedLocker al suo arsenale. La notizia è preoccupante perché Evil Corp è un gruppo con esperienza, che era dietro alla botnet zeuS e alla campagna di attacchi con il trojan bancario Dridex. In passato ha creato un ransomware chiamato BitPaymer e, dopo una riorganizzazione interna, ha dato vita a WastedLocker.

Stando alle informazioni pubblicate dal gruppo Fox-IT di NCC Group, viene impiegato in attacchi mirati contro le imprese. Conoscendo il modus operandi di Evil Corp, verranno colpiti per lo più file server, servizi di database, macchine virtuali e ambienti cloud. Probabilmente l’attacco comporterà la disabilitazione o l’interruzione delle applicazioni di backup e delle relative infrastrutture.

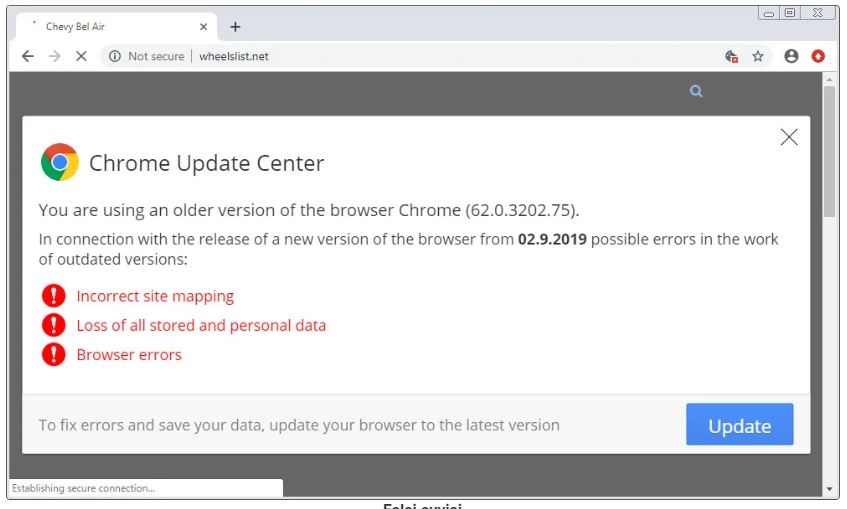

WastedLocker - falso aggiornamento

WastedLocker - falso aggiornamento

L’attacco viene scatenato da falsi avvisi di aggiornamento software emessi da siti violati dal gruppo stesso. Il payload che viene scaricato comprende Cobalt Strike e un toolkit di post-sfruttamento che Evil Corp utilizza per ottenere l'accesso al dispositivo infetto.

Una volta avuto l’accesso al dispositivo, come da copione ci sono la compromissione della rete e la distribuzione di WastedLocker. Ci sono dei tratti peculiari dell’attacco. Il primo, controcorrente rispetto Maze a simili, è che chi usa WastedLocker non sembra rubare i dati prima di crittografare i file. Significa che i cyber criminali non intendono usare il meccanismo perverso del doppio riscatto.

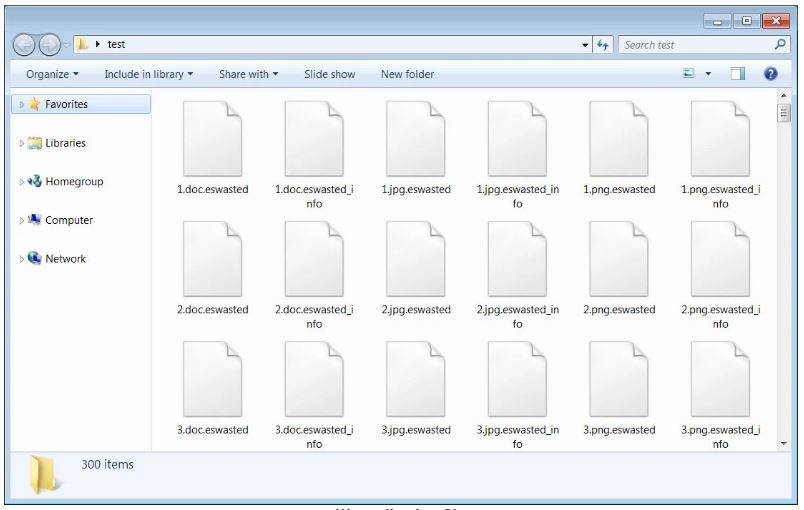

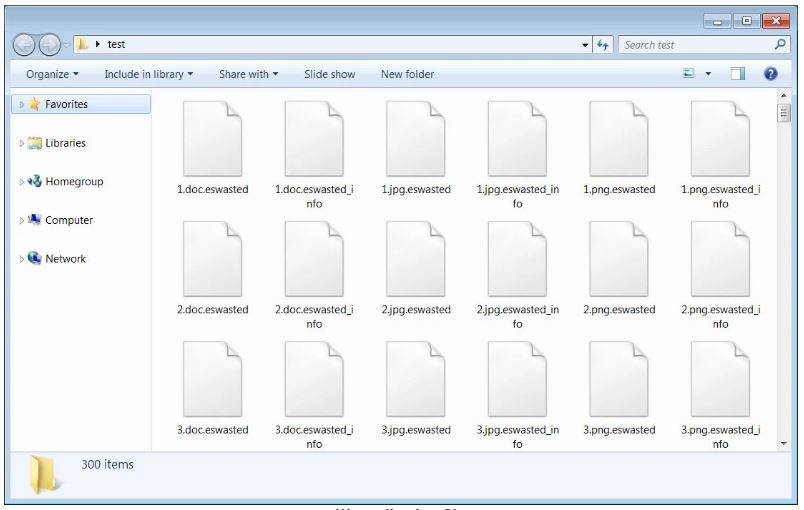

WastedLocker - file crittografati

WastedLocker - file crittografati

Quello che accade quando il ransomware viene attivato è che tenta di crittografare tutte le unità del computer, saltando file in cartelle specifiche o con determinate estensioni. I file con una dimensione inferiore a 10 byte vengono ignorati. Quelli di grandi dimensioni vengono crittografati in blocchi di 64 MB ciascuno.

Altro tratto distintivo è che l’estensione dei file crittografati è composta combinando la scritta “ewaste” e le iniziali dell’azienda colpita. Per ogni file crittografato, WastedLocker crea una richiesta di riscatto che termina con _info. Le richieste di riscatto degli altri ransomware hanno estensione .txt.

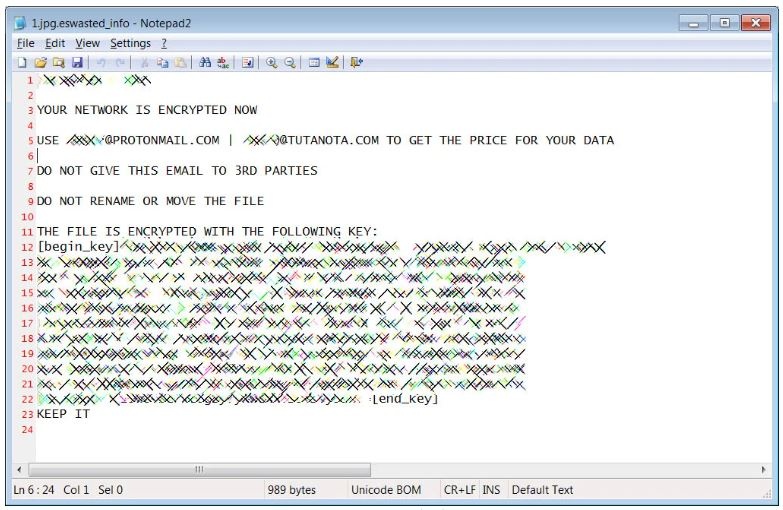

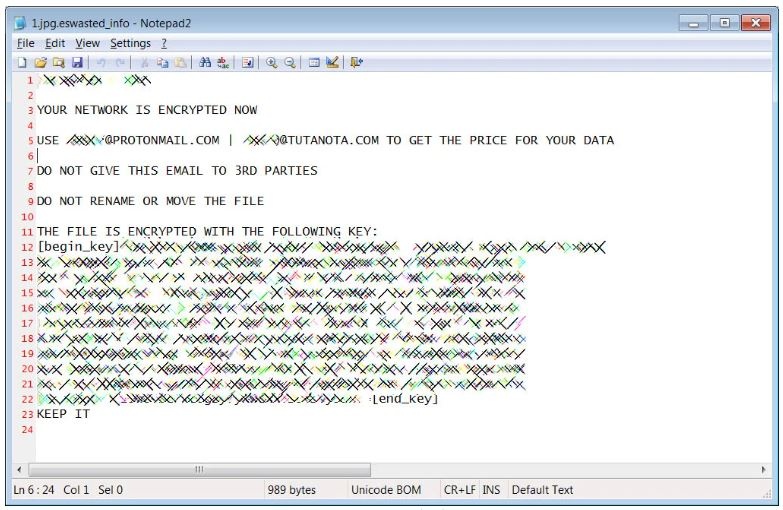

WastedLocker - richiesta di riscatto

WastedLocker - richiesta di riscatto

L’ultima nota dolente riguarda l’ammontare del riscatto: secondo i ricercatori queste richieste vanno da 500.000 dollari a milioni di dollari. Purtroppo al momento non c'è modo di decifrare i file gratuitamente.

Stando alle informazioni pubblicate dal gruppo Fox-IT di NCC Group, viene impiegato in attacchi mirati contro le imprese. Conoscendo il modus operandi di Evil Corp, verranno colpiti per lo più file server, servizi di database, macchine virtuali e ambienti cloud. Probabilmente l’attacco comporterà la disabilitazione o l’interruzione delle applicazioni di backup e delle relative infrastrutture.

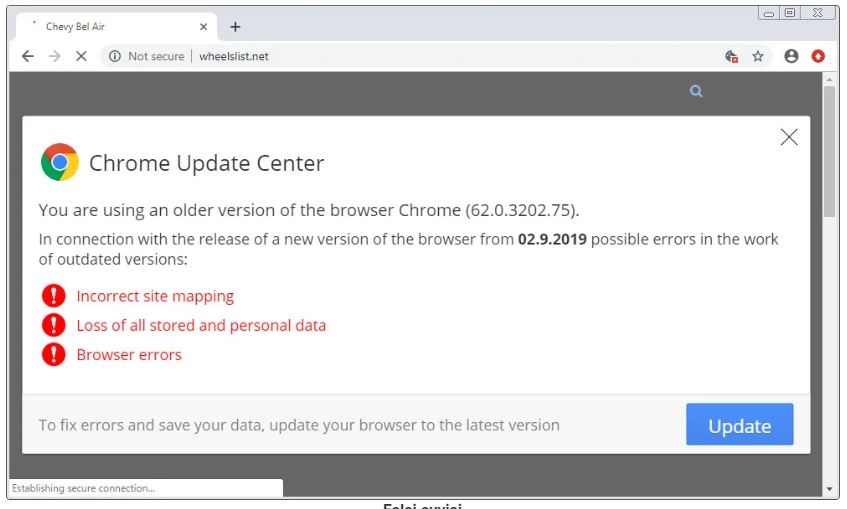

WastedLocker - falso aggiornamento

WastedLocker - falso aggiornamentoL’attacco viene scatenato da falsi avvisi di aggiornamento software emessi da siti violati dal gruppo stesso. Il payload che viene scaricato comprende Cobalt Strike e un toolkit di post-sfruttamento che Evil Corp utilizza per ottenere l'accesso al dispositivo infetto.

Una volta avuto l’accesso al dispositivo, come da copione ci sono la compromissione della rete e la distribuzione di WastedLocker. Ci sono dei tratti peculiari dell’attacco. Il primo, controcorrente rispetto Maze a simili, è che chi usa WastedLocker non sembra rubare i dati prima di crittografare i file. Significa che i cyber criminali non intendono usare il meccanismo perverso del doppio riscatto.

WastedLocker - file crittografati

WastedLocker - file crittografatiQuello che accade quando il ransomware viene attivato è che tenta di crittografare tutte le unità del computer, saltando file in cartelle specifiche o con determinate estensioni. I file con una dimensione inferiore a 10 byte vengono ignorati. Quelli di grandi dimensioni vengono crittografati in blocchi di 64 MB ciascuno.

Altro tratto distintivo è che l’estensione dei file crittografati è composta combinando la scritta “ewaste” e le iniziali dell’azienda colpita. Per ogni file crittografato, WastedLocker crea una richiesta di riscatto che termina con _info. Le richieste di riscatto degli altri ransomware hanno estensione .txt.

WastedLocker - richiesta di riscatto

WastedLocker - richiesta di riscattoL’ultima nota dolente riguarda l’ammontare del riscatto: secondo i ricercatori queste richieste vanno da 500.000 dollari a milioni di dollari. Purtroppo al momento non c'è modo di decifrare i file gratuitamente.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 03

ALSO AI ROADSHOW - Firenze

Apr 03

IDC CIO Summit 2025 - Roma

Apr 03

Road Show Gruppo Vianova - Digital transformation: scopri la Partnership vincente per far crescere il tuo business - Roma

Apr 03

WatchGuard Webinar Time - ZERO TRUST E PROTEZIONE DELLE IDENTITA'

Apr 03

V-Valley & Acronis | Virtual Certification day: Disaster recovery + Management

Apr 03

Ready Informatica RoadShow a Monza | Ready for IT Evolution! Tecnologie integrate per un IT più sicuro, agile e performante nelle PMI Italiane

Apr 03

Red Hat Ansible Automation Platform: creare valore partendo da una solida conoscenza tecnica | Live Webinar

Apr 03

Scopri Omnissa: soluzioni per un business pronto per il futuro

Apr 04

Cyber Unit: Cisco Security, la Chiave per un Ambiente Digitale Più Sicuro